漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0126266

漏洞标题:国家地震前兆台网注入漏洞导致可获取webshell

相关厂商:国家地震前兆网中心

漏洞作者: dzip

提交时间:2015-07-13 10:55

修复时间:2015-08-31 15:16

公开时间:2015-08-31 15:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-13: 细节已通知厂商并且等待厂商处理中

2015-07-17: 厂商已经确认,细节仅向厂商公开

2015-07-27: 细节向核心白帽子及相关领域专家公开

2015-08-06: 细节向普通白帽子公开

2015-08-16: 细节向实习白帽子公开

2015-08-31: 细节向公众公开

简要描述:

网站登录存在注入漏洞,使用超级管理员账号登录成功后可以完全管理主站和分站,同时设计不当导致服务器所有文件可被遍历。同时大量高级用户信息泄露。

详细说明:

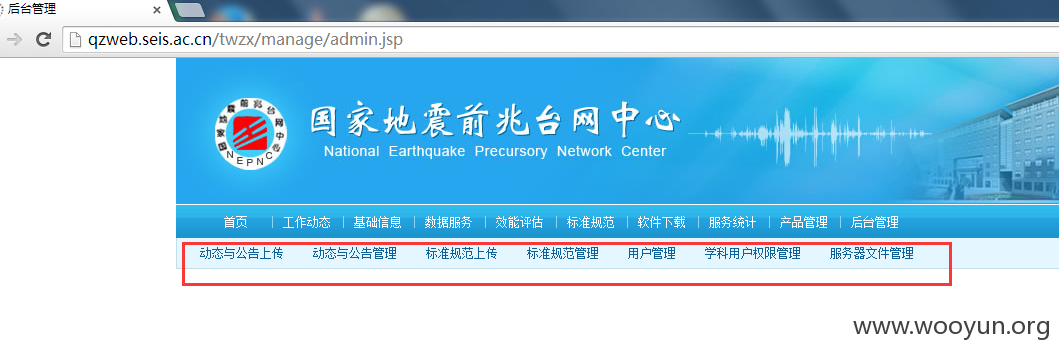

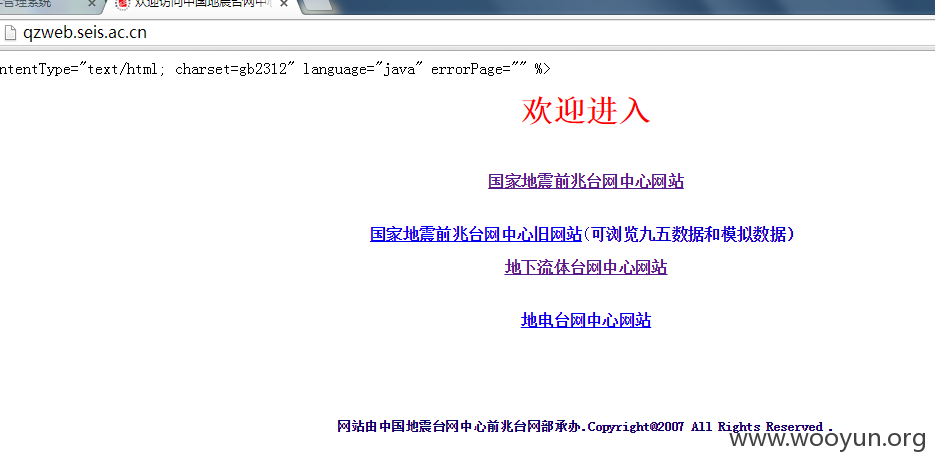

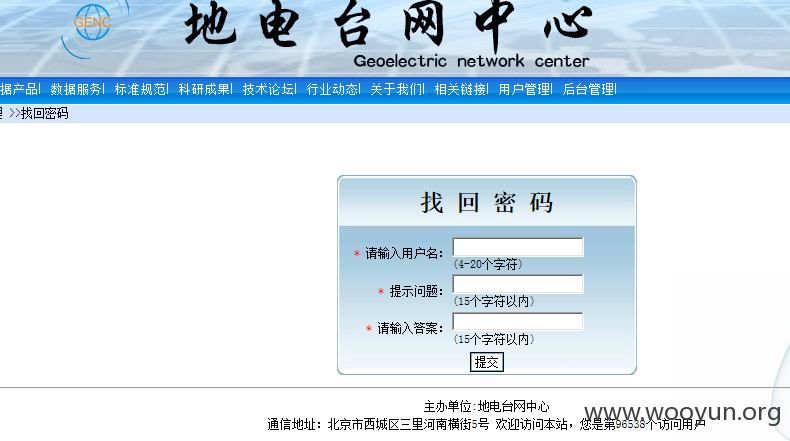

1.最近台风来了啊,昨晚睡得很不安生。脑洞开的有点大,突然想到地震前兆中心网站,起来撸一发。上图啊,国家地震前兆网中心,好厉害的样子。

2.首页那个登录框十分诱人啊,没有验证码我们上字典试试?客官不要着急,我们先来小试一发。

3.然后,我以为这一切只是一个梦

毕竟这个访问量很厉害的样子

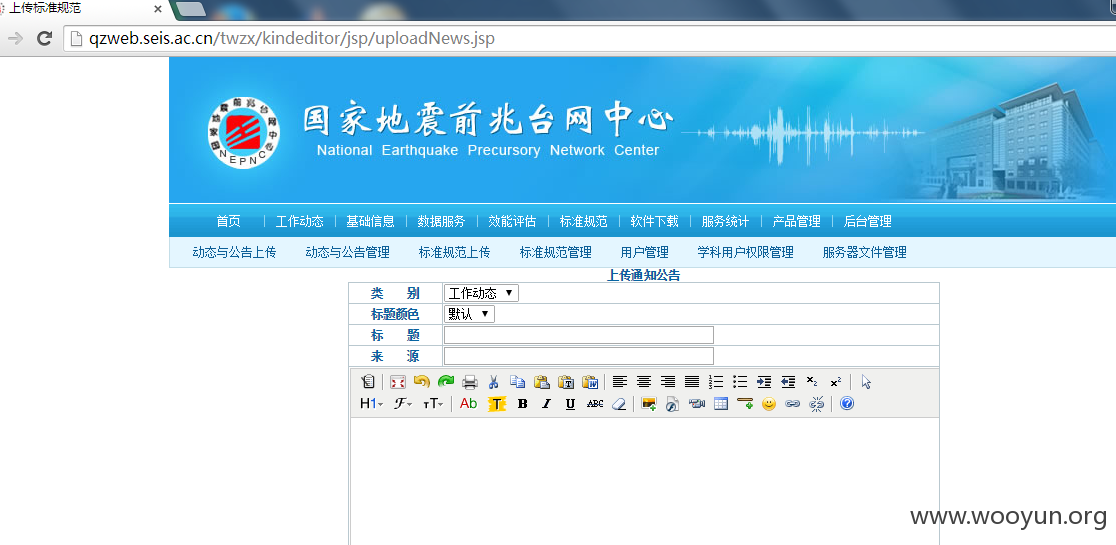

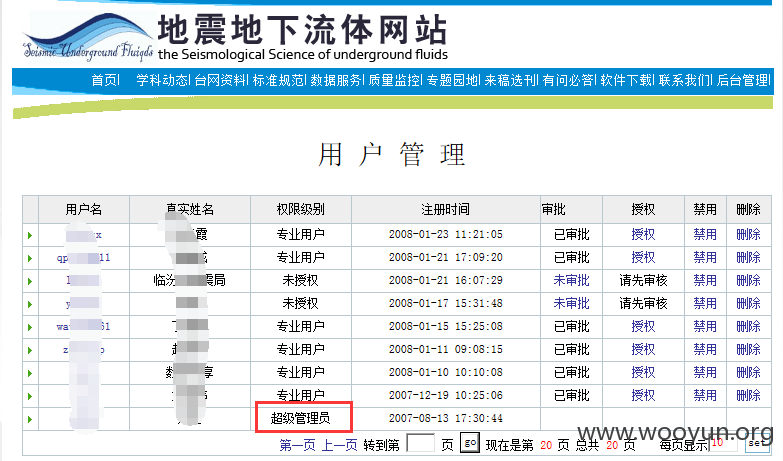

4.好吧,我们继续梦游

这用户还真多,大多是全国各地地震局的工作人员

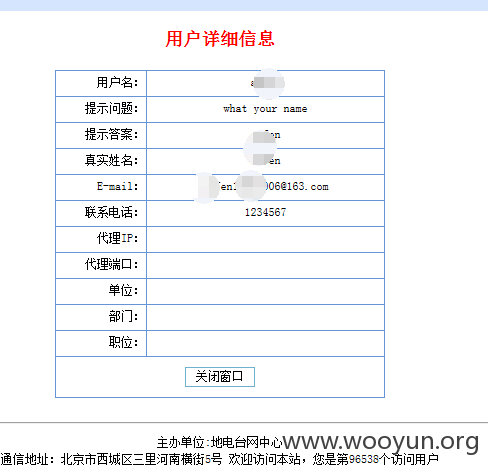

还有每个用户的详细信息

话说这些公务猿们自己设置的密码找回问题还是真有趣

我们看看最后一页啊

果然都是大BOSS,打个电话去聊聊?

还有另一个用户表,按照学科权限分类的

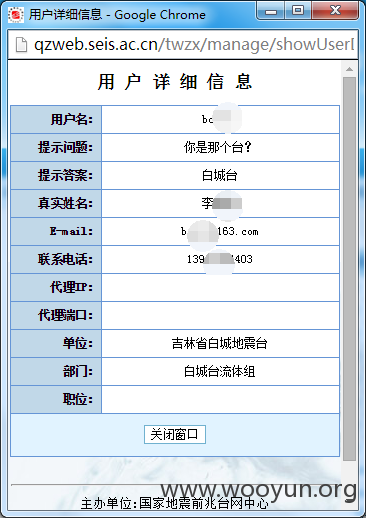

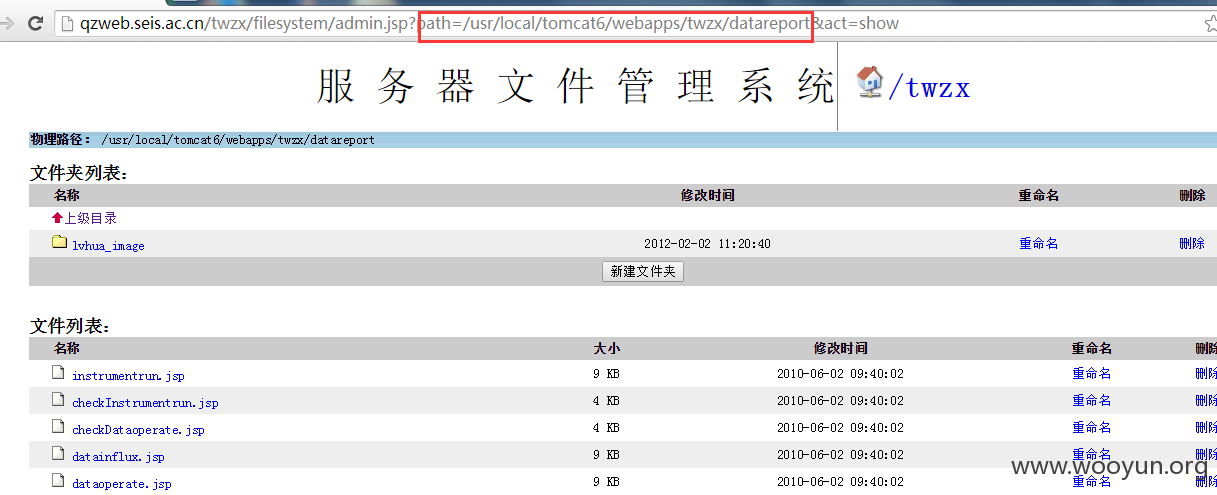

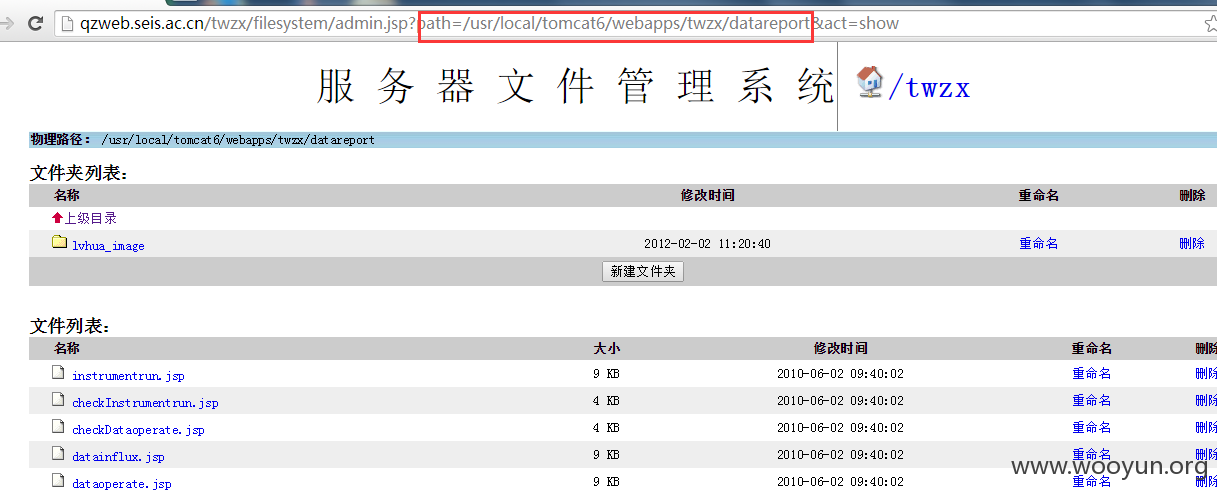

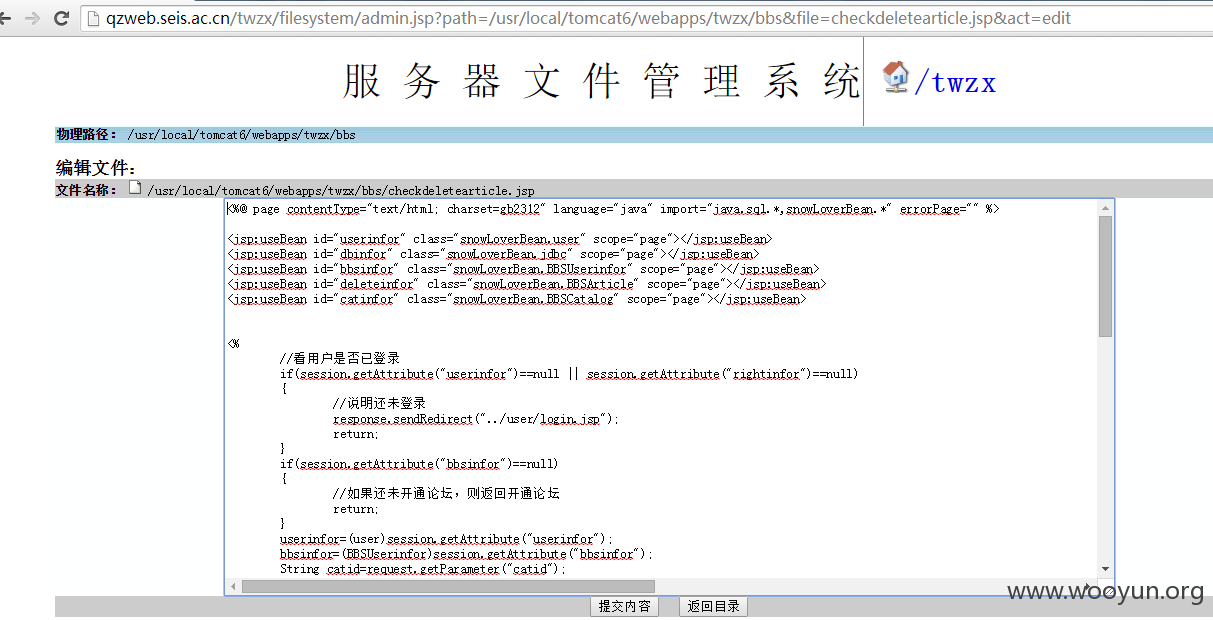

5.最后这个功能真是有趣,人性化啊,我们去体验一发

这是真的,这不是梦

不过居然只能看到当前的WEB目录啊,不能继续往上走揭开Linux的神奇面纱

那我们随便点进去看看啊

url多出了一个神奇的参数

我们玩一玩这个参数

这是真的,这不是梦,不是梦,不是梦

6.其他就不管了,我们去看看webapp啊

这几个文件夹有趣,我们直接访问一下主域名啊

果然还有几兄弟,我们都去采访采访他们

7.这个神马流体和神马地电台网的也是看起来好厉害的样子

登录框在诱惑我

试一下,几兄弟一个德行

管理员竟然可以看到用户的所有密码保护资料,然后用这个修改人家的密码,好可耻哟

8.对了,忘记说文件浏览的那里这样的功能

代码审计完顺手改一改保存,嗯,好功能

漏洞证明:

以上就是证明。

改个数据什么的会不会把各地地震专家吓尿?(如果他们能根据数据预测的话—。—)

之后还能干什么,我不敢多想了。

台风来了,我去看看屯的泡面还有没有,要被饿死了

修复方案:

你们比我更懂

版权声明:转载请注明来源 dzip@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-17 15:15

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向北京市政府信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无