漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124325

漏洞标题:金山毒霸企业版管理服务器存在授权绕过漏洞(敏感信息泄漏,远程执行等)

相关厂商:金山软件集团

漏洞作者: 大漠長河

提交时间:2015-07-03 15:04

修复时间:2015-10-01 15:10

公开时间:2015-10-01 15:10

漏洞类型:非授权访问/认证绕过

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-03: 细节已通知厂商并且等待厂商处理中

2015-07-03: 厂商已经确认,细节仅向厂商公开

2015-07-06: 细节向第三方安全合作伙伴开放

2015-08-27: 细节向核心白帽子及相关领域专家公开

2015-09-06: 细节向普通白帽子公开

2015-09-16: 细节向实习白帽子公开

2015-10-01: 细节向公众公开

简要描述:

金山毒霸企业版2013是金山网络面向企业用户推出的旗舰级防病毒解决方案,是全球首款真正免费的企业级终端安全产品。

作为全球领先的企业级反病毒解决方案,金山毒霸企业版2012可提供优于传统杀毒软件数十倍的性能,通过全球首屈一指的KSC杀毒引擎,全面查杀数万种病毒;独家边界防御,构筑企业完整防线;云端高强度鉴定引擎,实现未知文件极速识别;灵活策略管理,降低企业运维成本。

小厂商软件金山毒霸企业版2013存在授权绕过漏洞(敏感信息泄漏,远程执行等)

小厂商金山毒霸企业版存在收取绕过漏洞,由于此版本已停止更新,故此0DAY漏洞很难修补。涉及475个法人实体(企业政府等)

由于确属小厂商,故以中危10报送。金山铁杆粉丝一如既往的支持金山。

详细说明:

名称:金山毒霸企业版2013最高版本存在安全漏洞。

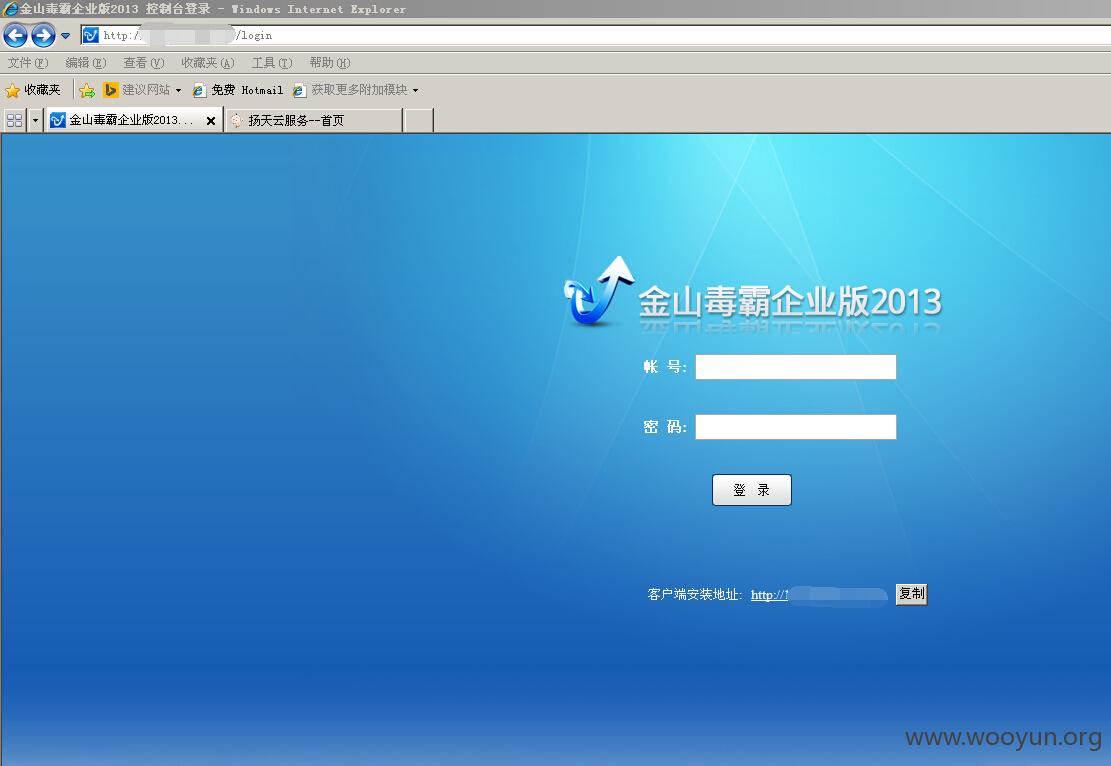

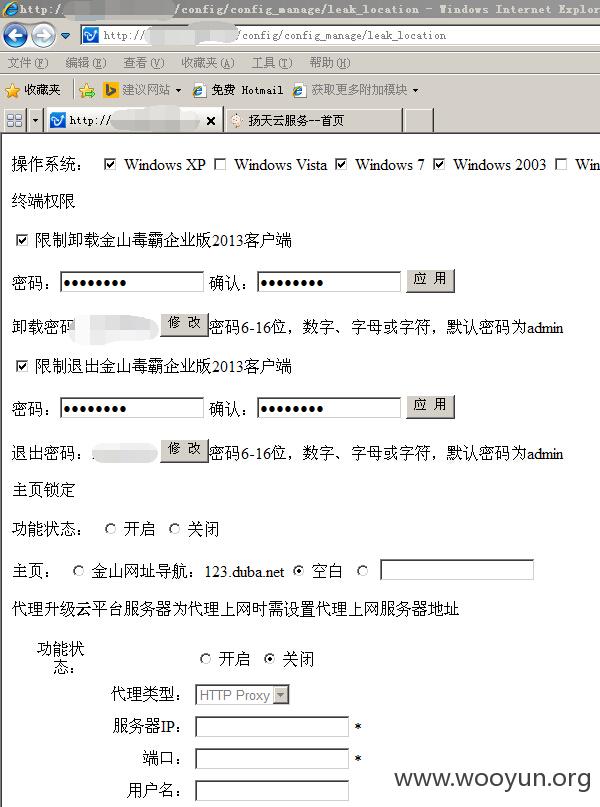

异常信息描述:金山毒霸企业版2013最高版本存在授权绕过、敏感信息泄漏、远程执行等漏洞。攻击者可通过浏览器提交一个特殊URL来劫持金山毒霸企业版服务器!

涉及范围:永久免费的 金山毒霸企业版2013

异常解决措施:官方补丁

异常验证测试记录:

验证工具代码;验证方法。

攻击途径:远程

攻击复杂度:低(复杂度越低危害越大,不要像上次错误认为这里是危害级别)

认证:无需认证

机密性:完全地

完整性:部分地

可用性:部分地

小厂商金山毒霸企业版存在收取绕过漏洞,由于此版本已停止更新,故此0DAY漏洞很难修补。涉及475个法人实体(企业政府等)。

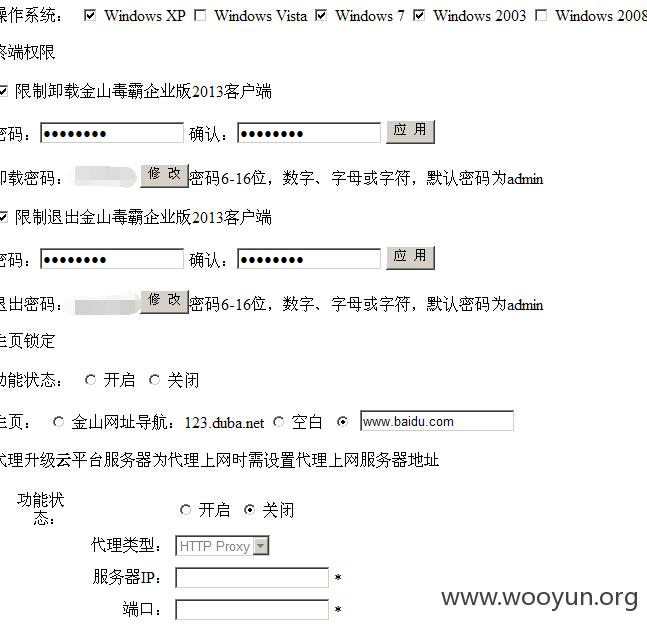

可 访问金山毒霸企业版2013配置页面,其页面明文标注毒霸客户端退出及卸载密码并可修改,可锁定(劫持) 所有客户端主页。关闭更新等。

漏洞证明:

修复方案:

官方补丁

版权声明:转载请注明来源 大漠長河@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-07-03 15:08

厂商回复:

收到,非常感谢!

最新状态:

暂无