漏洞概要

关注数(24 )

关注此漏洞

漏洞标题:人类的怠惰之一安全管理执行力度不够导致唱吧安全边界被突破(进入内网)

提交时间:2015-06-20 13:15

修复时间:2015-08-06 13:26

公开时间:2015-08-06 13:26

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情 披露状态:

2015-06-20: 细节已通知厂商并且等待厂商处理中

简要描述: 就是个弱口令,简单而又高效且杀伤力巨大

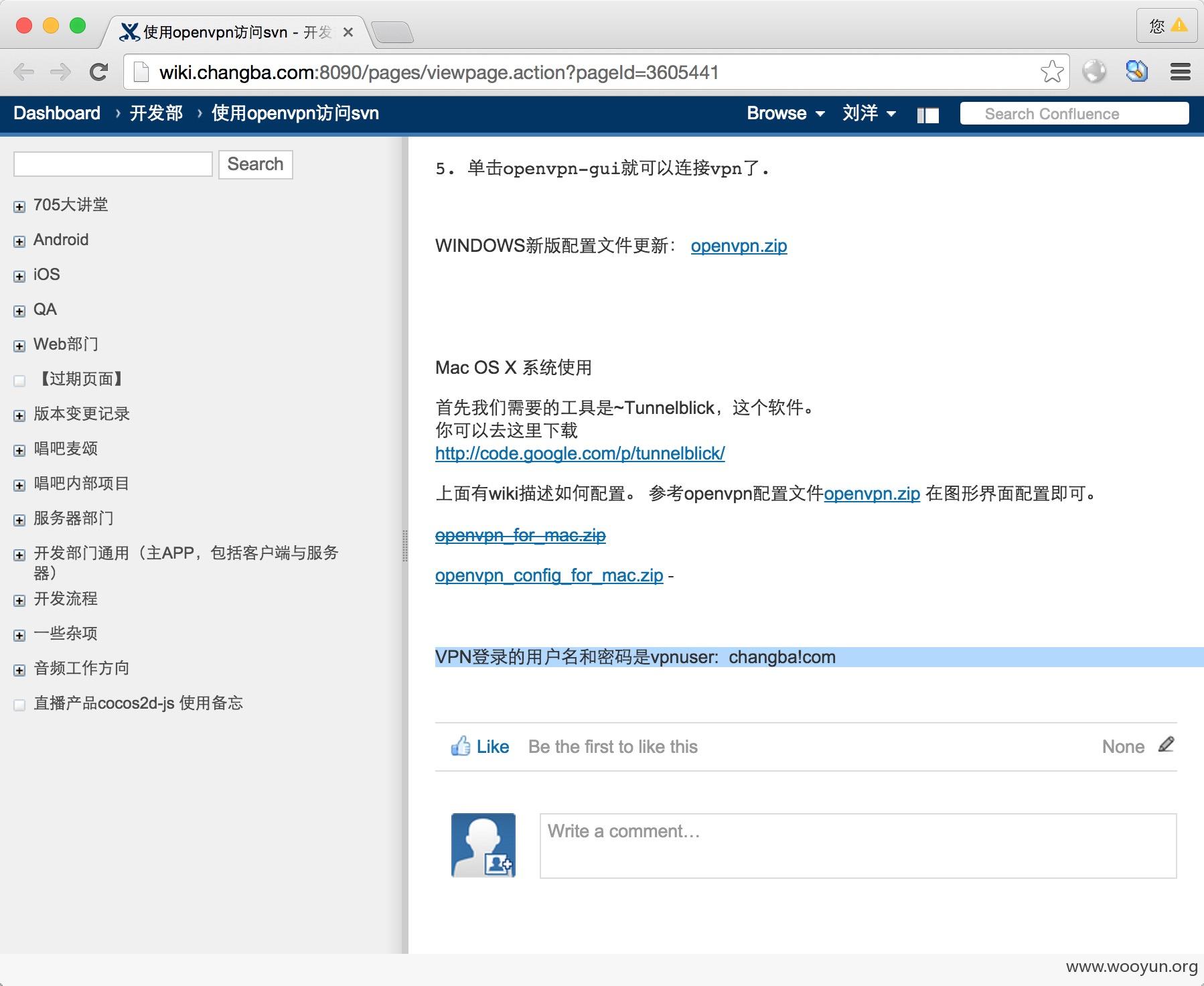

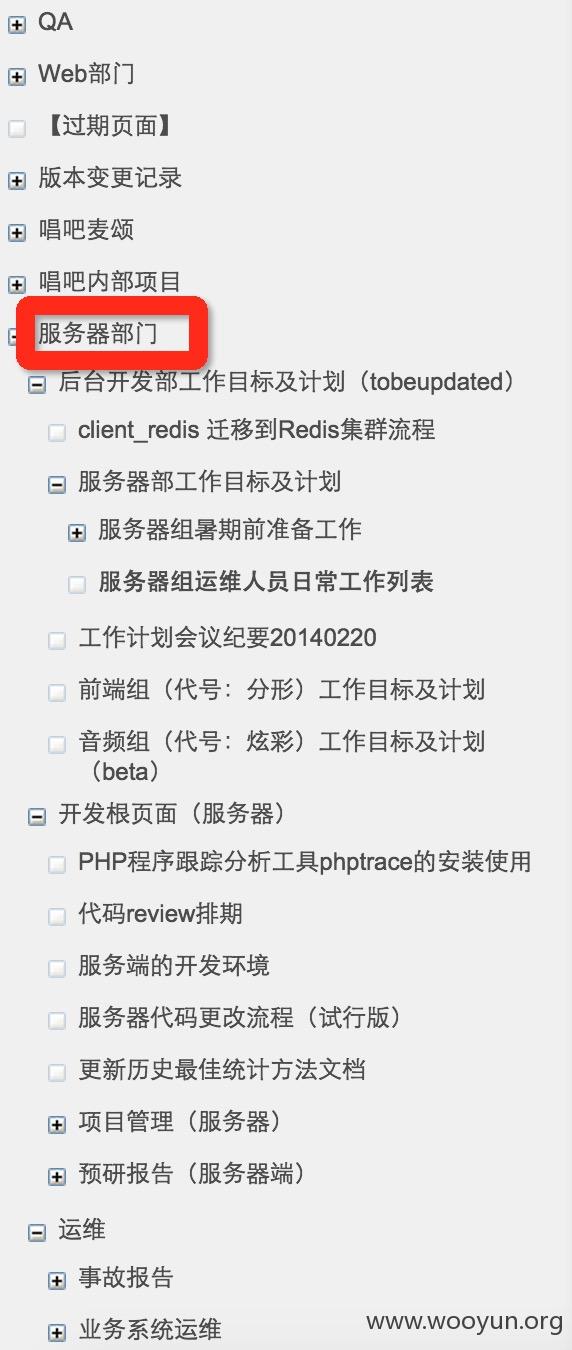

详细说明: http://wiki.changba.com:8090

Windows VISTA, Windows 7 使用

漏洞证明:

client

修复方案: 版权声明:转载请注明来源 猪猪侠 @乌云

漏洞回应 厂商回应: 危害等级:低

漏洞Rank:5

确认时间:2015-06-22 13:25

厂商回复: wiki的内网绑定代码配置错误了,导致8090端口外泄。谢谢指正。

最新状态: 暂无