漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0121246

漏洞标题:和讯网信息泄露致内网漫游

相关厂商:和讯网

漏洞作者: cleanmgr

提交时间:2015-06-17 20:02

修复时间:2015-08-01 20:06

公开时间:2015-08-01 20:06

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-17: 细节已通知厂商并且等待厂商处理中

2015-06-17: 厂商已经确认,细节仅向厂商公开

2015-06-27: 细节向核心白帽子及相关领域专家公开

2015-07-07: 细节向普通白帽子公开

2015-07-17: 细节向实习白帽子公开

2015-08-01: 细节向公众公开

简要描述:

详细说明:

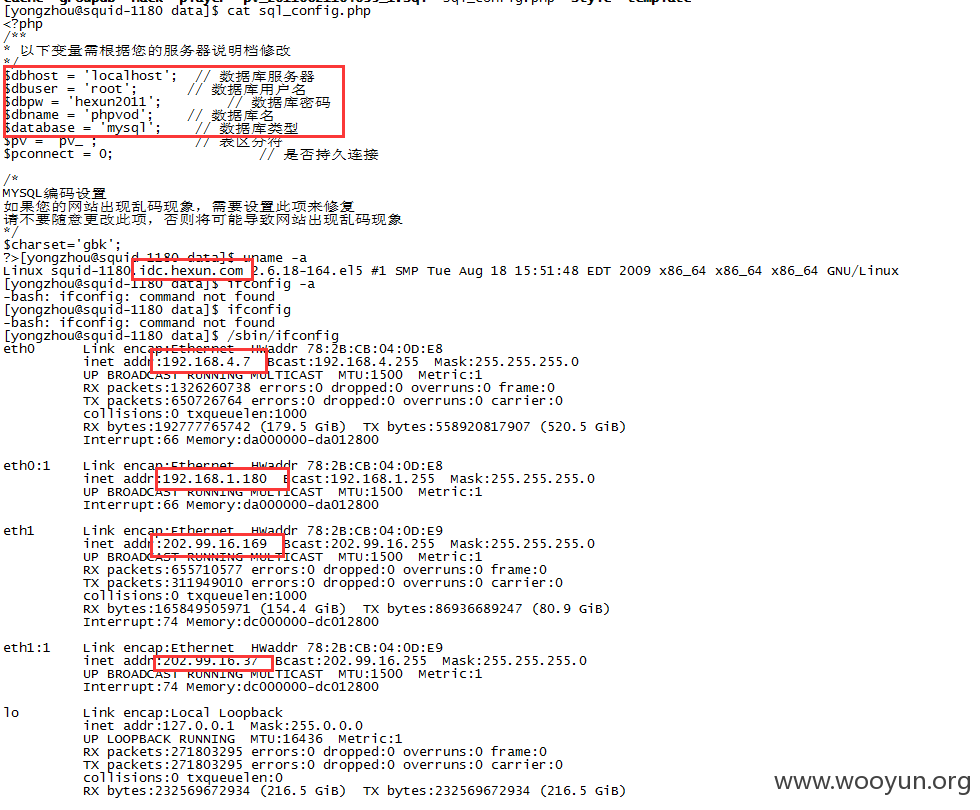

通过之前的两个漏洞获取到操作系统账号,但是口令采用md5(salt)方式加密,未破解出来。

没办法把用户名制成字典扫扫试试,结果还真让我找到2个站点存在弱口令(后面发现是同一台服务器):

yongzhou:yongzhou

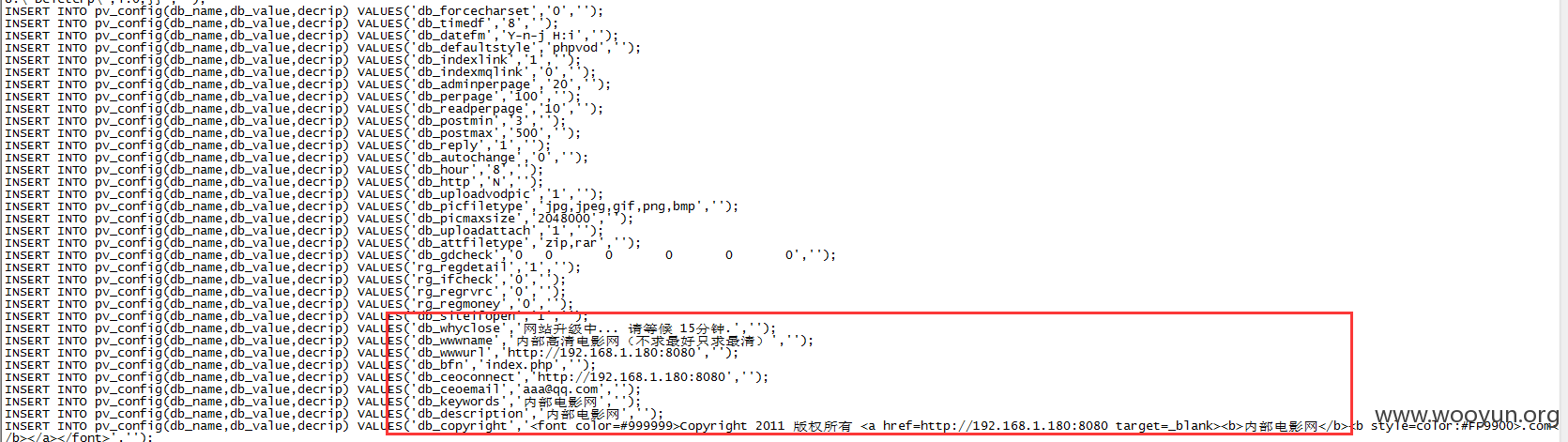

发现该站点是一个内网的电影站点

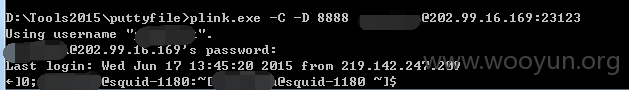

为了在进行内网渗透,采用ssh动态转发:

将浏览器设置ssocks5代理,访问内网站点

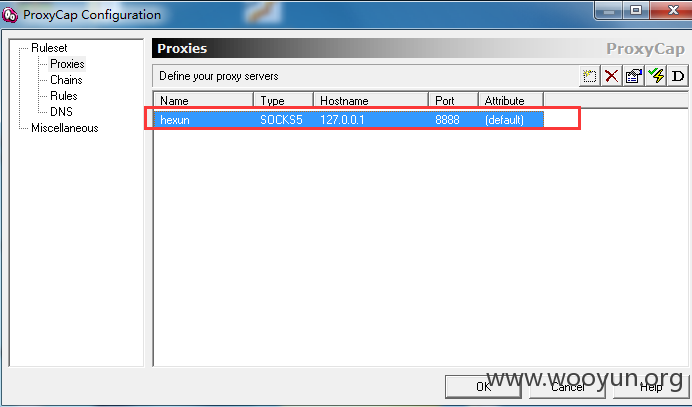

由于浏览器代理只能保证浏览器的数据包通过代理出去,如何才能使用所有进程的数据包通过代理出去呢?当然得用到proxycap(windows)或者proxychains(linux)。

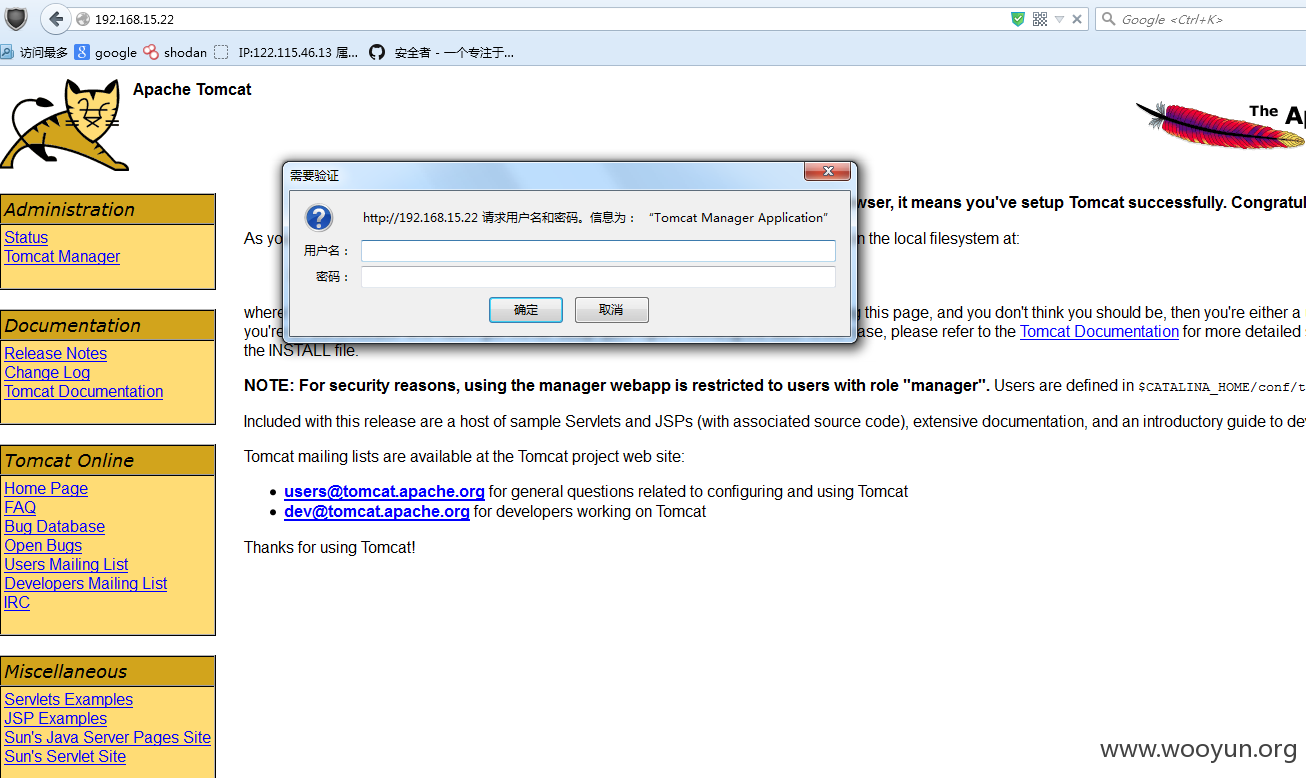

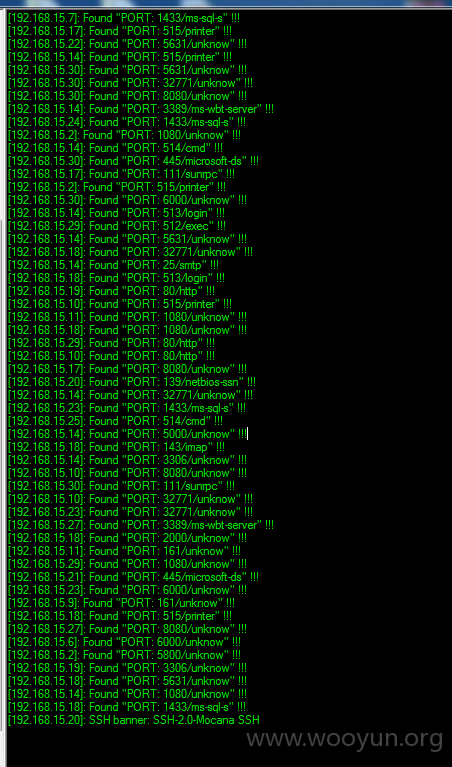

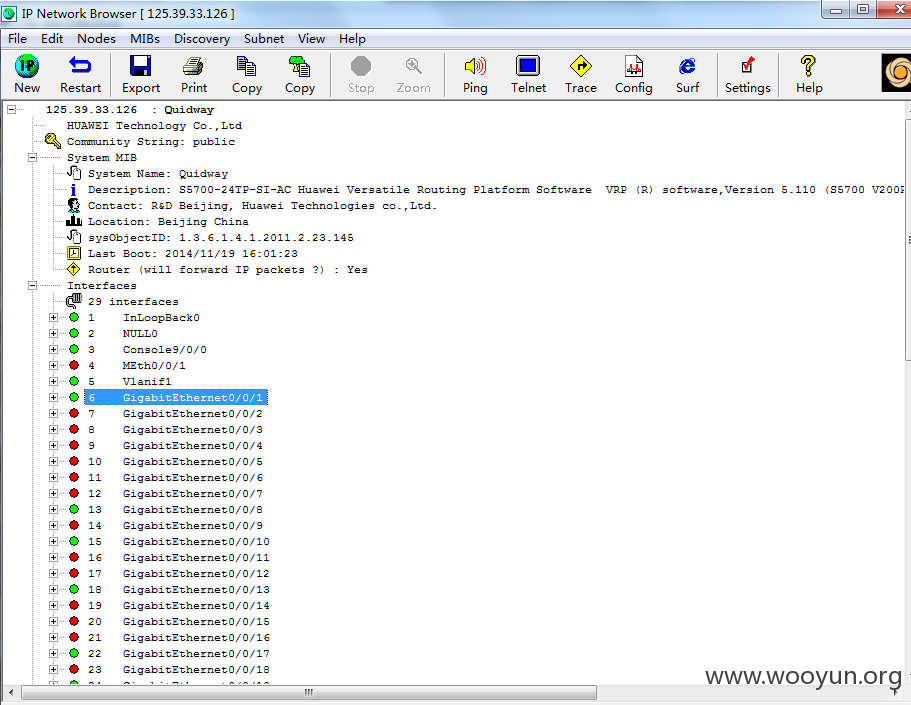

在本地对内网机器进行扫描

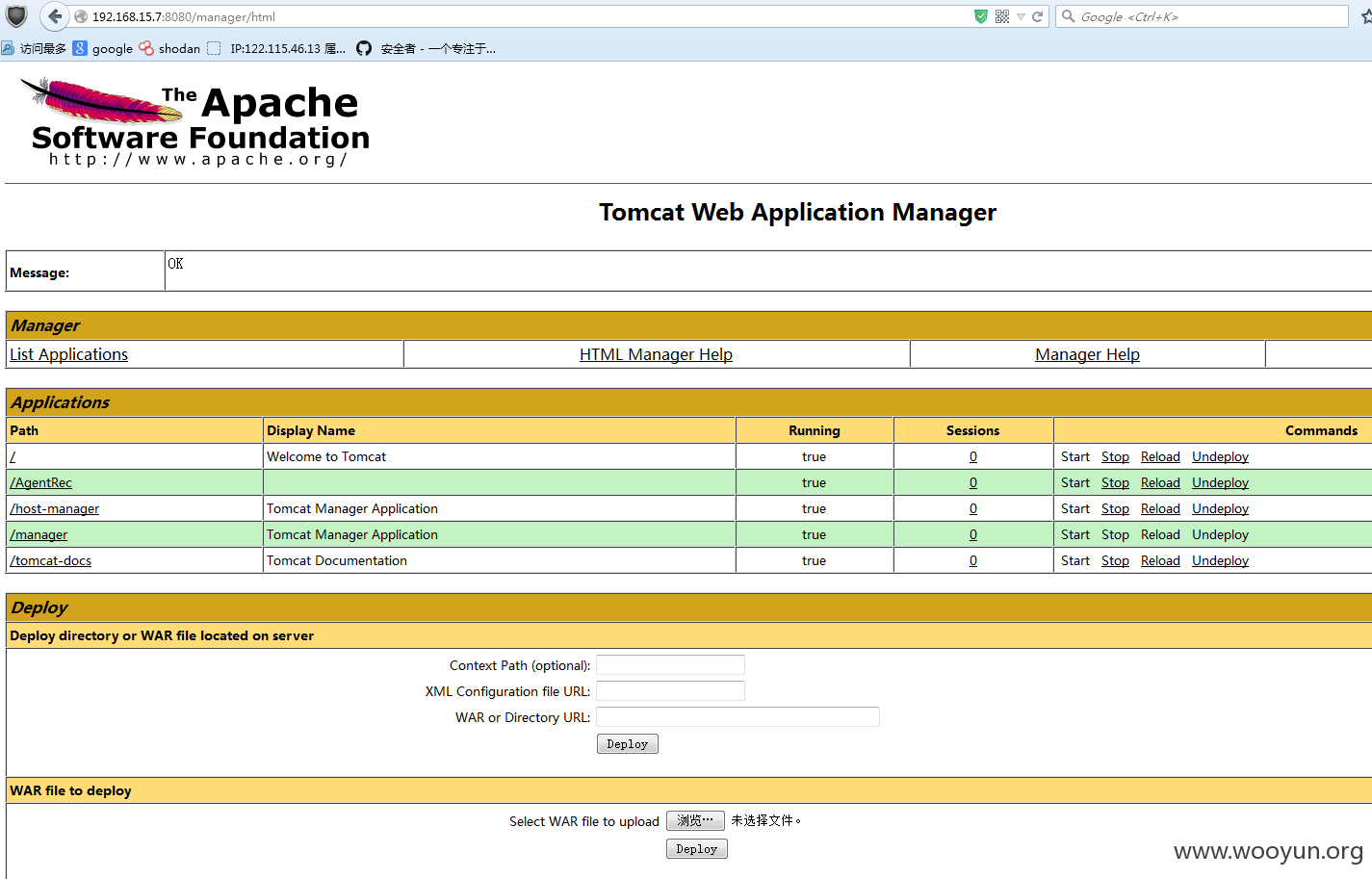

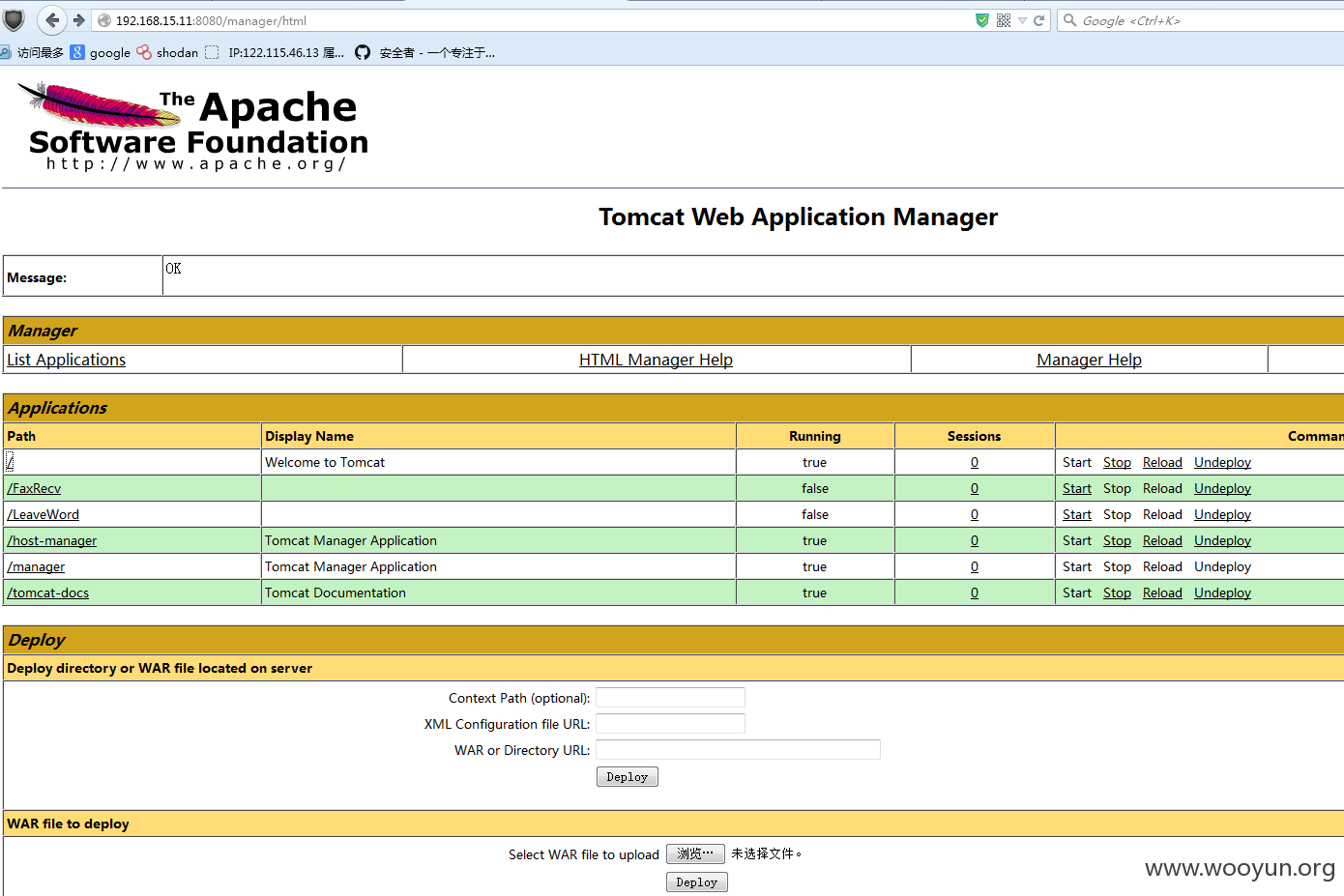

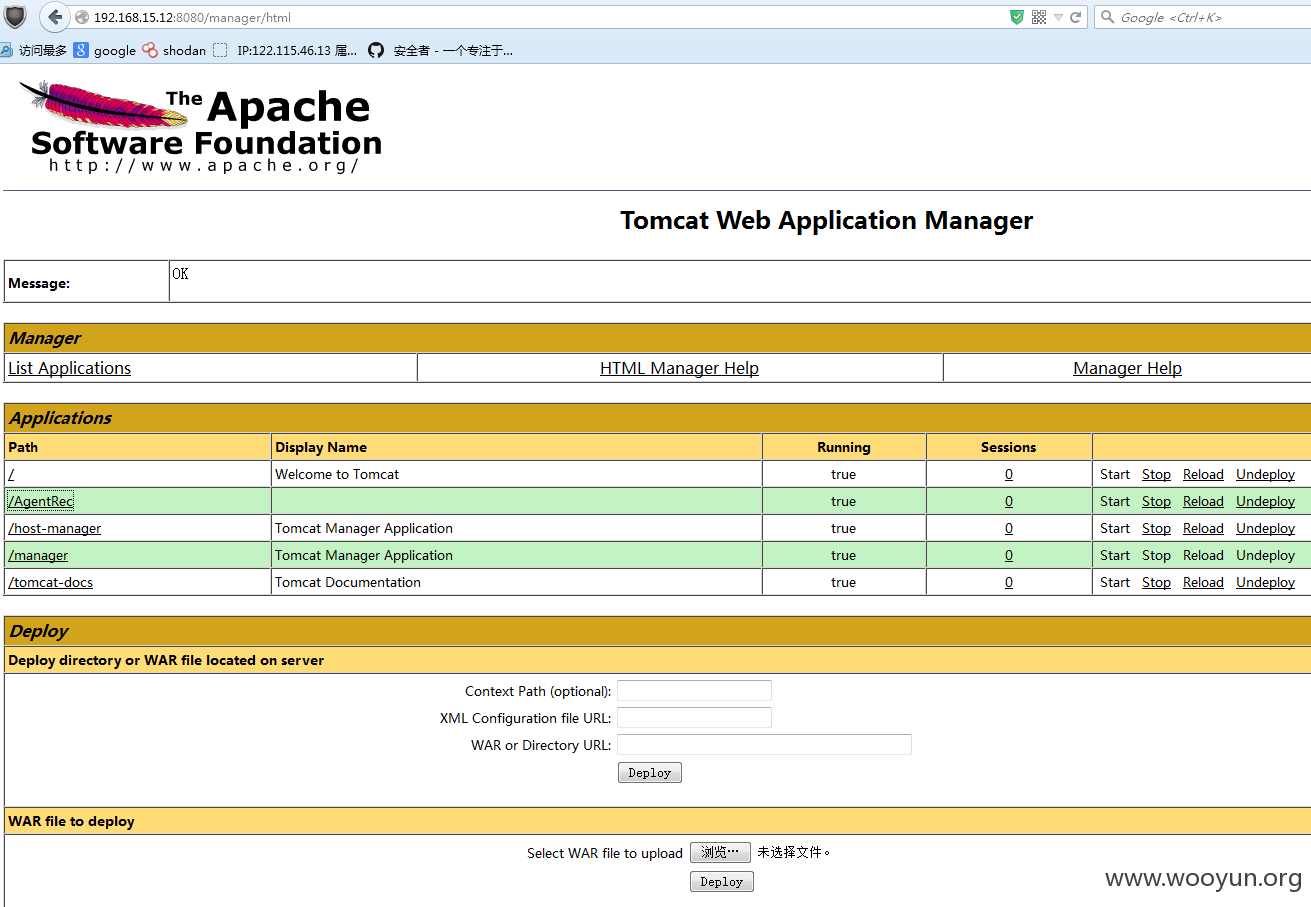

通过检测发现192.168.15.5、192.168.15.7、192.168.15.11、192.168.15.12、192.168.15.6的8080端口存在tomcat弱口令(admin:空)

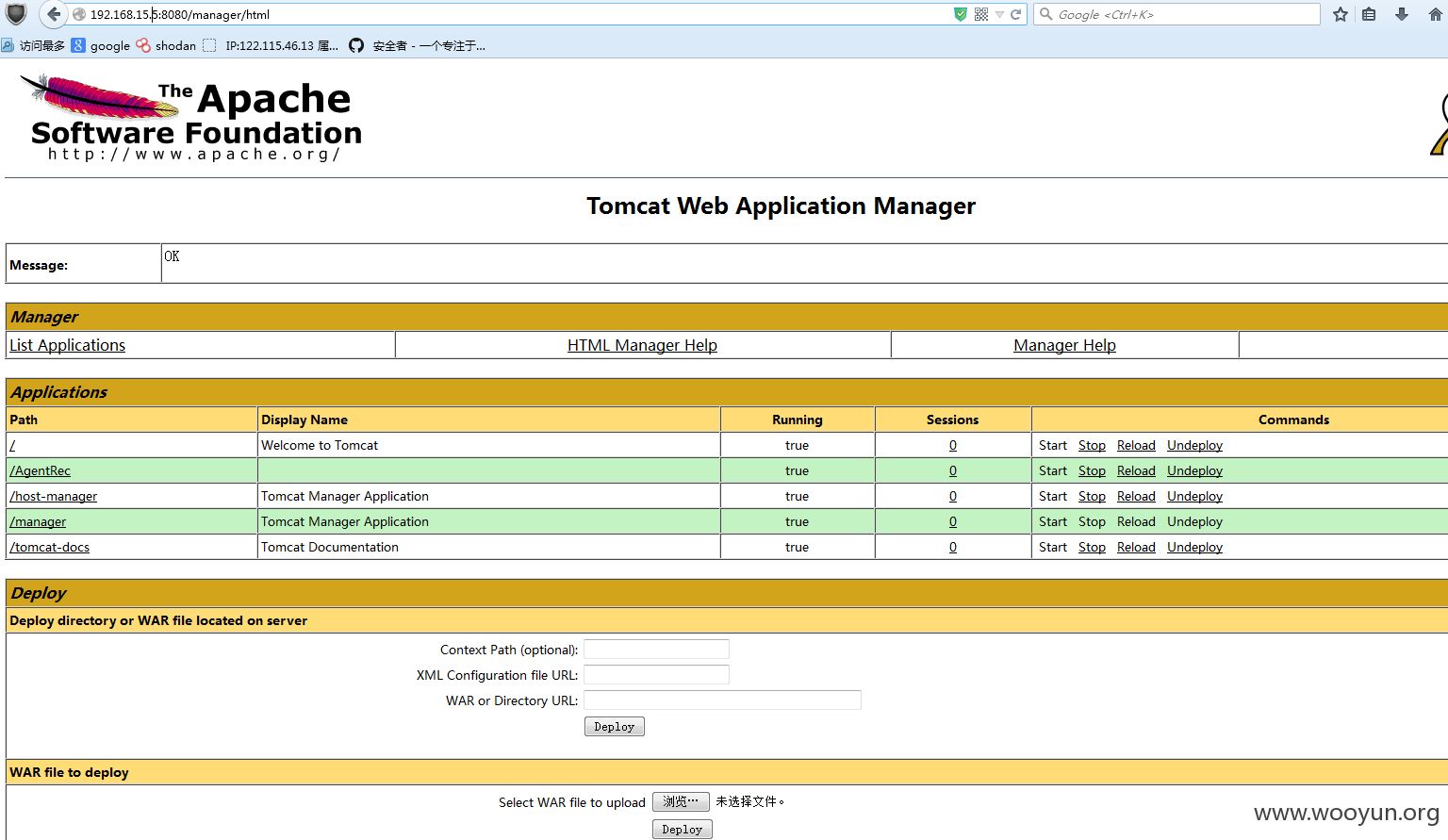

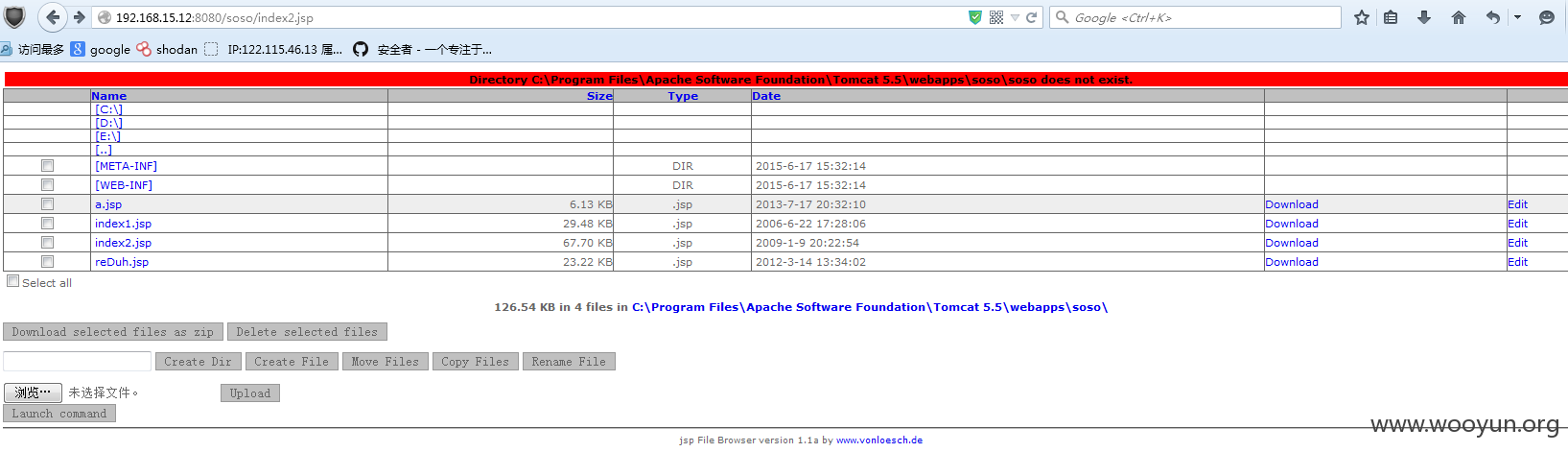

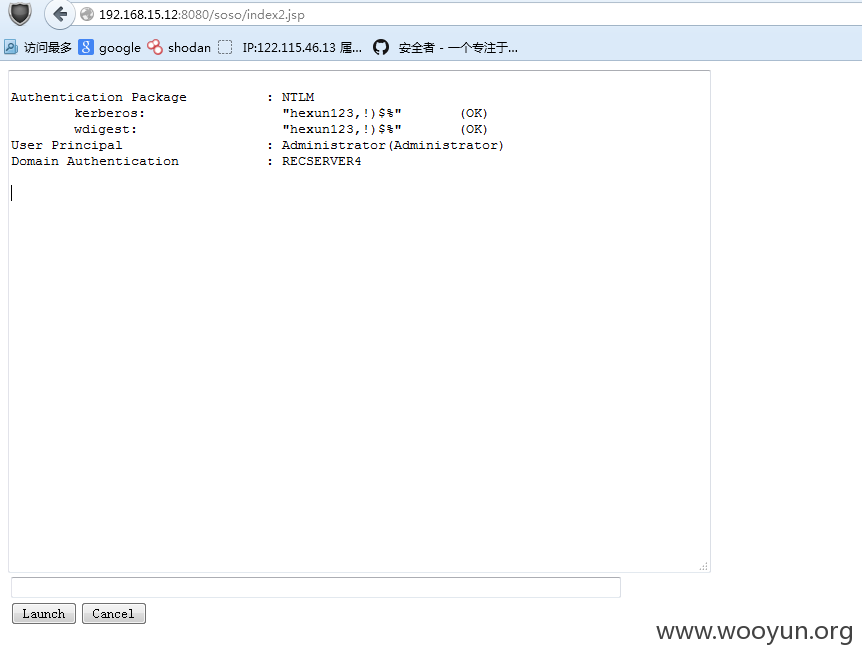

在192.168.15.12上面部署war包(自行删除)

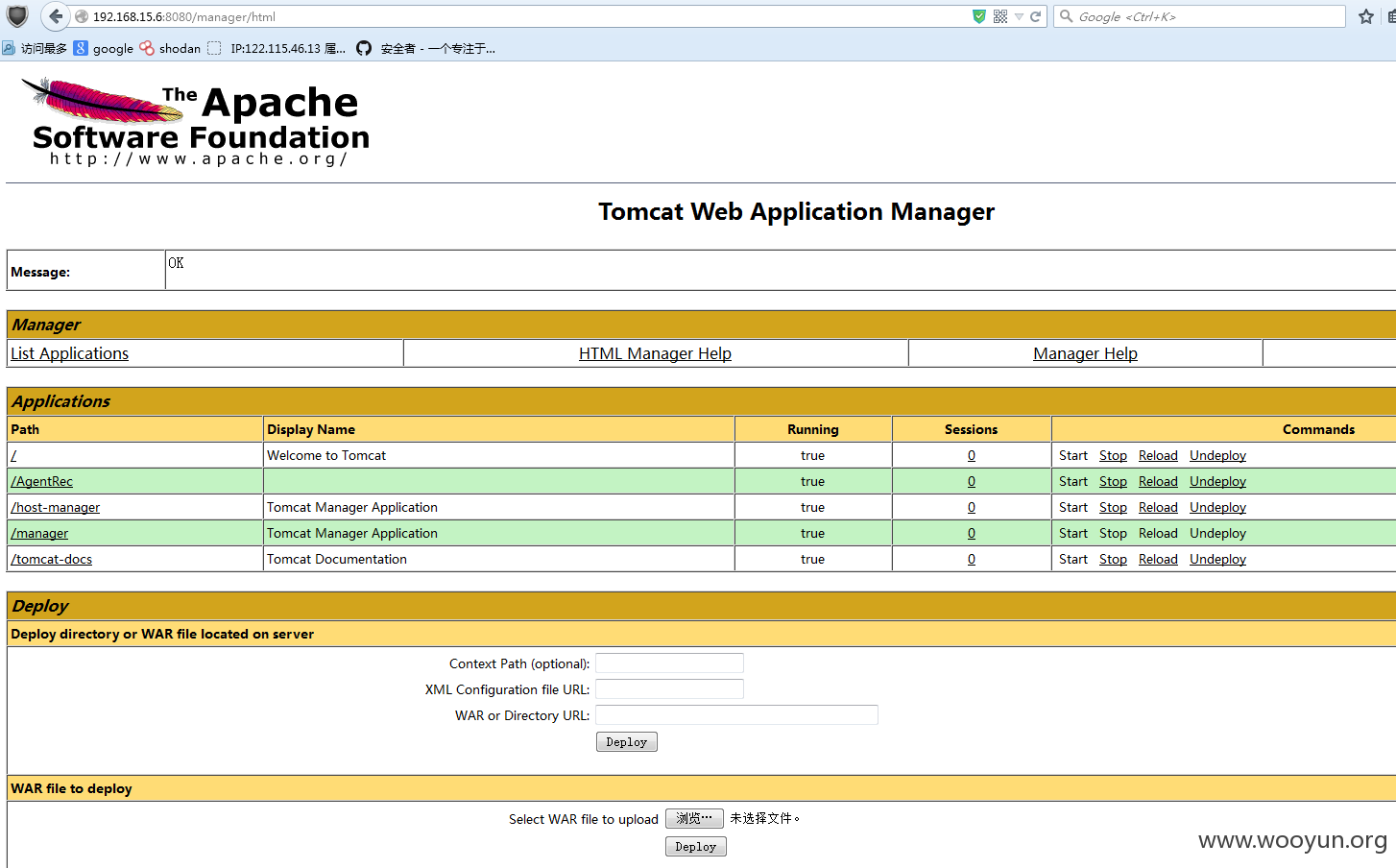

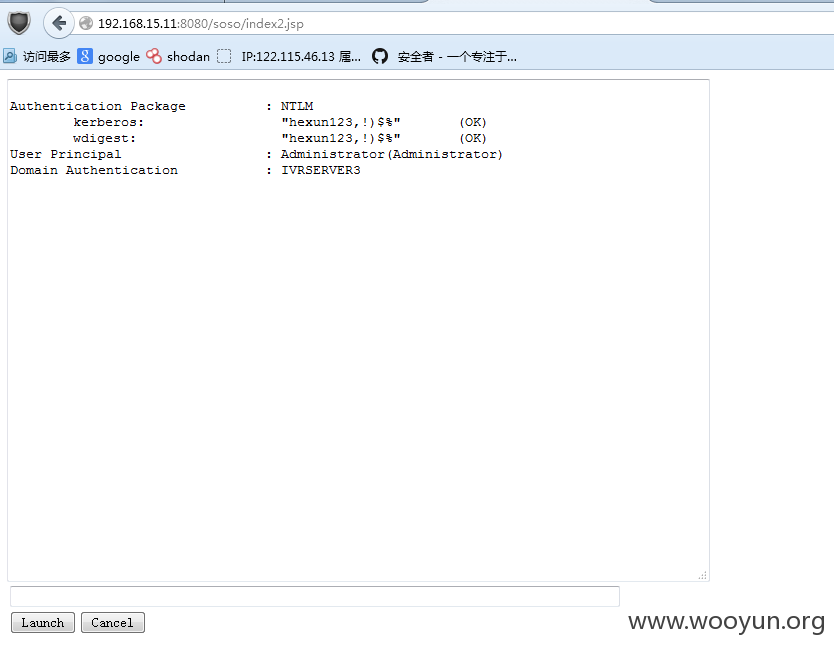

在192.168.15.11上面部署war包(自行删除)

结果工作日做的,被发现了,把上面那台主机的22端口给关闭了....就没再深入了....

漏洞证明:

修复方案:

口令复杂度+ACL

版权声明:转载请注明来源 cleanmgr@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-06-17 20:05

厂商回复:

谢谢

最新状态:

暂无