漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0120389

漏洞标题:中国电信189.cn某站敏感信息泄露导致Getshel/2W毕业生6100家企业再中枪

相关厂商:中国电信

漏洞作者: 路人甲

提交时间:2015-06-14 11:35

修复时间:2015-06-19 11:36

公开时间:2015-06-19 11:36

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-14: 细节已通知厂商并且等待厂商处理中

2015-06-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

管理人员这么偷懒真的好么?

详细说明:

无意间在乌云上看到这个漏洞 WooYun: 中国电信189.cn某站敏感信息泄露导致Getshell ,就看看漏洞修不了没有。后来还有提交的 WooYun: 中国电信旗下某教育平台高危漏洞可获取webshell,2W毕业生6100家企业中枪

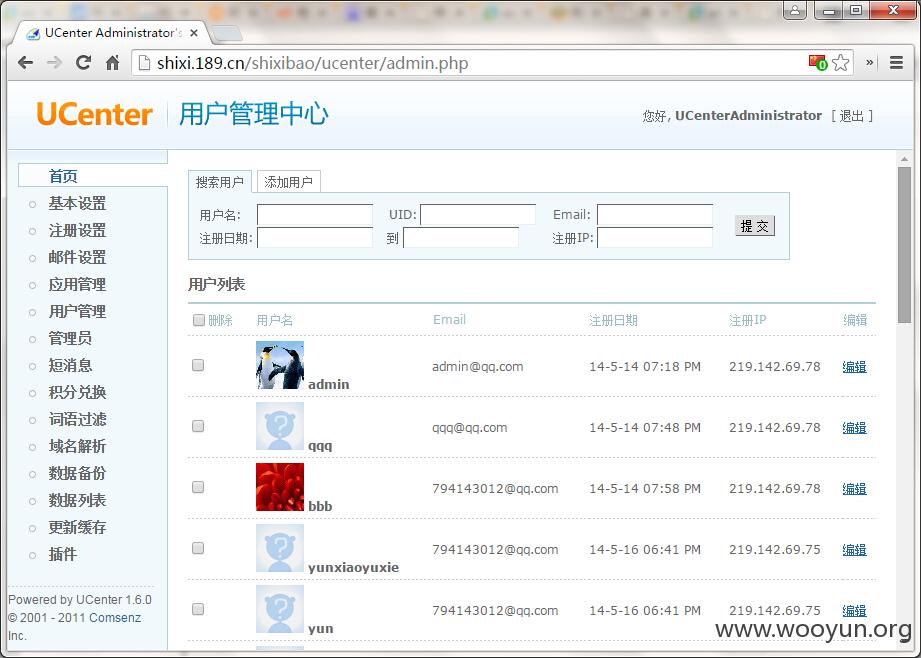

看了下,弱口令确实修改了,但是UC配置信息好像没修改吧,利用配置信息里面的密码ctbri4008118114竟然成功进入后台了!

弱口令都提交两次了,既然要改为什么不认真改一下呢?配置信息都泄露了,难道用户密码也不改一下么?

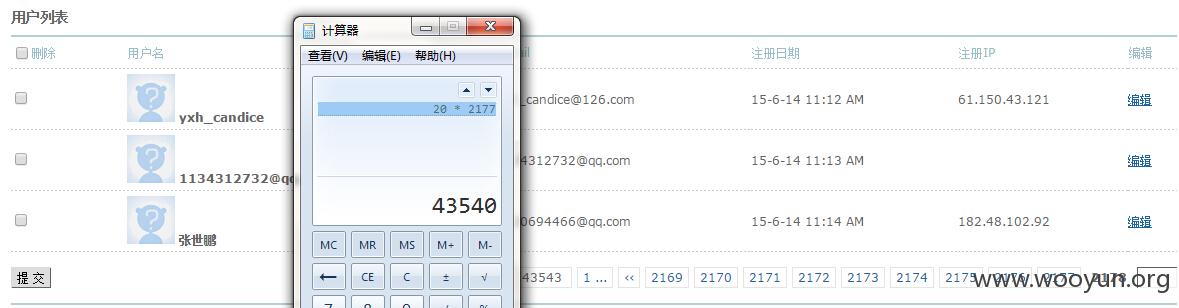

43653个用户信息泄露

ucenter后台拿shell的方法 WooYun: Discuz的利用UC_KEY进行getshell

既然之前都被shell好几次了,这次就不演示shell了

漏洞证明:

修复方案:

用户密码全部都要改,包括配置信息、数据库密码等等……

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-06-19 11:36

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无