漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0119249

漏洞标题:苏宁易付宝钱包IOS客户端设计不当导致手势密码形同虚设(需越狱)

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: 高小厨

提交时间:2015-06-12 11:29

修复时间:2015-07-27 11:44

公开时间:2015-07-27 11:44

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-12: 细节已通知厂商并且等待厂商处理中

2015-06-12: 厂商已经确认,细节仅向厂商公开

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-27: 细节向公众公开

简要描述:

这个月接不开锅了,求礼品卡

详细说明:

1、苏宁易付宝钱包,当你第一次登陆会要求设置手势密码

2、根据截包发现,手势密码是在本地进行校验的,这就说明手势密码是存在本地的

3、本想看看如何绕过手势密码,一不小心发现了大问题

4、这里要使用一个工具,来让易付宝钱包的https数据通过fiddler的拦截,这里我附上该工具的下载地址:链接:http://pan.baidu.com/s/1c0EWybQ 密码:sulv (该工具的原理是:是通过hook,让APP信任所有证书),不会使用随时可以联系我

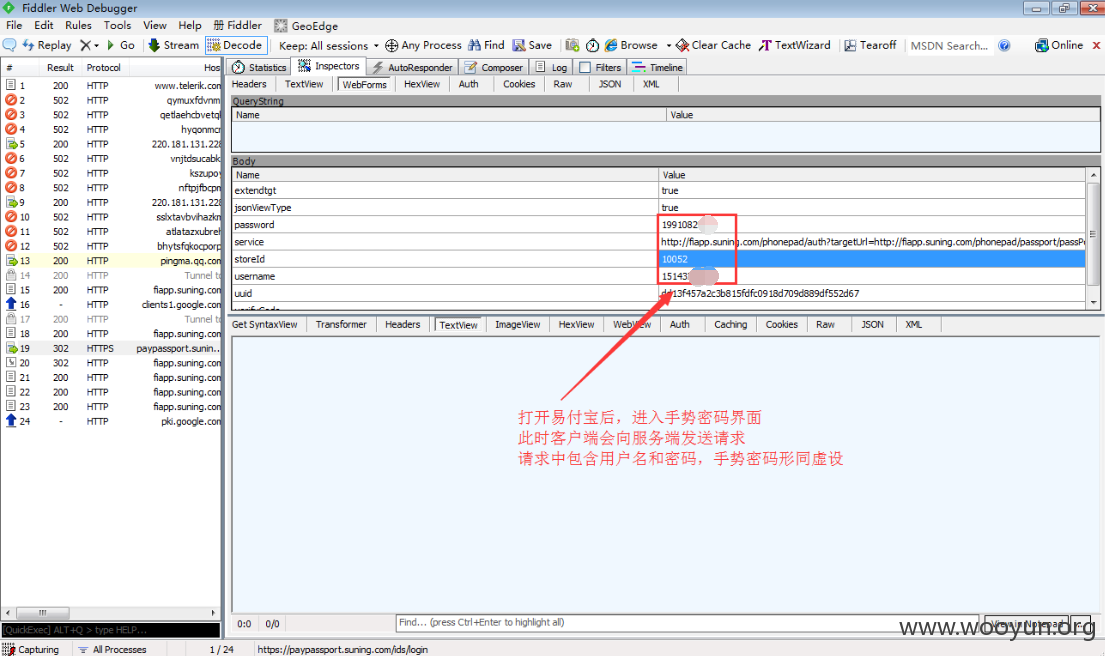

5、我们将APP关掉(不要注销),再重新打开,发现app居然将用户名和密码发送到服务端了,而且是明文,你们太过信任你们的https了

6、这样一来,易付宝钱包的手势密码有个卵用?我们可以直接用密码登录了

漏洞证明:

修复方案:

通信数据加密

版权声明:转载请注明来源 高小厨@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-06-12 11:43

厂商回复:

感谢提交,稍后送上礼品卡。

最新状态:

暂无