漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0118178

漏洞标题:Ping++移动应用支付平台存在诸多安全隐患(影响数据库与邮箱安全等)

相关厂商:pingxx.com

漏洞作者: 路人甲

提交时间:2015-06-04 14:30

修复时间:2015-07-19 14:50

公开时间:2015-07-19 14:50

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-04: 细节已通知厂商并且等待厂商处理中

2015-06-04: 厂商已经确认,细节仅向厂商公开

2015-06-14: 细节向核心白帽子及相关领域专家公开

2015-06-24: 细节向普通白帽子公开

2015-07-04: 细节向实习白帽子公开

2015-07-19: 细节向公众公开

简要描述:

产品看起来不错, 每月前十万笔成功交易免费

详细说明:

https://github.com/PingPlusPlus/pingpp-go/blob/ff92ac0047ccb1356f1abc67f479b1b1521cec3e/paytest.go

根据官方的git库可知某测试域名 test.pinpula.com

http://test.pinpula.com:8989/ 存在弱口令 tomcat/tomcat 部署war包getshell

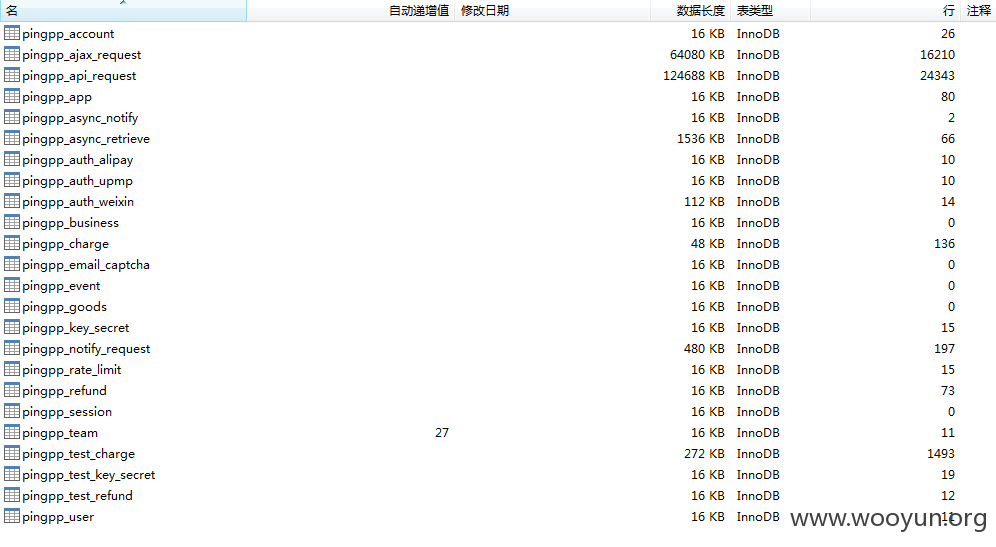

可获取到测试用的数据库

https://github.com/ark930/upmp-mer-test/blob/ba7ad5c22c4b623a1f433fc4ff3efa78752eeff8/util/mail.py

邮箱一枚

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-06-04 14:48

厂商回复:

泄露的数据库和邮箱都是早期ping++使用的,尽管数据库已经不再使用,邮箱服务也做了切换,但是里面的信息还是极为重要的,确认对我们属于高危

最新状态:

暂无