漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0118123

漏洞标题:诺然建站演示站点存在弱口令以getshell

相关厂商:诺然网络

漏洞作者: 路人甲

提交时间:2015-06-04 11:28

修复时间:2015-07-19 11:30

公开时间:2015-07-19 11:30

漏洞类型:服务弱口令

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-06-04: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

后台弱口令 以getshell

详细说明:

由于无聊乱逛看到如下页面

于是乎 本着对网络安全事业的热衷 以本人渣渣一样的能力就检测了一下

看了下诺然的网站主页 点进去一个演示站后,

然后进了后台

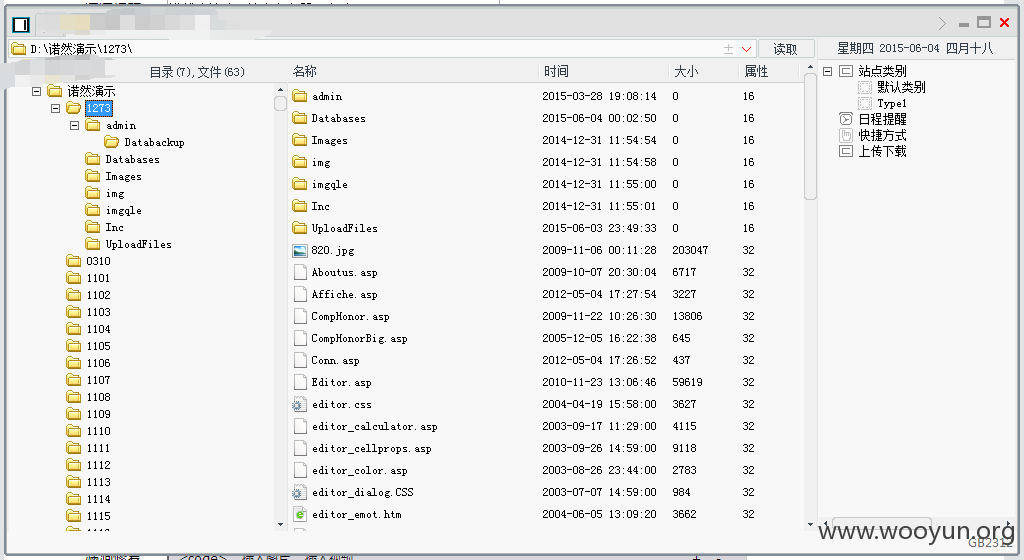

http://yanshi.nuoran.net/1273/admin

默认口令 admin admin 888

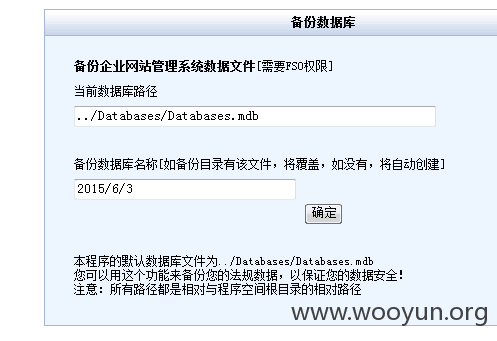

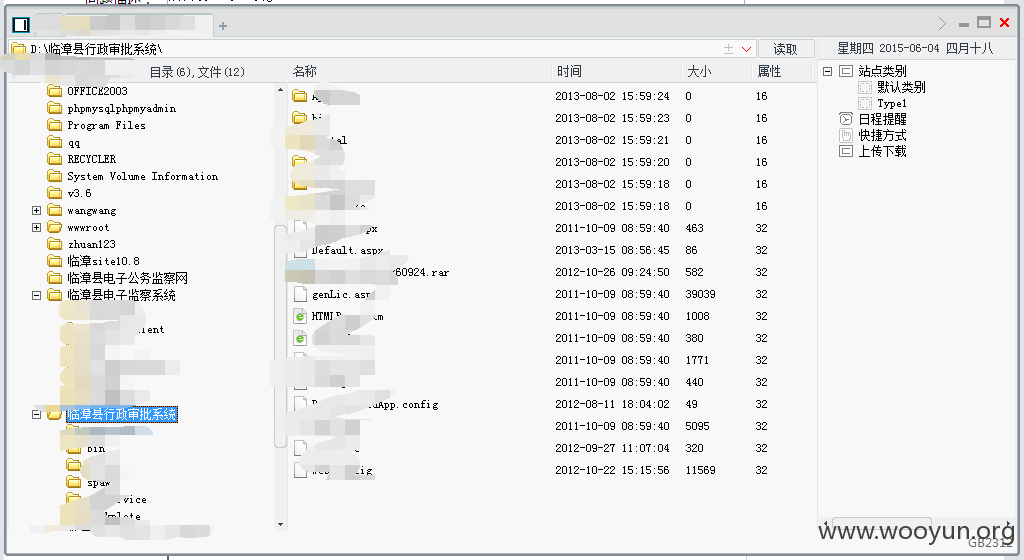

数据库备份拿下shell

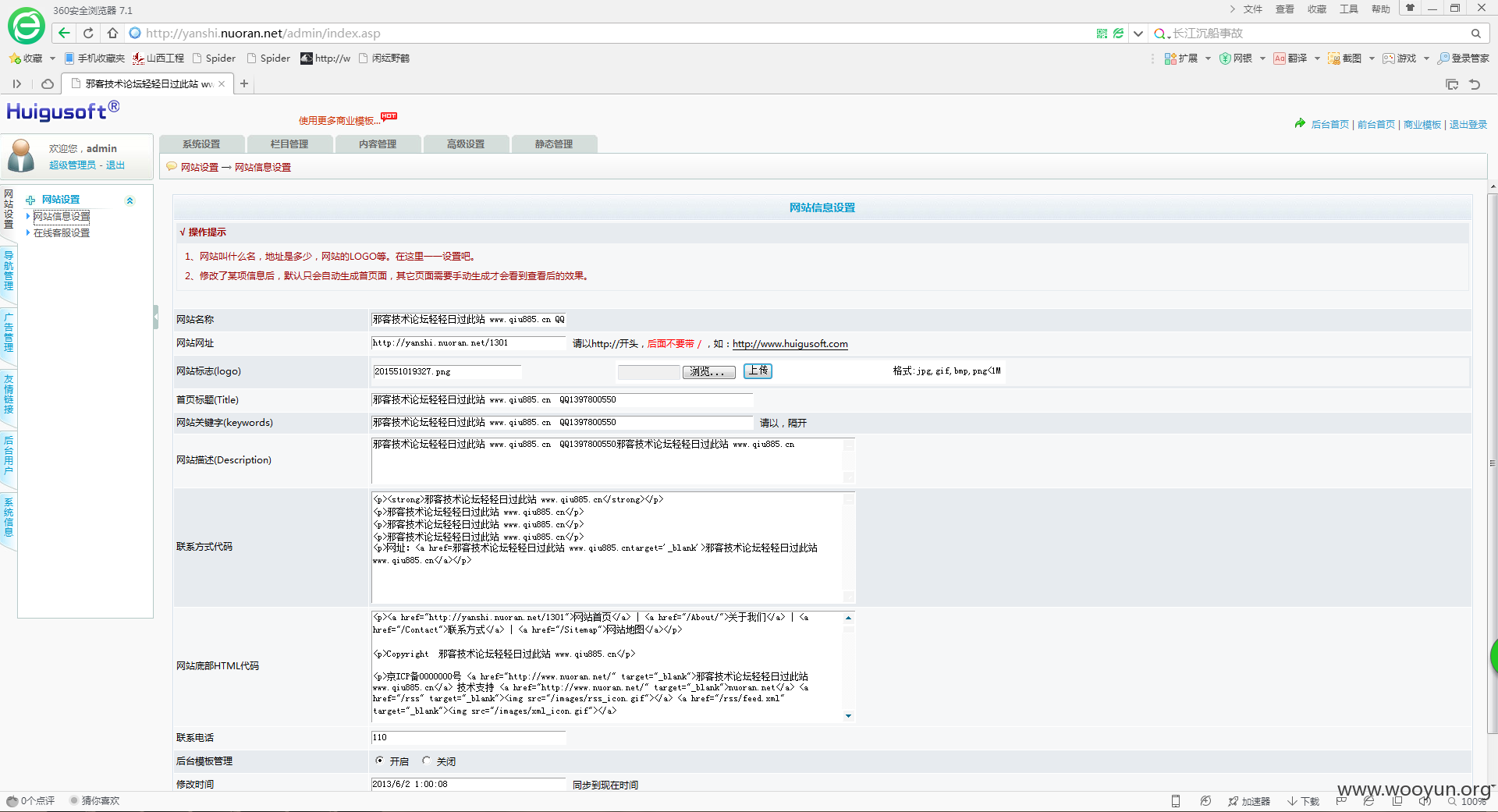

然后下载了下目标站数据库 进了后台

我只能说这位大牛 666666666

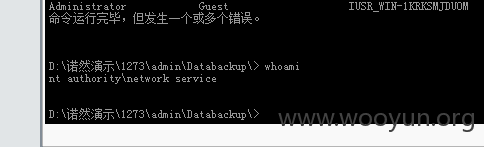

----看了下权限

小渣渣一枚不懂提权也就没动 不过内容还是挺可观的

- - 就这么逗比的结束了! 赏个邀请码咯

漏洞证明:

由于无聊乱逛看到如下页面

于是乎 本着对网络安全事业的热衷 以本人渣渣一样的能力就检测了一下

看了下诺然的网站主页 点进去一个演示站后,

然后进了后台

http://yanshi.nuoran.net/1273/admin

默认口令 admin admin 888

数据库备份拿下shell

然后下载了下目标站数据库 进了后台

我只能说这位大牛 666666666

----看了下权限

小渣渣一枚不懂提权也就没动 不过内容还是挺可观的

- - 就这么逗比的结束了! 赏个邀请码咯

修复方案:

你们比我懂

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝