漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0116084

漏洞标题:Wi-Fi万能钥匙Android客户端加密算法较弱导致信息泄露

相关厂商:WiFi万能钥匙

漏洞作者: droidcat

提交时间:2015-05-25 22:49

修复时间:2015-08-27 11:36

公开时间:2015-08-27 11:36

漏洞类型:用户敏感数据泄漏

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-25: 细节已通知厂商并且等待厂商处理中

2015-05-29: 厂商已经确认,细节仅向厂商公开

2015-06-01: 细节向第三方安全合作伙伴开放

2015-07-23: 细节向核心白帽子及相关领域专家公开

2015-08-02: 细节向普通白帽子公开

2015-08-12: 细节向实习白帽子公开

2015-08-27: 细节向公众公开

简要描述:

Wi-Fi万能钥匙Android客户端3.2.1版本(高版本未验证)加密算法较弱,导致向服务器提交任意MAC地址就可以返回该MAC地址对应AP的接入口令,可以用于通过遍历MAC地址获取AP接入口令

详细说明:

在查询AP接入口令时,Wi-Fi万能钥匙使用了HTTP协议,通过POST方法提交数据。

其中,sign为校验字段,对整个post数据加盐后做了MD5运算,盐值为硬编码“LQ9$n******KOL”

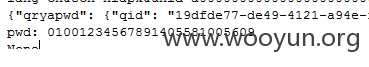

提交数据后,服务器返回含有AP接入口令的JSON数据。如下:

pwd就是密码,但是经过加密了。但是解密算法也很简单,采用了AES加密, key = 'jh16@*****vpos', iv = 'j#bd0*****j!3jnv',都是硬编码。

解密后就是AP接入口令了。

漏洞证明:

修复方案:

升级加密算法,停止旧版本的服务

版权声明:转载请注明来源 droidcat@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-29 11:34

厂商回复:

感谢您的关注,已将问题转交至相关团 队查证。

最新状态:

暂无