漏洞概要

关注数(24)

关注此漏洞

漏洞标题:机锋网漏洞打包(SQL注入,目录遍历,源码及充值卡密码泄露,后台弱口令)

提交时间:2015-05-12 23:59

修复时间:2015-06-27 17:58

公开时间:2015-06-27 17:58

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2015-05-12: 细节已通知厂商并且等待厂商处理中

2015-05-13: 厂商已经确认,细节仅向厂商公开

2015-05-23: 细节向核心白帽子及相关领域专家公开

2015-06-02: 细节向普通白帽子公开

2015-06-12: 细节向实习白帽子公开

2015-06-27: 细节向公众公开

简要描述:

发现了几处问题一起提交了吧,求不忽略

详细说明:

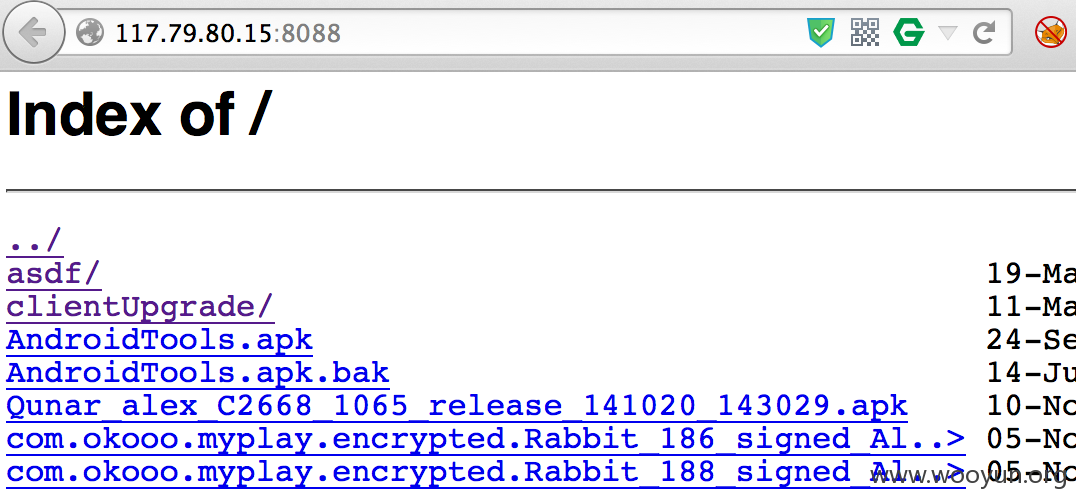

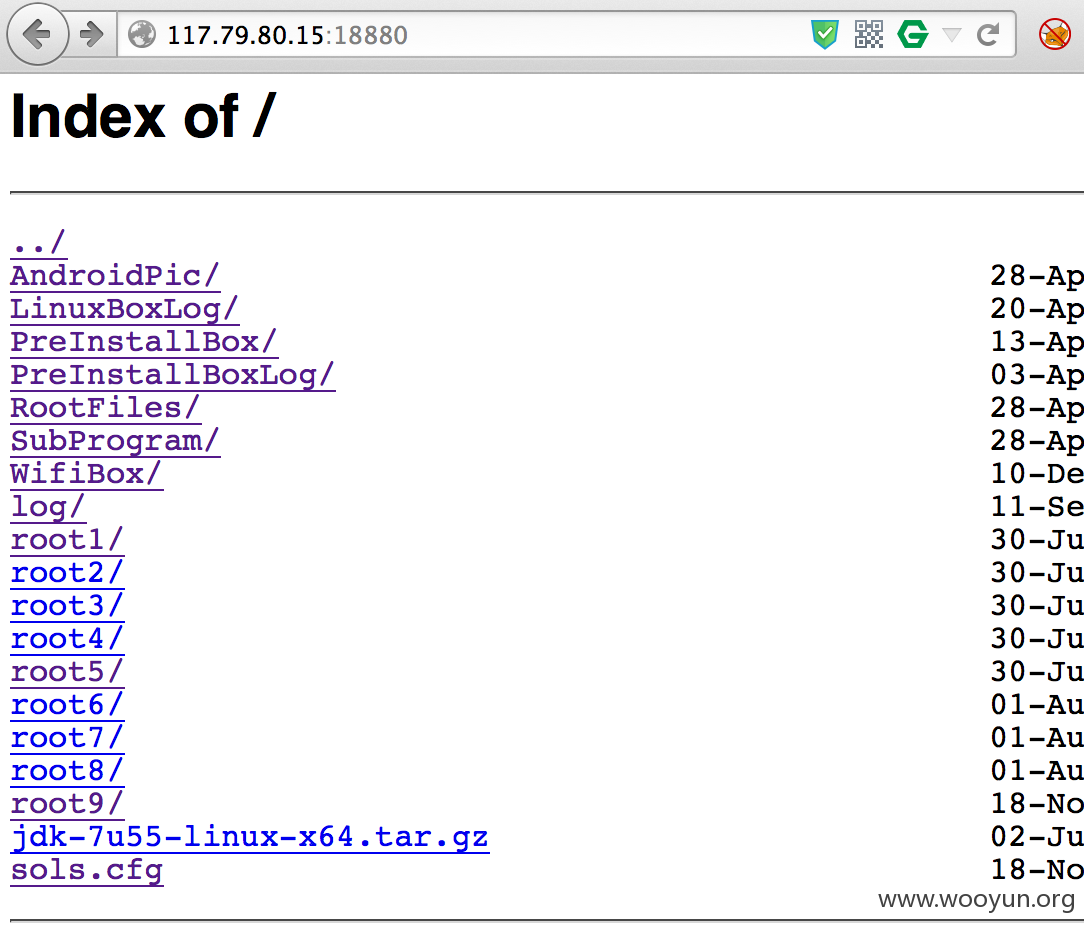

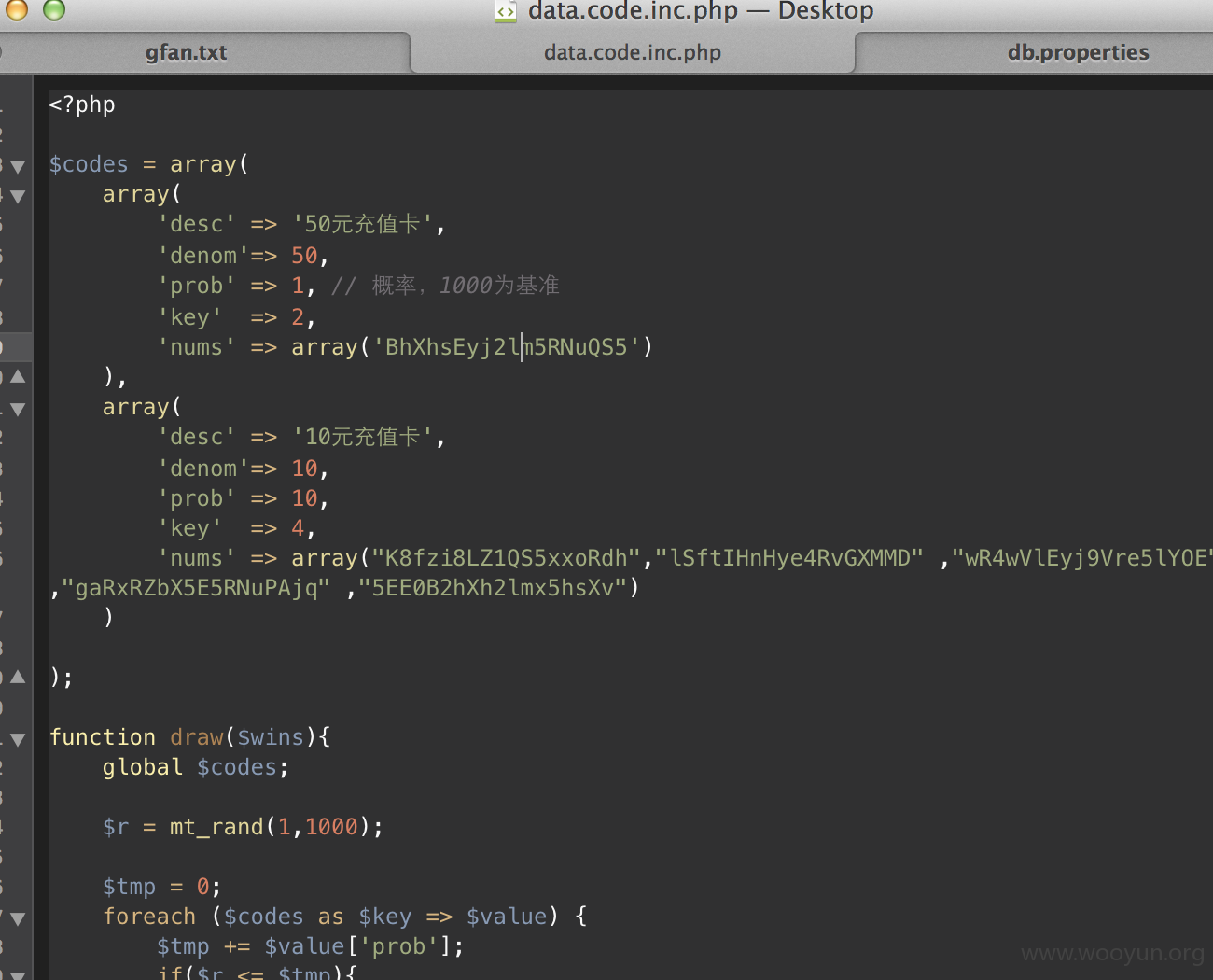

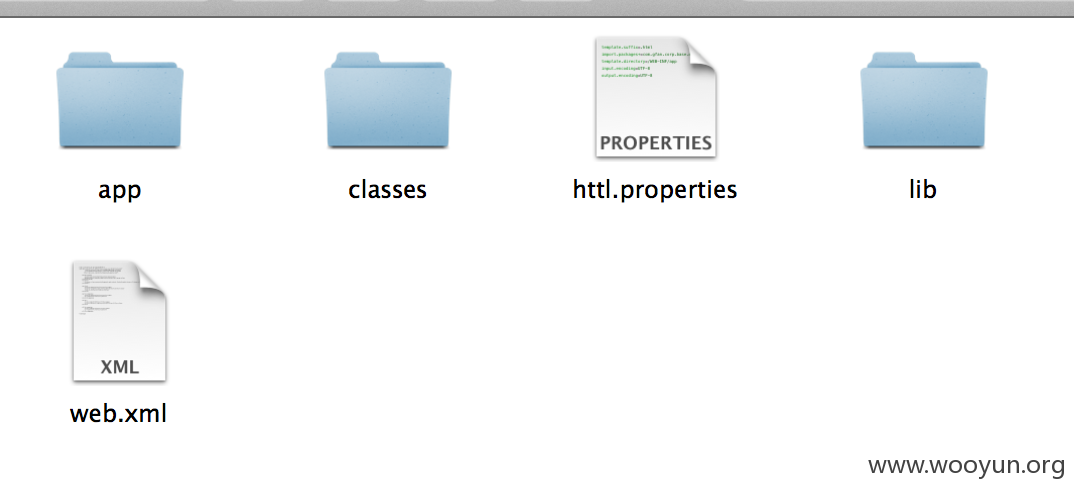

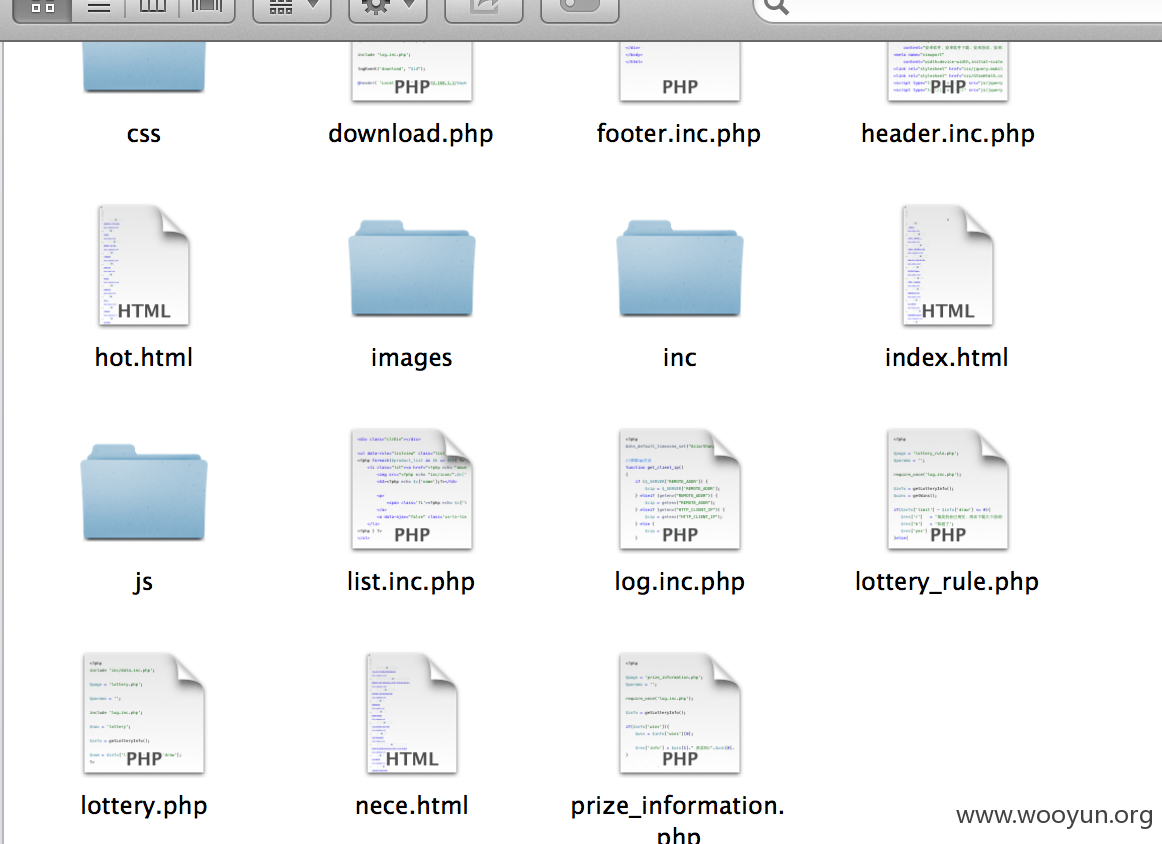

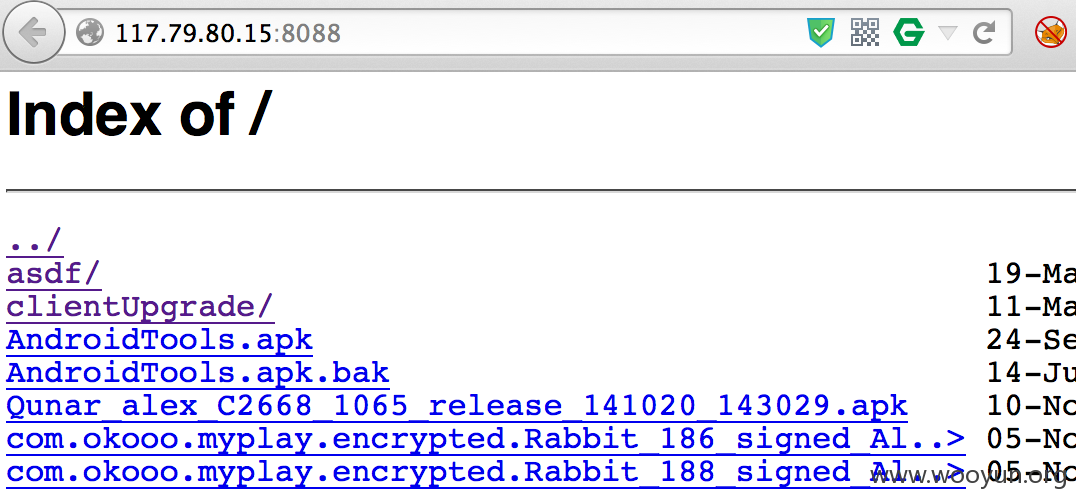

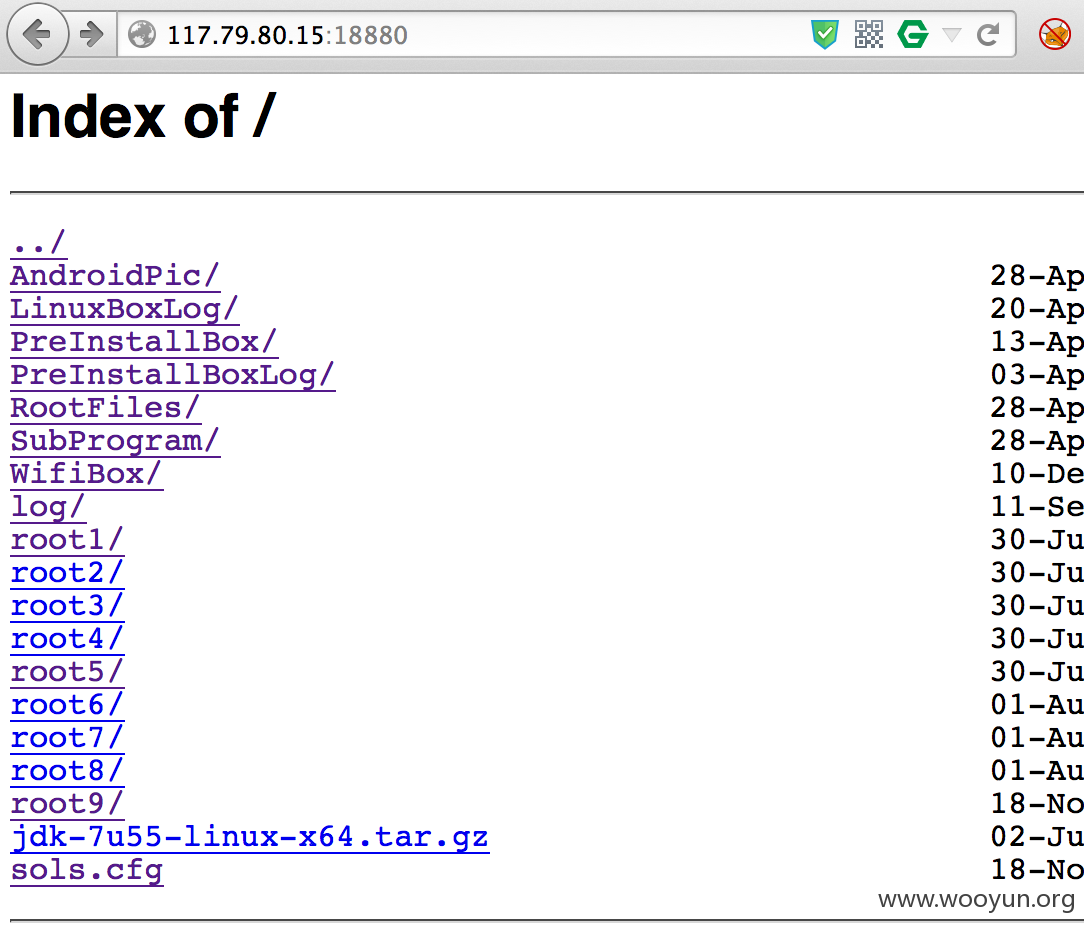

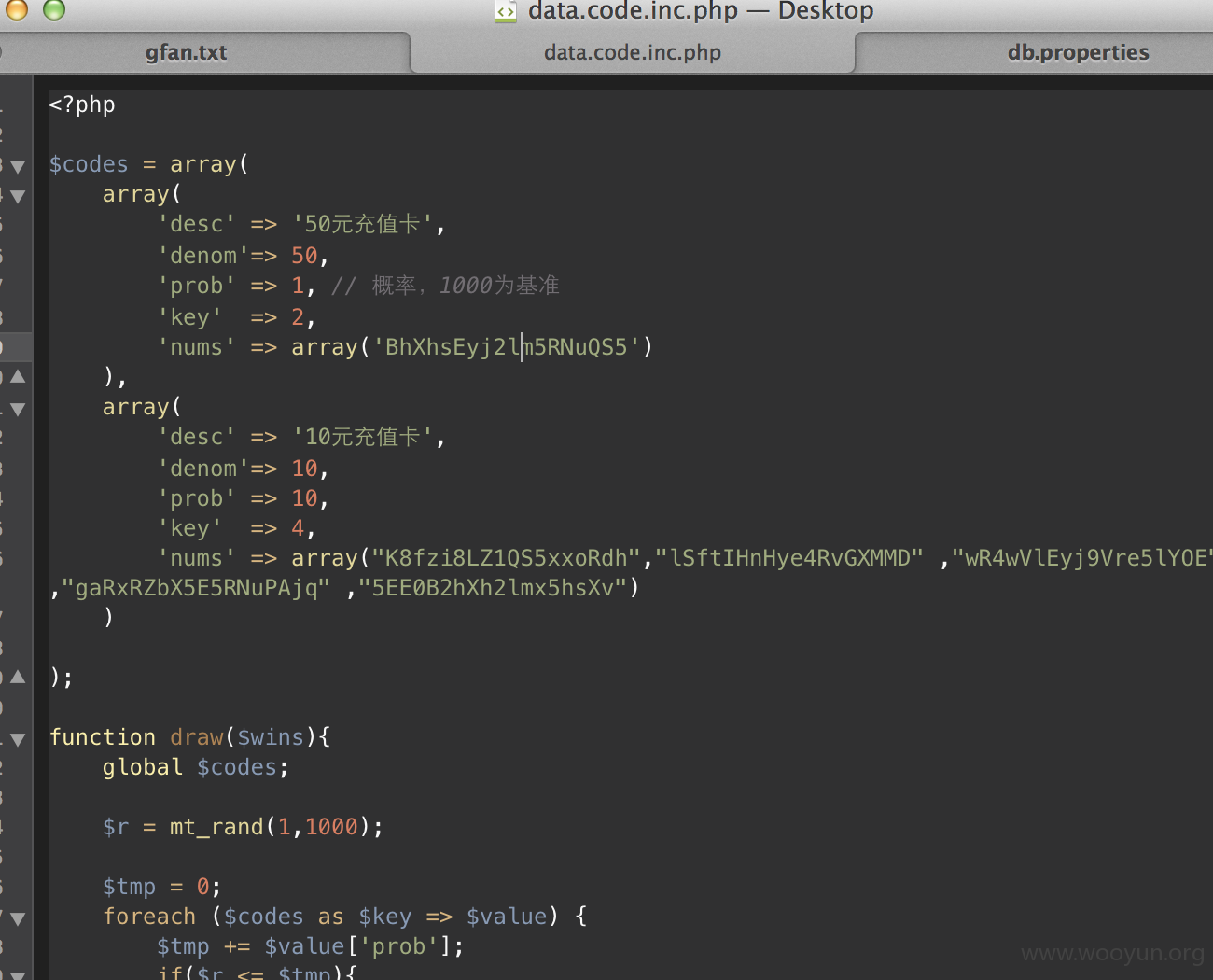

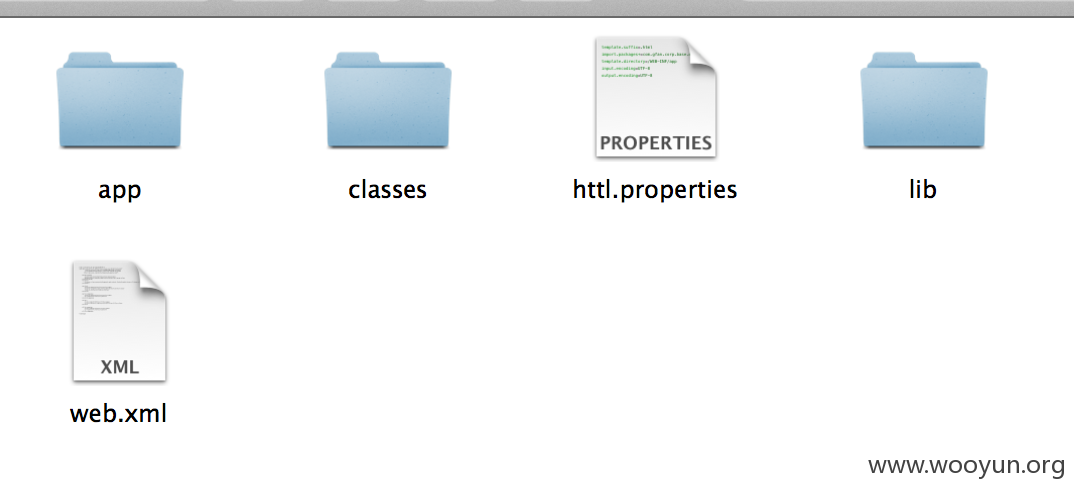

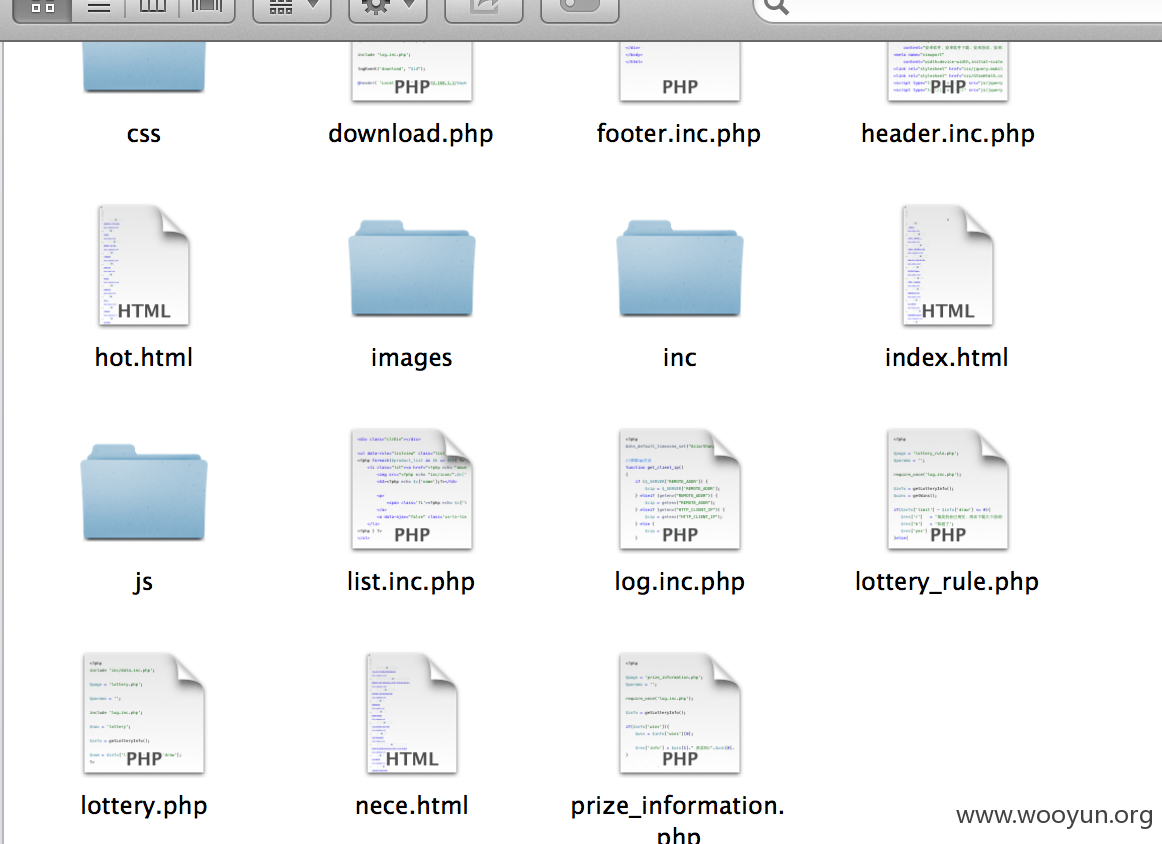

1,目录遍历导致源码泄露,数据库配置文件,充值卡密码等泄露

http://117.79.80.15:8088/

http://117.79.80.15:18880

充值卡密码泄露

源代码泄露

漏洞证明:

2.SQL注入

http://admin.tsz.gfan.com:80/index.php?mod=index&act=Left&serverid=1023

serverid注入

3.弱口令

这个之前有人报过貌似还没修

wangyu 123!@#

修复方案:

1,修改服务器配置,设置目录访问权限

2,对相关参数进行过滤

3,修改弱口令用户密码

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-05-13 17:56

厂商回复:

测试机,修复中 谢谢

最新状态:

2015-05-13:admin.tsz.gfan.com域名为机锋域名,但后台服务器非机锋服务器,也没有其服务器的管理权限,已经几次提醒对方修改了。感谢大家对机锋安全的关注。