漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0111594

漏洞标题:青橙某站弱口令导致Getshell

相关厂商:上海青橙

漏洞作者: mango

提交时间:2015-05-02 07:13

修复时间:2015-06-20 09:00

公开时间:2015-06-20 09:00

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-02: 细节已通知厂商并且等待厂商处理中

2015-05-06: 厂商已经确认,细节仅向厂商公开

2015-05-16: 细节向核心白帽子及相关领域专家公开

2015-05-26: 细节向普通白帽子公开

2015-06-05: 细节向实习白帽子公开

2015-06-20: 细节向公众公开

简要描述:

详细说明:

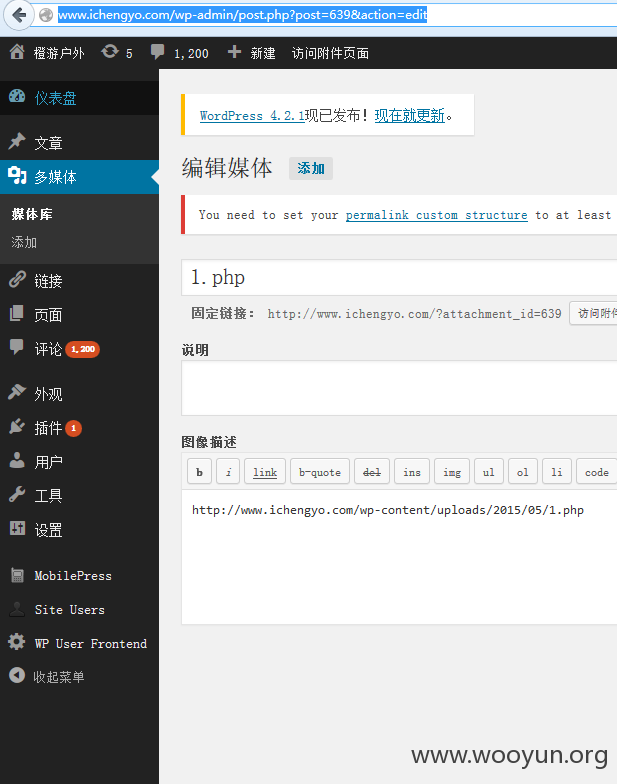

http://www.ichengyo.com/ WP 模版

admin 88888888

其实弱口令很早就知道了,不过没办法利用,不过逛社区时候发现 别人说直接穿插件不管ftp密码

(因为这个站不能编写插件)

果然 在媒体库找到了我的shell

漏洞证明:

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-05-06 08:58

厂商回复:

确认漏洞,感谢mango

最新状态:

暂无

![DTI4Q4GCJJN9CD@~MOTT]W5.jpg](http://wimg.zone.ci/upload/201505/02025938c6799ec8edd604fc98fa46c2681b8ab3.jpg)

![O7KN]OX(JVIKRZYMF)DP17T.png](http://wimg.zone.ci/upload/201505/02030118f975d83c13c607e05d55ef63f1d8696e.png)