漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110326

漏洞标题:常州大学大规模师生信息泄露(外加内网漫游)

相关厂商:常州大学

漏洞作者: 路人甲

提交时间:2015-05-06 12:10

修复时间:2015-05-11 12:12

公开时间:2015-05-11 12:12

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-06: 细节已通知厂商并且等待厂商处理中

2015-05-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

一个网站浏览引发的血案

详细说明:

听说常州大学有个美女....不说了,进入正题,通过对大学进行盲打的时候,发现了一个有趣的链接,事情发展是这个样子的

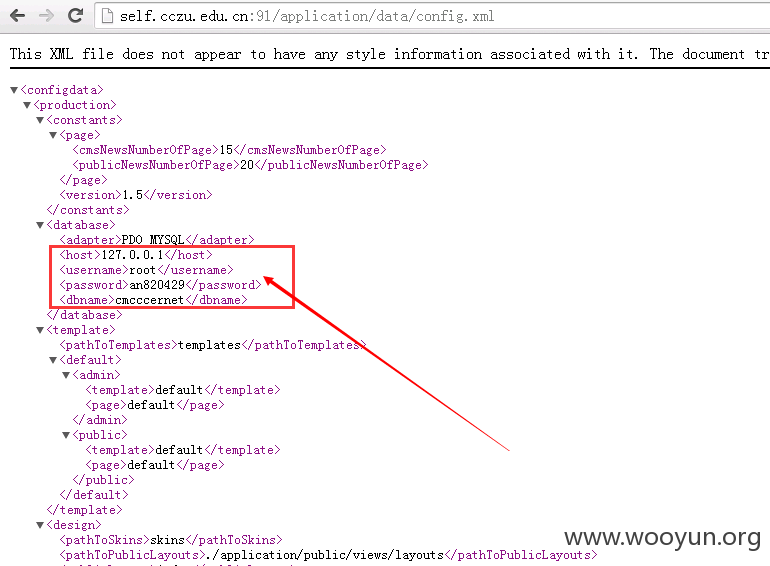

http://self.cczu.edu.cn:91/admin (没有任何验证机制,可以进行爆破,不过嘛,我不是那么暴力的人,这里用的是目录访问,读取到了数据库的账号和密码,不过这个地方最好加个验证机制什么的,防止被爆破)

http://self.cczu.edu.cn:91/application/data/config.xml

拿到账号之后,寻找phpmyadmin登录口

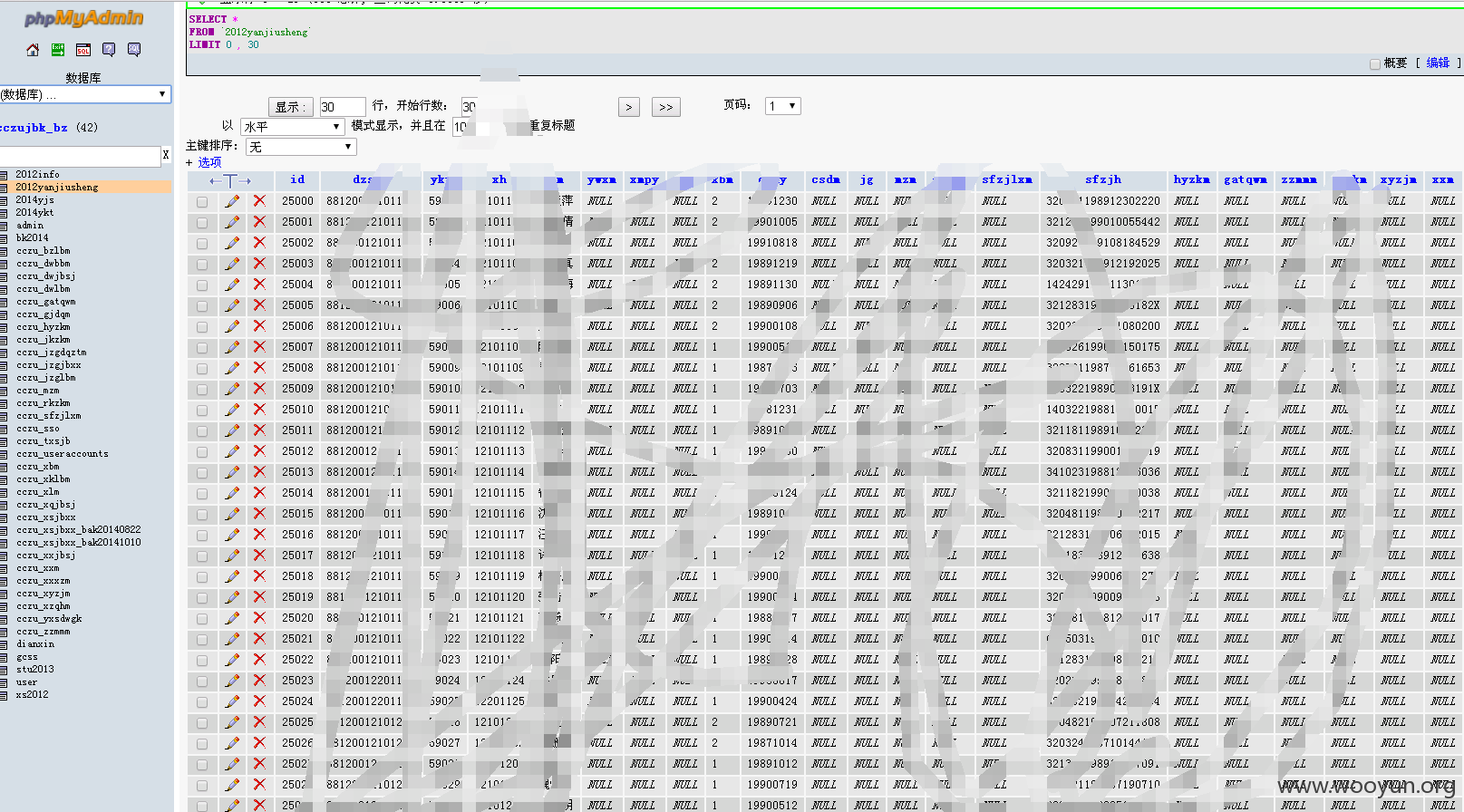

http://self.cczu.edu.cn:91/phpmyadmin

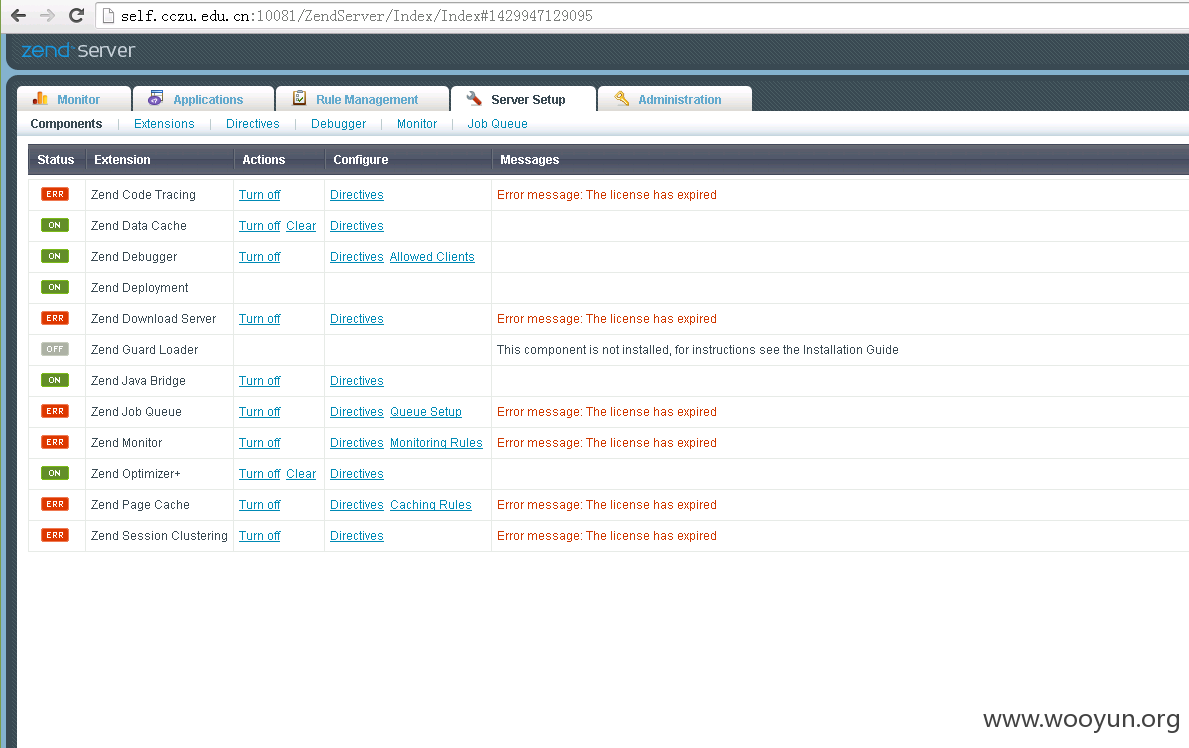

zend服务地址

或说在phpmyadmin中 读取到了全校师生的身份证信息和手机号.....(还有支付宝信息)

最重要的是拿到了可以漫游全网的超管账号,好了不说了,其中的严重性你们应该很明白,

内网渗透未做升入研究,请尽快修复,以防被居心叵测的人利用

漏洞证明:

修复方案:

修复目录访问,对业务站可以开启VPN访问,最好不要对外开放,对整个业务体系进行安全排查

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-05-11 12:12

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无