漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110048

漏洞标题:创维某站漏洞集合

相关厂商:深圳市酷开网络科技有限公司

漏洞作者: mango

提交时间:2015-04-24 15:59

修复时间:2015-06-08 16:36

公开时间:2015-06-08 16:36

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-24: 细节已通知厂商并且等待厂商处理中

2015-04-24: 厂商已经确认,细节仅向厂商公开

2015-05-04: 细节向核心白帽子及相关领域专家公开

2015-05-14: 细节向普通白帽子公开

2015-05-24: 细节向实习白帽子公开

2015-06-08: 细节向公众公开

简要描述:

我是来拿创维电视的~

详细说明:

1.SQL 注射

http://investor.skyworth.com/c/ir_circular.php?year=2007

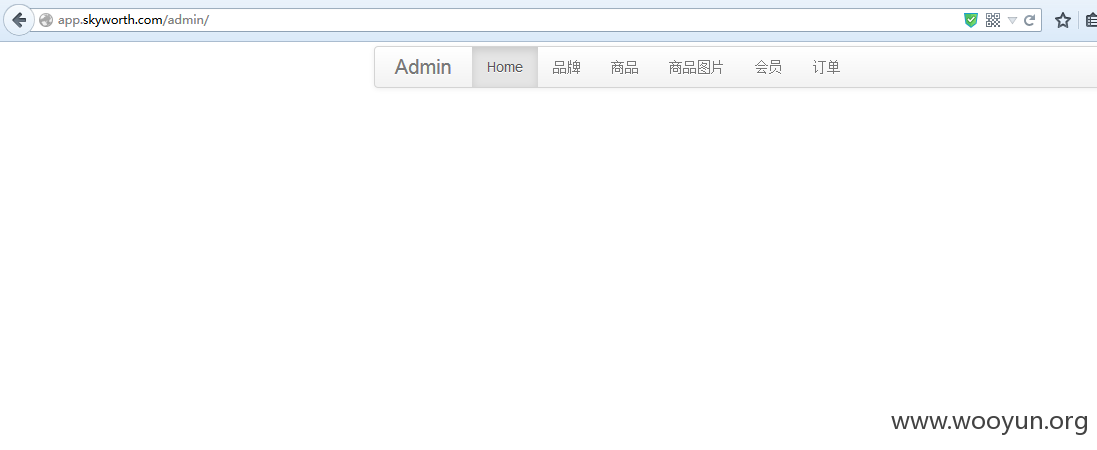

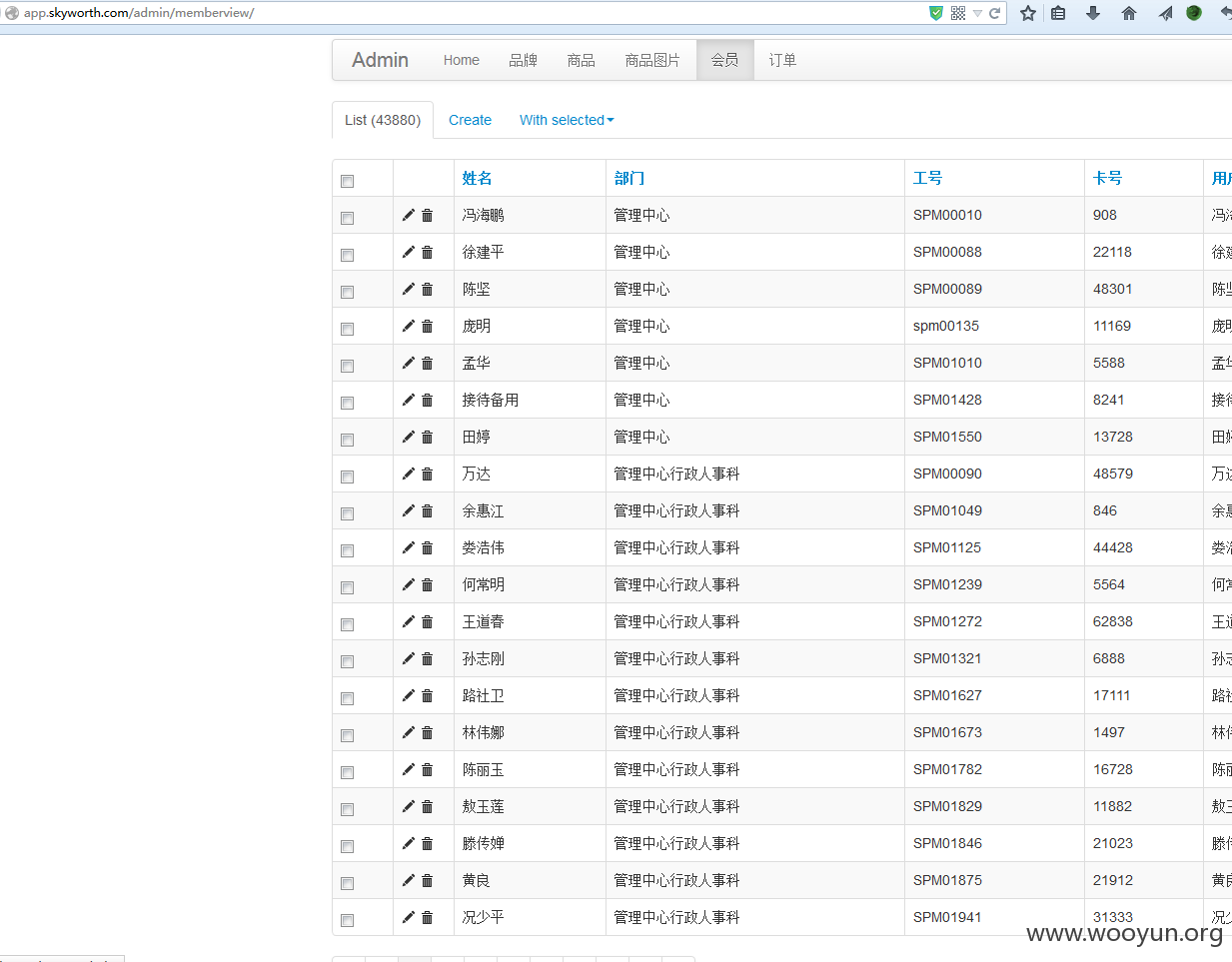

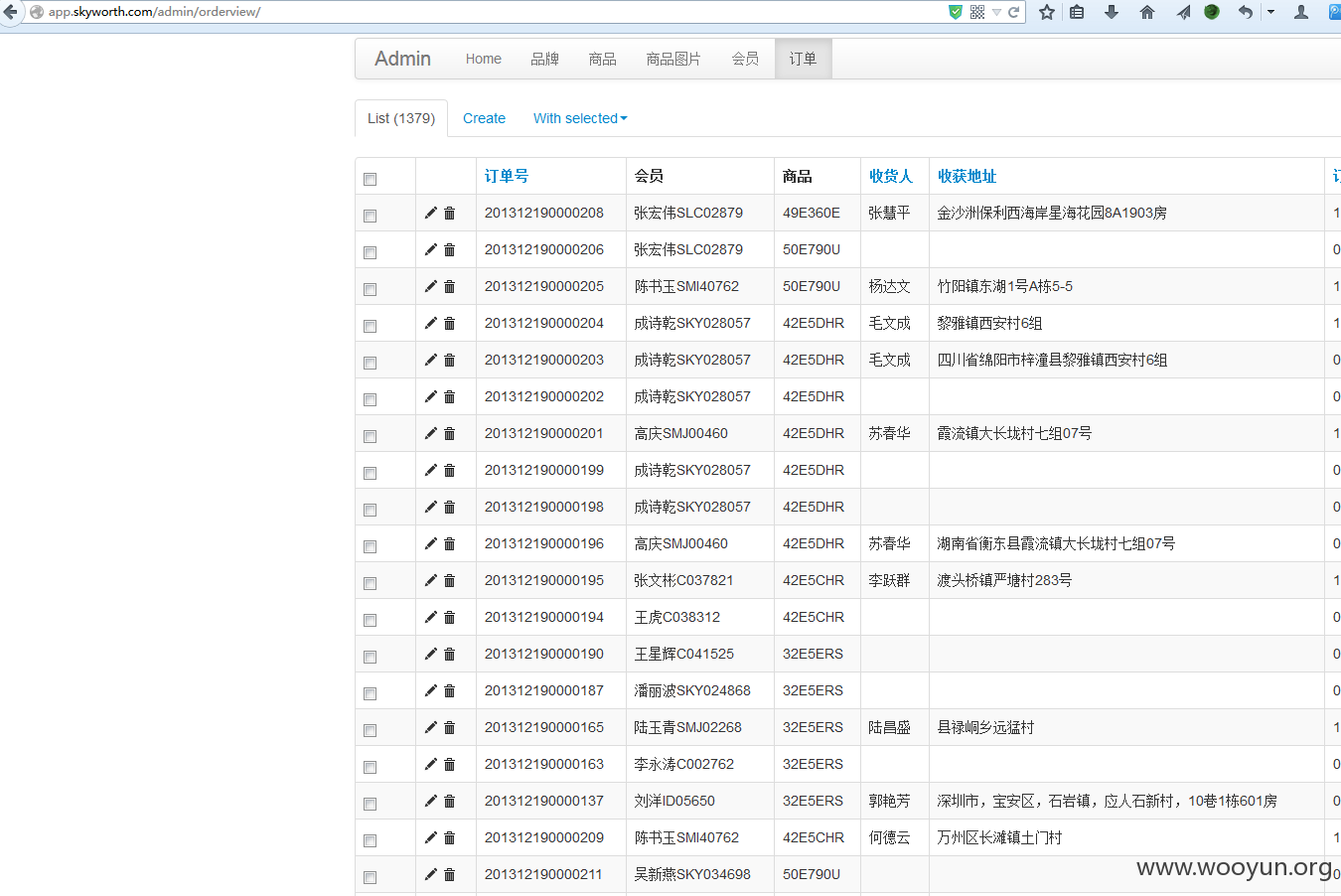

2.某内部后台未授权访问泄漏订单信息

http://app.skyworth.com/admin/

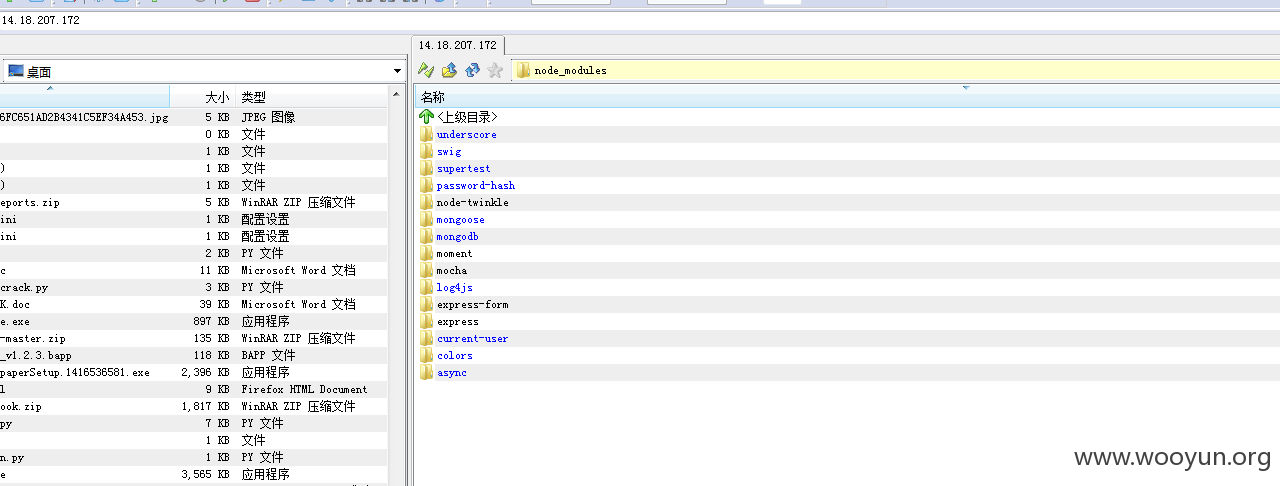

3.FTP匿名访问

14.18.207.172:21

4.php解析漏洞

http://info.coocaa.net/CCShop/ShopAlliance/1920/images/znbg2.jpg/.php

漏洞证明:

1.SQL 注射

http://investor.skyworth.com/c/ir_circular.php?year=2007

2.某内部后台未授权访问泄漏订单信息

http://app.skyworth.com/admin/

3.FTP匿名访问

14.18.207.172:21

4.php解析漏洞

http://info.coocaa.net/CCShop/ShopAlliance/1920/images/znbg2.jpg/.php

修复方案:

加强安全机制~及时升级系统~

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-04-24 16:35

厂商回复:

已转给创维相关人员处理,多谢!

最新状态:

2015-06-08:相关漏洞已修复。

![)ITI5]3U3%(045[S97LBHJR.png](http://wimg.zone.ci/upload/201504/240340123611d1b71c7f6c96b55f639fadb7c836.png)