漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108947

漏洞标题:努比亚多个漏洞打包(后台弱口令、心脏滴血、越权、源码泄露)

相关厂商:中兴通讯股份有限公司

漏洞作者: mango

提交时间:2015-04-19 09:16

修复时间:2015-06-04 09:16

公开时间:2015-06-04 09:16

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-19: 细节已通知厂商并且等待厂商处理中

2015-04-20: 厂商已经确认,细节仅向厂商公开

2015-04-30: 细节向核心白帽子及相关领域专家公开

2015-05-10: 细节向普通白帽子公开

2015-05-20: 细节向实习白帽子公开

2015-06-04: 细节向公众公开

简要描述:

亲~~~不知道有木有努比亚手机送呀

详细说明:

http://nubia.cn/demo.jsp 短地址

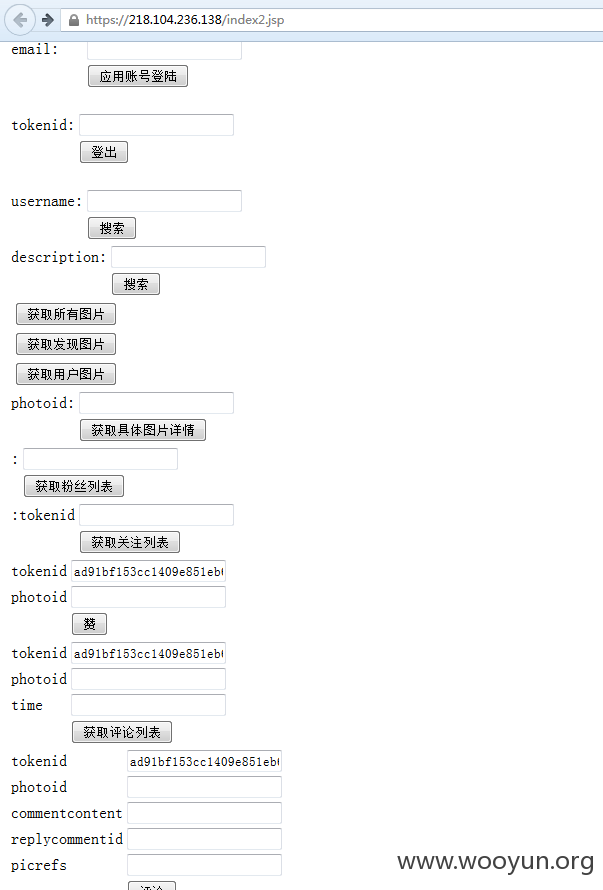

http://nubia.cn/index2.jsp 短地址后台 admin admin

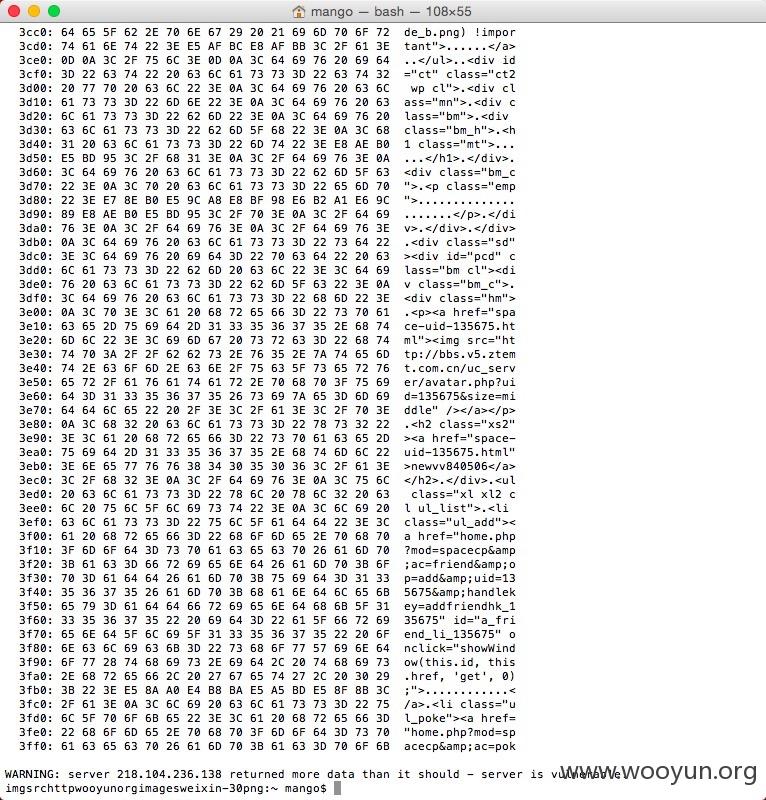

218.104.236.138 心脏滴血

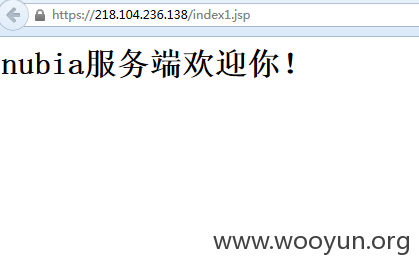

https://218.104.236.138/index1.jsp (服务端未授权访问)

https://218.104.236.138/index2.jsp

https://218.104.236.138/upload.jsp

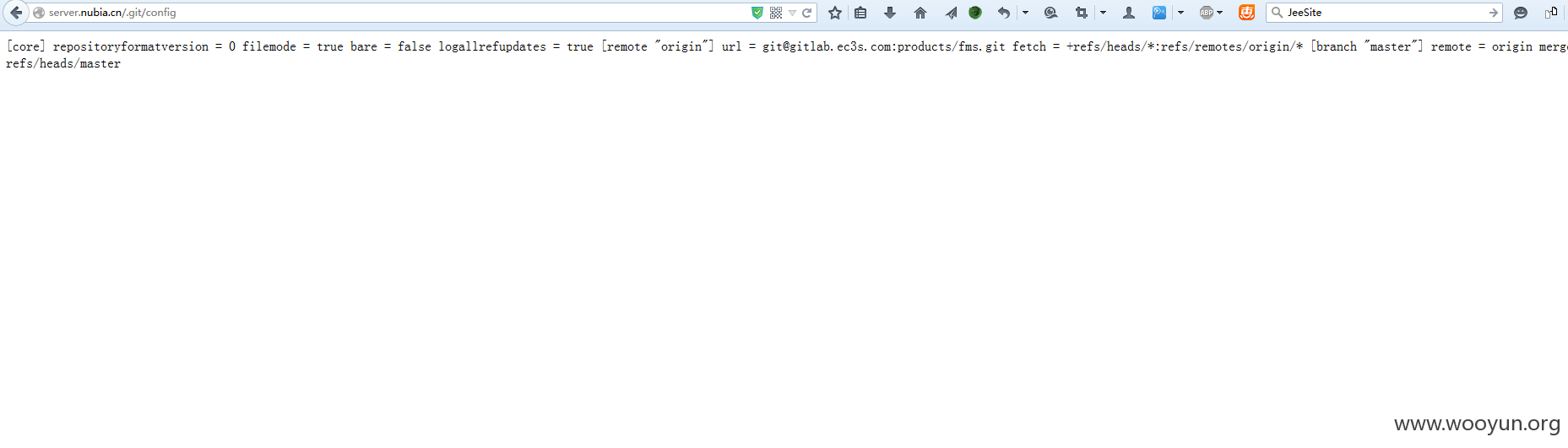

http://server.nubia.cn/.git/config 源码泄漏的

漏洞证明:

http://nubia.cn/demo.jsp 短地址

http://nubia.cn/index2.jsp 短地址后台 admin admin

218.104.236.138 心脏滴血

https://218.104.236.138/index1.jsp (服务端未授权访问)

https://218.104.236.138/index2.jsp

https://218.104.236.138/upload.jsp

http://server.nubia.cn/.git/config 源码泄漏的

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-04-20 09:14

厂商回复:

感谢~

最新状态:

暂无

![MDUA%QNP))}9SVQUPB]3~N8.png](http://wimg.zone.ci/upload/201504/19024856e2c0a45270a2a3ce4b6d1cc5674dc543.png)

![JGT}KS8]H%V}V`%HVM${]HK.png](http://wimg.zone.ci/upload/201504/190249226396090baaff10027cd6e6217c696757.png)