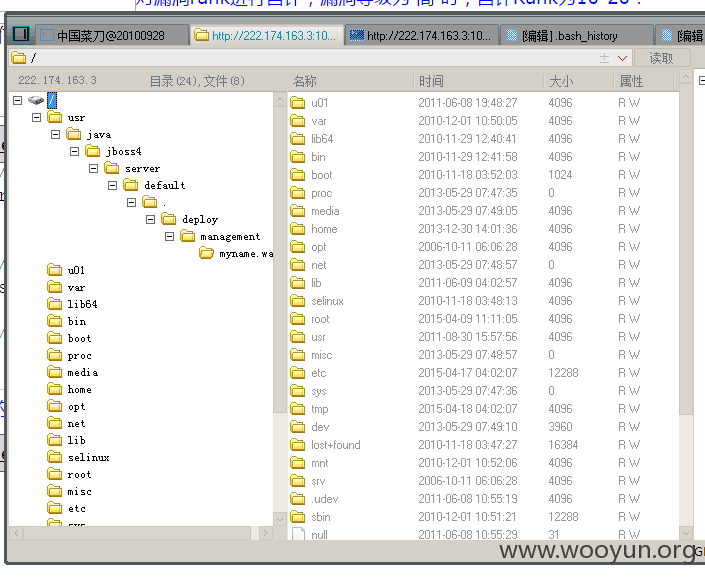

http://222.174.163.3:10066/

http://222.174.163.3:10066/存在jboss命令执行漏洞

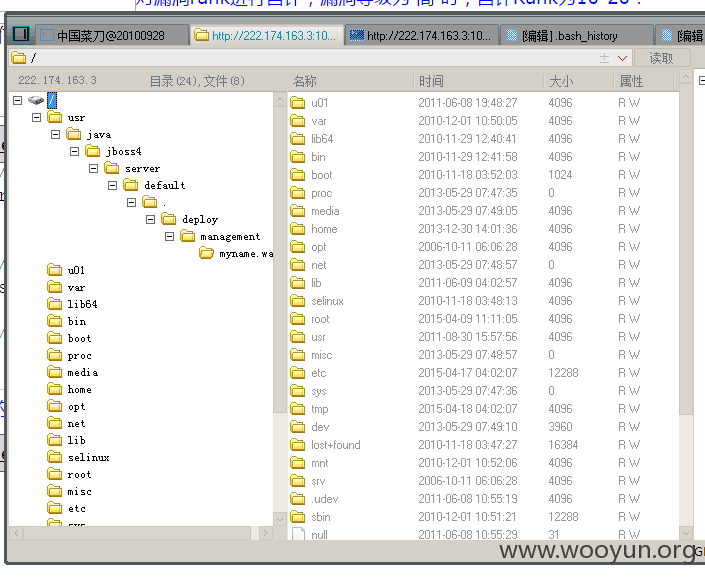

获取到shell

http://222.174.163.3:10066/myname/index1.jsp

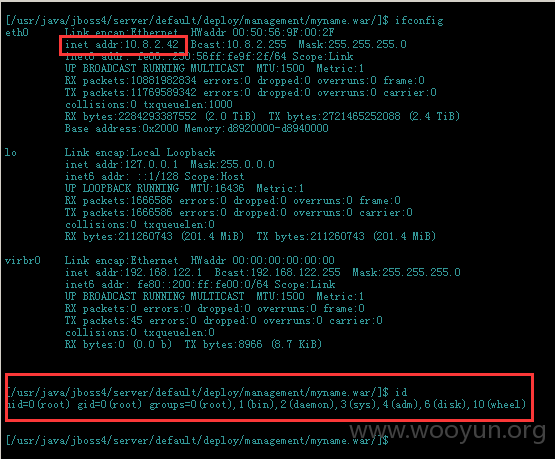

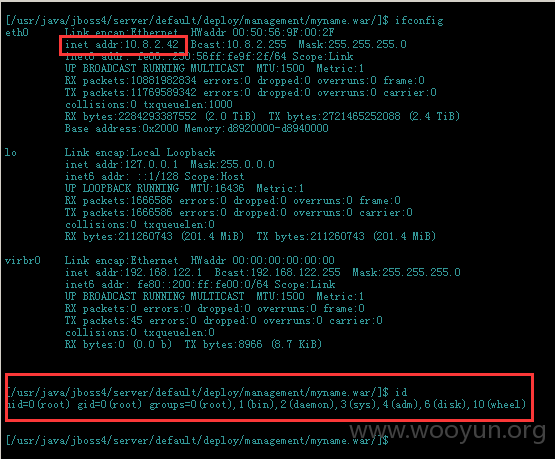

可内网渗透

http://222.174.163.3:10066/

http://222.174.163.3:10066/存在jboss命令执行漏洞

获取到shell

http://222.174.163.3:10066/myname/index1.jsp

可内网渗透