漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108923

漏洞标题:易班网某处可XSS其他用户查看可被x~

相关厂商:yiban.cn

漏洞作者: 路人甲

提交时间:2015-04-20 12:39

修复时间:2015-06-04 14:22

公开时间:2015-06-04 14:22

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-20: 细节已通知厂商并且等待厂商处理中

2015-04-20: 厂商已经确认,细节仅向厂商公开

2015-04-30: 细节向核心白帽子及相关领域专家公开

2015-05-10: 细节向普通白帽子公开

2015-05-20: 细节向实习白帽子公开

2015-06-04: 细节向公众公开

简要描述:

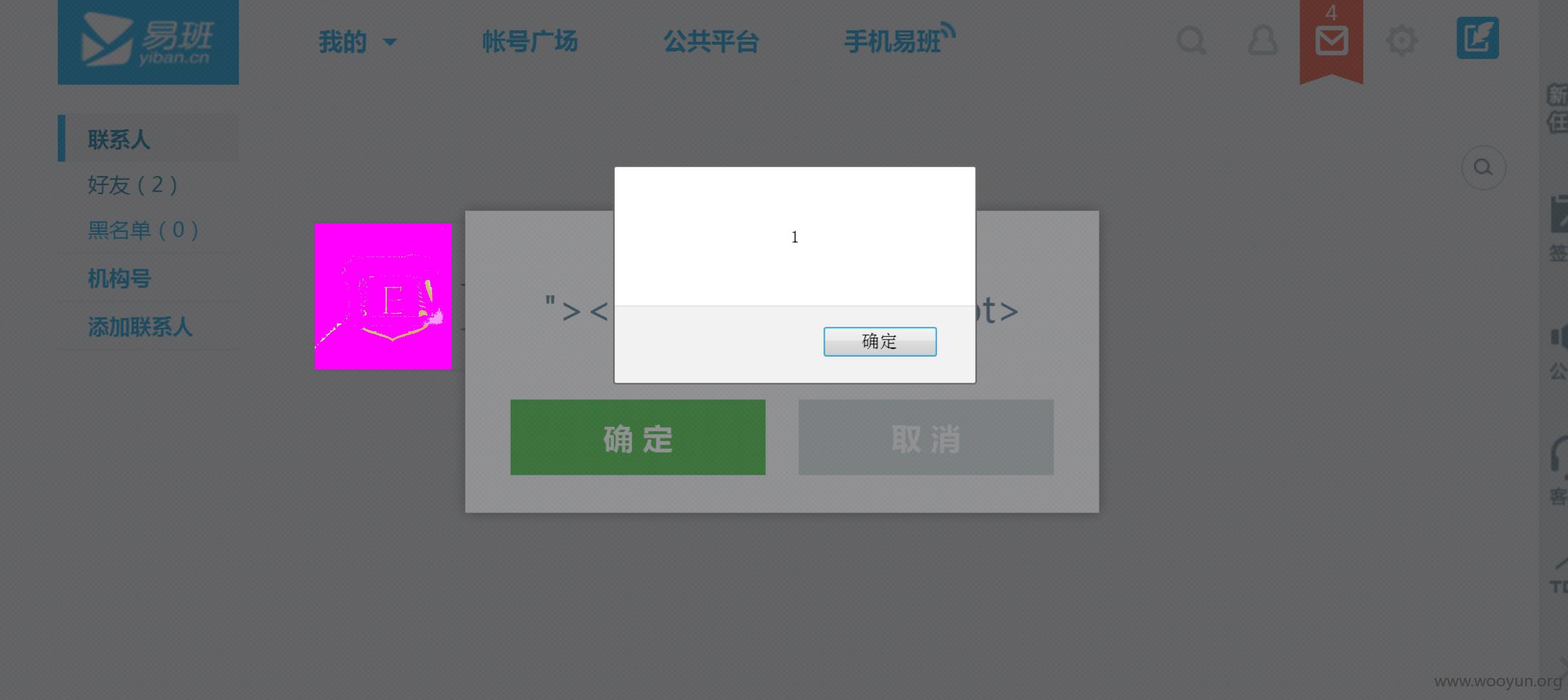

易班网发布动态处xss~ 并会生产动态更新其他好友可见~可能作为蠕虫传播方法。

详细说明:

漏洞证明:

另外还有一处无用的:

修改联系人备注处xss

另:后台建议增加验证码或者给密码加密防止蛮力猜解。

url:http://www.yiban.cn/project/zhuanti/admin/login.php

修复方案:

--。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-04-20 14:20

厂商回复:

在提交之前,前端js把内容先渲染到页面上了.所以里面的xss代码会执行.但只影响用户本次操作.不会影响其他用户,也不会进入数据库,不过还是感谢

最新状态:

暂无