漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108707

漏洞标题:民生电商某缺陷导致可以随便认证刷钱

相关厂商:民生电商

漏洞作者: 路人甲

提交时间:2015-04-18 16:14

修复时间:2015-06-04 10:12

公开时间:2015-06-04 10:12

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-18: 细节已通知厂商并且等待厂商处理中

2015-04-20: 厂商已经确认,细节仅向厂商公开

2015-04-30: 细节向核心白帽子及相关领域专家公开

2015-05-10: 细节向普通白帽子公开

2015-05-20: 细节向实习白帽子公开

2015-06-04: 细节向公众公开

简要描述:

写个程序随便跑跑就来钱了

详细说明:

民生电商的民生资产,里面有一个银行卡认证功能,流程是:输入个人信息,银行卡信息,收注册时候手机的短信验证码,然后验证通过,向卡内打1元以下金额,每个账号每天可以认证4次。对于认证的银行卡没有限制。可以多个号认证同一个银行卡,前提是银行卡一直没有认证成功。

登录,认证界面发短信,抓包

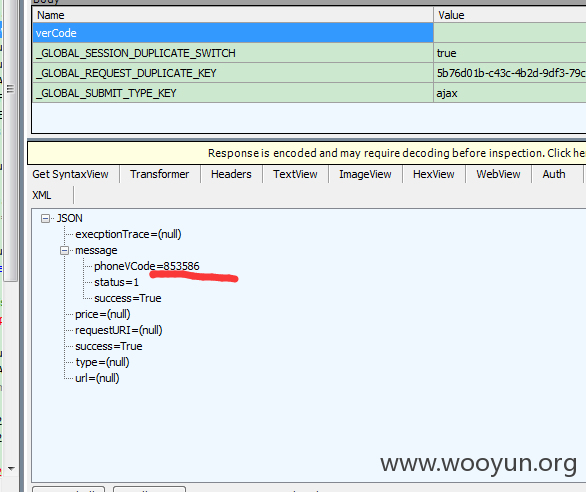

发送的短信验证码居然在返回的数据包中。

填写信息,等着收钱

打款成功。取消重复上面操作。

既然不用收码,就可以用爱码,飞Q等批量注册了来跑了。虽然一次才一两毛左右,但数量多了也是一笔不小的财富啊!

漏洞证明:

民生电商的民生资产,里面有一个银行卡认证功能,流程是:输入个人信息,银行卡信息,收注册时候手机的短信验证码,然后验证通过,向卡内打1元以下金额,每个账号每天可以认证4次。对于认证的银行卡没有限制。可以多个号认证同一个银行卡,前提是银行卡一直没有认证成功。

登录,认证界面发短信,抓包

发送的短信验证码居然在返回的数据包中。

填写信息,等着收钱

打款成功。取消重复上面操作。

既然不用收码,就可以用爱码,飞Q等批量注册了来跑了。虽然一次才一两毛左右,但数量多了也是一笔不小的财富啊!

修复方案:

敏感信息不要泄露

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2015-04-20 10:10

厂商回复:

感谢对我们的关注,该问题已经解决。

最新状态:

暂无