漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107312

漏洞标题:中国联通某省短信应用管理平台命令执行(泄露大量客户账号发送短信信息)

相关厂商:中国联通

漏洞作者: 几何黑店

提交时间:2015-04-13 10:12

修复时间:2015-05-30 14:06

公开时间:2015-05-30 14:06

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-13: 细节已通知厂商并且等待厂商处理中

2015-04-15: 厂商已经确认,细节仅向厂商公开

2015-04-25: 细节向核心白帽子及相关领域专家公开

2015-05-05: 细节向普通白帽子公开

2015-05-15: 细节向实习白帽子公开

2015-05-30: 细节向公众公开

简要描述:

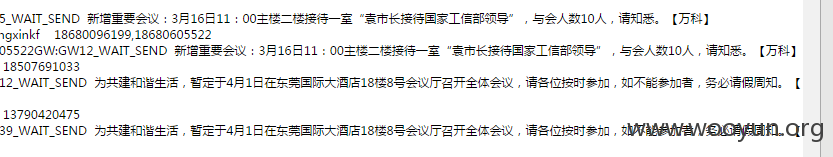

中国联通某省短信应用管理平台命令执行(泄露大量客户账号发送短信信息)

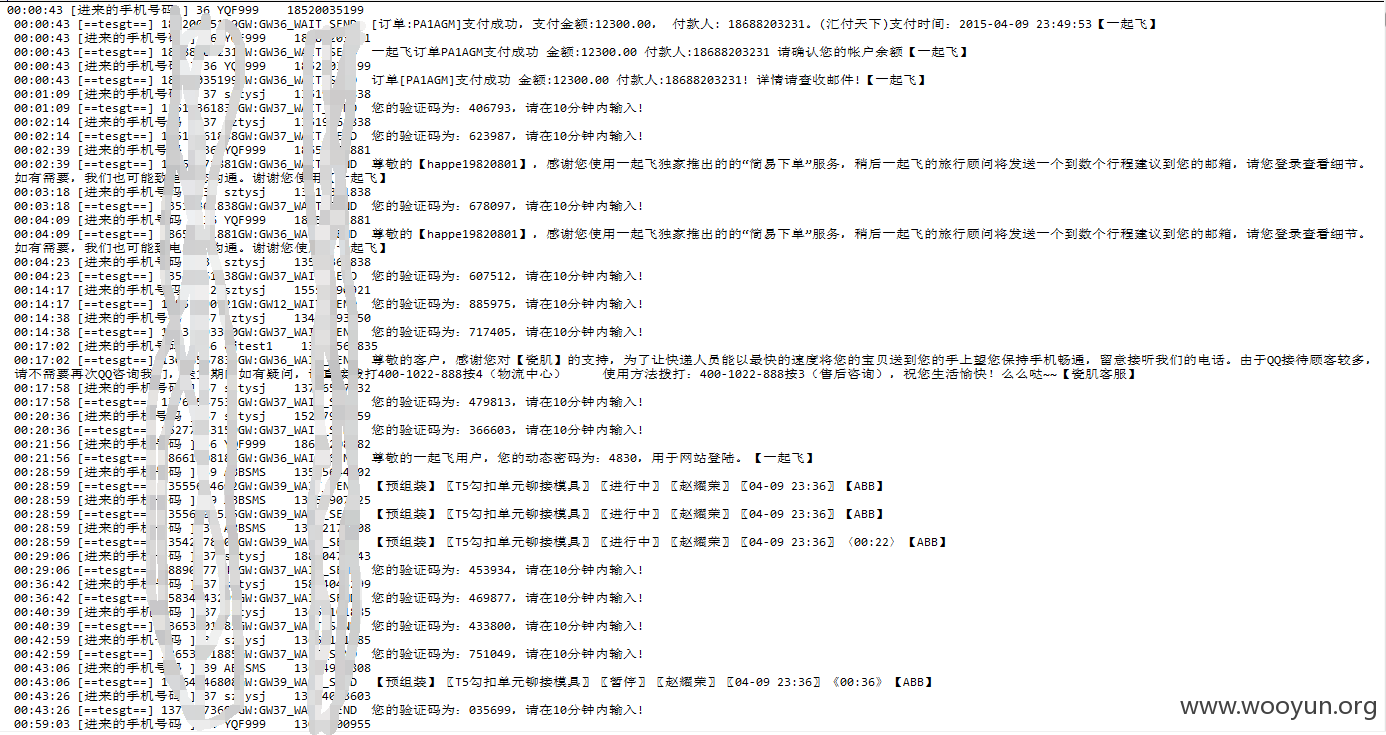

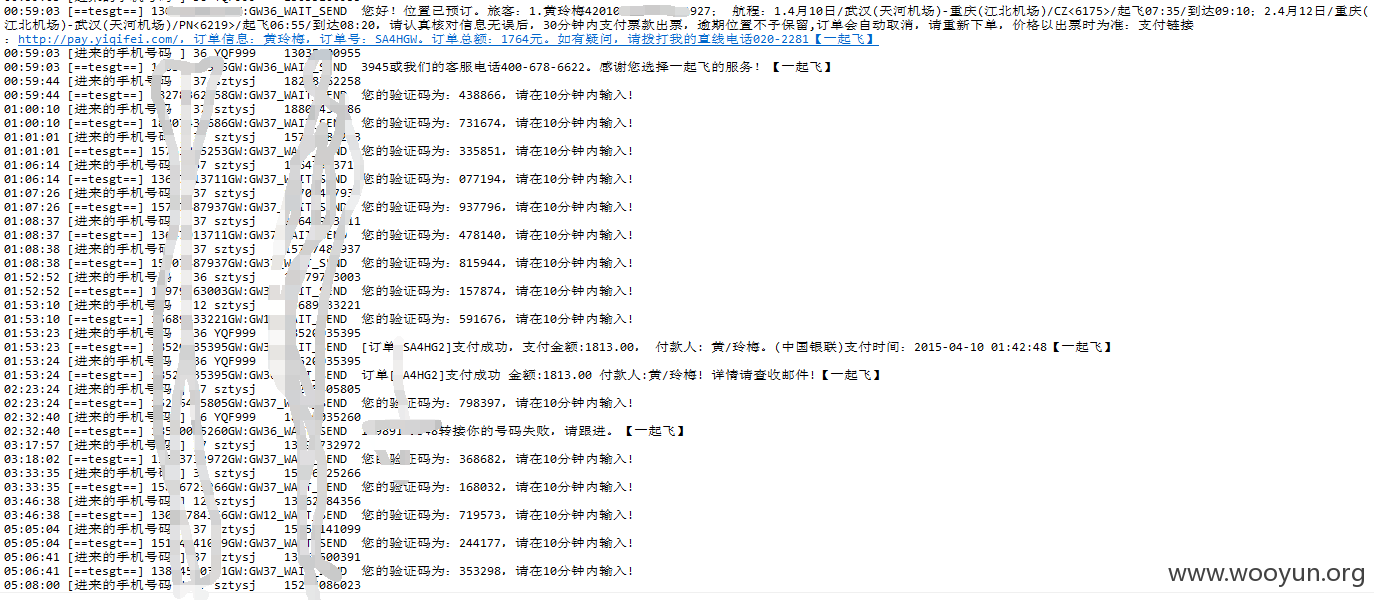

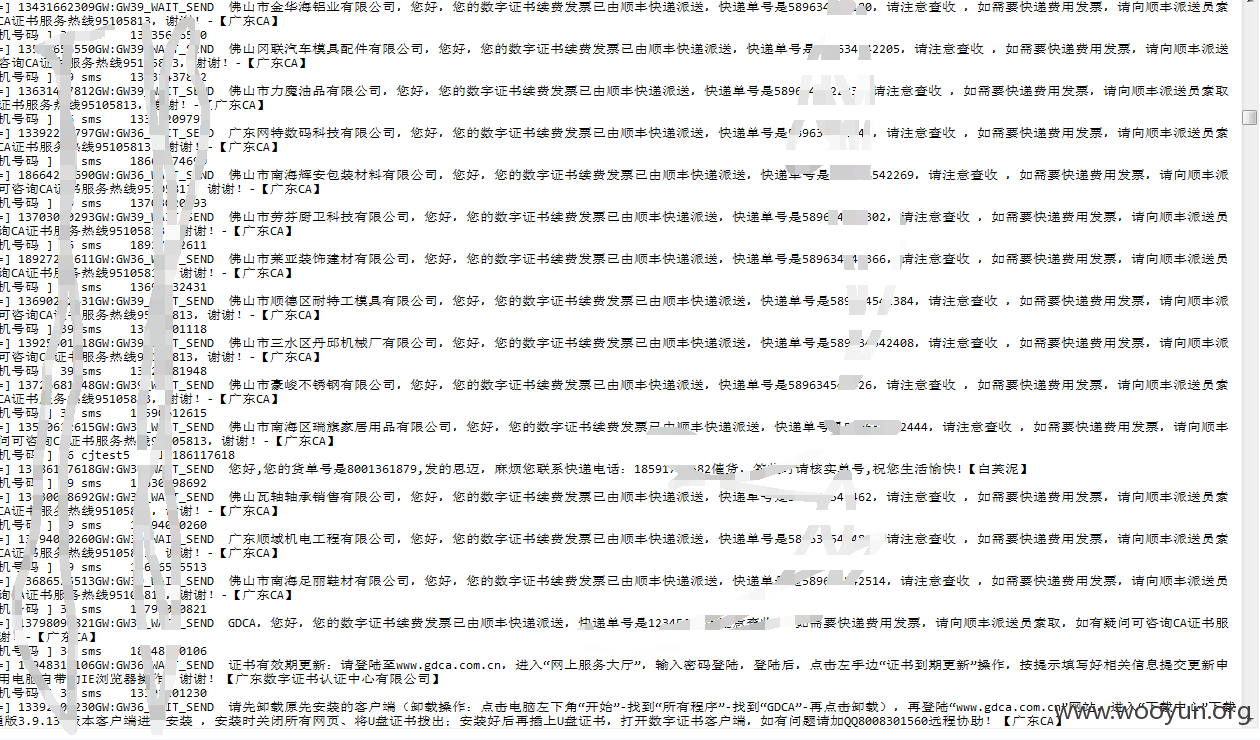

包括银行,公安局,建设局,林业局,一起飞,万科等客户的短信发送记录

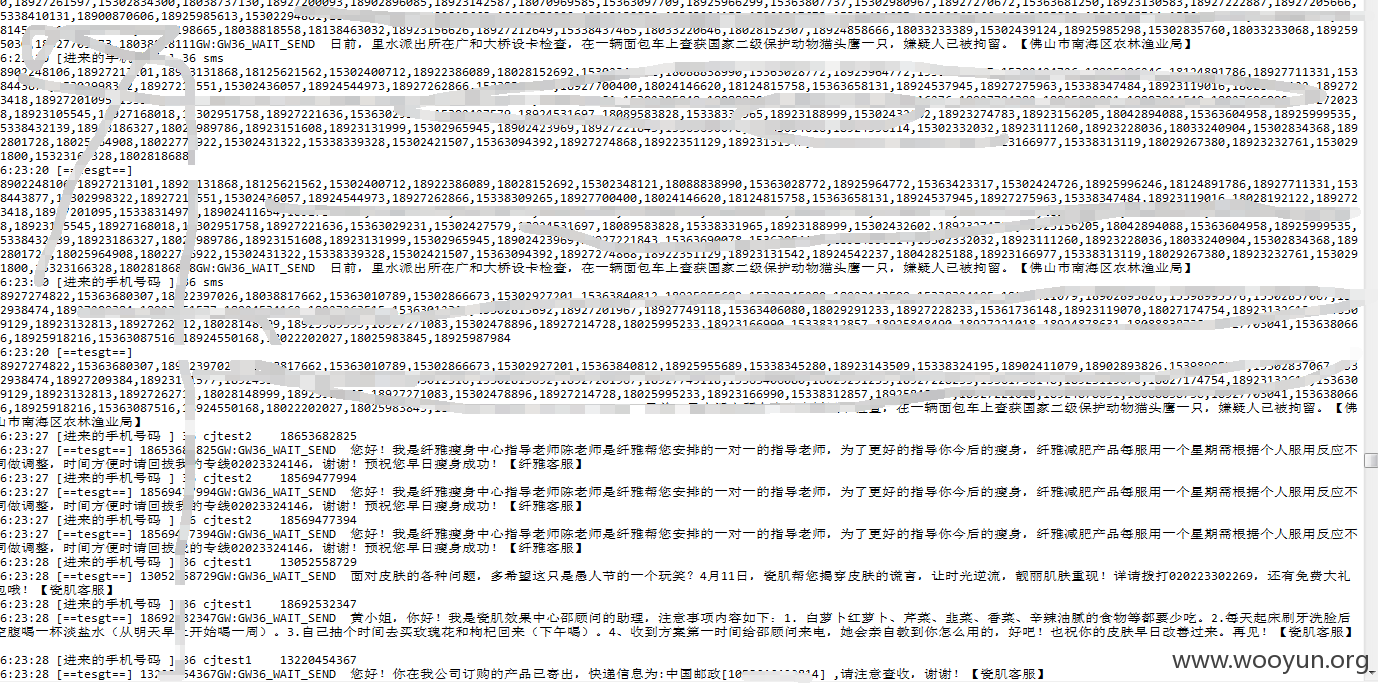

发送统计记录达到上百万,短信内容同时包括登陆验证码,订单信息,快递单号,公安局,建设局,农林渔业局,万科内部通知.

已成马场

详细说明:

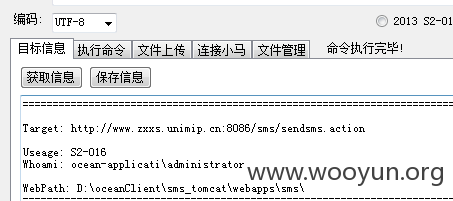

http://www.zxxs.unimip.cn:8086/sms/sendsms.action

<make>

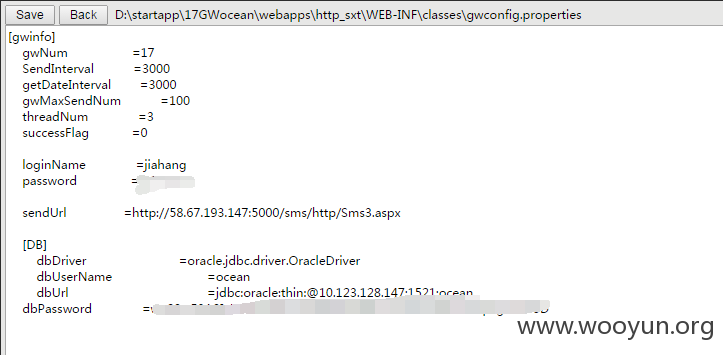

登陆地址:http://58.67.193.147/

loginName =haoledi

password=hld171158

loginName=haokuaisheng

password=651163

loginName=humenlongwei

password=hmlw241449

loginName=guangwu

password =gw301036

loginName=yiqifei

password=yqf171342

loginName=jiahang

password=jh171341

loginName=jiangmenjiaojing

password=jmjj171312

loginName=keshi

password=ks251406

loginName=shangxiachuanmei

password=sxcm241442

loginName=Biaoge

password=asdfghjkl

loginName=yangjiangzf

password=630558

loginName=shenchao

password=sc171349

loginName=yongjiafengtian

password=yjft171350

loginName=youtuo

password=yt171305

loginName=zitongrenchai

password=asdfghjkl

loginName=wanxintong

password=wxt07164

loginName=deyuejinghao

password=628834

loginName=hainengda

password=hnd171365

loginName=weixuetang

password=wxt171359

loginName=mingmen01

password=730933

loginName=ibmsz

password=ibm171348

loginName=zhongwei01

password=1234

</mask>

漏洞证明:

修复方案:

你懂的

版权声明:转载请注明来源 几何黑店@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-04-15 14:04

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给广东分中心,由广东分中心后续协调网站管理单位处置。

最新状态:

暂无