漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0106483

漏洞标题:一些PPTV的小漏洞群(懒分开了)

相关厂商:PPTV(PPlive)

漏洞作者: 路人甲

提交时间:2015-04-08 09:16

修复时间:2015-04-09 10:52

公开时间:2015-04-09 10:52

漏洞类型:漏洞群

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-08: 细节已通知厂商并且等待厂商处理中

2015-04-08: 厂商已经确认,细节仅向厂商公开

2015-04-09: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

也没什么东西,试试神器

详细说明:

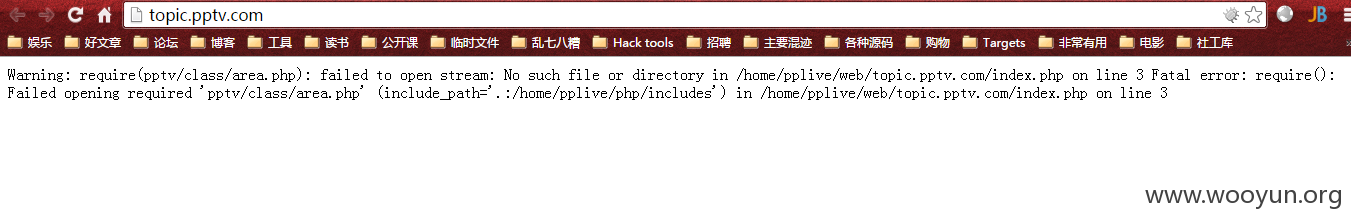

一、路径泄露

http://topic.pptv.com

二、被挂了时时彩

整个域名http://cp.pptv.com ,打开试试,你就知道。决定匿名了……

三、俩反射型的XSS

http://listapi.epg.pptv.com/specialTopicSearch.jsp?kw=" onmouseover=alert(0) value="a

http://bk.pptv.com/search/?from=s&key=" onmouseover=alert(/0/) value=" xss

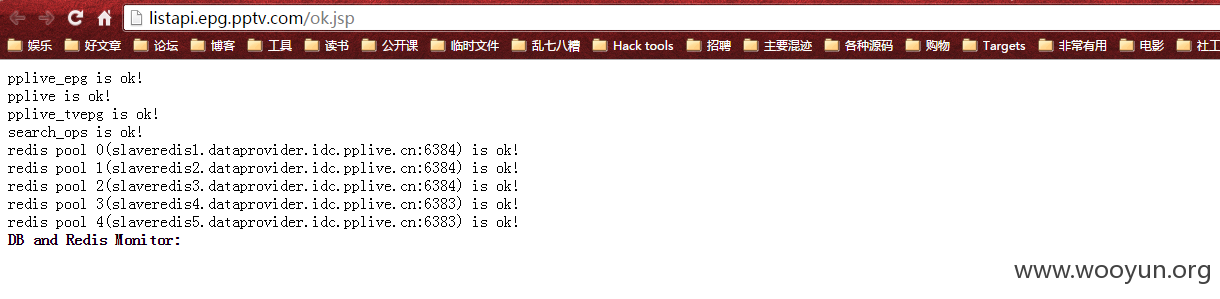

四、Redis服务器

这是我见过最嚣张的Redis服务器……

http://listapi.epg.pptv.com

这里或许可以试着插小马(详见zone),懒试了。

五、废弃域名的Sql报错(算附送的)

http://xmiptv.pptv.com/bfy_jm.asp?id=319047

漏洞证明:

详细的在上面了

修复方案:

也不麻烦,你们自己看着办吧

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-04-08 15:49

厂商回复:

感谢提供,处理中

最新状态:

2015-04-09:已酌情修复部分在线业务