漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0104257

漏洞标题:某餐饮平台近百万条信息侧漏涉及多家知名餐饮企业(永和豆浆、吉野家、饿了么)

相关厂商:某餐饮系统

漏洞作者: 路人甲

提交时间:2015-03-27 19:41

修复时间:2015-05-11 19:42

公开时间:2015-05-11 19:42

漏洞类型:用户资料大量泄漏

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-27: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

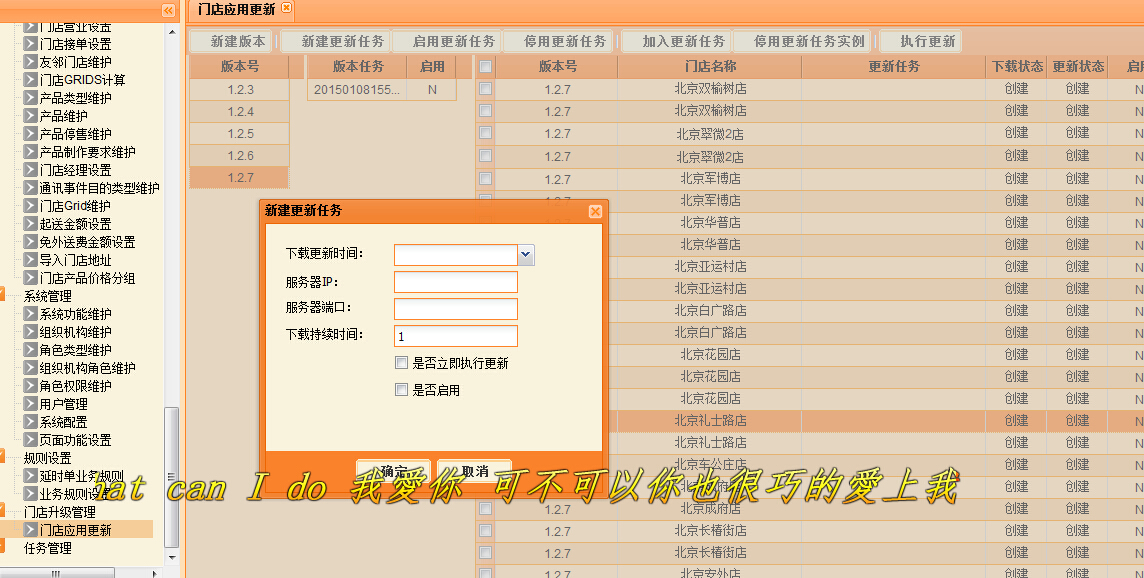

目测是个通用呀····

可以更改各种外卖信息····

吃我一棒!

详细说明:

先看看受害企业····

虽然可以百度结果只有九十多个···http://yhk.wiselong.com:8080/ccbs/ccbs/order/showOrderList.do?method=showOrderDetailJsp&orderId=912111&isStorePage=Y

但是可以遍历ordeId,可以看到不止90多个,至少有90多万

还是实时的···

后台http://yhk.wiselong.com:8080/ccbs

漏洞证明:

修复方案:

验证token

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝