漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103450

漏洞标题:易宝支付大量合作商家订单信息可被泄露

相关厂商:易宝支付

漏洞作者: proyx

提交时间:2015-03-24 15:13

修复时间:2015-05-10 15:50

公开时间:2015-05-10 15:50

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-24: 细节已通知厂商并且等待厂商处理中

2015-03-26: 厂商已经确认,细节仅向厂商公开

2015-04-05: 细节向核心白帽子及相关领域专家公开

2015-04-15: 细节向普通白帽子公开

2015-04-25: 细节向实习白帽子公开

2015-05-10: 细节向公众公开

简要描述:

与易宝支付相关的所有的合作商家的订单信息可以遍历,各种身份证号等敏感信息泄露。以及订单商品有的商家的可以被窃取。自动登录到合作商家的用户帐号中。

详细说明:

我在杏彩娱乐平台充值10元(任何一个关联易宝支付的网站都可以),如下图所示:

然后支付完成

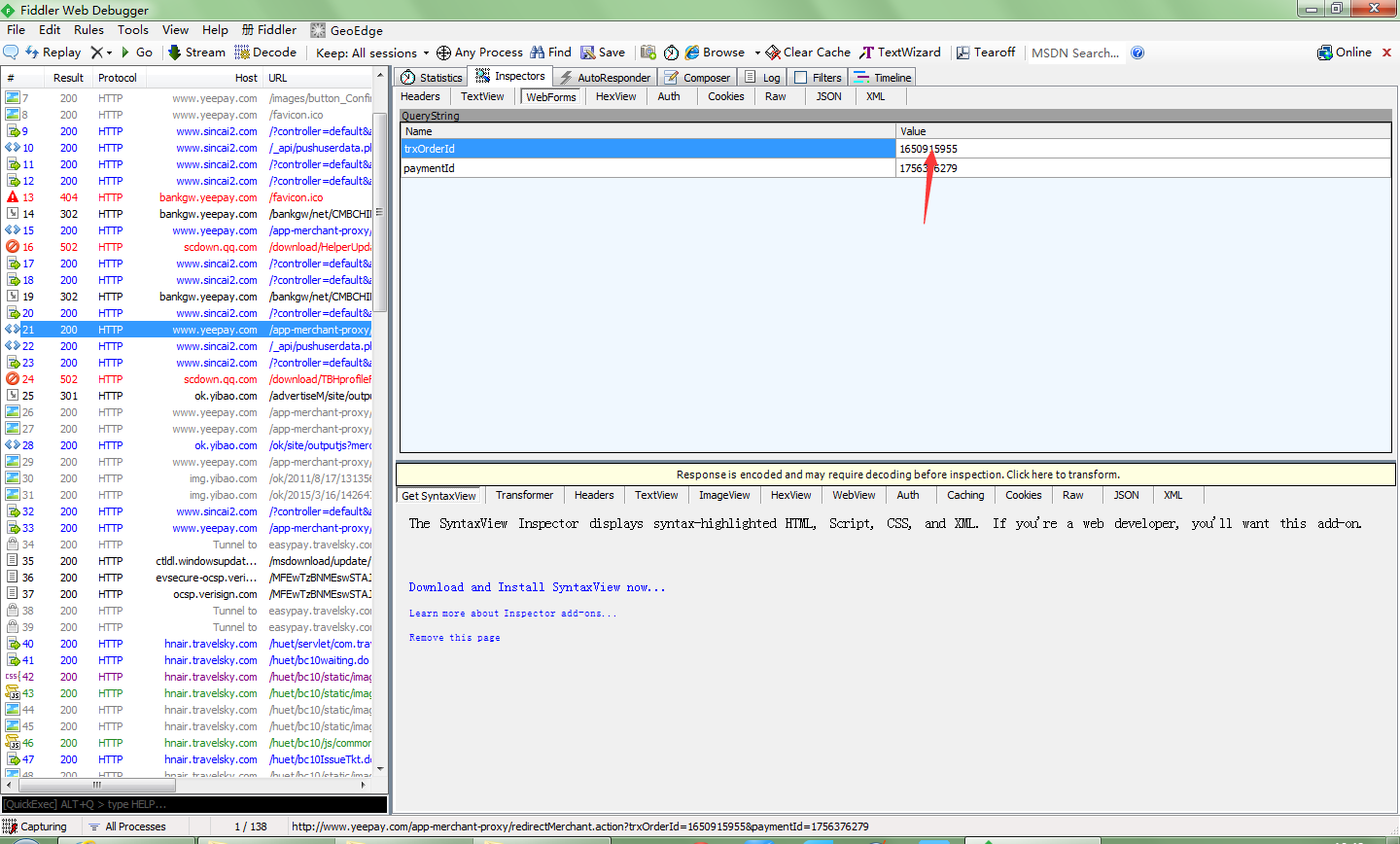

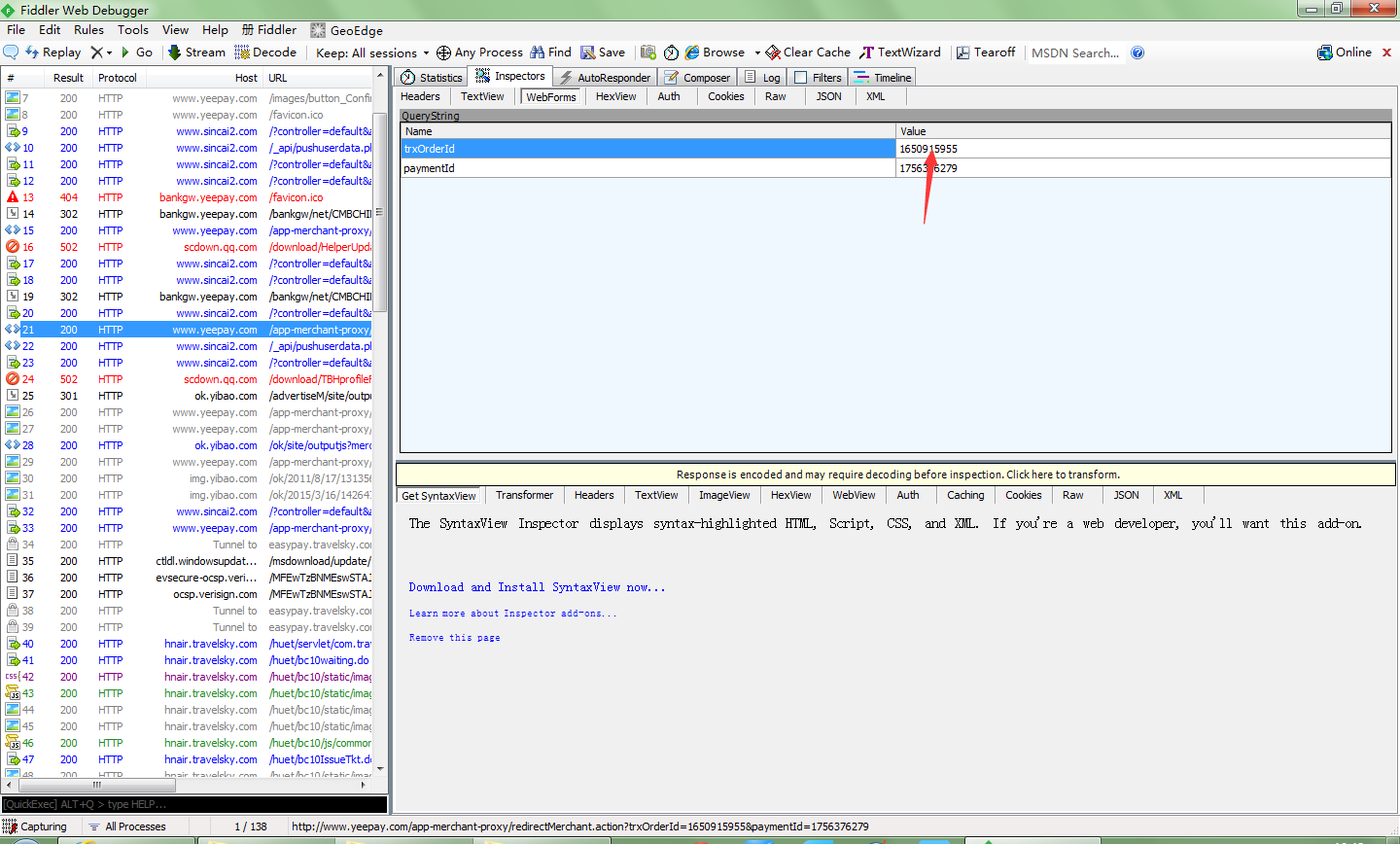

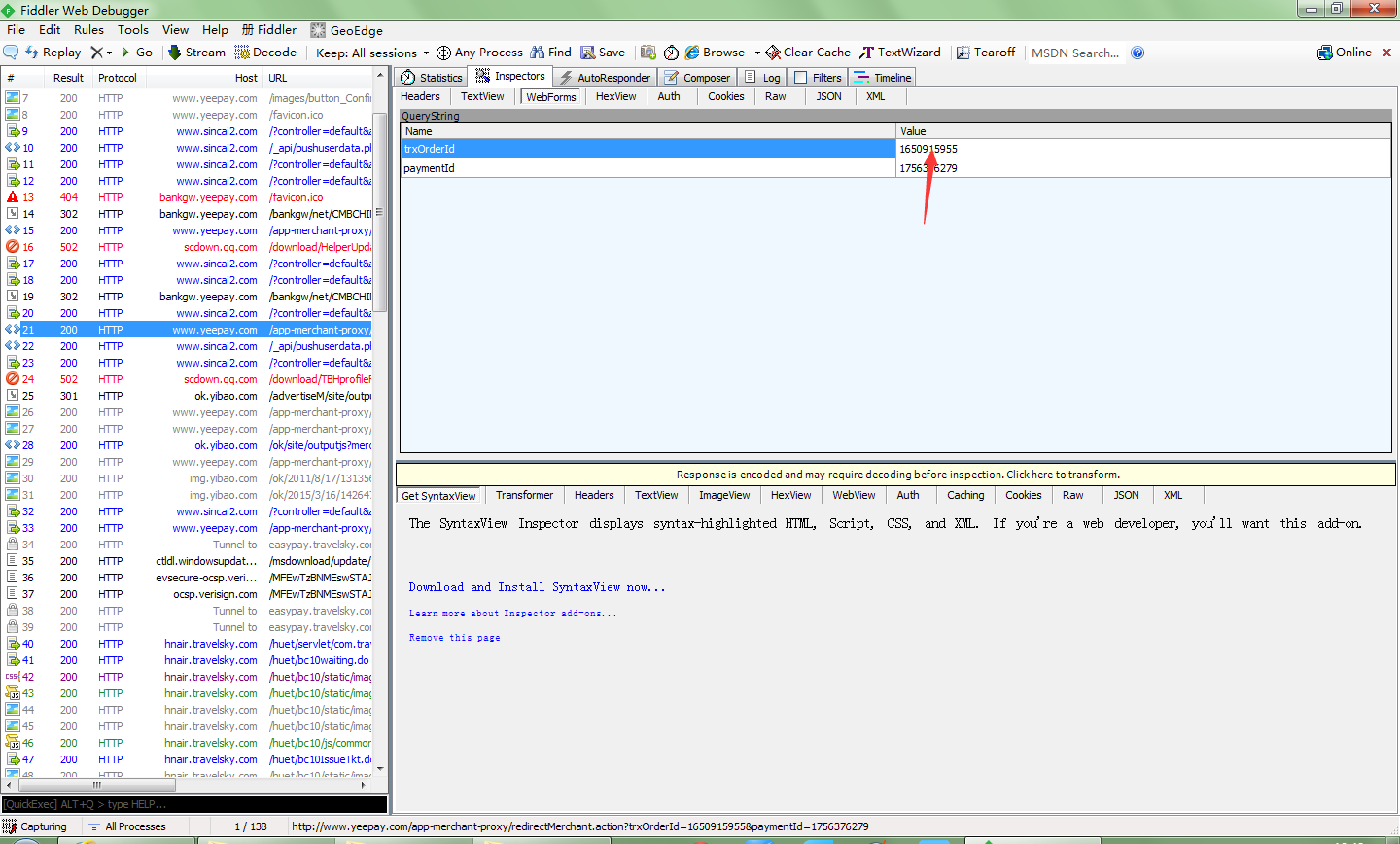

在招行跳转到易宝支付之后,易宝支付开始往商家跳转,这时候截取信息。并修改,如图所示:

修改这个订单号,随便遍历。

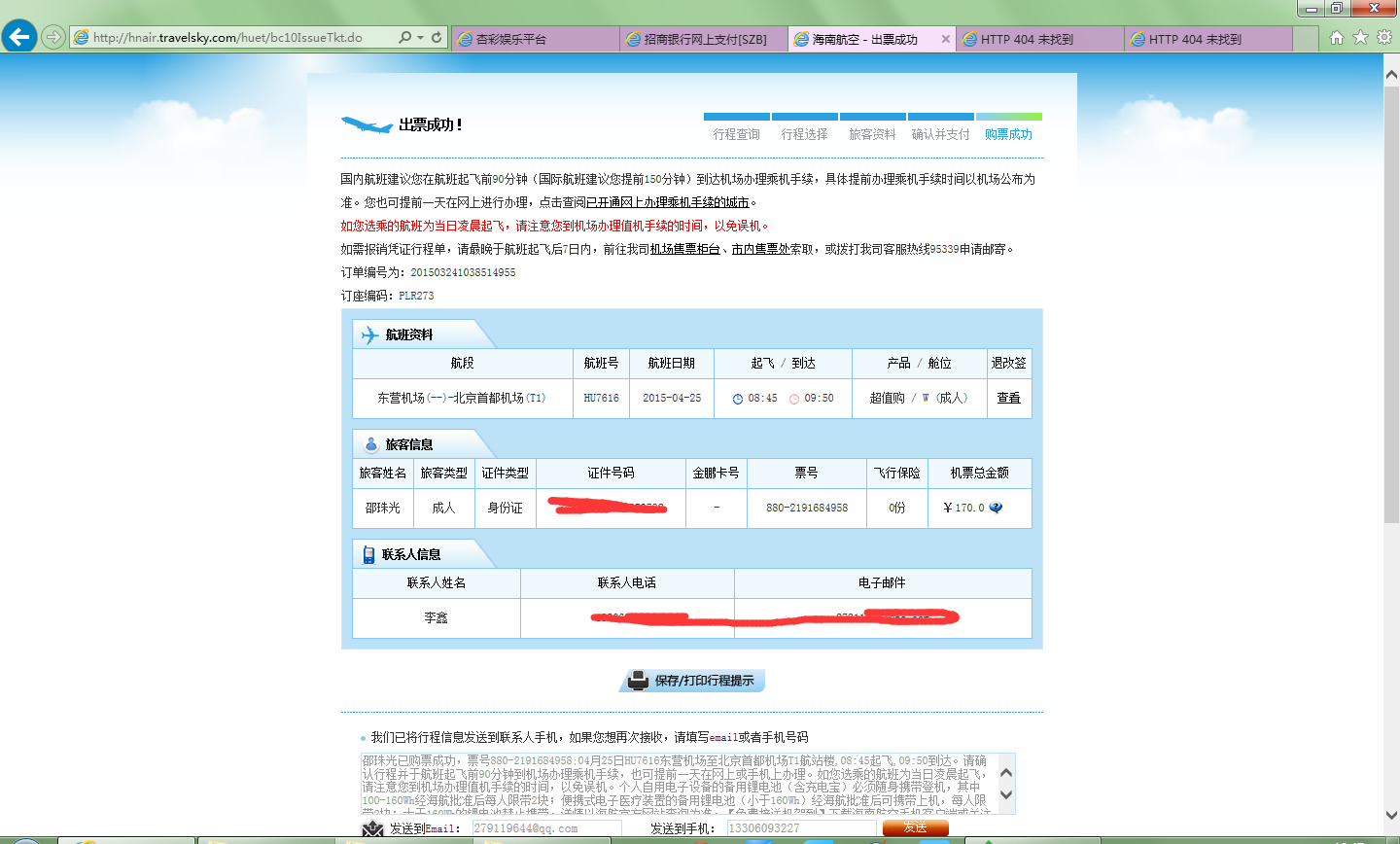

跳转到另外的商家那边,注意了,海南航空中枪,用户的身份证,手机号,邮箱,买票日期等个人私密信息泄露。(可以对此人进行社工了)。

然后还可以跳转回正确的商家取商品去。

漏洞证明:

修复方案:

推荐实验室一个小师弟去实习可好。

版权声明:转载请注明来源 proyx@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-03-26 15:49

厂商回复:

我们订单号为自增,这设计的确有些不合理,我们正在想办法修改。感谢您的提交

最新状态:

暂无