漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101987

漏洞标题:德众金融某处SQL注入漏洞

相关厂商:安徽德众金融

漏洞作者: 忽然之间

提交时间:2015-03-17 21:05

修复时间:2015-03-22 21:06

公开时间:2015-03-22 21:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-17: 细节已通知厂商并且等待厂商处理中

2015-03-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

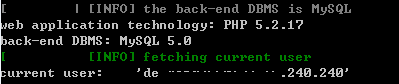

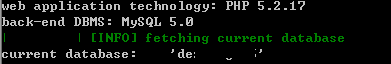

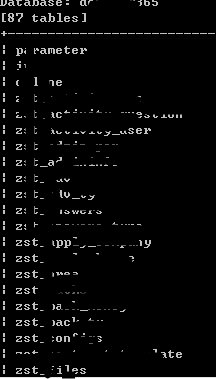

德众金融sql注入漏洞

详细说明:

德众金融是一家有上进心的p2p金融理财平台,给他们反馈的安全问题,都及时修复了

漏洞证明:

POST /ucenter_info/check_tel HTTP/1.1

Host: www.dezhong365.com

Connection: keep-alive

Content-Length: 24

Accept: */*

Origin: https://www.dezhong365.com

X-Requested-With: XMLHttpRequest

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2272.89 Safari/537.36

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

Referer: https://www.dezhong365.com/ucenter_info/findpwd

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8

Cookie: PHPSESSID=70c126f1ba784070fd966dbd5943334b; Hm_lvt_a7a080491153d1a15efcaea16dc231f1=1426185430,1426596088; Hm_lpvt_a7a080491153d1a15efcaea16dc231f1=1426596126

tel=13613366666&yzm=k4zi

参数Tel存在注入

修复方案:

加强过滤

版权声明:转载请注明来源 忽然之间@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-03-22 21:06

厂商回复:

最新状态:

暂无